星标我们,第一时间获取AI工具避坑指南、保姆级实操教程,再也不盲目跟风踩坑!

才45天,全网爆火的「龙虾」OpenClaw,就爆雷了。

一边是英伟达黄仁勋盛赞它是人类史上最成功的开源项目,绝对是下一个ChatGPT,GitHub星标量暴涨,全网超2000万企业和个人用户跟风部署,「养虾」成了科技圈顶流热梗;

另一边是虎嗅110.8万阅读的爆文《才45天,"龙虾"就已经爆雷了?》刷屏,360紧急回应「安全龙虾」私钥泄露事件,无数新手用户踩坑:API私钥被盗刷、服务器被入侵、一夜产生几千元账单,甚至被当成网络攻击"肉鸡",背上法律风险。

全网都在教你怎么部署OpenClaw、怎么解锁满血玩法,却没人告诉你:你跟风部署的OpenClaw,到底安不安全?你的私钥、数据、服务器,正在全网裸奔吗?

这篇文章,把OpenClaw安全风险、私钥泄露根源、官方紧急预警、保姆级防护指南全讲透。不管你是已经在「养虾」的老手,还是正准备入门的新手,这篇文章一定要看完,别等被盗号、数据泄露才后悔。

一、全网疯抢的「龙虾」,安全问题到底出在哪?

首先要明确:OpenClaw本身并非恶意程序,它的开源属性和强大的智能体能力,是它能爆火的核心。

但90%的安全事故,根源都在于用户的不规范部署+非官方二次版本的后门风险,再加上项目开源属性带来的低门槛,新手用户只追求「能跑起来」,完全忽略了背后的致命风险,最终踩坑。

目前全网发酵的核心安全事件,全部集中在这3点:

大量非官方二次打包的「一键安装版」「安全龙虾懒人包」,内置恶意代码和后门,用户安装后直接导致私钥泄露、数据被窃取;

新手用户默认配置部署,直接将控制台暴露在公网,无任何防火墙和权限管控,被全网扫描器批量入侵;

第三方Skill(插件)无审核机制,大量恶意插件混入合集,用户安装后被监听操作、植入挖矿程序,系统完全被控制。

也正是因为这些集中爆发的问题,国家网络安全相关部门、项目官方、国内安全厂商均已发布OpenClaw官方预警,提醒用户警惕相关安全风险。

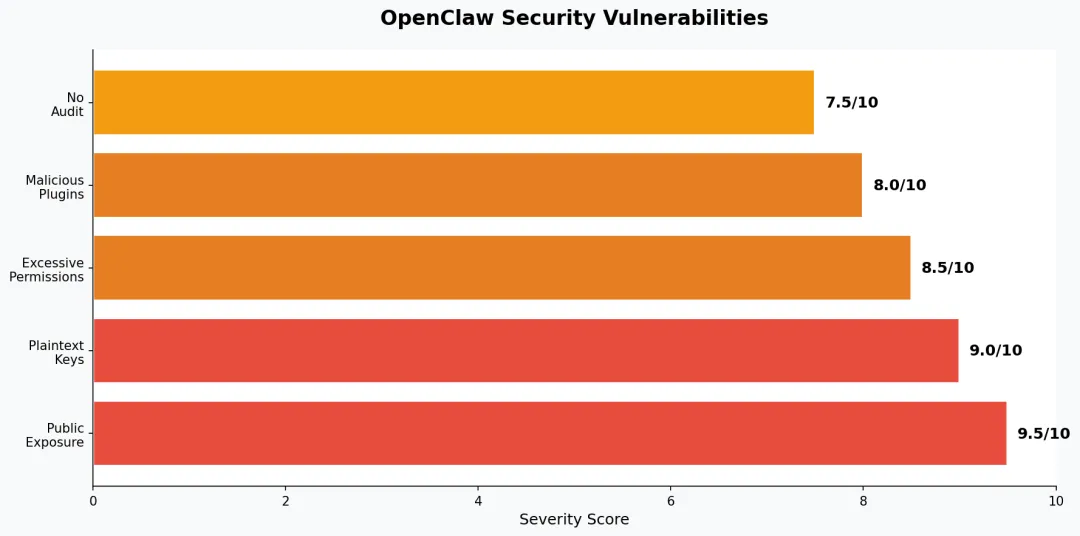

二、90%新手必踩!OpenClaw 5个致命高危漏洞,你中了几个?

我整理了新手用户100%会忽略的5个高危漏洞,不用晦涩的技术术语,大白话讲清风险,看完赶紧自查:

🚨 漏洞1:默认配置公网裸奔,全网都能进你的控制台

大白话解释: 新手跟着教程一键部署后,OpenClaw默认开启0.0.0.0公网访问,没改默认端口、没设防火墙、没做IP限制,全网的扫描器分分钟就能扫到你的控制台,甚至不用密码就能直接操作,等于你给全网开了你家的大门。

核心危害: 黑客能直接操控你的OpenClaw,刷空你的API Token,获取服务器最高权限,偷走你的所有文件,甚至用你的IP发起违法网络攻击,最终责任全部由你承担。

新手必踩原因: 99%的教程只教你「怎么一键跑起来」,没人告诉你要关闭公网直接访问、配置防火墙,你甚至根本不知道自己的服务已经暴露在了全网。

🚨 漏洞2:私钥明文硬编码,你的API密钥全网随便爬

大白话解释: 很多新手为了省事,直接把OpenAI、阿里云的API Key、私钥明文写在OpenClaw的配置文件里,甚至把整个项目传到GitHub、码云等开源平台,直接被全网的爬虫批量抓取,分分钟被盗刷。

核心危害: 一夜之间API账单爆掉,少则几百多则几万;黑客用你的密钥发起违规请求,你的账号直接被封禁,甚至可能被相关部门追责。

新手必踩原因: 没人教你环境变量、密钥管理工具的用法,你只想着「能调用成功就行」,根本不知道明文存储私钥,等于把银行卡密码写在了脸上。

🚨 漏洞3:过度权限开放,直接给了最高管理员权限

大白话解释: 新手部署时怕权限不够跑不起来,直接给了OpenClaw电脑/服务器的root/管理员最高权限,相当于你给了一个陌生人你家的全套钥匙,还主动告诉了他保险柜密码。

核心危害: 一旦OpenClaw被恶意控制,你电脑/服务器里的所有工作文件、个人隐私、照片数据,全都会被偷走、删除、加密勒索;甚至被植入挖矿程序,电脑变卡、电费暴涨,你还找不到原因。

新手必踩原因: 教程只让你「右键以管理员身份运行」,没人告诉你「权限最小化」的安全原则,你根本不知道给了最高权限有多致命。

🚨 漏洞4:乱装第三方Skill,后门直接装到你系统里

大白话解释: OpenClaw的核心玩法就是装Skill(插件)扩展功能,全网到处都是「大神打包的必装Skill合集」,但很多闭源、加密的插件里,都藏了恶意代码和后门,你一装,等于直接把木马放进了自己的系统。

核心危害: 你的键盘输入、屏幕内容、文件数据被全程监听,私钥、账号密码被批量发送给黑客;后台偷偷运行挖矿程序、发起网络攻击,你完全不知情。

新手必踩原因: 想解锁更多功能,又不会自己写插件,随便找个合集就安装,根本不会校验代码安全性,装完了都不知道自己中了后门。这也是果壳等科技媒体紧急发文提醒「先装保命Skill」的核心原因。

🚨 漏洞5:无日志无审计,被攻击了半个月都不知道

大白话解释: 90%的新手,部署完OpenClaw就再也没看过运行日志,根本不知道谁访问了你的控制台、它调用了什么接口、跑了什么程序,直到API账单炸了、电脑被锁了,才发现早就被攻击了。

核心危害: 损失已经造成了才发现,根本没法溯源、没法补救;甚至被黑客长期监听,你的所有操作都在别人的眼皮底下。

新手必踩原因: 根本不知道日志在哪看,也不知道要定期审计,觉得「能跑起来就没事」。

以上5个致命漏洞,中了1个的朋友,赶紧去整改;中了3个以上的,立刻关停服务!

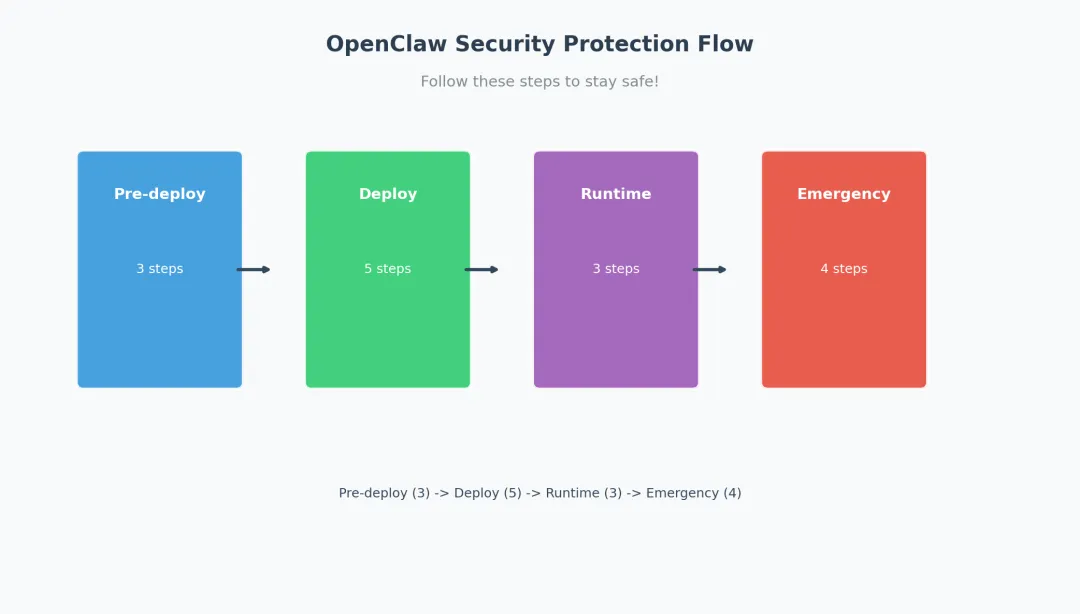

三、照着做就安全!OpenClaw全流程防护清单

我整理了这份可直接落地的OpenClaw安全配置清单,从部署前到出事补救,全流程覆盖,照着勾选就能完成防护,新手也能零门槛操作:

✅ 【部署前:3件事,从源头规避风险】

只从OpenClaw官方GitHub仓库下载源码,绝对不用网上来路不明的一键安装包、二次打包的「安全龙虾」版本;

准备独立运行环境:不要部署在存了重要工作数据、个人隐私的电脑/服务器上,用单独的云服务器、虚拟机运行,就算出事也不影响核心数据;

申请独立的API密钥,专门给OpenClaw用,设置单日消费上限、调用频率上限,就算被盗刷,损失也完全可控。

✅ 【部署中:5步配置,杜绝99%的入侵风险】

关闭公网直接访问,只开放本地/内网访问;必须外网访问的话,一定要用VPN、内网穿透,绝对不把控制台直接暴露在公网;

配置防火墙:只开放必须的端口,只允许你自己的IP访问,屏蔽全网其他IP的扫描和访问;

权限最小化:只给OpenClaw运行必须的权限,绝对不要用root/管理员身份运行,不给文件修改、系统操作的额外权限;

密钥安全存储:所有API Key、私钥,全部用环境变量、密钥管理工具存储,绝对不明文写在配置文件、代码里;

强密码配置:修改控制台默认账号密码,用8位以上的大小写+数字+符号的强密码,开启二次验证(2FA)。

✅ 【运行中:3件事,长期安全不踩坑】

只安装官方仓库认证、开源可查的Skill,安装前一定要看一遍核心代码,绝对不装加密、闭源的未知Skill;

每天看一眼运行日志和API账单,设置异常消费告警,一旦有异常访问、异常调用,立刻关停服务排查;

及时更新官方版本和安全补丁:OpenClaw官方会持续修复安全漏洞,一定要定期更新到最新稳定版,别用老旧的测试版。

✅ 【出事了!紧急补救4步走】

立刻关停OpenClaw服务,断开服务器/电脑的网络,防止黑客进一步操作;

立刻去对应的平台(OpenAI、阿里云等),作废泄露的API密钥,关闭相关账号的权限,防止继续被盗刷;

全面排查系统:查日志看黑客做了什么操作,有没有留下后门,有没有文件被窃取、修改,必要的话直接重装系统;

及时报警、联系平台客服:如果产生了大额盗刷、数据泄露,立刻报警,联系平台客服申请冻结账单、止损。

四、官方紧急安全补丁,一键更新教程

目前OpenClaw官方已发布v2026.3.12最新稳定版,修复了此前曝光的3个高危安全漏洞(权限绕过、私钥泄露、日志缺失),所有低于这个版本的用户,一定要立刻更新。

全平台一键更新命令:

Windows/Mac通用更新命令: 打开终端,进入OpenClaw项目根目录,依次输入以下命令:

git pull origin main

npm install

npm run update:security

Linux服务器一键更新脚本:

bash <(curl -s https://官方安全补丁地址/security_update.sh)

⚠️ 更新前务必备份好配置文件,避免数据丢失!

五、「养虾人」绝对不能碰的5条红线

绝对不要用OpenClaw处理涉密、敏感的个人/工作数据,更不要让它访问你的内网涉密系统;

绝对不要用非官方的二次打包版本,不管吹得有多好用,里面大概率有后门;

绝对不要给OpenClaw最高系统权限,也不要把它部署在生产环境的服务器上;

绝对不要明文存储任何私钥、API密钥、账号密码,这是最基础的安全底线;

绝对不要用OpenClaw发起任何违规、违法的网络请求,不然就算是被盗用,你也可能要承担法律责任。

结语

最后,我们从来不是否定OpenClaw。

恰恰相反,它确实是当下AI智能体赛道最惊艳的开源项目,它让AI从「只会聊天的工具」,变成了「能自主干活的智能体」,这是真正的AI革命。

但所有的技术红利,都要建立在安全的基础上。

全网都在教你怎么「养虾」,却很少有人告诉你,怎么安全地「养虾」,怎么保护好自己的数据和钱包。希望这篇文章,能帮所有跟风「养虾」的朋友,避开坑,守住安全的底线。

如果你身边也有正在用OpenClaw、准备部署的朋友,一定要把这篇文章转发给他,别等出事了才后悔。

📌 关注我们,后台回复【安全】,领取完整版《OpenClaw安全配置Checklist》+ 官方最新安全补丁一键安装包,还有更多AI工具的避坑指南、保姆级教程持续更新。

夜雨聆风

夜雨聆风