2026 年初IT行业最火爆的,莫过于铺天盖地的OpenClaw部署潮。

流行的东西未必能持久,之前的很多模型都昙花一现。但是OpenClaw似乎不一样,它不是大模型,而是基于大模型的应用平台。

OpenClaw的核心在于其脱离了一般对话文本模式,在“大模型”的基础上嵌入了大量工具性应用(Skill),就像一个太极宗师的练功房,忽然增加了十八种兵器,并且该工具箱本身是一种开放式架构。这样将会形成类似“应用市场”的平台,将大模型的能力直接转化为海量的实际应用。

比起只是枯燥的文本生成,这无论如何是一个全新方向,一个将模型转化为生产力的具体方式。

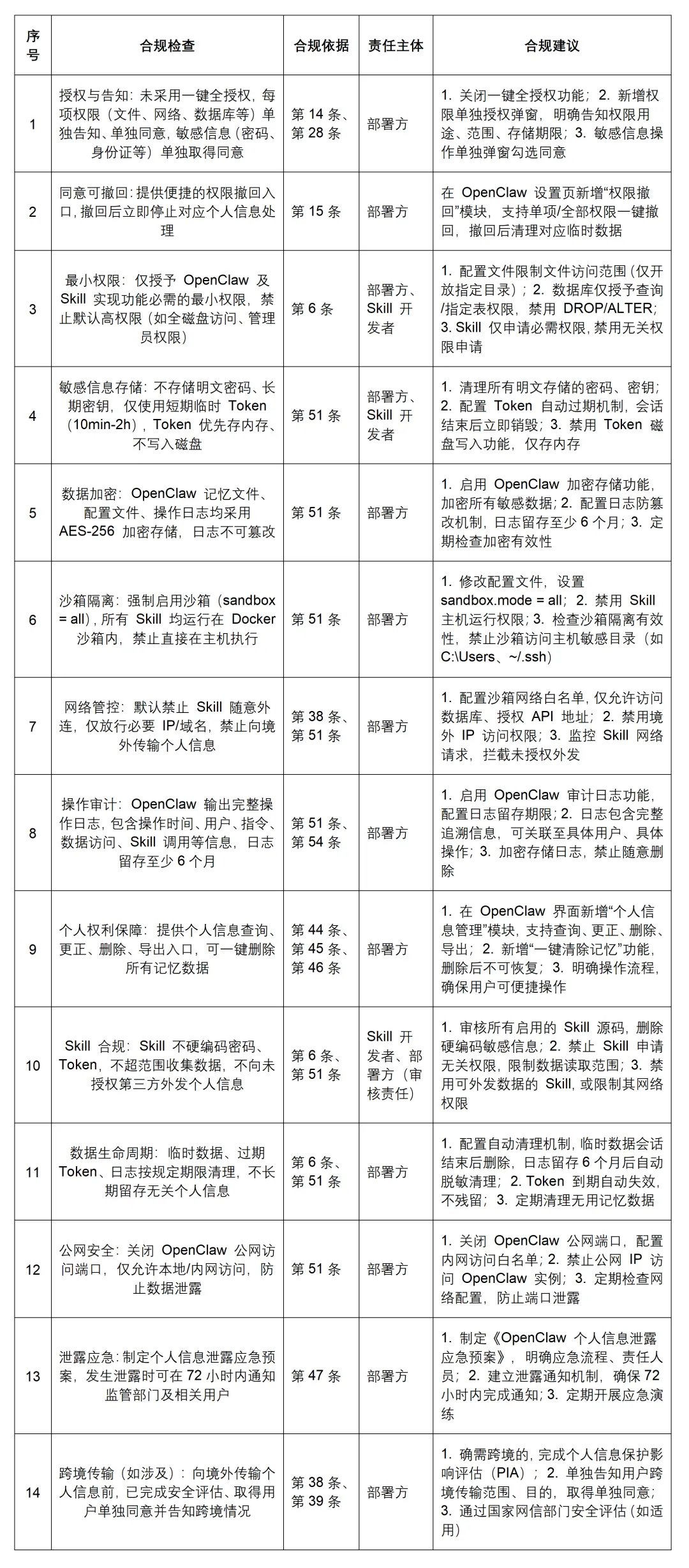

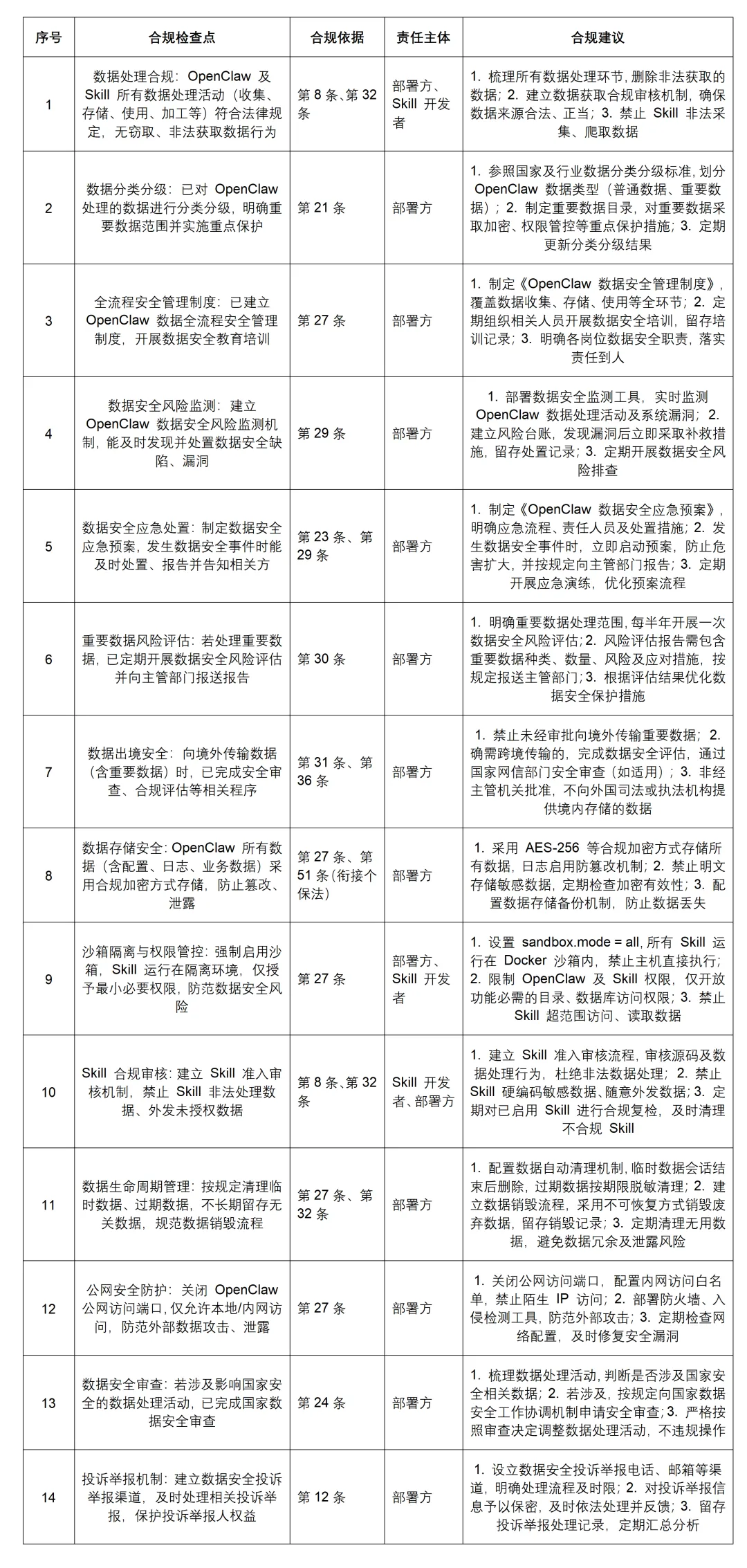

与此同时,鉴于Openclaw相当于运行在本地系统中的应用程序(部分受限),跟手机上的App应用一样,带来了同样的合规风险。比APP风险更大的是,Openclaw上寄生了大量第三方Skill(类似之前的Api),这些第三方Skill将是OpenClaw最大的安全和合规挑战。

不管是采用何种方式(Docker等),要转化为真正的企业应用,OpenClaw始终都需要与本地的系统和数据相关联。鉴于其如同外来物种一样的侵略性,企业部署OpenClaw时应高度重视其安全性,同时对于数据合规进行全面审视。

与其他企业自用AI及本地部署AI相比,OpenClaw的关键特性是“本地运行、全权限操作、持久化记忆、自动化执行、公网暴露风险高”等,这给系统带来了巨大的风险。

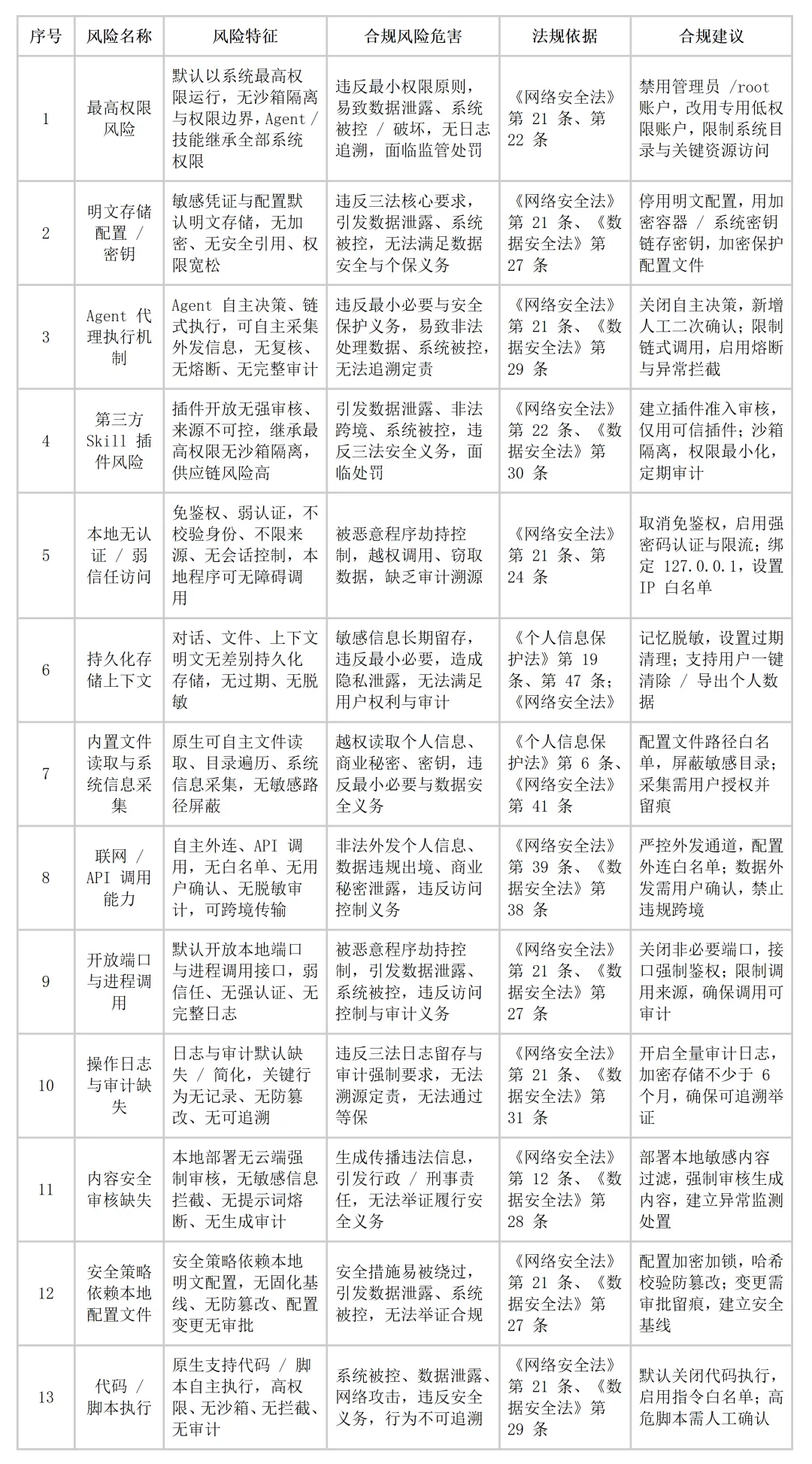

以下是OpenClaw的系统特征及其风险,以及其带来的合规挑战。

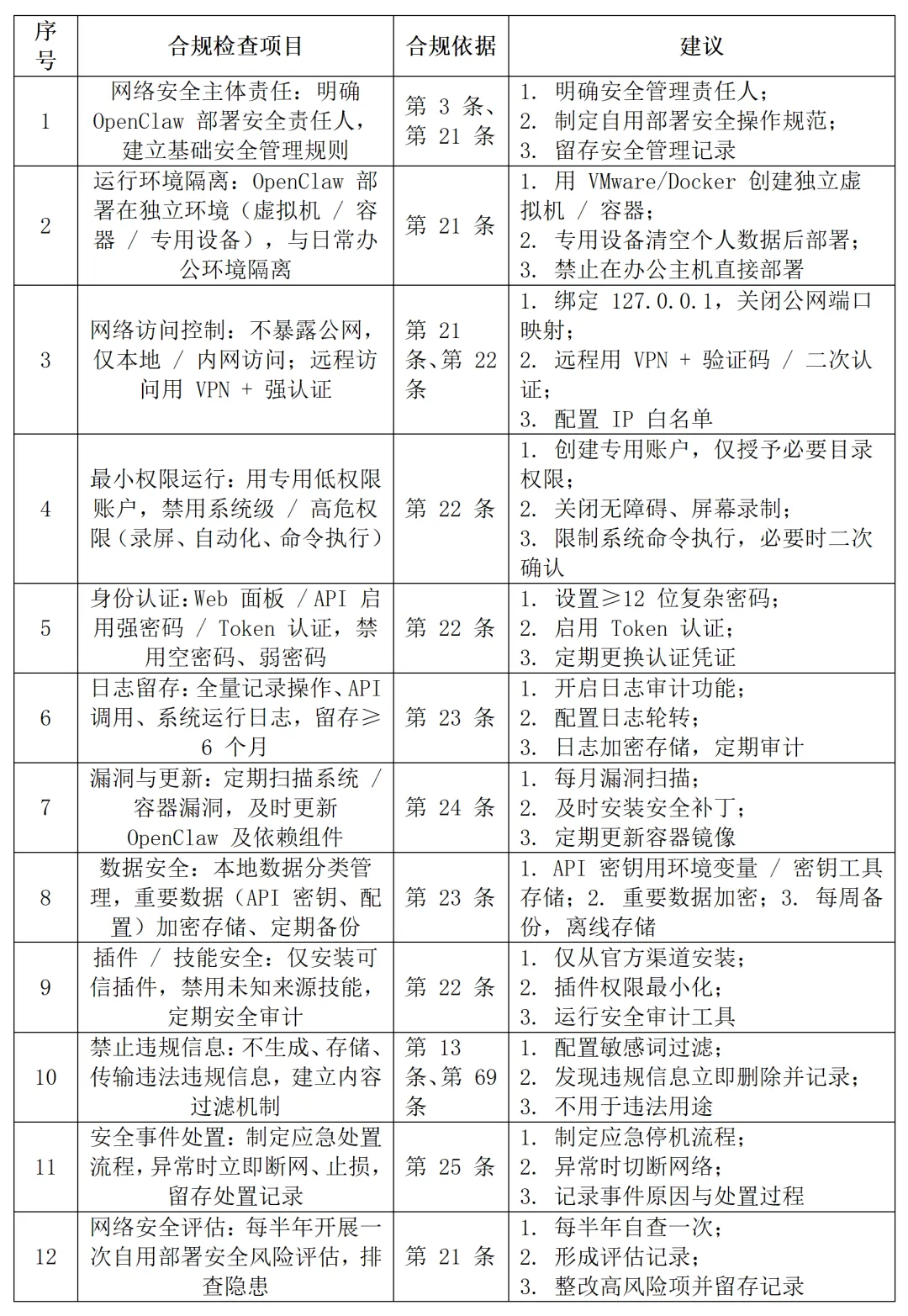

OpenClaw 在《网络安全法》下须落实最小权限、环境隔离、强身份认证、全量日志留存≥6 个月、关闭非必要公网端口、防范恶意代码与网络攻击、履行安全保护与应急处置义务,确保系统安全可控、操作可审计追溯。

十个GDPR处罚案例:访问权、处理目的、敏感数据、存储期限和系统安全

夜雨聆风

夜雨聆风