在大型商业银行落地OpenClaw(“龙虾”),本质是在技术创新与金融合规之间走钢丝。银行面临的特殊挑战是:OpenClaw的高系统权限与银保监会“数据不出域、操作可追溯、风险零容忍”的监管底线存在天然冲突。

近期工信部、CNCERT已连续发布风险提示,多家股份行已收到监管窗口指导,要求审慎使用开源AI智能体。但这并不意味着银行不能使用——关键在于用企业级架构给这只“龙虾”装上“制度笼子”和“技术锁链”。

核心矛盾:银行不能用“个人玩法”部署OpenClaw

个人用户装OpenClaw是“一键安装、默认全开”,这放在银行是绝对禁止的。结合金融监管要求与行业安全规范,银行落地必须严守以下三条铁律,筑牢合规底线:

铁律 | 核心含义 | 监管与合规依据 |

数据不出域 | 严禁客户信息、交易数据、内部核心制度、业务机密等敏感数据上传至任何外部AI平台,所有数据留存银行内部合规环境 | 《个人金融信息保护技术规范》、工信部开源AI智能体风险提示 |

权限最小化 | 禁止授予任何管理员、root级权限,严格限制访问敏感目录与核心业务系统,仅开放业务必需的最小操作范围 | CNCERT《开源AI智能体安全使用实践指南》 |

全链路审计 | 所有操作、调用、访问行为必须全程留痕,实现可追溯、可复盘、可定责,满足金融行业等保与监管审计要求 | 启明星辰金融行业安全指引、阿里云SLS日志审计方案 |

银行落地架构:三层隔离+四道防线

(一)整体架构逻辑

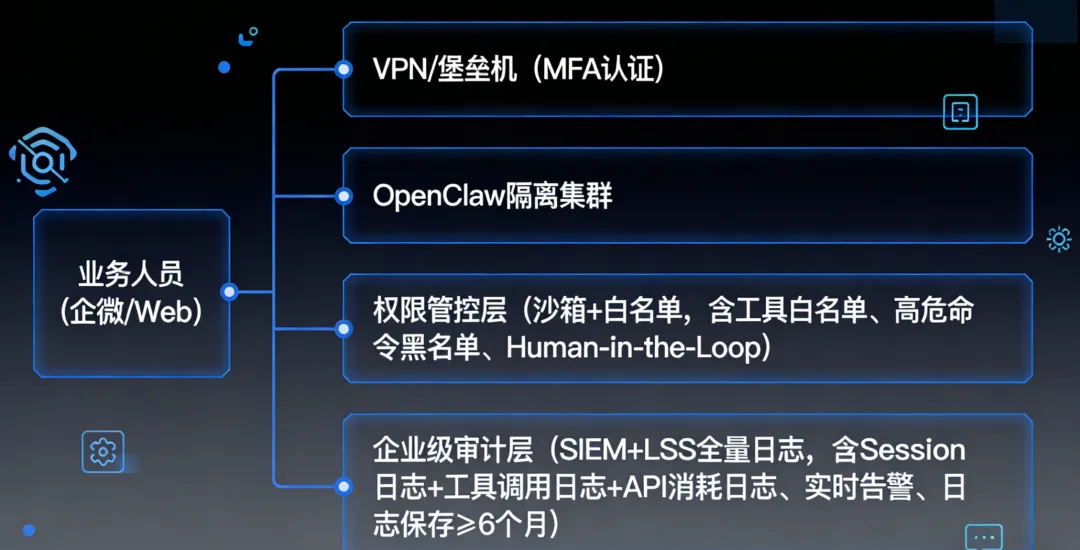

整体架构严格遵循金融行业网络安全隔离要求,依托银行内部办公网络搭建,全程实现人员接入、权限管控、审计监控三层闭环管控,架构逻辑如下:

(二)四道核心防护防线

防线一:部署环境隔离

OpenClaw绝对不能安装在日常办公电脑、核心业务终端上,银行需采用专属隔离部署方案,彻底隔绝与核心业务系统的风险关联,具体方案如下:

隔离方案 | 详细说明 | 推荐度 |

专用独立VLAN | 与核心业务网络、财务系统网络、生产运维网络实现物理+逻辑双重隔离,严格禁止跨网访问,搭建专属安全子网 | ⭐⭐⭐⭐⭐ |

容器化部署 | 每个OpenClaw独立实例运行在专属Docker容器中,精准限制CPU、内存、存储配额,实现实例间相互隔离、互不干扰 | ⭐⭐⭐⭐⭐ |

专用裸机/虚拟机 | 选用闲置合规服务器或云上独立安全实例,提前清空所有敏感数据,仅部署OpenClaw相关组件,无其他业务应用 | ⭐⭐⭐⭐ |

配套网络访问控制要求:

•禁止将18789/19890等核心端口暴露至公网,严防外部非法入侵

•远程访问必须通过公司专属VPN、SSH隧道接入,叠加MFA二次身份认证,杜绝未授权访问

•配置防火墙策略白名单,仅允许访问经内部合规审批的AI模型API,禁止外部未知网络访问

防线二:权限最小化

充分复用银行现有成熟的内部系统权限管理体系,严格落实最小权限原则,从源头管控高风险操作,具体管控要求如下:

账户权限管控:

•创建专属低权限业务账户,严禁使用root、管理员等高权限账户运行

•禁止授予文件系统全盘访问权限,仅开放专属业务工作目录,限制读写范围

•关闭屏幕录制、系统自动化、远程控制等高危权限,仅保留基础交互功能

工具权限白名单管控(仅开放安全类工具):

工具类别 | 允许使用的工具 | 严格禁止的工具 |

文件操作 | read、search、list(只读类操作) | write(仅限定目录可小额写入)、delete(无人工审批禁止执行) |

网络操作 | web_fetch、web_search(合规公开数据查询) | curl、wget任意执行、外部网络批量传输 |

执行类操作 | python(专属沙箱环境内运行) | exec、shell命令直接执行、系统脚本调用 |

浏览器操作 | agent-browser(只读模式,无写入权限) | 浏览器写操作、表单自动提交、敏感页面跳转 |

高危操作强制人工审批(Human-in-the-Loop):所有涉及风险的操作必须触发人工审核流程,无审批不得执行,涵盖删除文件/数据、修改系统配置与权限、执行未审计脚本、访问~/.ssh、/etc等敏感目录。

防线三:技能供应链管控

行业公开数据显示,ClawHub上曾曝出800+恶意Skills,占比约两成,暗藏数据窃取、非法外联、系统破坏等风险,银行必须建立全流程技能审核管控机制,杜绝外部恶意技能入侵:

•禁止直接外部安装:严禁直接从ClawHub等外部平台安装技能,所有技能需先下载至内部安全环境,完成全流程审核

•严格代码审计:重点排查curl、wget、网络请求、命令执行、文件读写等高风险代码,确认无恶意逻辑后方可入库

•内部签名入库:审核通过的技能完成内部数字签名,存入企业专属技能仓库,统一管控、按需调用

•核心技能自研:涉及银行内部业务系统、客户数据、核心流程的技能,一律自主研发,全程可控、可审计

技能审计命令示例:

bashclawhub inspect --files <skill-name> | grep -E "(curl|wget|exec|rm|chmod)" |

防线四:全链路审计与监控

全链路审计与监控是银行合规的硬性底线要求,必须实现全程留痕、实时告警、事后追溯,满足金融监管与等保合规要求:

审计日志采集要求:推荐采用阿里云SLS或自建ELK日志平台,全量采集三类核心日志,无遗漏、无篡改:

•Session日志:全程记录每一轮对话、工具调用、Token消耗情况

•应用日志:Webhook失败、认证拒绝、系统异常等运行状态信息

•工具调用日志:精准记录操作人、操作时间、调用工具、输入输出内容,全程可追溯

核心异常监控与处置:

监控项 | 告警阈值 | 应急处置动作 |

API异常调用 | 单小时调用次数超100次 | 立即暂停API权限,同步通知安全与运维部门核查 |

敏感目录访问 | 出现任何一次访问行为 | 实时触发告警,启动专项审计流程,溯源操作人 |

文件批量删除 | 单次删除超10个文件 | 冻结操作权限,人工确认合规后方可执行 |

公网暴露检测 | 端口映射至公网 | 立即下线实例,全网通报整改,排查安全漏洞 |

合规留存要求:常规操作日志保存时长不少于6个月,涉及敏感操作、核心业务的日志永久留存,满足监管审计回溯需求。

分阶段落地路径

遵循“先试点、后推广、审慎推进核心场景”的原则,分三个阶段逐步落地,严控风险、稳步迭代,避免一步到位带来的合规与安全隐患。

(一)第一阶段:非敏感场景试点(1-2个月)

场景选择原则:优先选用不涉及核心业务数据、不接触客户隐私、纯办公辅助类场景,验证技术可行性与合规性。

试点核心场景(股份行实战案例):

•客服智能助手:对接内部公开企业知识库,解答信用卡提额、转账限额调整等常规业务问题,不调用核心业务系统

•业务流程引导员:拆解标准化操作步骤推送至业务人员,仅做流程指引,不执行系统操作、不处理敏感数据

•访前报告生成:整合公开合规数据自动生成报告,将原有2小时工作时长压缩至5分钟,提升办公效率

阶段成功标准:功能应用准确率≥90%,无任何数据泄露、违规操作事件,业务部门满意度≥85%,形成可复制的试点经验。

(二)第二阶段:受控执行类场景扩展(3-6个月)

场景选择原则:拓展至简单执行类场景,全程严控操作范围,所有执行动作必须触发人工审核,严禁自主执行高危操作。

扩展核心场景(银行实战案例):

•标准品智能询价:自动接收邮件、提取物料清单、匹配内部供应商库、生成比价表,最终推送业务人员人工确认

•标准化合同模板生成:基于内部预设合规模板,仅填写固定变量字段,生成初稿后由法务与业务人员双重审核

阶段安全控制:所有执行类操作强制走人工确认流程,API调用设置消费阈值告警,超限额自动暂停功能,严防异常调用。

(三)第三阶段:核心系统辅助(6个月后,审慎推进)

前置落地条件:必须满足以下全部条件,方可推进核心系统辅助场景,严禁提前介入:

•搭建完成完整的智能体运营看板,实现全流程实时监控、异常预警

•建立完善的内部管理制度,涵盖审批流程、责任认定、应急处置全环节

•通过内部安全部门渗透测试、合规部门专项审计,无高风险漏洞

可探索场景:仅限只读类辅助场景,严禁执行任何变更、删除、写入类操作:

•运维日常巡检(只读模式,不执行任何系统变更、参数调整)

•风险报表自动生成(只读数据仓库,不接触生产交易数据库)

配套管理制度

技术防护是基础,制度管控是保障,必须同步搭建“制度+流程+人员”三位一体的管理体系,实现技术与合规双向闭环。

(一)审批备案制度

严格执行“先审批、后备案、再使用”的全流程管控,杜绝私自部署、违规使用:

1.业务部门提交正式使用申请,明确应用场景、权限范围、数据边界、安全防护措施

2.信息安全部门开展专项安全评估,核查合规性与风险点

3.履行业务主管部门、信息安全部门双重审批流程

4.部署完成后,完成内部备案登记,留存全套审批与部署资料

(二)应急响应机制

•制定专属OpenClaw安全事件应急预案,明确异常处置流程、责任分工、止损措施

•定期开展应急演练,至少每半年组织一次,提升应急处置能力

•发现异常立即断开网络网关、重置访问密钥、全面溯源定责,严控风险扩散

(三)人员培训管理

•针对开发、运维、使用人员,定期开展专项安全与合规培训,强化风险意识

•严禁“一句话授权”“无审批授权”,杜绝无意识执行高危操作

•明确刚性红线:禁止将任何客户信息、业务机密、内部敏感数据输入未授权AI智能体

总结:银行落地OpenClaw的“能”与“不能”

✅ 合规允许操作 | ❌ 严格禁止操作 |

私有化部署,确保数据100%不出银行内部域 | 接入公网、暴露核心端口至互联网,外联外部未知平台 |

办公自动化、知识问答、文档处理等非敏感场景 | 直接连接核心交易系统、支付系统、客户核心数据库 |

采用最小权限账户+沙箱隔离环境运行 | 使用管理员/root权限、默认开源配置直接部署 |

全量日志审计+实时异常监控,日志留存达标 | 关闭审计功能、日志留存时长不足6个月 |

使用经内部审核、签名的专属技能库 | 直接从ClawHub安装未经审计的外部技能 |

行业实践建议:相较于直接引入开源OpenClaw,更建议吸纳其智能体技术理念,将“智能体即服务”模式与银行现有业务系统、合规体系深度融合,采用私有化部署+受限运行环境+全链路审计的定制化方案。目前南京银行、多家股份制银行已验证该路径的可行性,兼顾技术创新与金融合规双重要求。

夜雨聆风

夜雨聆风