别让 AI 自动化工具,成为你 WordPress 网站的“内鬼”

前言:当“效率”变成“隐患”

在 2026 年的今天,站长们如果不给自己的 WordPress 挂几个 AI 助理或自动化工具(比如 OpenClaw),简直不好意思说自己在做运营。

自动发文、更新插件、调整配置……这些工具确实让管理变得轻松,就像你请了一位 24 小时待命的贴心助理。但问题是:你把“总控钥匙”交给了他,如果他被诱骗了,或者他的工具箱被人动了手脚,丢掉的可就不仅仅是一个账号,而是你整个网站的控制权。

这篇文章不谈玄学,我们从 OpenClaw 的安全角度出发,拆解 2026 年常见的间接风险链,并给你一份今天就能落地的加固清单。

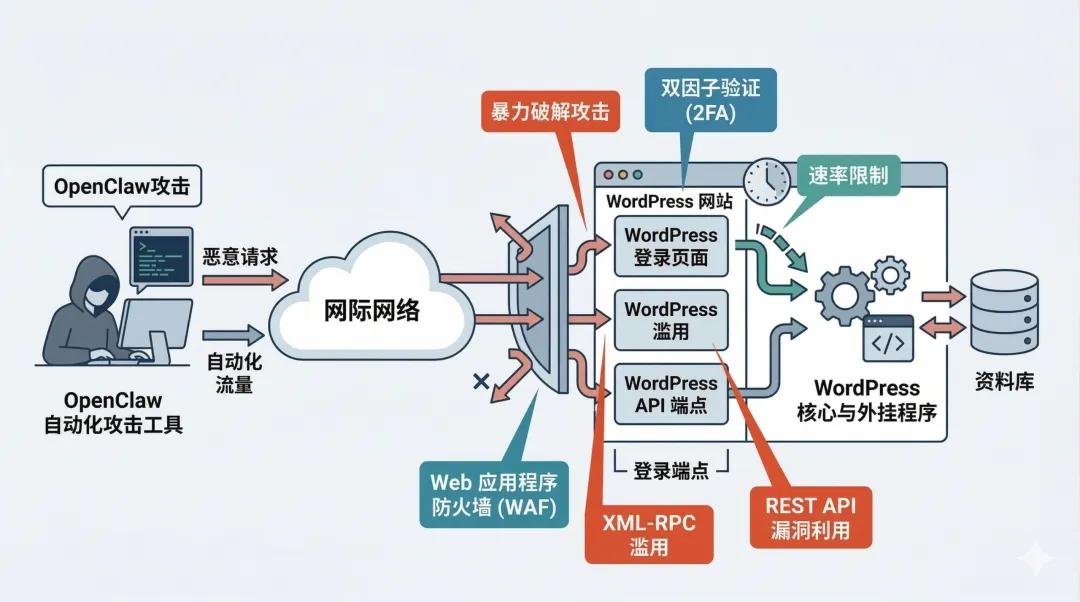

示意 OpenClaw 自动化能力如何把登入与 API 端点的风险放大,并叠加多层防御,图片由 AI 生成。

一、 重新认识风险:OpenClaw 并不是黑客工具

首先我们要有个共识:OpenClaw 本质是一个**“自动化代理平台”**。它本身很安全,但它太“全能”了——它连接着你的浏览器、终端、SSH,甚至保存着你的网站后台密匙。

真正麻烦的在于:

风险集中化: 如果 OpenClaw 的插件(技能)存在漏洞,攻击者无需攻破你的服务器,只需通过自动化指令就能“合法”地接管一切。

供应链攻击: 2026 年初,社区已出现多起针对 AI 代理插件的风险报告。攻击者诱导用户下载貌似实用的工具,实则后台偷走 API 金钥。

关键金句: 关键不在于 OpenClaw 会不会“破门”,而在于它一旦失守,能替攻击者省下多少渗透成本。

二、 攻击面拆解:从 wp-login 到 REST API

自动化工具的普及,也让黑客的“暴力破解”变得更具针对性。你需要重点关注以下四个接触点:

| 接触点 | 异常迹象(看日志) | 风险重点 |

| wp-login.php | 同一或分散 IP 的高频失败 | 撞库后直接接管后台 |

| XML-RPC | xmlrpc.php 请求量异常暴增 | 被用作暴力尝试的放大器 |

| REST API | 大量 401/403 异常写入请求 | 权限判断错误导致越权 |

| 外挂与主题 | 目录中突然出现新档案/插件 | 供应链漏洞或后台已落地 |

三、 专家级稽核:用逻辑思维“抓内鬼”

别再死盯着单点告警了。学会用**“思路式伪代码”**把事件串联起来,你才能发现真正的威胁:

Step 1: 收集 24 小时内所有登录失败与成功事件。

Step 2: 将 REST API 的 401/403 异常峰值与登录成功的峰值进行时间对齐。

Step 3:核心稽核点: 若账号成功登录后 5 分钟内,立即出现了外挂安装或核心文件变更,直接标记为**“高风险入侵序列”**。

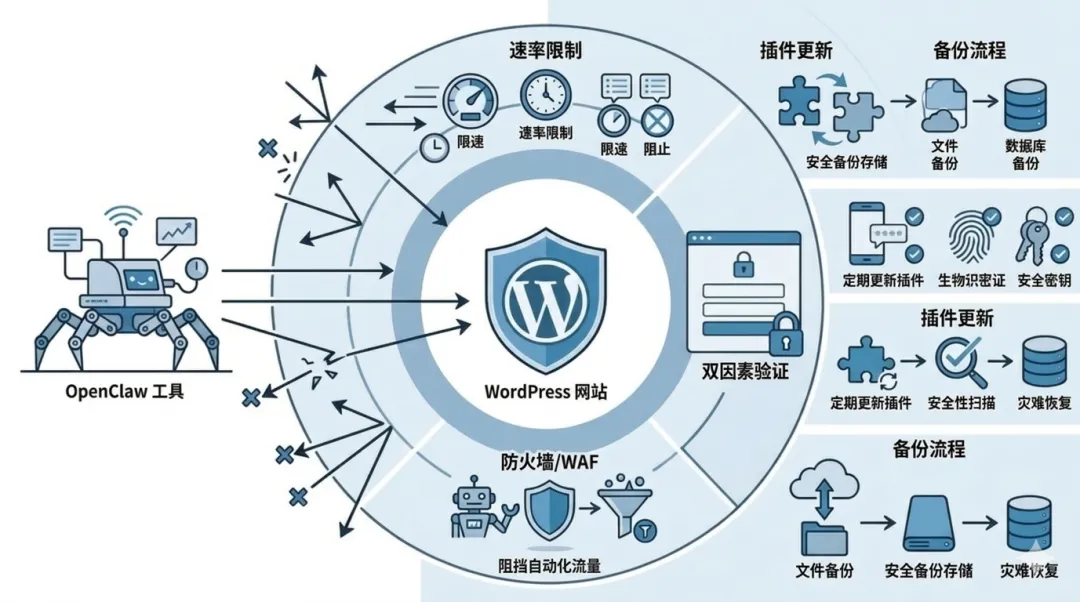

示意以 WAF、双因素验证、速率限制、更新与备份形成防线,图片由 AI 生成。

四、 防护落地:最小权限是唯一的出路

想守住网站,不能只靠运气,要靠制度。把你的自动化工具当成一个**“高权限员工”**来管理:

权限切分: 绝对不要给 OpenClaw 管理员权限。如果它只是用来发文,请给它“编辑”角色;如果必须用 API,请使用 App Passwords 并限制具体权限,定期轮替。

强认证(2FA/Passkeys): 2026 年了,只有密码是不够的。后台强制开启双因素认证,有条件的直接上 Passkeys 物理密钥。

速率限制(Rate Limiting): 在 WAF(如 Cloudflare)层级对

wp-login.php和 API 写入端点加限速,切断自动化爆破的生路。禁用无用接口: 除非你真的需要,否则直接关掉 XML-RPC。

五、 站长必收:精简检查清单(Checklist)

[ ] 账号隔离: OpenClaw 的连接账号与主管理员账号必须分离。

[ ] 强认证: 管理员优先采用 Passkeys 或强制 2FA。

[ ] 速限: 登录与 API 写入端点均有布防,并记录封锁原因。

[ ] 清理接口: 确认已关闭不必要的 XML-RPC,限制 wp-login 存取范围。

[ ] 异地备份: 至少每季进行一次还原演练,备份不演练,等于没备份。

结语

OpenClaw 给了我们翅膀,但安全底线决定了我们能飞多远。

如果你觉得这些维护工作太琐碎、怕自己盯不住,也可以考虑像 WPTOOLBEAR 这样的专业维保方案。把“人盯、人修、人演练”交给专业节奏,把精力留给创作。

现在,先去关掉你那个不常用的 XML-RPC 接口吧。等下一次异常流量袭来时,你会庆幸自己提前做了准备。

夜雨聆风

夜雨聆风