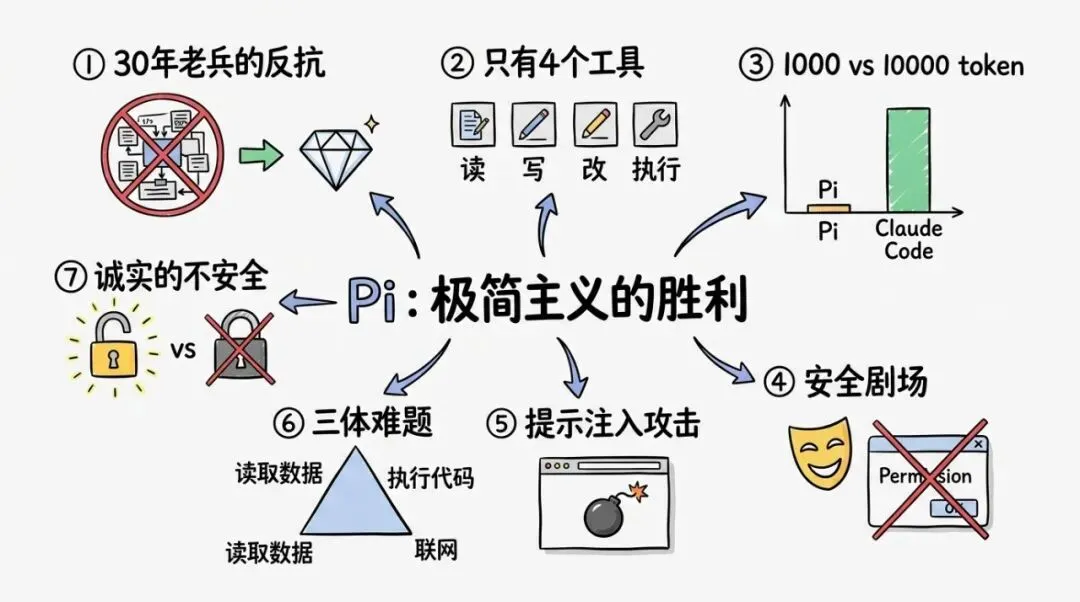

ai agent OpenClawPi引擎Agent安全极简设计 |

核心观点 OpenClaw 成为 GitHub 史上增长最快的项目(33.5 万 Star),但真正值得关注的不是 OpenClaw,而是它背后一个刻意"做减法"的引擎 Pi——只保留读、写、改、执行四个工具,系统提示词不到 1000 token。它的作者 Mario Zechner 认为:你用不了的功能,就是你最大的安全漏洞。 |

一个写了 30 年代码的人,为什么要"反抗"Claude Code |

故事得从一个人的怒火说起。

Mario Zechner,libGDX 游戏引擎的创始人,写了 30 年代码的老程序员。2025 年末,他越来越无法忍受 Claude Code。

不是因为它不好用。而是因为它太不稳定了。

每次 Anthropic 在后台悄悄更新 system prompt 或者加一个新工具,整个行为都会变。昨天还好好跑着的工作流,今天突然抽风。你不知道哪里变了,也没有人会告诉你。

他形容这种感觉:"一辆你不知道方向盘被谁改装过的车。"

作为一个有 30 年经验的开发者,他当然能想到应对办法。但他开始想一个更根本的问题:

如果一个工具复杂到连老手都经常翻车, |

这个问题催生了 Pi。

四个工具,撑起了 33 万 Star |

Pi 的设计极其简洁:

Read—— 读文件 |

没了。

没有内置的搜索工具。没有代码索引。没有 MCP。没有 Plan Mode。没有 SubAgent。没有记忆系统。没有 To-do 管理。

系统提示词不到1000 token。对比一下:Claude Code 超过10000 token。

Mario 的理由很直白:"这一代大模型最擅长的就是这四件事。经过大量强化学习训练的模型,天生就知道怎么用这四个工具去完成编程任务。剩下的所有功能,要么是多余的,要么是在给上下文窗口制造垃圾。"

有网友做了实测:同一个编程任务,同一个模型,Pi 用 2 分钟搞定,Claude Code 需要 10 分钟。效率差了 5 倍。

这不是因为 Pi 比 Claude Code "更聪明"。恰恰相反,是因为 Pi 把所有不必要的信息都去掉了,模型可以把全部"注意力"集中在真正重要的代码上。

你以为的安全机制,其实是安全剧场 |

如果只是效率之争,这个话题不会引起我的注意。真正让我停下来的,是 Mario 对安全问题的判断。

他把当前 AI Agent 的安全机制叫做"Security Theater"——安全剧场。

什么意思?你在使用 Claude Code 或者类似的 Agent 时,它会弹出一个窗口问你:"是否允许执行这条命令?"

第一次你会看一眼。第二次会扫一眼。第三次开始无脑点"允许"。

这就是"Permission Fatigue"——权限疲劳。

Mario 说,这种安全机制"看起来在保护你,实际上只是在消耗你的耐心。"一旦你习惯了点允许,那个弹窗就和没有一样。

他还指出一个更致命的逻辑漏洞:

即使你只授权 Agent 运行某一个特定的脚本, |

Prompt Injection:一颗已经上膛的子弹 |

如果权限疲劳只是"你自己不小心",那 Prompt Injection(提示注入)就是"你根本没办法小心"。

2026 年 3 月,Palo Alto Networks 的 Unit 42 团队发布了一份报告,记录了大量在野外检测到的真实攻击案例。

攻击原理很简单:在网页中埋入人类看不见但 AI 看得见的指令。当 Agent 去抓取这个网页时,就会把恶意指令当作正常指令执行。

招聘操纵—— 有人在个人网站中嵌入隐藏指令,诱导 AI 简历筛选器把自己标记为"极高资质"和"已录用"。 |

根据 Unit 42 的统计,85.2%的越狱攻击使用的是社会工程学手法——让 AI 相信这是一个"合法的系统更新"或者"开发者模式指令"。

而现在,越来越多面向普通用户的 Agent 产品,用户根本看不到后台在执行什么。数据可能已经泄露了,你还觉得一切正常。

Mario 的"三体难题" |

Mario 把 Agent 的安全困境总结为一个"三体难题":

只要一个系统同时具备三项能力——读取数据、执行代码、联网访问——安全问题就无法从根本上解决。

读数据 + 联网 =数据泄露 |

Armin Ronacher(Flask 创始人)的判断更直接:

"现在是西部荒野阶段。 |

被高估的普通用户 |

这是整件事中最让我焦虑的部分。

OpenClaw 拿到了 33.5 万 Star,月活 200 万用户。但我敢说,这 200 万人中,能真正理解 Bash 命令执行意味着什么的,可能不到十分之一。

问题不在于这些工具不好用,而在于好用得太"无声"了。

一个不懂技术的用户,在 Agent 的帮助下写了一段代码,跑起来了,问题解决了。感觉很好。但他不知道:

那段代码在本地开了一个端口。 |

而我们正在把一台"拥有无限权限的机器"递到他们手里,配上一个"是否允许"的弹窗,然后告诉自己:"安全措施到位了。"

Pi 的选择:不是更安全,而是更诚实 |

面对这个三体难题,Pi 做了一个看起来很矛盾的选择:

默认全部放开。不设权限弹窗。

Mario 的逻辑是:既然权限系统形同虚设,弹窗只会制造安全假象,不如直接告诉用户真相——这个工具有能力做任何事。如果你有敏感数据,把它放进 Docker 容器里跑,只挂载你需要的东西。

这是一种"诚实的不安全"。 |

因为假装安全的结果,是用户放松警惕。而诚实地告诉你"这很危险",至少能让该小心的人真的小心起来。

Pi 的极简设计本身也在降低安全风险。四个工具意味着四个攻击面,而不是二十个。1000 token 的提示词意味着被注入的可能性比 10000 token 低得多。整个系统简单到用户可以完全理解——理解本身就是最好的安全措施。

这件事和你有什么关系 |

如果你是开发者—— Pi 展示了一种思维方式:在给系统加功能之前,先问一句"真的需要吗?" |

Pi 最大的贡献, |

我是卧卧,一个在 AI 产品路上探索的产品经理。如果觉得有启发,欢迎关注「卧卧智研」交流。

夜雨聆风

夜雨聆风