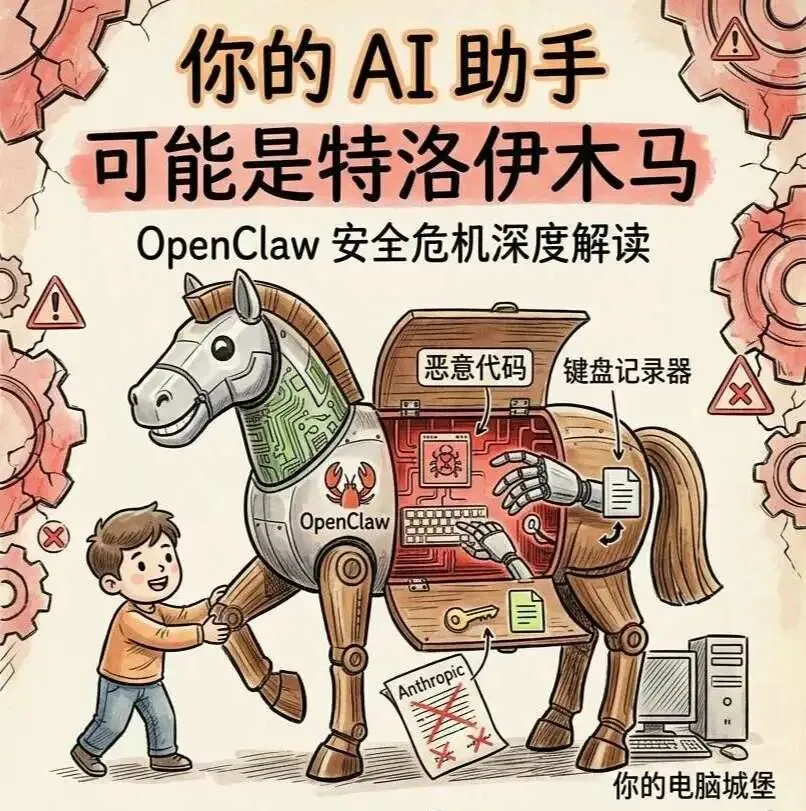

昨天VentureBeat扔出一条消息,我看完之后愣了好一会儿。

OpenClaw,程序员圈子里那个火得不讲道理的开源AI助手:全球公网暴露的实例数,突破50万台了。

50万台!

各位搞安全的朋友可以试着跟同行聊聊这个数字。十个人里有九个会先愣一下,然后问你:你怎么确定你公司没有中招的?

先说OpenClaw是什么--江湖人称"小龙虾",2026年1月正式发布。上线72小时,GitHub星标从9000冲到6万。三个月后,35万,成了GitHub历史上增速最快的开源项目。

它的核心功能说白了就是:装你电脑上,帮你干活--读文件、写代码、发邮件、管服务器,你只需要说一句自然语言,它自己执行。

听起来很美!

但问题也出在这里:它能干的事太多了,但是默认配置又太松。它的沙箱隔离默认关闭,权限全开,网络直连公网,很多人装完跑起来压根不知道自己的机器已经对外开了一道口子。

先看数字本身。

3月份的时候,有安全机构统计过全球公网OpenClaw实例数,大概20万台。不到一个月,直接飙升到50万台了。这个增速,说"吓人"已经是客气的了。

比数字更吓人的是三个字:没人管。

思科和Palo Alto的安全团队都指出了同一个问题:OpenClaw没有企业级紧急关停机制。假设哪天OpenClaw爆出一个致命漏洞,需要把所有实例立即断网——根本做不到。没有中央控制台,没有批量补丁推送,没有一键切断能力。

50万台敞开的门,各自为战。这种情况在正经的企业安全体系里,几乎是不可接受的。

有人会说:开源软件有漏洞不稀奇,修就是了。

但问题是,截至目前还有三个高危CVE没有修复。

CVE-2026-25253是其中名气最大的,CVSS评分8.8分(满分10分)。攻击者只需要诱骗用户打开一个恶意网页,就能窃取认证令牌,然后跳过所有确认步骤,在你的服务器上直接执行任意命令。

整个攻击链是这样:恶意网页窃取Token→通过WebSocket连接你的OpenClaw网关→关闭沙箱→绕过用户确认→执行命令。全程自动化,攻击者可能一边喝咖啡一边就拿下了。

这个漏洞官方在2月修复了。但50万台暴露实例里,有多少还在跑旧版本?没有人有确切答案,但数字大概率让人睡不着。

昨天国家知识产权局也发了文,明确指出OpenClaw等智能体工具"默认安全配置脆弱",提醒不要用来直接写专利申请文件。

这已经是第五个国家层面的主管部门发声了。之前还有国家网络安全通报中心、国家互联网应急中心、国家安全部、工信部。措辞从最初的"注意风险",一路升级到"紧急预警",再到直接点名。

监管层面这么密集的动作,背后是一个很朴素的现实:工具扩散的速度,超过了安全配套跟上的速度。

说几个可以现在就去查的办法。

- 查公网暴露--

去Shodan或Censys搜"OpenClaw",看看自己管的网段有没有结果。有的话,这台机器基本已经暴露在风险里了。 - 查版本号--

跑一下 openclaw --version,确认不是v2026.1.29之前的版本。版本低了,直接升级。 - 查日志--

翻OpenClaw的访问日志,留意陌生IP的WebSocket连接请求,特别是带着异常长Token的那种。 - 查网络策略--

OpenClaw默认WebSocket端口是18789,确认防火墙有没有拦截外部对它的直接访问。

客观说,OpenClaw是个好项目。让AI真正帮你执行任务而不是光陪着聊天,这个需求是真实的,用的人也确实多。

但再好的工具,用法不对就是给自己埋雷。

跑在内网,做好隔离,及时打补丁,关掉不必要的默认权限——做到这几条,OpenClaw完全可以用。但如果是下载完直接跑,公网IP一挂,那就真成了一颗随时可能爆的雷。

50万台敞开的服务器,每多一台,攻击者就多一扇窗。

你的那一台,现在什么情况?

数据来源:VentureBeat安全频道、国家知识产权局通报、奇安信生态威胁分析报告、CN-SEC中文网 | 2026年4月

夜雨聆风

夜雨聆风