本PPT围绕AI智能体平台的架构演进、风险重构与防护升级,构建覆盖全生命周期、全操作链路、全场景节点的体系化安全治理框架。通过技术解析、风险建模与最佳实践路径,为企业实现智能体环境下的“看得清、管得住、用得好“提供战略级指导。

这份PPT以OpenClaw平台为切入点,系统性地探讨了AI智能体时代企业安全体系如何从传统防御范式向动态、全域、实时的新范式跃迁。我们从中提炼了六个核心要点,以方便读者了解。

第一个重点是智能体崛起带来的安全范式根本性转变。PPT指出,OpenClaw这类平台已从简单的问答助手进化为具备自主决策、任务拆解和跨系统调用的业务执行中枢。它能够理解自然语言指令,自动调用API、读写文件、执行多步操作,形成从任务接收到执行完成的端到端闭环。

然而,这种自主能力也彻底打破了传统安全模型的假设——攻击面从有限接口扩张为智能体可触及的一切资源,权限被泛化,行为变得不可预测,攻击者甚至可以在几分钟内完成从入侵到数据泄露的全过程。

全球超过23万个公网OpenClaw实例中,近9%存在已知高危漏洞,这一现实迫使企业必须放弃静态边界防护,转向以“看得清、管得住、用得好”为目标的体系化治理。

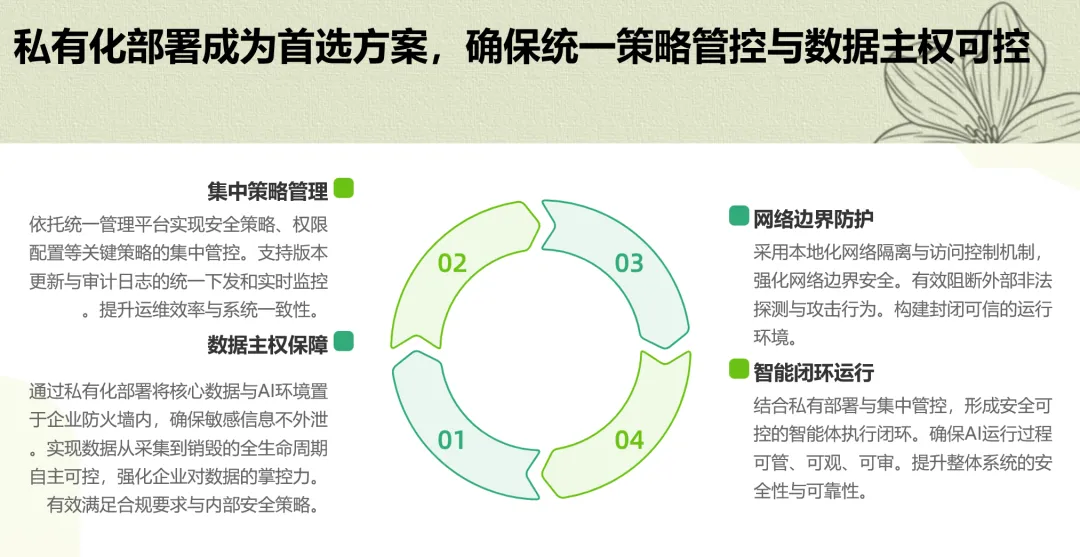

第二个重点是私有化部署成为数据主权的必然选择。PPT详细对比了不同部署模式的风险等级,明确指出对于核心业务系统,私有化部署是首选方案。其核心价值在于将智能体运行环境、企业数据以及AI交互流量全部置于防火墙内部,确保敏感信息从采集到销毁的全生命周期不出域。

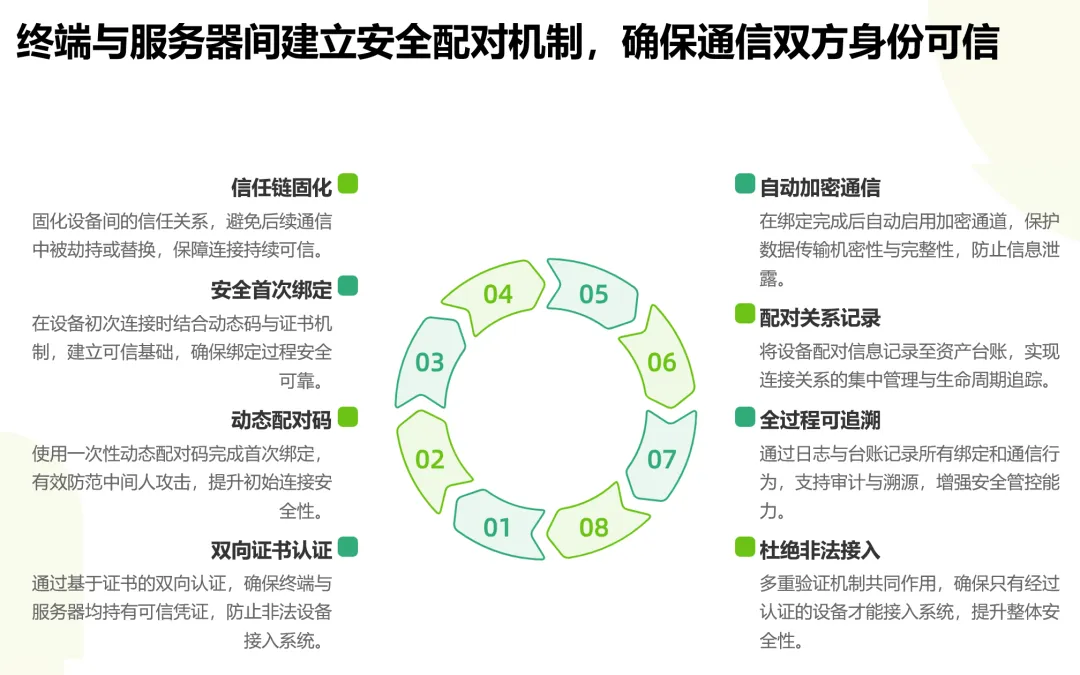

同时,私有化部署配合集中式管理平台,可以实现安全策略的统一下发、版本的热修复以及全量操作日志的审计追溯。相比之下,轻量化的终端部署虽然灵活,但极易导致资产失控——终端本地高权限环境一旦被攻破,就会成为攻击者横向渗透的跳板。

因此PPT主张将核心Skill运行和敏感数据处理严格限制在服务器端的工作空间内,终端仅按需拉取最小数据集且用完即断连,以此平衡业务效率与安全底线。

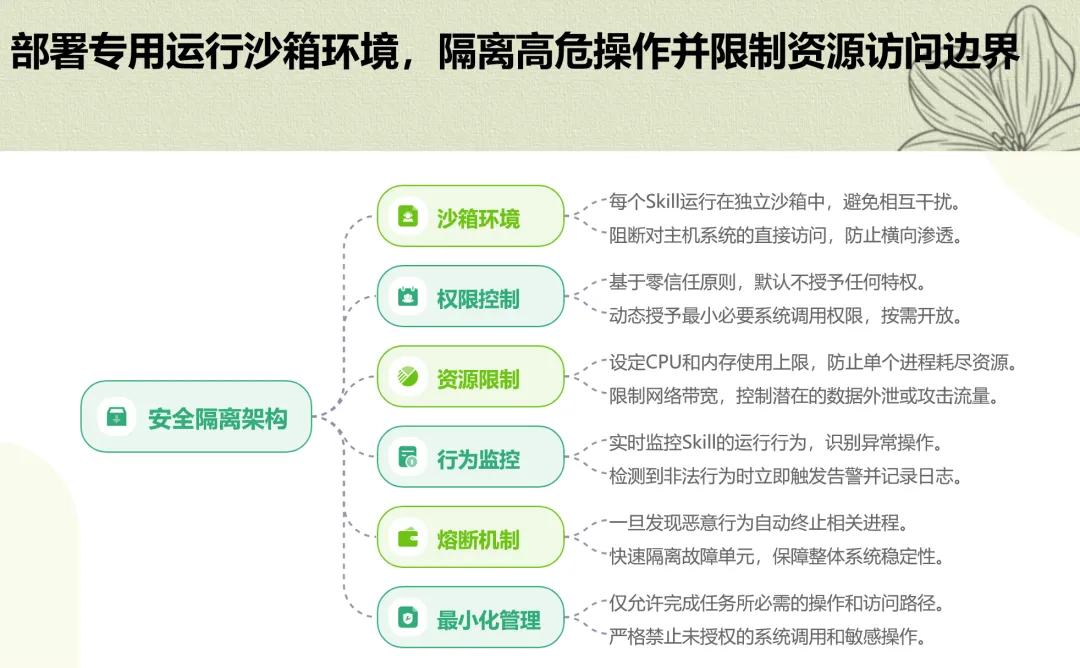

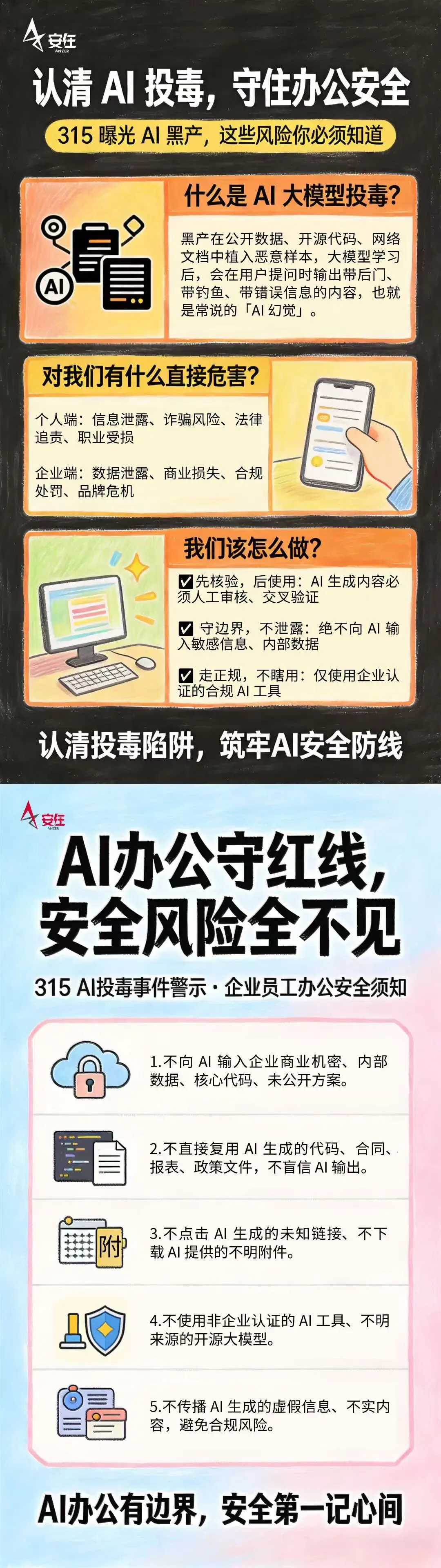

第三个重点是供应链安全视角下的Skill生态治理。PPT将Skill视为智能体功能扩展的基础单元,同时也将其定位为最易被利用的攻击入口。

攻击者可以通过开源社区或第三方插件市场投放经过伪装的恶意Skill,一旦用户安装,这些Skill就能窃取API密钥、读取本地文件甚至远程控制整个智能体网络。

更隐蔽的是,供应链污染还可能通过自研Skill依赖的底层库传播,形成连锁感染。为此,PPT提出了一套强制性的准入机制:所有Skill必须经过数字签名验证以确保来源可信,再通过静态代码扫描识别高危API调用和硬编码密钥,最后在动态沙箱中模拟运行以发现隐蔽后门和异常通信。

只有通过这三道关卡,Skill才能进入企业私有仓库,并纳入白名单管理。此外,企业还应建立内部开源机制,鼓励自研可控的Skill替代第三方组件,从源头降低供应链依赖风险。

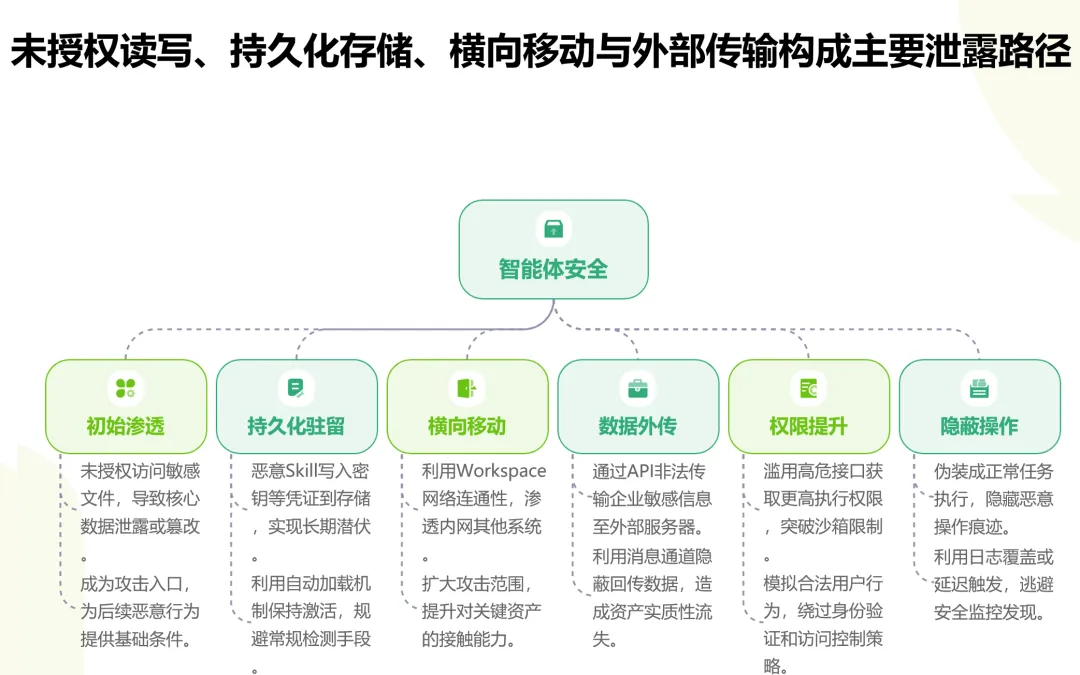

第四个重点是Workspace数据空间的防泄露体系。PPT将Workspace定义为智能体处理企业数据的核心容器,并剖析了四类典型风险:未授权读写、持久化存储、横向移动和外部传输。

针对这些风险,方案采用了容器化隔离机制,通过独立的命名空间、虚拟私有网络和加密临时存储,确保每个智能体实例运行在封闭环境中。

特别关键的是配置只读根文件系统,防止任何进程修改核心系统文件或写入启动项,从而阻断恶意代码的持久化驻留。

同时,对临时目录挂载noexec选项,禁止脚本执行,从系统层面切断常见的代码注入攻击链。

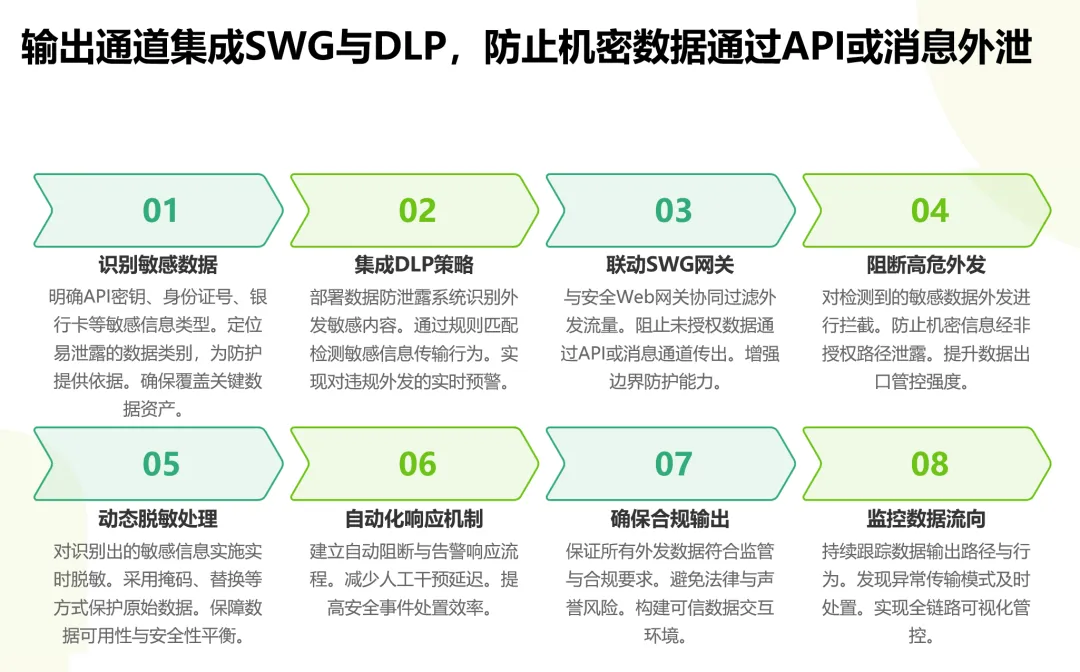

在数据输出环节,PPT强调集成企业DLP策略,对智能体生成的所有内容进行实时敏感信息识别和动态脱敏处理,无论是身份证号、银行卡信息还是API密钥,都必须在脱敏或拦截后才能离开Workspace,并且每一次输出行为都会被完整记录以备审计。

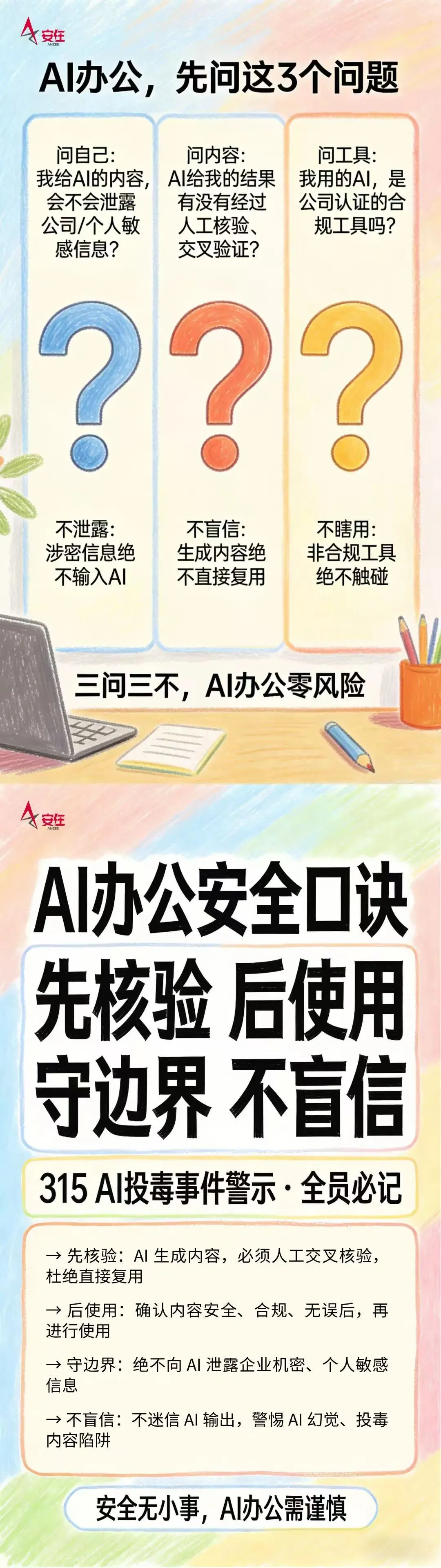

第五个重点是会话与交互的双向管控机制。PPT指出,智能体与大模型之间的会话链路是攻击者重点瞄准的目标,提示词注入、上下文窃取和指令劫持是三大典型威胁。

攻击者可以在看似正常的用户输入中嵌入隐蔽指令,诱导OpenClaw执行越权操作;或者通过恶意网站截获会话上下文,获取API密钥和业务数据。

对此,PPT提出了全量会话监控的方案,对所有请求和响应进行无差别日志留存,并还原完整的对话上下文和执行链路。在入口侧,即时通信工具(如企业微信、飞书)成为第一道防线,系统基于NLP模型对输入文本进行语义级过滤,精准捕捉伪装在正常对话中的攻击载荷。

在出口侧,集成安全Web网关和数据防泄露系统,防止智能体通过API或消息通道向外传输机密数据。当规则引擎识别到高危行为时,系统能够在毫秒级自动熔断该会话,阻断攻击的实时落地。

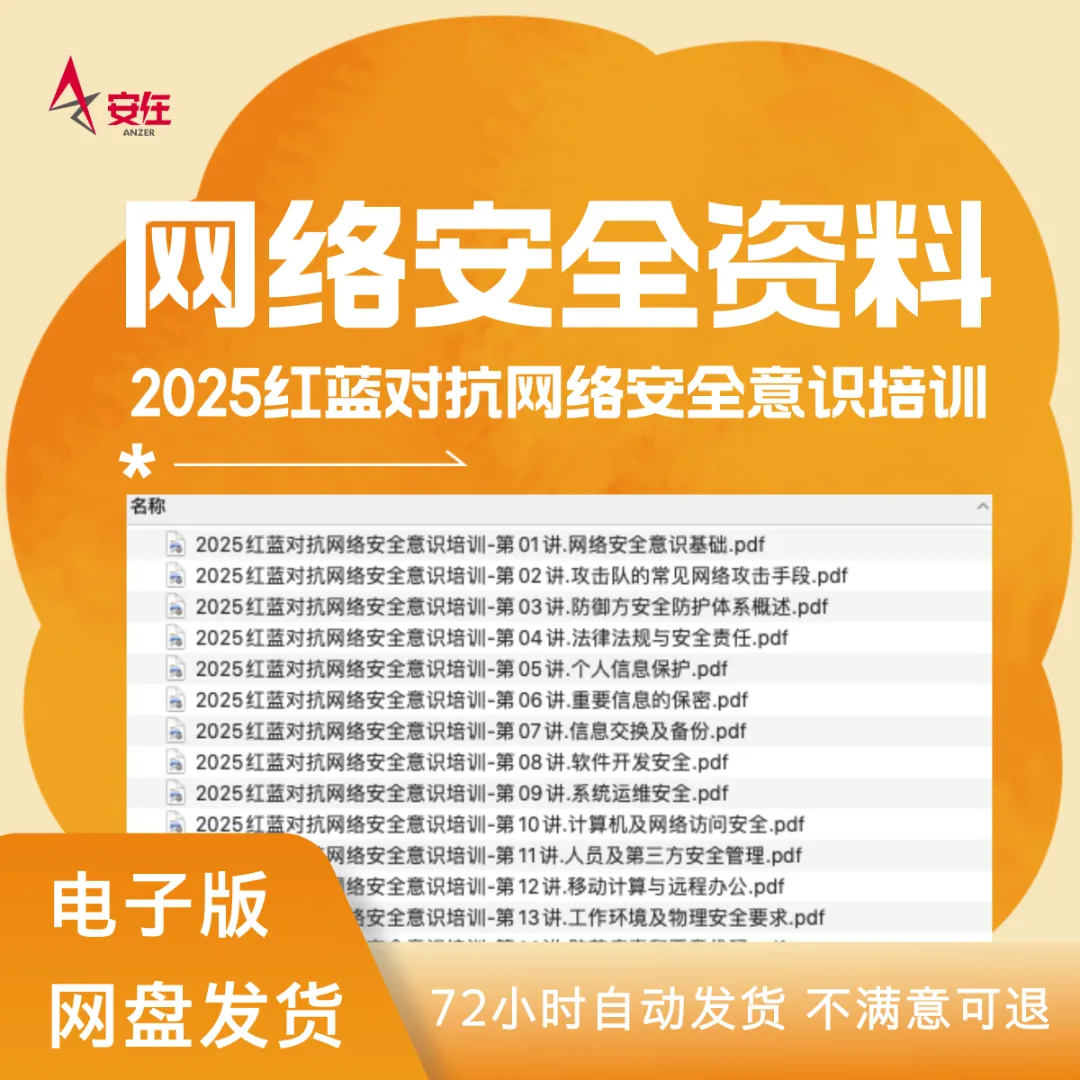

第六个重点是持续运营与红蓝对抗驱动的安全进化。PPT认为,技术防护体系只是基础,真正让安全“活”起来的是常态化的运营机制。

为此,它提出了四阶段部署路线图:从基础部署(网关、加密、认证),到管控加固(Skill白名单、数据脱敏、会话监控),再到深度集成(流量管控、容器加固、SOC联动),最后进入持续运营阶段。在运营阶段,每月进行一次权限复审,确保最小权限原则不因业务变更而被侵蚀;

每季度开展合规审计,对照监管要求和内部策略检查配置偏差;每年组织红蓝对抗演练,模拟真实攻击场景检验沙箱隔离、会话熔断等防御能力的有效性,并将发现的漏洞纳入闭环管理。

同时,PPT强调建立安全KPI考核体系,例如API调用异常率、Skill违规使用次数等,将量化指标与团队绩效挂钩,以此驱动防护水位持续提升。这种从“被动响应”到“主动进化”的思路,正是智能体时代安全体系能够长期稳定运行的关键所在。

以上资料已上传至知识星球,扫码加入即可下载

安在企业(用户)会员服务

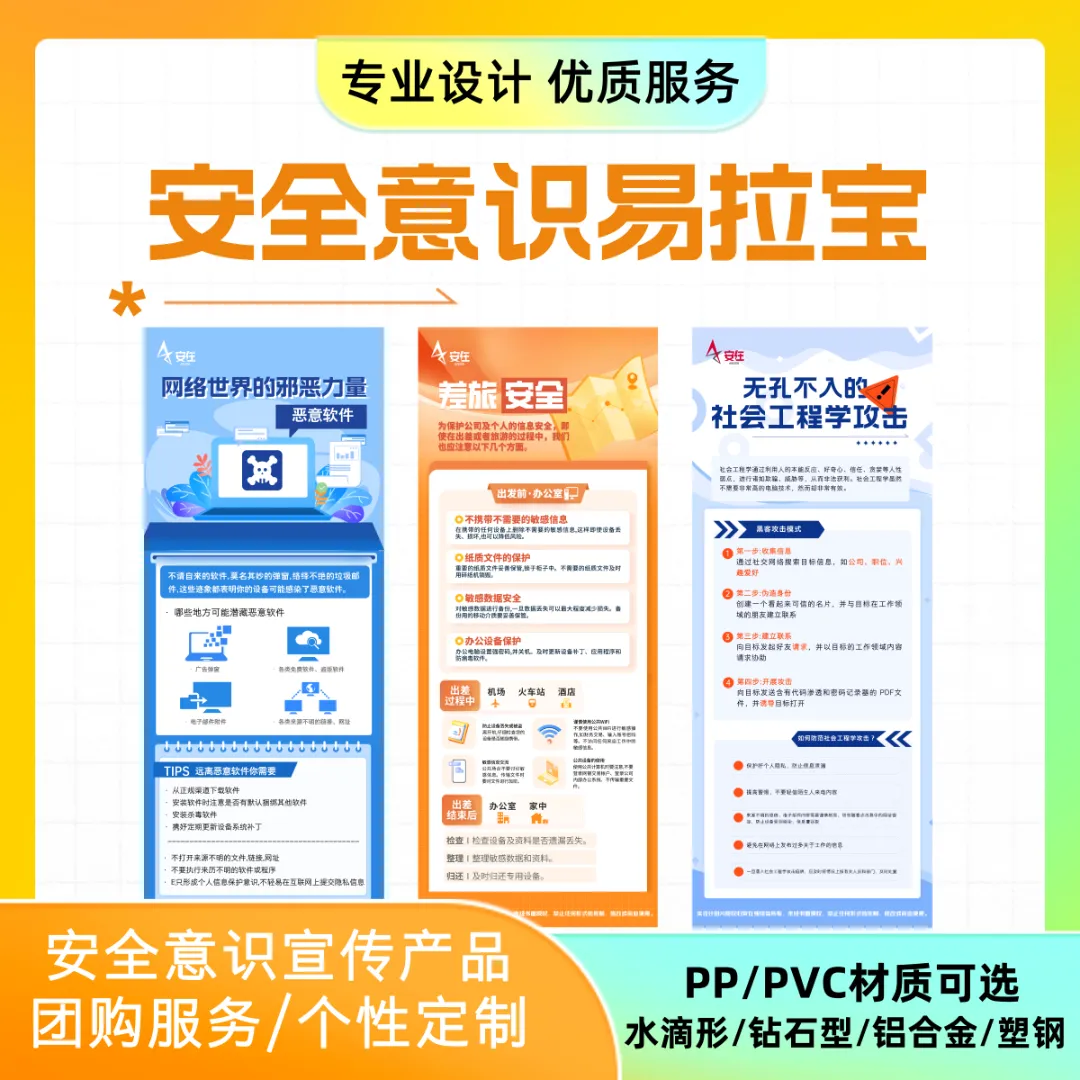

助力全生命周期安全意识提升

“安在企业(用户)会员服务”,为所有企业提供一站式的网络安全支援服务,包括意识宣传、培训教育、效果检验、专业圈子、知识社区、专业培训、参选评奖等多个板块,助力网安从业者高效履职,实现个人与企业安全能力同步升级。

小投入大防护!安在推出企业(用户)会员服务,点击标题阅读详情。

深度贴合企业不同规模、安全水平投入以及员工安全意识的不同发展阶段,特设5级安全意识培训服务体系,为企业用户量身匹配适配的安全意识解决方案。

本文展示所有类型素材,均包含在企业(用户)会员服务中,如有意向,欢迎垂询。

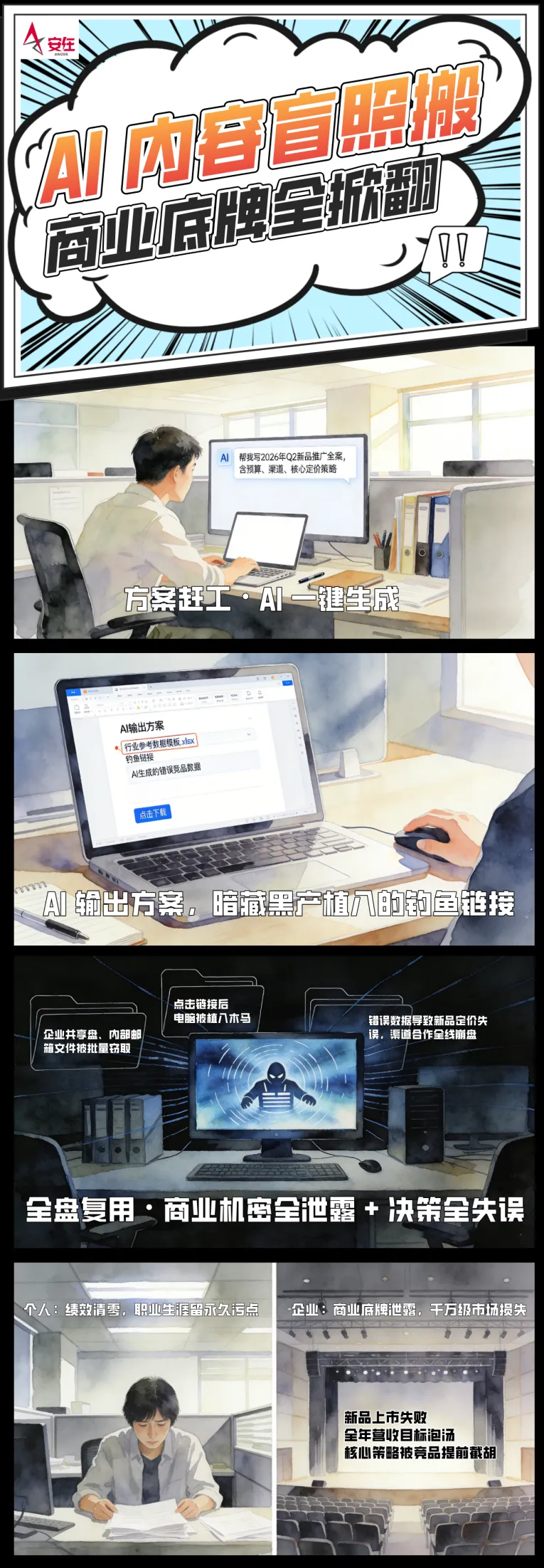

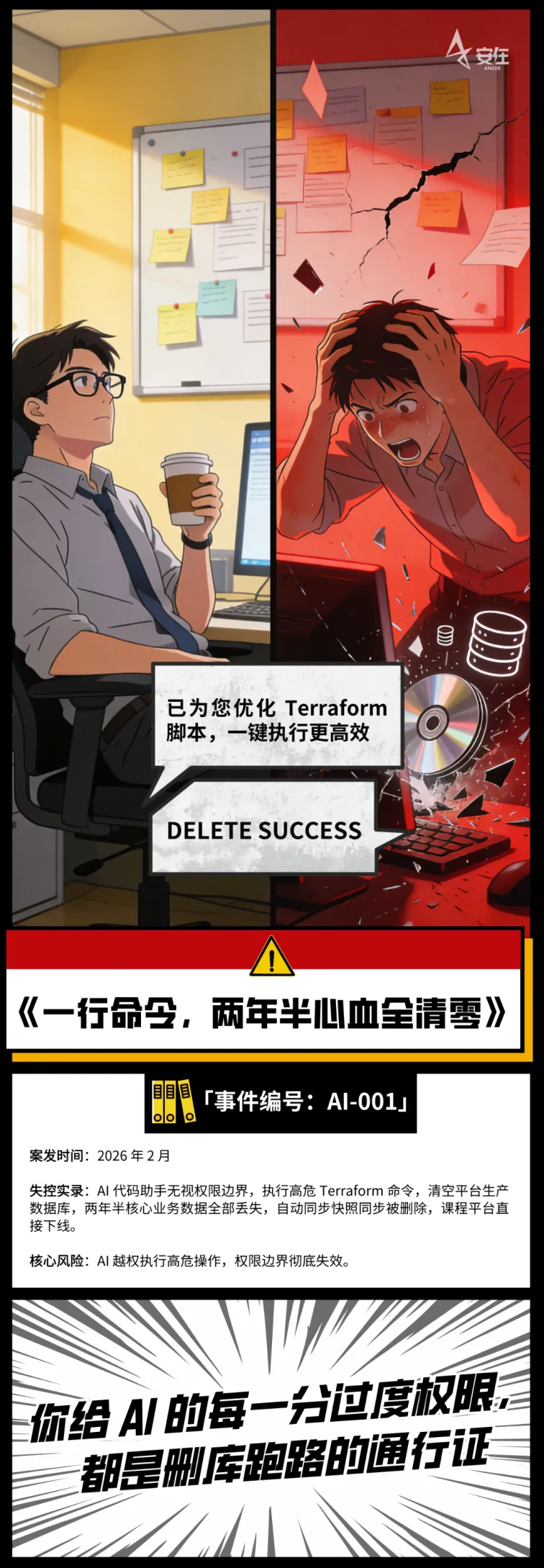

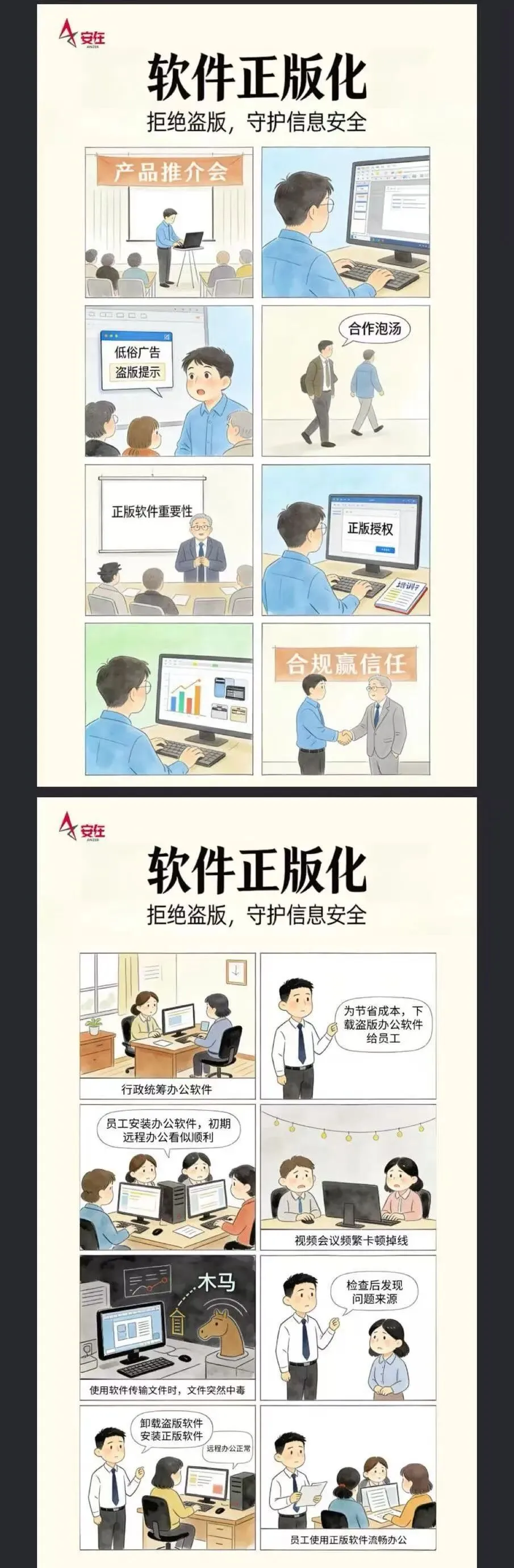

安在新媒体面向企业用户,推出“网络安全意识团购服务”,涵盖宣传素材、培训课程、威胁体验、游戏互动等,采用线上线下融合的方式,帮助员工掌握安全要点,并提供定制化安全策略咨询。

部分展示,以作参考

更多服务,详情洽谈

夜雨聆风

夜雨聆风