大家好,我是iClaw养虾匠,今天给大家带来OpenClaw的安全指南。

为什么这篇必须读?

OpenClaw 不是聊天机器人。它能做这些事:

每一条能力都是攻击入口。大多数安全问题不是什么高深的漏洞利用,而是"有人给 Bot 发了条消息,Bot 就照做了"。

这篇指南帮你搞清楚三件事:

1. 你面临的威胁是什么 2. 60 秒内怎么把安全拉到合格线 3. 更进一步的加固怎么做

先搞清楚:AI Agent 的信任模型

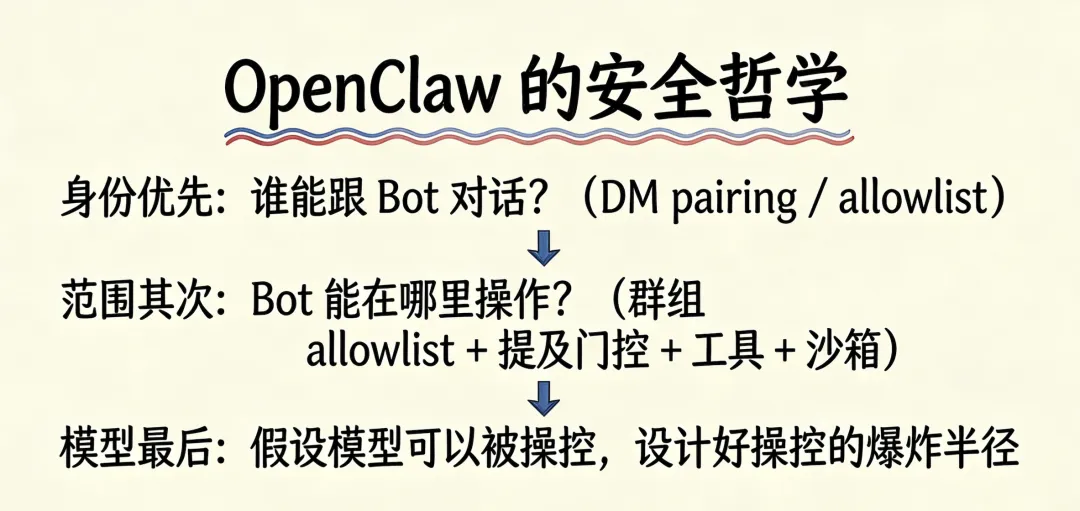

OpenClaw 的安全设计有一个基本前提:个人助理模型。

一个 Gateway 对应一个可信操作者。不是多人对抗性环境——如果你需要让互不信任的多个人共用一个 Agent,请拆分成不同的 Gateway(最好连操作系统用户都隔离)。

在这个模型下:

| Gateway | |

| Node | |

sessionKey |

很多人把

sessionKey当成"用户认证"来用——这是错的。它只是选择哪个会话上下文,不提供任何安全隔离。

威胁全景:攻击者能做什么?

| 提示注入 | ||

| 间接注入 | ||

| 工具滥用 | ||

| 身份风险 | ||

| 供应链攻击 | ||

| 基础设施暴露 |

OpenClaw 的安全哲学很朴素:

第一道防线:供应链安全(ClawHub + VirusTotal)

你给手机装 App,有应用商店帮你把关。你给 AI Agent 装 Skill,谁来审查?

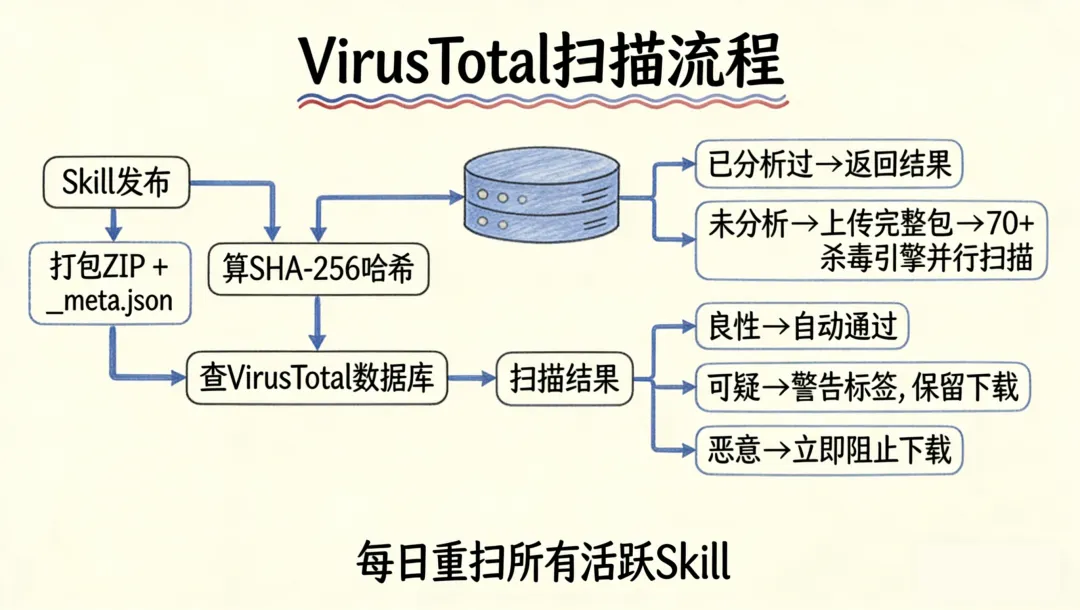

OpenClaw 联手 VirusTotal 解决了这个问题。

扫描流程

VirusTotal 扫描维度

VirusTotal 汇集全球 70+ 杀毒引擎对 Skill 包进行多维度检测:

| 静态代码分析 | eval() | |

| 二进制检测 | ||

| 依赖扫描 | ||

| 行为特征 | ||

| Code Insight(AI 分析) | ||

| 社区评分 |

每个 Skill 包都有独立的 VirusTotal 报告页(通过 SHA-256 哈希关联),你可以点击 View report → 查看 70+ 引擎的逐个检测结果。

ClawHub 技能详情页:双引擎扫描已上线

现在打开 ClawHub 任意技能详情页,你可以直接看到 Security Scan 区域,包含两套独立扫描结果:

| VirusTotal | ||

| OpenClaw 自有评估 |

OpenClaw 自有评估覆盖 5 个维度:

| Purpose & Capability | |

| Instruction Scope | |

| Install Mechanism | |

| Credentials | |

| Persistence & Privilege |

能检测 vs 检测不到

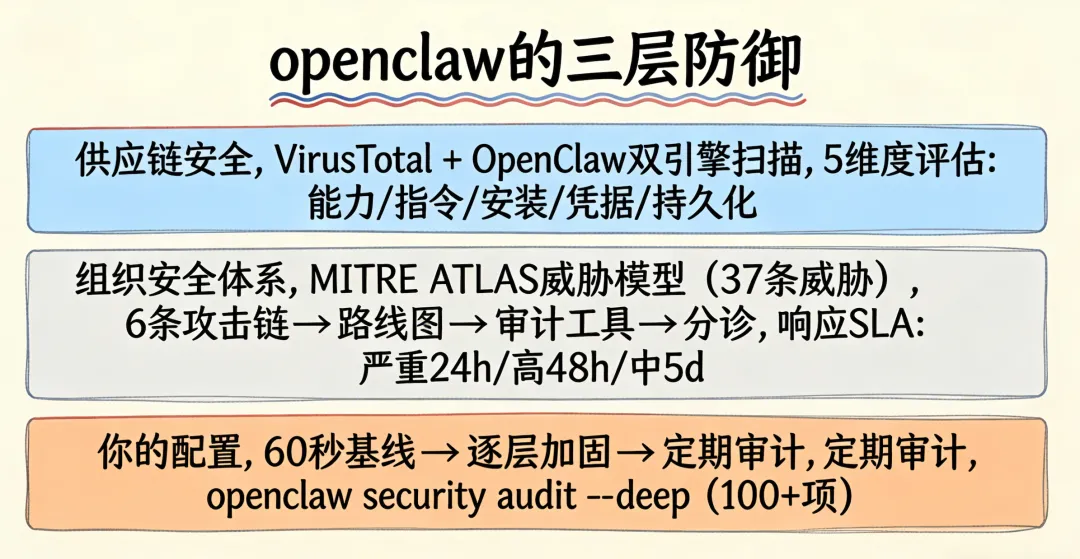

安全是纵深防御——双引擎扫描是其中一层,不是全部。安装前看一眼 Security Scan 结果,是最低成本的安全习惯。

第二道防线:组织安全体系(4 阶段安全计划)

OpenClaw 搞了一套四阶段安全计划,覆盖威胁建模到漏洞响应:

| 1. 透明度 | 已完成 | |

| 2. 产品安全路线图 | 进行中security 的 Issue 持续活跃处理 | |

| 3. 代码审查 | 进行中openclaw security audit --deep 已覆盖 100+ 检查项 | |

| 4. 安全分诊 | 已上线 |

威胁模型:MITRE ATLAS 框架,37 条威胁

OpenClaw 的威胁模型基于 MITRE ATLAS(AI 系统对抗威胁框架),覆盖 8 个攻击阶段:

| 直接提示注入(严重)、间接注入、工具参数注入、恶意技能代码执行(严重) | ||

| 技能持久化(严重)、配置篡改、记忆投毒 | ||

| 未授权命令执行(严重) |

总计:6 严重 / 16 高 / 12 中 / 3 低

6 条关键攻击链

| 恶意技能全杀伤链 | |

| 技能供应链攻击 | |

| 提示注入到 RCE | |

| 间接注入数据窃取 | |

| 令牌窃取持久访问 | |

| 金融欺诈链 |

漏洞响应 SLA

报告渠道:核心 CLI/Gateway → GitHub Security Advisories,通用问题 → security@openclaw.ai[1]

第三道防线:你的配置(实战操作)

第一步:自检(30 秒)

先在终端跑一下:

openclaw security audit --deep看到红色 critical 和黄色 warn?继续往下读。

第二步:60 秒安全基线

把这段配置粘到你的 openclaw.json 里:

{ gateway: { mode: "local", bind: "loopback", auth: { mode: "token", token: "换成长随机字符串" }, }, session: { dmScope: "per-channel-peer", }, tools: { profile: "messaging", deny: ["group:automation", "group:runtime", "group:fs", "sessions_spawn", "sessions_send"], fs: { workspaceOnly: true }, exec: { security: "deny", ask: "always" }, elevated: { enabled: false }, }, channels: { whatsapp: { dmPolicy: "pairing", groups: { "*": { requireMention: true } } }, },}这段配置做了什么:

bind: "loopback" | |

auth: "token" | |

dmScope: "per-channel-peer" | |

tools.profile: "messaging" | |

tools.deny | |

exec.security: "deny" | |

dmPolicy: "pairing" | |

requireMention: true |

跑一下 openclaw security audit 确认绿色通过。

第三步:逐层加固

1. 文件权限

ls -la ~/.openclaw/~/.openclaw/ | 700 | 777 |

~/.openclaw/openclaw.json | 600 | 644 |

看到 777 或 644?跑 openclaw doctor 自动收紧。

2. Gateway 认证

token | ||

password | ||

trusted-proxy |

绝对不能做:Gateway 绑定到非回环地址却不配认证。这是

critical级别问题。

3. DM 策略

pairing | ||

allowlist | ||

open | ||

disabled |

除非你在做公开 Bot,否则不要用

open。

4. 群组安全

requireMention | true |

messaging | |

execbrowser、web_fetch |

永远不要在公开群组里放一个带工具的 Bot。

5. 命令执行控制

deny | ||

ask | ||

full |

还有一组 dangerously* 配置项——OpenClaw 用这个名字是有意的,让你看到就知道"我正在降低安全性"。

6. 沙箱隔离(最强手段)

{ agents: { defaults: { sandbox: { mode: "all", scope: "agent", workspaceAccess: "ro" // 只读工作区 } } }}沙箱是 opt-in 的。如果你没开启,Agent 的操作直接作用在你的电脑上。

7. 浏览器控制

Agent 能控制浏览器 = Agent 能用你的登录态做任何事。

8. 多 Agent 权限隔离

{ agents: { list: [ { id: "personal", sandbox: { mode: "off" } }, { id: "family", sandbox: { mode: "all", workspaceAccess: "ro" }, tools: { allow: ["read"], deny: ["write", "edit", "exec", "browser"] } } ] }}容易忽略的几个问题

| 模型选择 = 安全决策 | ||

| 间接注入不需要公开 DM | ||

| 会话日志在磁盘上 | ~/.openclaw/agents/*/sessions/*.jsonl | |

| Hook 载荷是不受信内容 |

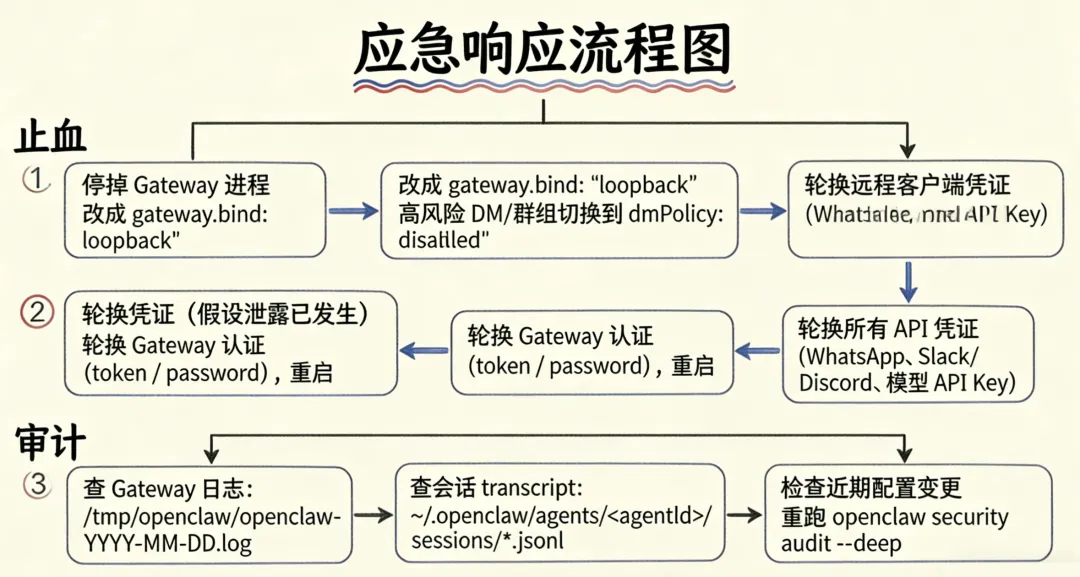

出事了怎么办?应急响应

安全检查优先级

按紧急程度排序:

| P0 | ||

| P0 | ||

| P1 | ||

| P1 | ||

| P2 | ||

| P2 |

总结:三层防御,缺一不可

安全不是一次配完就永远安全的。OpenClaw 给了你工具(security audit)和文档,但最终要靠你定期检查、持续收紧。

能执行真实操作的 AI Agent,值得你花 30 分钟认真对待它的安全。

配了不一定安全,但不配一定危险。AI Agent 安全是一个持续对抗的过程——攻击手法在进化,防御也要跟着迭代。这篇文章是你的起点,不是终点。

如果觉得有用,请点击下方关注支持下吧~~

相关链接:

• OpenClaw 安全文档[2] • OpenClaw 信任中心[3]

引用链接

[1] security@openclaw.ai: mailto:security@openclaw.ai[2] OpenClaw 安全文档: https://docs.openclaw.ai/gateway/security[3] OpenClaw 信任中心: https://trust.openclaw.ai/trust/zh-cn

夜雨聆风

夜雨聆风