01

事件综述

京东安全中心AI数字人监测到一起针对系统工具 CPU-Z 的供应链投毒事件。攻击者疑似入侵cpuid.com后替换部分软件下载链接为恶意木马。利用白加黑(Dll-Sideloading)方式,解压后执行即拉起内存 PowerShell 脚本、释放恶意 DLL 以及建立异常网络外连。

02

攻击链分析

2.1 初始进入

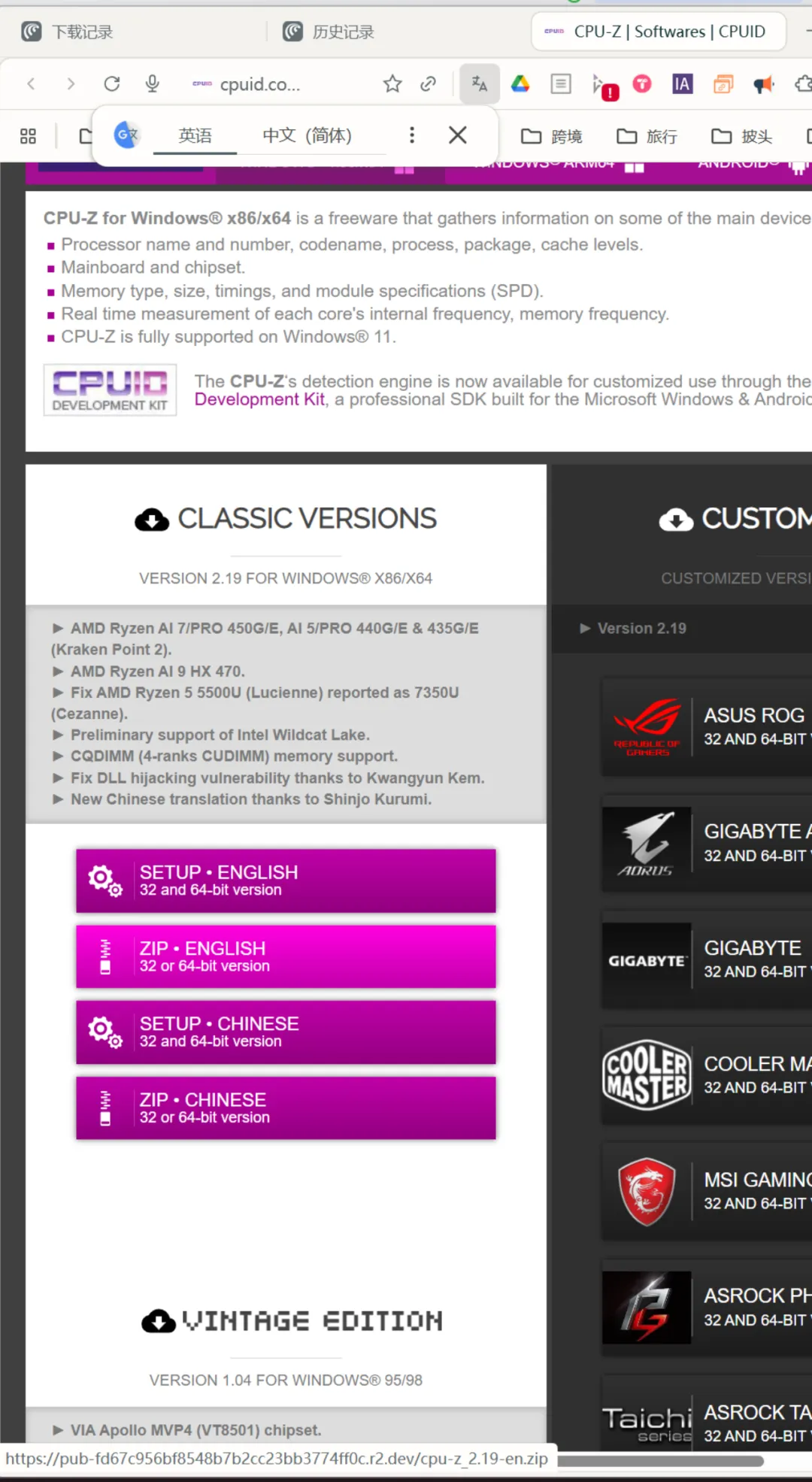

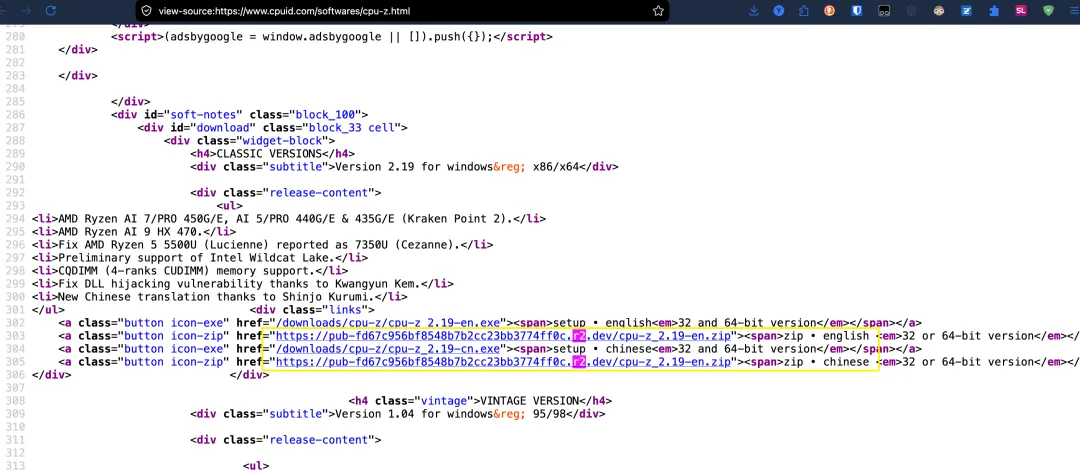

用户从官网网站(https://www.cpuid.com/softwares/cpu-z.html)下载了 cpu-z.zip。载荷分发域名:pub-f3252d8370f34f0d9f3b3c427d3ac33c.r2.dev (Cloudflare R2 存储)

其中两个压缩包的下载链接已经被篡改为cloudflare r2。

2.2 执行阶段

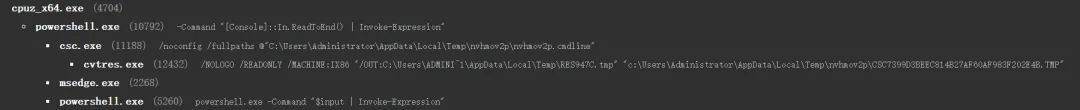

母体触发: 用户运行 cpuz_x64.exe(MD5: C4F7F0CE6B6CEAB637DA82892D2DBDC6)。

隐蔽注入: 程序启动后立即调用 PowerShell,使用命令行参数 [console]::In.ReadToEnd() | Invoke-Expression。这种方式不直接在命令行显示脚本内容,而是通过标准输入流执行,能有效绕过传统的 EDR 命令行审计。

动态编译: 脚本通过 .NET 编译器 (csc.exe) 在本地动态生成恶意 DLL (qa3ofohx.dll) 并加载,实现无文件化执行。

2.3 持久化与 C2 通信

持久化: 攻击者在 Internet Explorer 目录下投放了 clippy.sct 和 activex.sct 等脚本组件(COM Scriptlet),尝试通过劫持系统组件实现长期潜伏。

网络特征:

异常 C2: 建立与 95.216.51.236:31415 的 TCP 连接。具有明显的木马控制特征。

03

IOCs

3.1 文件信息 (File Indicators)

文件名 | 类型 | MD5 哈希 | 备注 |

| PE64 / Signed |

| 带合法签名的投毒母体 |

| DLL |

| 关键恶意 DLL 组件 |

| Scriptlet | - | 位于 IE 目录下的持久化载荷 |

3.2 网络信息 (Network Indicators)

C2 :95.216.51.236:31415

C2 域名:welcome.supp0v3.com

下载源:https://pub-f3252d8370f34f0d9f3b3c427d3ac33c.r2.dev/cpu-z.zip

04

时间线

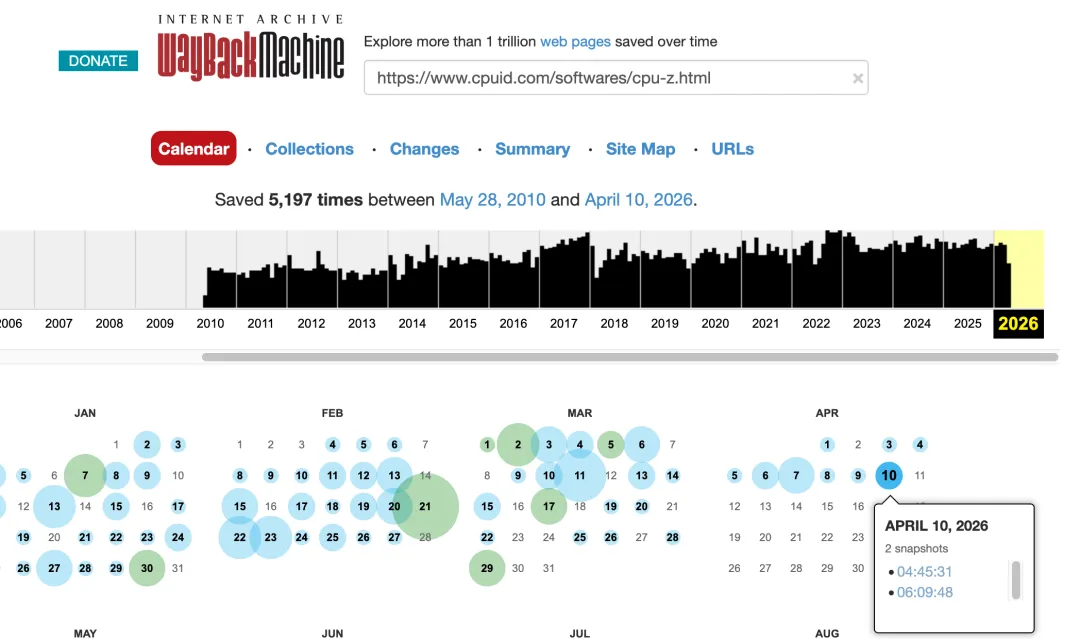

通过网站时光机(wayback machine)发现下载地址页面在今天存在两个快照。

其中04:45:31部分为正常,06:09:48部分已经被篡改。截止14:30,cpuid.com官网已经无法打开。

夜雨聆风

夜雨聆风