今天分享的是《OpenClaw类智能体部署风险管理指南》,报告由中国人工智能产业发展联盟发布。

本报告共计:31页。完整版PDF电子版报告下载方式见文末。

一、 文档概述与背景

目的:本指南旨在帮助OpenClaw类智能体的服务提供方和使用方,系统识别部署隐患、建立风险管理基线,实现从“能部署”到“安全部署、规范使用、持续治理”的跨越。

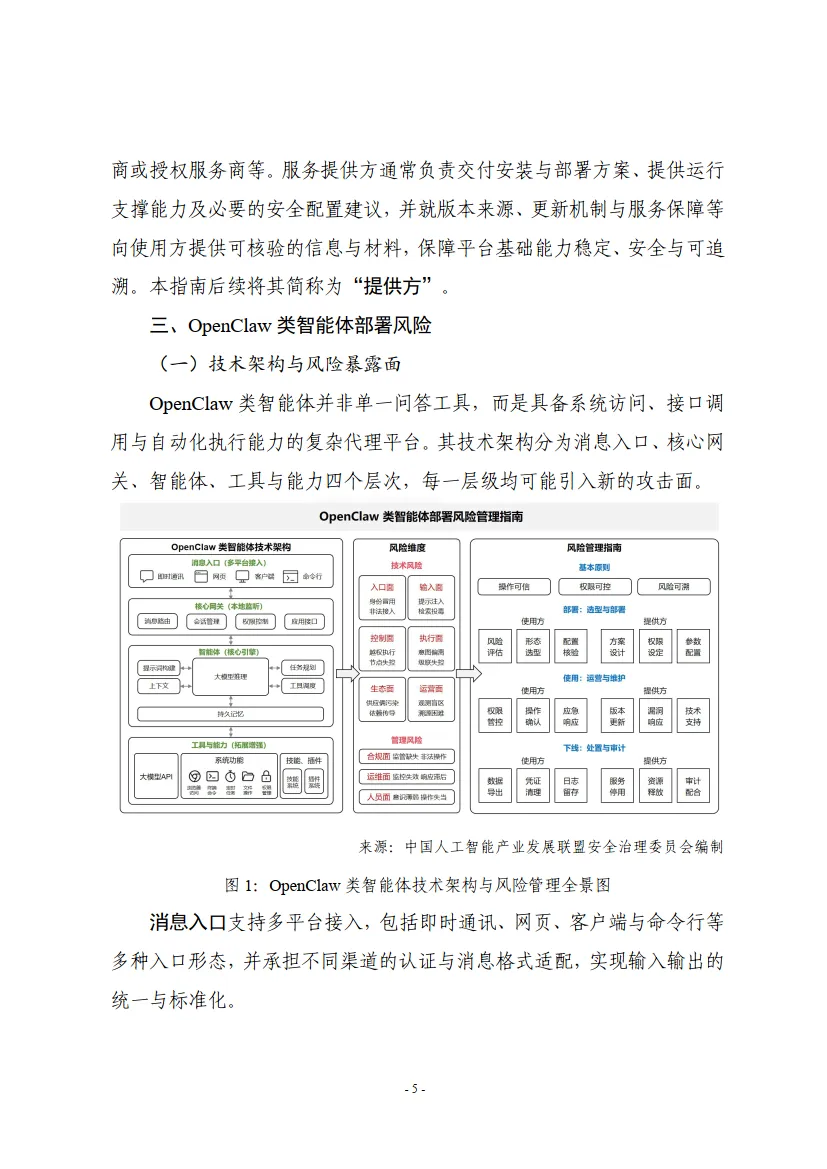

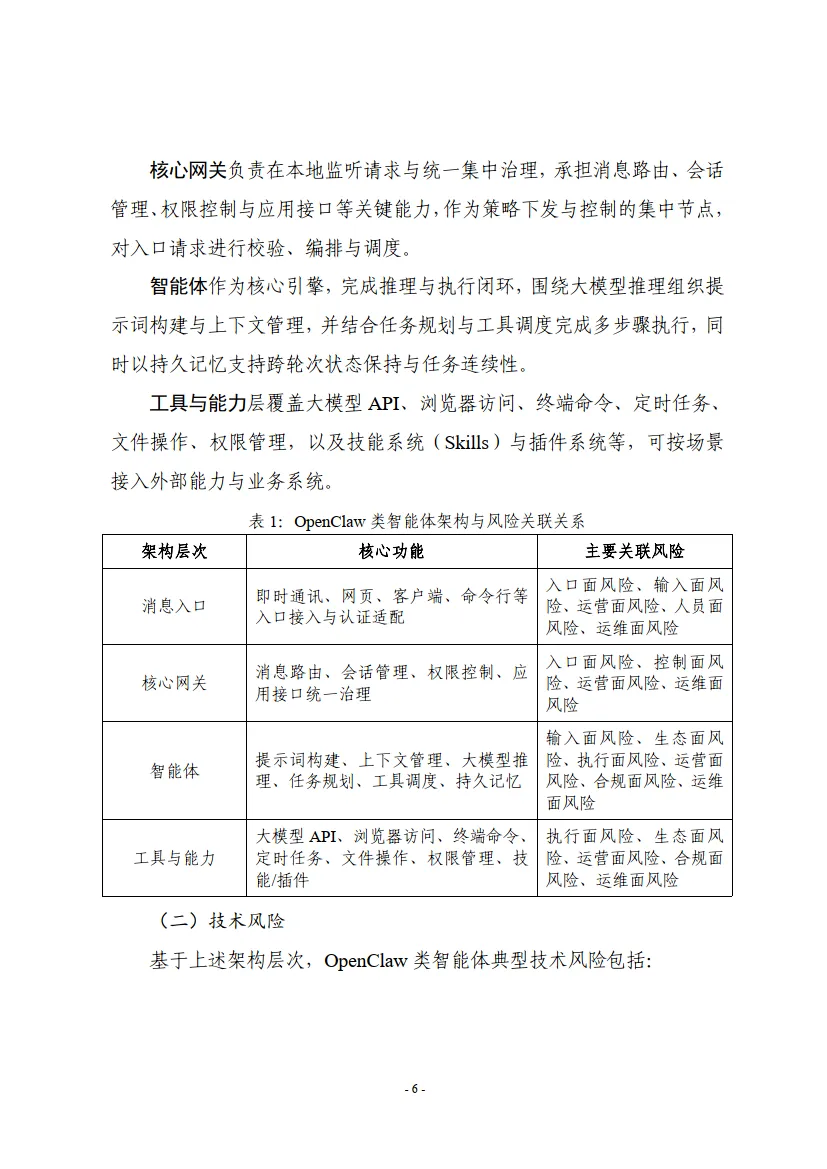

对象:OpenClaw是一种现象级开源AI智能体执行框架,作为连接大语言模型与本地/外部系统的中枢,具备系统级权限(如执行Shell、访问文件系统)。本指南将其及同类框架统称为“OpenClaw类智能体”。

核心风险特征:与传统对话AI不同,此类智能体因拥有系统操作权限和工具调用能力,其风险从内容层面扩展至系统、数据、业务全维度,具有传导性强、影响范围大、隐蔽性高的特点,且易因多工具联动产生“级联失控”。

二、 核心风险管理原则

指南提出了覆盖智能体全生命周期的三大基本原则:

操作可信:确保智能体的操作行为可验证、可管控,防范恶意指令注入和未授权操作。

权限可控:严格遵循最小权限原则,实现权限的精准授予、动态调整和定期复核。

风险可溯:对全流程的操作、数据流转和风险事件进行全面记录,确保可追溯、可核查。

三、 全生命周期风险管理实施框架

指南将风险管理分为部署、使用、下线三个阶段,并明确了使用方和提供方的责任。

(一)部署阶段:选型评估与安全配置

使用方核心任务:

场景风险评估:明确使用场景(如内部辅助、对外服务)、分析交互边界(网络、系统、数据等)、对齐合规要求(如金融、医疗行业规范)。

部署形态选型:根据数据敏感度和运维能力,在本地私有化、云端托管、端云协同等模式中选择。

权限配置核验:核验网络、系统、数据、接口等权限是否符合最小权限原则,验证白名单机制和高风险操作的人工确认设置。

提供方核心责任:

部署方案设计:披露风险与权责,设定部署形态与隔离措施(如容器、沙盒),评估模型与信源的可信度,划分信任边界。

权限边界设定:从网络、系统、数据、接口、插件工具、身份凭证、记忆管理等多个维度,实施最小化权限管控。

关键参数配置:配置访问鉴权、人工确认、沙箱防护、全链路审计等安全策略。

(二)使用阶段:运营管控与应急管控

使用方核心任务:

权限动态管控:基于场景动态调整工具、接口等白名单,定期清理闲置权限。

风险操作确认:定义高风险操作清单(如删改关键文件、资金转移),并引入人工确认环节。

应急响应预案:建立针对智能体失控、数据泄露的告警分级处置流程和标准化止损操作。

提供方核心责任:

版本更新管理:透明告知更新信息,提供可控的升级与回滚方案,明确版本生命周期。

漏洞响应机制:建立稳定通报渠道,承诺分级修复时效,并向国家人工智能产品安全漏洞库(CAIVD)报送漏洞。

技术支持能力:提供畅通的支持通道,以及智能体行为可观测性与内容安全监控工具。

(三)下线阶段:处置清理与审计留存

使用方核心任务:

数据导出备份:安全地导出提示词、会话记录、操作日志等必要数据。

访问凭证清理:全面梳理并吊销所有相关的API密钥、令牌、账号等。

审计日志留存:以结构化、防篡改方式留存关键日志,期限不少于6个月。

提供方核心责任:

服务停用清除:提供清除工具或指引,确保服务进程彻底终止,协助撤销第三方授权。

云端资源释放:彻底删除为该服务创建的所有云资源与网络配置。

审计配合支持:提供数据销毁、资源释放等记录,配合审计问询。

四、 主要风险分类

技术风险:

入口面风险:身份冒用与非法接入。

输入面风险:提示词注入与检索投毒,导致生成不良内容或越权操作。

控制面风险:权限蔓延与节点失控,导致横向移动。

执行面风险:意图偏离与级联失控,造成不可逆损失。

生态面风险:供应链污染与数据泄露。

运营面风险:观测盲区与溯源困难。

管理风险:

合规面风险:未能满足数据安全、个人信息保护、行业监管等要求。

运维面风险:缺乏持续监控、告警及应急响应能力。

人员面风险:安全意识薄弱、操作不规范、权限管理松散。

幻影视界整理分享报告原文节选如下:

戳“阅读原文”下载报告。

戳“阅读原文”下载报告。 夜雨聆风

夜雨聆风