0x01 工具介绍

Android 脱壳是逆向分析的基础工作,但传统流程繁琐:Root 设备、配置 Frida、编写脚本、Dump 内存、拉取文件……一天重复多遍耗时耗力。reverse-skills 开源项目推出的 rev-dex-dumper 技能,将这些步骤压缩成一句话。只需在 Claude Code 中输入指令,AI 即可自动完成从设备连接到 DEX 回收的全流程,让脱壳效率提升十倍。

注意:现在只对常读和星标的公众号才展示大图推送,建议大家把渗透安全HackTwo"设为星标⭐️"否则可能就看不到了啦!

下载地址在末尾 #渗透安全HackTwo

0x02 功能介绍

✨Skill功能说明

1. 一句话脱壳,零手工干预

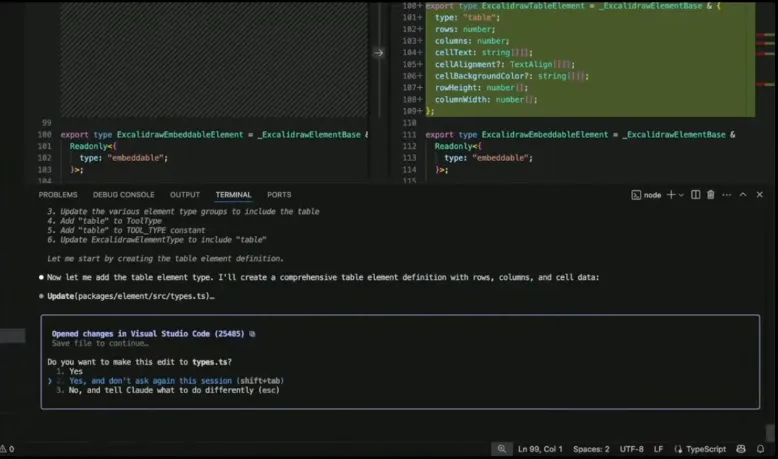

输入指令后,Claude Code 自动完成:

✅ ADB 设备连接检测

✅ 前台应用包名识别

✅ 脱壳工具推送与执行

✅ 内存 Dump 操作

✅ DEX 文件自动拉取

✅ 设备临时文件清理

全程无需手动操作,十几秒完成。

2. 智能包名识别

支持两种使用方式:

自动识别:运行 App 后直接说"帮我脱壳"

精准定位:指定包名

"帮我脱 com.example.app 的壳"

3. 不止于脱壳的完整技能集

reverse-skills 项目目前包含 5 大核心技能:

0x03 更新介绍

Reverse engineering skills for Claude Code | 逆向工程 Claude Code Skills 插件0x04 使用介绍

📦准备工作

设备要求:已 Root 的 Android 手机或模拟器

连接确认:USB 连接电脑,执行

adb devices能看到设备应用启动:打开目标 App,等待进入主界面(确保壳已完成解密加载)

⚠️ 关键提示:加固壳通常在

Application.attachBaseContext()阶段完成解密,必须等 App 完全启动后,真实 DEX 才会出现在内存中。

操作步骤

Step 1:安装技能

npx skills add P4nda0s/reverse-skillsStep 2:验证就绪 在 Claude Code 中询问:"你能帮我脱壳吗?" 如果 AI 回应并提到 rev-dex-dumper,即表示安装成功。

Step 3:执行脱壳

方式 A - 自动识别当前应用:

帮我脱壳,我已经运行 app方式 B - 指定目标包名:

帮我脱 com.example.targetapp 的壳Step 4:获取结果

脱壳完成后,DEX 文件会保存在当前工作目录的 panda/ 文件夹中。

📁 文件说明:Dump 出多个 DEX 是正常现象,通常包含壳自身 DEX 和原始业务代码 DEX。

Step 5:后续分析

将获取的 DEX 文件导入:

jadx — 查看反编译后的 Java 代码

IDA — 进行深入的 Native 层分析

0x05 内部VIP星球介绍-V1.5(福利)

如果你想学习更多渗透测试技术/应急溯源/免杀工具/挖洞SRC赚取漏洞赏金/红队打点等欢迎加入我们内部星球可获得内部工具字典和享受内部资源和内部交流群,每天更新1day/0day漏洞刷分上分(2026POC更新至5732+),包含全网一些付费扫描工具及内部原创的Burp自动化漏洞探测插件/漏扫工具等,AI代审工具,最新挖洞技巧等。shadon/Hunter/0zone/Zoomeye/Quake/Fofa高级会员/AI账号/CTFShow等各种账号会员共享。详情点击下方链接了解,觉得价格高的师傅后台回复" 星球 "有优惠券名额有限先到先得❗️啥都有❗️全网资源最新最丰富❗️(🤙截止目前已有2500+多位师傅选择加入❗️早加入早享受)

免责声明

获取方法

公众号回复20260418获取下载、回复 加群 获取交流群

最后必看-免责声明

文章中的案例或工具仅面向合法授权的企业安全建设行为,如您需要测试内容的可用性,请自行搭建靶机环境,勿用于非法行为。如用于其他用途,由使用者承担全部法律及连带责任,与作者和本公众号无关。本项目所有收录的poc均为漏洞的理论判断,不存在漏洞利用过程,不会对目标发起真实攻击和漏洞利用。文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用。如您在使用本工具或阅读文章的过程中存在任何非法行为,您需自行承担相应后果,我们将不承担任何法律及连带责任。本工具或文章或来源于网络,若有侵权请联系作者删除,请在24小时内删除,请勿用于商业行为,自行查验是否具有后门,切勿相信软件内的广告!

往期推荐

渗透安全HackTwo

微信号:关注公众号获取

后台回复星球加入:知识星球

扫码关注 了解更多

夜雨聆风

夜雨聆风