👇 正文开始 👇

「EDR 实战派」特别篇。

此前几期写的都是 Windows 上银狐相关的 EDR 检测,这期换Android平台。

一位朋友 4 月底收到一封自称"华胜天成 HR"发来的招聘邀请函,邮件让他扫码下载一个叫 Office Notes 的"内部沟通 APP"做"试岗"。这只 APK 我们做了一次完整逆向,归属判定为 DDTX(点点天下)系列私域 IM 杀猪盘骨架的招聘诈骗变种。

把案件经过、APP 内部、防御与应急三件事一次说清,希望对正在找工作的朋友、对正在做反诈宣传 / 终端响应的同行有用。

扫一个二维码,险些落入杀猪盘

Office Notes 招聘诈骗 APP 全链路解构

一、案件经过 📅

朋友的遭遇时间线如下:

2026-04-下旬 收到邀请函邮件 发件人 沈鑫瑶 <rx7148@111.com>,自称北京华胜天成科技股份有限公司 HR 岗位为深圳子公司仓库主管,试用期月薪 4.5w,转正 5.5w,月休 8 天2026-04-下旬 对方提供二维码安装页截图,引导扫码下载 Office Notes APK 注册账号要发给"对接专员"做"试岗"2026-04-下旬 朋友识破,直接告知对方涉嫌诈骗2026-05-01 河南手机号 +86 13409230150 仍以"华胜天成员工"身份打来电话13:19:33 催促安装 APP 并提供账号"办理入职手续"整条链路可以拆成三段:邮件邀请 → 二维码引诱下载 → 电话催促接管。落到 APP 内部,再连接到一套完整的杀猪盘资金通道。本文按这个顺序展开。

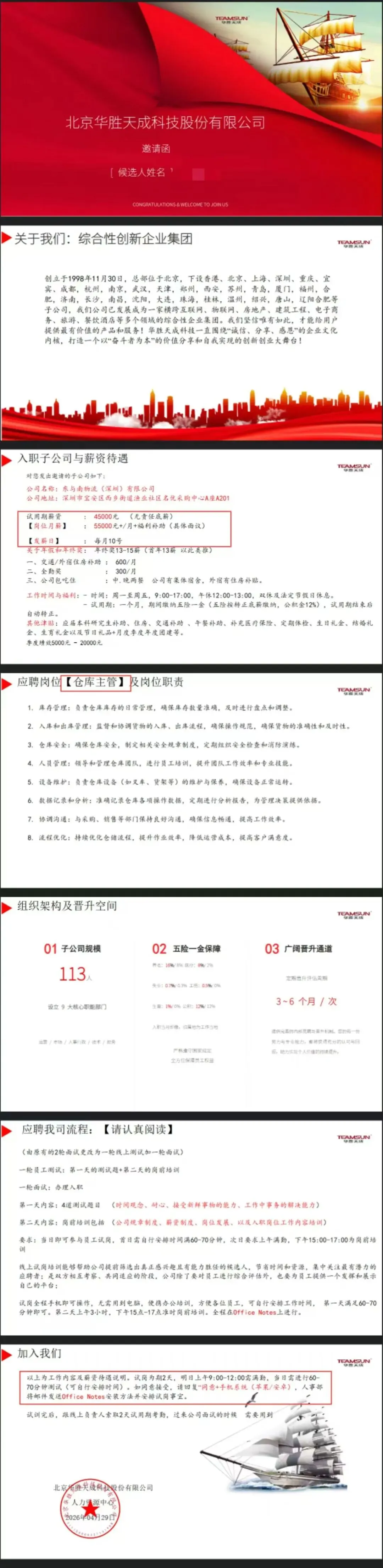

二、邀请函 📧

视觉上做得相当像样,红色帆船底图、邀请函标题、五险一金 / 晋升通道话术齐全。但逐字段对照真实企业的招聘流程,会发现几处难以解释的地方:

判断标准其实只需要一句:对方坚持先装 APP、先注册账号、先做几单试试、先把账号发过来——这一类要求出现在招聘场景里几乎没有例外都是诈骗。

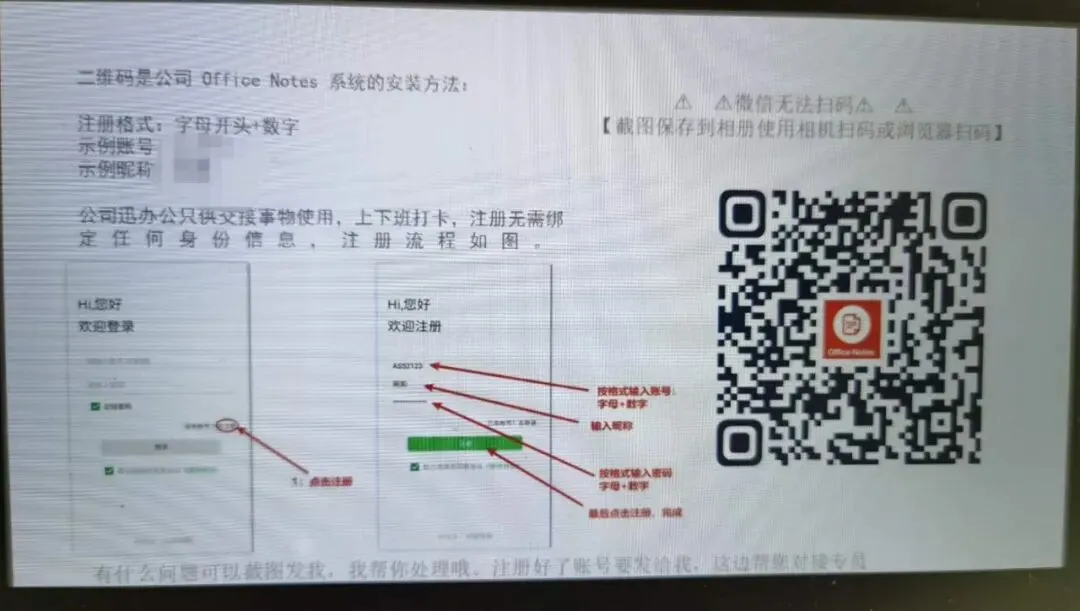

三、二维码安装页 🎭

安装页文字原文如下:

二维码是公司 Office Notes 系统的安装方法。注册格式:字母开头 + 数字公司迅办公只供交接事物使用,上下班打卡,注册无需绑定任何身份信息。⚠ 微信无法扫码 ⚠[ 截图保存到相册使用相机扫码或浏览器扫码 ]按格式输入账号:字母 + 数字输入昵称按格式输入密码:字母 + 数字点击注册,完成注册好了账号要发给我,这边帮您对接专员

几处需要展开:

"注册无需绑定任何身份信息"。强调"简单"的同时,真实目的是让受害人后续维权找不到对方主体。

"微信无法扫码 / 截图保存到相册使用相机扫码或浏览器扫码"。这不是技术故障,而是微信安全中心已经识别该域名为风险并强制屏蔽。安装页主动教用户绕过微信,是非常清晰的恶意指纹。

"注册好了账号要发给我"。把账号同步给"对接专员"等同于把它录入诈骗团伙的接管面板,所有"成单数据"由对方记录。

"对接专员"。在杀猪盘话术体系里,这是接班角色,负责后续话术、感情维系、充值催促。

四、APK 解构 🔓

样本基本信息:

包名是随机化的(lrgtvymnrm.mpvshx.bbwec),但真实业务命名空间仍然是 com.ddtx.app1.*,这是 DDTX(点点天下)系列私域 IM 框架的标识。App 显示名"Office Notes"、注册画面"Hi 您好 欢迎注册"是马甲;底层接的是一套完整的私有 IM 业务:聊天、朋友圈、群组、红包、钱包、充值、提现、银行卡、阅后即焚——外加 56 项危险权限(麦克风、摄像头、悬浮窗、外部存储读写、读取手机状态、安装未知应用等),以及一个"后台可下发任意 APK 链接、自动下载并触发安装"的升级机制。

家族归属判定为 DDTX(点点天下)系列私域 IM 杀猪盘骨架,本案是其招聘诈骗剧本变种。判定依据:

真实命名空间 com.ddtx.app1.*二阶段 APK 落盘文件名固定为 CMPP.apk,与 DDTX 系列同骨架样本一致集成网易云信 NIM / NERTC,以及华为、小米、魅族、OPPO、Vivo 推送 SDK,是 DDTX 框架伪装"正规 IM"的标准化做法 C2 通信使用双盐 MD5 签名(前缀 B531B2A006E3C8DI、后缀C7010059FA47E56I),是 DDTX 骨架的经典指纹/api/other/systemSetting系列远程开关结构与 DDTX 通用控制面一致

五、C2 基础设施 🌐

样本启动时默认连接四条硬编码 IP:

http://156.241.176.133:9091/http://156.241.177.133:9092/http://156.241.178.133:9093/http://156.241.179.133:9094/代码里同时存在一个动态 IP 生成函数 LoginActivity.pickRandomAutoDomainIp (0x71c970),根据两个数组随机拼成 IP 与端口:

ip = "156.241." + AUTO_DOMAIN_THIRD_OCTETS[rand % 4] + "." + (130 + rand % 60)= 156.241.{176|177|178|179}.{130..189}port = CUSTOM_DOMAIN_PORTS[rand % 4]= {9091, 9092, 9093, 9094}# LoginActivity.<clinit> (0x71b050)CUSTOM_DOMAIN_PORTS = [9091, 9092, 9093, 9094]AUTO_DOMAIN_THIRD_OCTETS = [176, 177, 178, 179]

也就是 4 段 × 60 末段 × 4 端口 = 960 个左右的可达 URL,全部位于 156.241.176.0/24 ~ 156.241.179.0/24 段、9091–9094 端口上。156.241.0.0/16 这一段在公开 whois 里归属境外 VPS 主机商,与所有伪装成"国内 HR / 国内公司"的话术毫不相干,本身就是一条强信号。

防御层面,这四个 /24 段加上 4 个端口可以一次性封掉:

deny 156.241.176.0/22 port 9091-9094log 156.241.176.0/22 any后台还有一个 /api/other/getUrl 接口能下发新的"备用线路",代码里也有验证可用性的逻辑(validateDomainByApi),所以即使硬编码 IP 被封,运营方仍可以临时下发新的 C2。

六、远程行为开关 ⚙️

LogoutService 启动后会周期性请求 /api/other/systemSetting,回包字段被解析进一组全局静态变量。换言之,运营方可以通过这一个接口在线改写 APP 在受害人手机上的几十项行为。

抓出比较关键的几个字段:

islogin | |

isclear | |

isapp | |

bank、 | |

redpacket、 | |

isspeakingtimespeakingspace、iseveryman | |

discover、 | |

burnAfterReadingSwitch | |

LogoutService$1.result (0x701d18) |

实战中,确认"杀猪"完成的运营方可以一次性下发:isclear=1 清空聊天、bank=0 / bankget=0 关掉提现、islogin=0 让受害人下次启动直接被踢出登录。这就是受害人事后回忆"明明充了钱,回过头去 APP 里啥都没了"的技术原因——不是 APP 坏了,是开关被远程拨掉了。

七、二阶段 APK 投放 📦

样本启动时会主动 POST 到 /api/other/checkupdate,回包格式是 VersionBean.data { updateType, currVersion, downUrl }。

MainActivity$8.onResponse (0x720e08) 的处理逻辑:

if (updateType == "1") {DownloadIntentService.startDownload(downUrl)├── HttpURLConnection.GET(downUrl)├── 写入 <外部APK下载目录>/CMPP.apk└── InstallUtil.installApk()→ Context.startActivity(getInstallApkIntent)} else {弹"发现新版本"对话框}

需要明确两点:

第一,manifest 里声明了 REQUEST_INSTALL_PACKAGES,所以 APP 能直接拉起系统的安装确认界面。但在 Android 8 以上,用户仍然需要主动点确认才能完成安装,所以这并不是真正意义上的"静默安装"。但要看到,当受害人正处于"对接专员"远程指导的场景下,多点一次"确认"是大概率事件,安全防护实际上被社工绕过了。

第二,二阶段 APK 文件名固定为 CMPP.apk,这与 DDTX 系列多份样本一致。载荷由运营方临时配置,可能是盗号木马、Android 远控、广告 SDK、信息窃取器,也可能就是 DDTX 系列的另一只马甲 APP。换句话说,受害人即使没在 Office Notes 里充钱,只要长期保留这个 APP,就给运营方留了一个未来可以任意推送 APK 的滩头。

八、识别要点 🛡️

这不是一次孤立诈骗,而是一条标准化流水线:邀请函是 PPT 模板,APP 是现成 IM 骨架,电话是境外虚拟号,C2 是廉价 VPS。把它当个例去识别没有意义,得把流水线的几个稳定指纹记住。

两条强信号,命中其一立即结束沟通:

安装引导出现"微信无法扫码 / 截图相册扫码或浏览器扫码" 试岗内容是刷单、点赞、抢单、充值返利、跟单投资

其余配套指纹:HR 用免费邮箱、薪资明显高于行业水平、要求安装公司域外 APP、APP 不在主流应用商店、对方索要账号密码或验证码、注册"无需绑定任何身份信息",等等。任何一项单独出现也许是巧合,三项以上同时出现就一定是这条流水线。

招聘场景的几条防御原则也很简单:招聘只走主流招聘平台 + 公司官网公示渠道;APP 安装只走应用商店,拒绝一切扫码 / 网盘 / 链接下载的"内部 APP";HR 邮箱必须是公司官方域,可以打公司前台核实;任何要你绕过微信或系统风控的步骤,都是恶意指纹。

九、应急响应 🚨

按是否安装、是否充值,分三种情境。

情境 A:还没安装 APK

直接删除二维码、APK 文件、邮件,拉黑发件邮箱、对方手机号、对方微信。截图保留邀请函、对话和二维码备查。如想做举报,可在国家反诈中心 APP 或 12381 网络不良与垃圾信息举报受理中心提交线索,附邮件原件、APK 哈希和本文 IOC。

情境 B:已安装 APK,但未充值、未发账号

立即卸载 APP,清理 /sdcard/Android/data/lrgtvymnrm.mpvshx.bbwec/ 和外部 APK 下载目录下的 CMPP.apk。

如果在 Office Notes 注册时使用了和其他平台相同的密码,把那些平台的密码改掉——密码复用是后续被盗号的主要原因。重点检查:

微信"我 → 服务 → 钱包 → 支付安全 / 自动扣费"是否有陌生授权 支付宝"我的 → 设置 → 隐私 → 授权管理"是否有陌生应用 银行卡近期短信交易记录

在路由器或防火墙层面把 156.241.176.0/22 : 9091-9094 屏蔽掉,可避免家里其他设备误装同家族变种时再次外联。

情境 C:已经充过钱

不要继续配合对方"再充一次就能提现"的诱导。先做证据保全:

银行 / 微信 / 支付宝完整流水,标注哪一笔是"杀猪"金额 与"对接专员"的全部聊天截图 APP 内的钱包、订单、群聊、个人资料截图 邀请函、二维码安装页、APK 安装包

立刻拨打 110 或 96110,讲明诈骗类型(网络兼职 / 招聘类诈骗),向警方提交立案材料,附 APK 哈希、证书指纹、C2 IP 段、签名加盐等技术指纹(本文 IOC 章节可直接复制)。同步联系发卡行、微信支付、支付宝客服走紧急止付。

这一步越快越好。运营方一旦察觉受害人警觉,会立即通过第六章描述的 isclear=1 / bank=0 / islogin=0 三连远程清掉聊天证据、关掉提现、踢出登录。每过一小时,可追溯的证据链就少一截。

十、给被冒名企业方与监管侧 ⚖️

华胜天成这次只是被"挑中"做马甲,但任何被冒名的公司都可以做几件事。

企业方:在公司公众号 / 官方微博发布反诈声明,提示候选人核验招聘渠道;同时向公安机关报案(本案具备《反电信网络诈骗法》第 25 条、《刑法》第 266 条诈骗罪相关线索,企业作为被冒名一方有立案条件);启动名誉权 / 商标侵权民事追诉。境外杀猪盘运营方虽然难直接管辖,下游接单的国内"对接专员"仍然可追溯。

应用商店、系统厂商:对带"截图扫码 / 浏览器扫码绕过微信"话术的安装链路,值得做一次定向治理——这是一类家族级的恶意指纹。

电信运营商、安全厂商:156.241.176.0/22 段 9091-9094 端口的 TCP 持续流量是清晰基线,可作为家族级捕获信号。值得提一句:DDTX 家族不同变种之间证书 SHA-256 复用率较高,单一证书指纹即可"一证捕获"整个家族同期变种——这条对反诈中心和 EDR / MDM 厂商都有用。

企业终端管理(MDM / EMM / 移动 EDR):可以基于以下规则做拦截,

App 安装来源不在白名单(应用商店签名)→ 拦截 App 包名命中本案随机化模式(混淆包名 + com.ddtx.app1.*真实命名空间)→ 拦截进程外联命中 156.241.176.0/22段 → 告警进程发起 HTTP 请求带 B531B2A006E3C8DI或C7010059FA47E56I字符串 → 告警

IOC 📊

网络

http://156.241.176.133:9091/http://156.241.177.133:9092/http://156.241.178.133:9093/http://156.241.179.133:9094/156.241.{176-179}.{130-189}:909{1-4} 动态 C2 池http://47.114.53.64/uploads/... 资源/图床

APK

SHA-256 ef0553535aaf5f9cb1167a248fb188a5576b0307065c5bd253abc4c9340a42d7MD5 a345006c57ef8bfb119d00db19abd902Cert SHA-1 570457D5D91C7F97371B72A24285B11FC950D810Cert SHA-256 4BE384D8ADD3E6033E4F8D1AC302D3B3913F6AD16B10B1EC8EF4BAFD052A52BB二阶段落盘 CMPP.apk

包 / 类指纹

package lrgtvymnrm.mpvshx.bbwec (随机化包名)真实命名空间 com.ddtx.app1.* (DDTX 私域 IM)签名加盐 前缀 "B531B2A006E3C8DI" + 后缀 "C7010059FA47E56I"NIM 桥协议 nim://dispatch:1

社工指纹

发件邮箱 rx7148@111.com(自称沈鑫瑶 / 华胜天成 HR)催促电话 +86 13409230150(河南)冒名公司 北京华胜天成科技股份有限公司冒名岗位 深圳子公司仓库主管,月薪 55000冒名 APP Office Notes(红色记事本图标)邀请函样式 红色帆船底图 + "邀请函" 标题 + 五险一金 / 晋升通道话术注册话术 "字母开头 + 数字" + "截图保存到相册扫码"跟进话术 "对接专员 / 试岗 / 入职手续"

如果你也遇到过类似邀请函、类似 APP、类似话术,欢迎留言或转发。

EDR 实战派 · 终端安全 / EDR / 威胁检测 / 安全运营

分析工具:IDA Pro + androguard 结合 AI

夜雨聆风

夜雨聆风