2026,AI智能体进一步渗透和应用,对企业而言,攻击暴露面与防守难度齐刷刷暴涨。

尤其是在特别时期,懂的都懂。

微步情报局梳理了未来一段时间,企业最需要关注的几十个漏洞,涉及应用系统、AI、安全产品、基础设施。这些漏洞危害系数都极高,不管是远程代码执行、任意文件上传,还是配置文件投毒、命令注入.....你能想到的最危险的漏洞这里都有,强烈建议各位师傅提前排查。

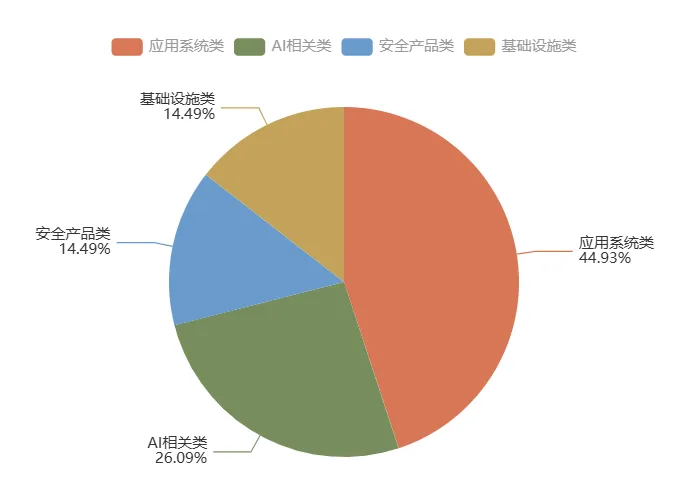

2026最值得关注高危漏洞类型分布

话不多说,直接看洞。

一、应用系统:传统重灾区

1、OA办公软件

漏洞名称 | 漏洞类型 | XVE编号 |

*微Ecology10多个远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2026-2633 XVE-2026-2687 XVE-2026-2874 |

*微E-cology9远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2025-21313 XVE-2025-10090 |

*达OA多个远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2025-27521 XVE-2025-27909 |

*远OA多个远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2025-27679 XVE-2025-27676 XVE-2025-27577 |

*凌OA远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2025-28358 |

2、安防系统

漏洞名称 | 漏洞类型 | XVE编号 |

*华ICC智能物联综合管理平台 evoruns/v1.0/push 远程命令执行漏洞 | 远程命令执行漏洞 | XVE-2025-25496 |

*华DSS数字监控系统uploadcertificate任意文件上传漏洞 | 任意文件上传漏洞 | XVE-2025-38544 |

3、ERP

漏洞名称 | 漏洞类型 | XVE编号 |

*友U9Cloud FinancialIndexWebService反序列化漏洞 | 反序列化漏洞 | XVE-2025-37885 |

*友U8cloud FileManageServlet任意文件读取漏洞 | 任意文件读取漏洞 | XVE-2025-24968 |

*友YonBIP R6旗舰版 任意用户密码重置漏洞 | 任意用户密码重置漏洞 | XVE-2025-25494 |

4、供应链管理软件

漏洞名称 | 漏洞类型 | XVE编号 |

*云srm远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2026-0267 |

5、特定行业软件

漏洞名称 | 漏洞类型 | XVE编号 |

**锁多个远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2025-4247 XVE-2025-25669 XVE-2025-24040 |

*洪BI远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2025-0235 |

S* bi远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2025-24290 |

6、文档系统

漏洞名称 | 漏洞类型 | XVE编号 |

某文档中心和文档中台远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2025-27514 |

*软FineReport多个远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2025-46624 XVE-2025-26765 |

Microsoft SharePoint 多个远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2025-27872 XVE-2025-26421 |

Microsoft SharePoint 多个权限绕过漏洞 | 权限绕过漏洞 | XVE-2025-27878 XVE-2025-26419 |

7、邮件网关

漏洞名称 | 漏洞类型 | XVE编号 |

*邮邮件网关系统远程命令注入漏洞 | 远程命令执行漏洞 | XVE-2025-27516 |

*Data电子邮件安全网关系统命令执行漏洞 | 远程命令执行漏洞 | XVE-2025-26966 |

攻击面风险:应用系统漏洞预计仍会是安全的最大突破口。OA系统集成了大量企业核心流程和敏感数据,攻击价值持续攀升。文档系统承载企业知识资产,而ERP系统掌握核心业务数据和财务信息,邮件网关则是社工攻击的理想跳板。

建议:加强应用系统的WAF防护,建立紧急补丁响应机制,限制敏感接口暴露。

二、AI相关类:盲区跃升为核心战场

1、AI Agent漏洞

Agent名称 | 漏洞类型 | XVE编号 |

Cursor | Prompt Injection攻击 | XVE-2026-3480 |

Cursor | Prompt Injection攻击 | XVE-2025-12996 |

Cursor | 配置文件投毒 | XVE-2026-3480 |

Cursor | 配置文件投毒 | XVE-2025-39888 |

Claude Code | 配置文件投毒 | XVE-2026-2730 |

Claude Code | 配置文件投毒 | XVE-2026-1180 |

Claude Code | 命令解析绕过 | XVE-2025-42681 |

Codex CLI | 系统边界绕过攻击 | XVE-2025-30413 |

Codex CLI | 命令解析绕过 | XVE-2025-28425 |

Openclaw | 远程代码执行漏洞 | XVE-2026-2113 |

Openclaw | 远程代码执行漏洞 | XVE-2026-6192 |

Openclaw | 远程代码执行漏洞 | XVE-2026-7112 |

Openclaw | 远程代码执行漏洞 | XVE-2026-7922 |

2、其他AI相关漏洞

漏洞名称 | 漏洞类型 | XVE编号 |

vllm多个远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2026-1223 XVE-2025-9464 |

vllm拒绝服务漏洞 | 拒绝服务漏洞 | XVE-2025-41632 |

Langflow访问控制错误漏洞 | 未授权访问 | XVE-2026-0017 |

Langflow远程代码执行漏洞 | 远程命令执行漏洞 | XVE-2025-43248 |

攻击面风险:AI安全不再是"新兴盲区",而是核心战场。AI智能体作为企业智能化核心,漏洞利用可导致数据泄露、权限滥用和业务逻辑被劫持。而提示注入(Prompt Injection)、越权工具调用、上下文污染等攻击面对传统安全团队仍是知识盲区。一旦AI系统被攻击,影响面极大。

建议:审计AI系统的输入验证机制,为AI智能体设置最小权限原则,部署AI专用防火墙。

三、安全产品类:防御者自身脆弱问题

漏洞名称 | 漏洞类型 | XVE编号 |

*服运维安全管理系统任意文件上传漏洞 | 文件上传漏洞 | XVE-2025-38542 |

*服运维管理系统多个命令注入漏洞 | 远程命令执行漏洞 | XVE-2025-39581 XVE-2025-7115 |

*科安全隔离与信息交换系统多个SQL注入漏洞 | SQL注入漏洞 | XVE-2025-39582 XVE-2025-39774 |

*科日志审计平台HSA多个命令注入漏洞 | 远程命令执行漏洞 | XVE-2025-34126 XVE-2025-34127 |

*科安全管理平台HSM远程命令执行漏洞 | 远程命令执行漏洞 | XVE-2025-31805 |

*科数据库审计与防护系统远程命令执行漏洞 | 远程命令执行漏洞 | XVE-2025-29872 |

*C综合日志审计平台uploadLog文件上传漏洞 | 文件上传漏洞 | XVE-2025-36591 |

攻击面风险:安全产品本身也可能存在漏洞。安全产品通常部署在网络关键节点,一旦被控可实现流量劫持、告警绕过甚至内网穿透。VPN、防火墙、EDR、IDS等产品的RCE漏洞一旦被利用,风险极大。

建议:安全产品同样需要纳入漏洞管理范围,不能因为"是安全产品"就忽视安全更新。

四、基础设施类:横移关键

1、操作系统/客户端漏洞

漏洞名称 | 漏洞类型 | XVE编号 |

Adobe Acrobat Reader 任意代码执行漏洞 | 任意代码执行漏洞 | XVE-2026-13194 |

Linux版本*信远程命令执行漏洞 | 远程命令执行漏洞 | XVE-2026-3046 |

*zip远程代码执行漏洞 | 任意代码执行漏洞 | XVE-2025-36507 |

*RAR远程代码执行漏洞 | 任意代码执行漏洞 | XVE-2025-29899 |

2、中间件

漏洞名称 | 漏洞类型 | XVE编号 |

某应用服务器ejbserver反序列化漏洞 | 远程代码执行漏洞 | XVE-2025-40880 |

*蝶云星空多个远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2025-27372 XVE-2025-38154 XVE-2025-27165 XVE-2025-27229 |

3、开发框架

漏洞名称 | 漏洞类型 | XVE编号 |

React组件远程代码执行漏洞 | 远程代码执行漏洞 | XVE-2025-42672 |

攻击面风险:拿下基础设施漏洞,攻击者可在内网横移。操作系统漏洞常用于权限提升和持久化,中间件漏洞(如WebLogic、Log4j、Tomcat等)历史上是高危重灾区,开发框架漏洞影响面广,一个框架漏洞可能影响数十个应用,需要引起重视。

建议:建立资产清单,确保关键基础设施组件的及时更新。

以上就是建议各位师傅2026年接下来重点关注的漏洞。如需了解以上漏洞详情,或者获取验真报告,欢迎扫码(↓↓)直接联系微步。

如需对往期高危漏洞进行查漏补缺,欢迎点击右侧年份进行对照查询:2023年、2024年、2025年。

· END ·

夜雨聆风

夜雨聆风