近期

互联网上掀起一股“养龙虾”热潮

🦞🦞🦞

由于开源AI智能体工具OpenClaw图标是一只红色龙虾,被大家称为“龙虾”。它通过整合调用通信软件和大语言模型,在用户电脑上自主执行文件管理、邮件收发、数据处理等复杂任务。

随着“养龙虾”风潮扩散,多家企业官宣“龙虾”模型,还有部分地区已将其应用到政务服务场景中。突然爆火!有人称赚了26万

然而

“养龙虾”也存在不少风险和隐患

3月11日,相关话题#第一批养虾人已经开始卸载了#登上热搜,引发网友热议。有网友反馈,“养龙虾”过程中,出现了乱删邮件、隐私泄露等问题。

据封面新闻,有网友在网络上分享自己使用OpenClaw的经历:他将自己的工作邮箱交给了OpenClaw打理,指令是“检查收件箱,提出你想归档或删除的邮件”。他特意附加了“未经许可不要有任何操作”的限制。然而,“龙虾”无视该网友连续发出的“停下来”的指令,删除了数百封邮件。

据新消费日报,深圳一名程序员分享在安装OpenClaw的第三天,因API密钥被盗,在凌晨收到了高达1.2万元的Token账单。由于OpenClaw具有极高的自动化权限,一旦密钥泄露,AI便可能在后台疯狂调用模型,让用户在不知不觉中背负巨额消费。

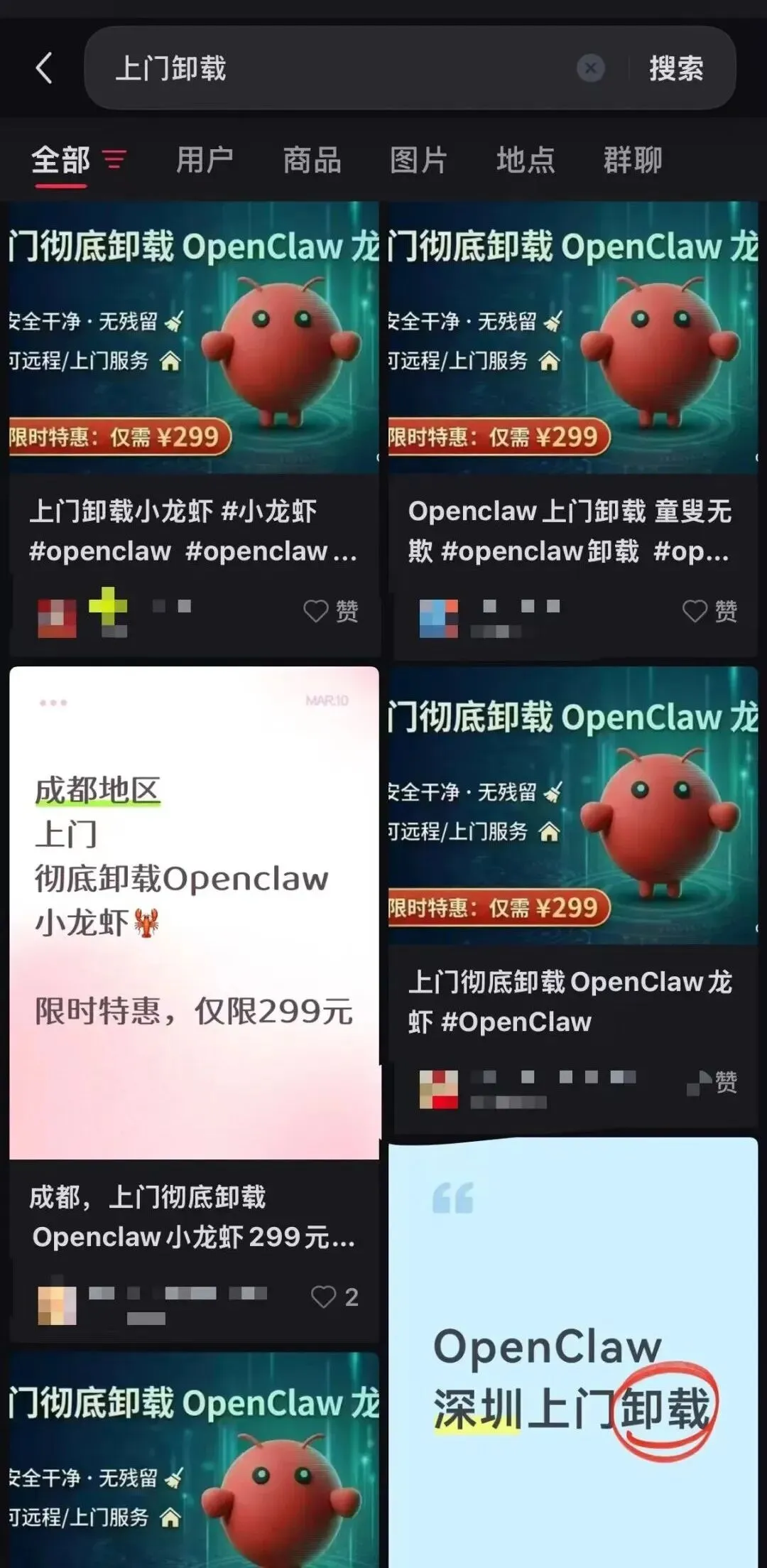

“养龙虾”的带来的隐私与安全风险,正持续引发网友担忧。OpenClaw爆火后,也带火了二手交易平台的“龙虾上门安装服务”。然而,近日,上门卸载又迅速成为新的热门业务。

官方发布风险提示

2月5日,工业和信息化部网络安全威胁和漏洞信息共享平台监测发现OpenClaw开源AI智能体部分实例在默认或不当配置情况下存在较高安全风险,极易引发网络攻击、信息泄露等安全问题。

3月10日晚,国家互联网应急中心正式发布OpenClaw安全风险警示。

提示称,OpenClaw默认安全配置脆弱,易被攻击者获取系统完全控制权,目前已出现“提示词注入”、“误操作”、功能插件(skills)投毒、安全漏洞四类严重安全风险。

↓↓↓

1.“提示词注入”风险。网络攻击者通过在网页中构造隐藏的恶意指令,诱导OpenClaw读取该网页,就可能导致其被诱导将用户系统密钥泄露。

2. “误操作”风险。由于错误的理解用户操作指令和意图,OpenClaw可能会将电子邮件、核心生产数据等重要信息彻底删除。

3.功能插件(skills)投毒风险。多个适用于OpenClaw的功能插件已被确认为恶意插件或存在潜在的安全风险,安装后可执行窃取密钥、部署木马后门软件等恶意操作,使得设备沦为“肉鸡”。

4.安全漏洞风险。截至目前,OpenClaw已经公开曝出的多个高中危漏洞,可能导致系统被控、隐私信息和敏感数据泄露的严重后果。对于个人用户,可导致隐私数据(像照片、文档、聊天记录)、支付账户、API密钥等敏感信息遭窃取。对于金融、能源等关键行业,可导致核心业务数据、商业机密和代码仓库泄露,甚至会使整个业务系统陷入瘫痪,造成难以估量的损失。

建议相关单位和个人用户

在部署和应用OpenClaw时

采取以下安全措施

▽

1.强化网络控制,不将OpenClaw默认管理端口直接暴露在公网上,通过身份认证、访问控制等安全控制措施对访问服务进行安全管理。对运行环境进行严格隔离,使用容器等技术限制OpenClaw权限过高问题;

2.加强凭证管理,避免在环境变量中明文存储密钥;建立完整的操作日志审计机制;

3.严格管理插件来源,禁用自动更新功能,仅从可信渠道安装经过签名验证的扩展程序。

4.持续关注补丁和安全更新,及时进行版本更新和安装安全补丁。

专家提醒

审慎使用“龙虾”等智能体

中国信息通信研究院专家提示,尽管“龙虾”智能体已经更新到最新版本,能修复已知的安全漏洞,但并不意味着完全消除安全风险。

专家呼吁,党政机关、企事业单位和个人用户要审慎使用“龙虾”等智能体。在发现“龙虾”等智能体的安全漏洞,或者针对“龙虾”等智能体的安全威胁和攻击事件时,可以第一时间向工业和信息化部网络安全威胁和漏洞信息共享平台报送,平台将按照《网络产品安全漏洞管理规定》要求,及时组织处置。

你用过“小龙虾”吗?

对此你怎么看?

不妨在评论区

讨论一下

夜雨聆风

夜雨聆风