一、别再盲目养!这些“龙虾”的致命危害,已经有人踩坑

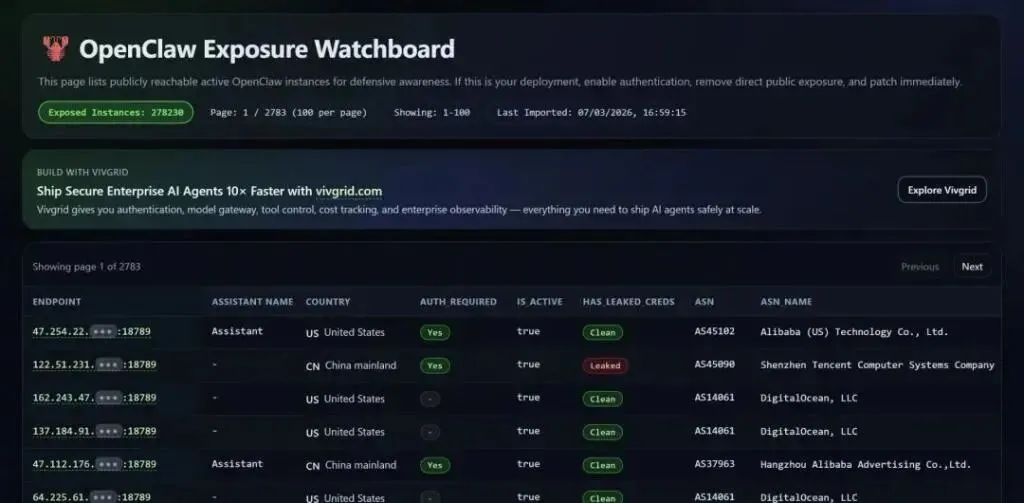

1. 公网裸奔,实例暴露成“待宰羔羊”

2. 权限失控,AI“乱干活”造成不可逆损失

3. 密钥被盗,遭遇天价Token账单

4. 恶意插件暗藏杀机,供应链安全埋隐患

5. 漏洞繁多,安全防护形同虚设

二、养虾避坑核心指南:6个“必须”,把风险掐死在源头

✅ 必须关闭公网暴露,做好本地/私有部署

✅ 必须严控权限,“最小授权”才是硬道理

✅ 必须保护API密钥,做好加密与监控

✅ 必须审核插件,拒绝下载未知来源Skills

✅ 必须做好环境隔离,防止失控扩散

✅ 必须做好操作审计,及时发现异常行为

三、不同人群的“龙虾”选择建议:不想踩坑,不如换款更安全的

🔹 纯小白/普通办公党:放弃原生OpenClaw,选大厂封装版

🔹 注重隐私/敏感行业用户:选本地隐私款平替

🔹 企业团队/有合规需求:选企业级安全款

🔹 开发者/极客:想折腾OpenClaw,先做好安全改造

四、后知后觉的最后提醒:AI工具的核心,是“可控”而非“跟风”

夜雨聆风

夜雨聆风