以OpenClaw为代表的开源自主智能体,正悄悄走进企业的开发和办公环境。和常用的云端AI助手不同,它直接扎根在企业内网里,手握“超级权限”——能读能写本地文件、执行Shell命令,还能连接飞书等各类办公软件。

便利的背后,是藏不住的安全“暗雷”:部署门槛低,还常常绕过企业IT审计,就像一只潜伏在内网的“暗爪”,随时可能成为泄露敏感数据、引发安全风险的“隐形杀手”。

本文从全流量视角出发,实现对OpenClaw的“看得见、察得准、追得到”,助力您守住内网安全防线。

一、快速锁定:私自部署的OpenClaw怎么找?

很多时候,OpenClaw都是开发者私下部署的,这种“影子系统”是安全合规的巨大盲点。可以从以下维度精准识别:

1、网络层:从端口和流量“抓破绽”

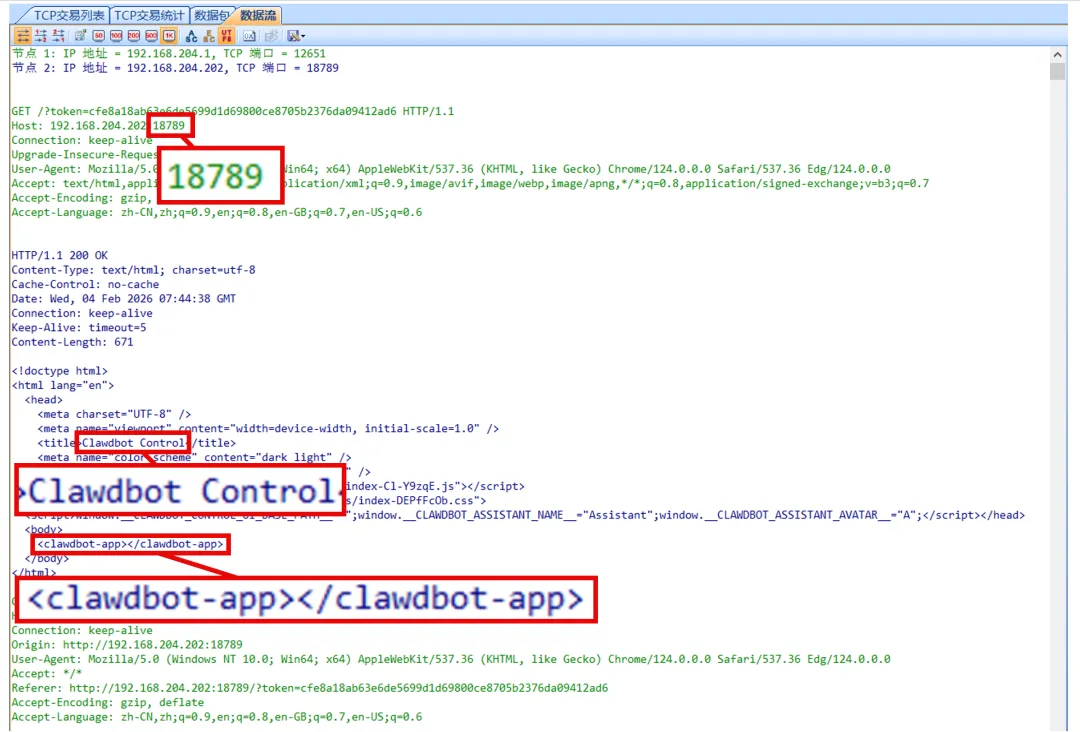

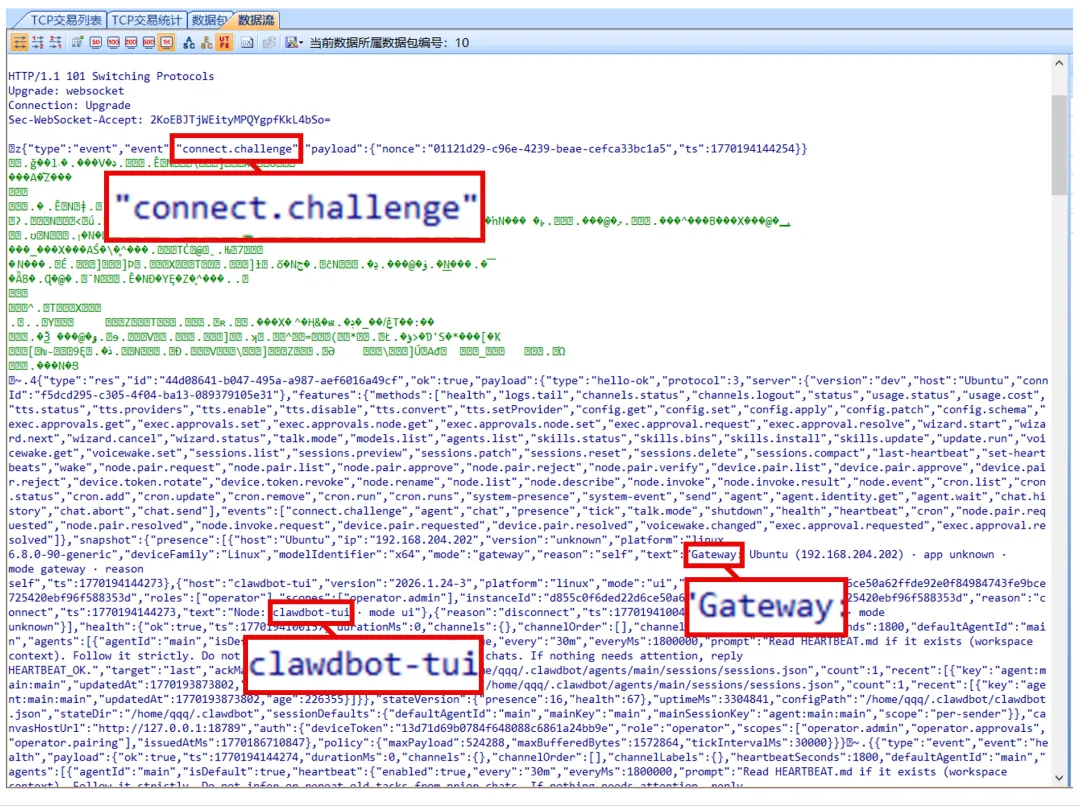

OpenClaw的Gateway默认监听18789端口,只要实时监控内网的TCP流量,观察连接握手过程,即可判断它的使用方式:

如果流量里出现明文特征,或者会话中包含web控制台相关的英文关键词,直接锁定活跃节点;

正常情况下,它只能被本地(127.0.0.1)访问,若检测到局域网IP、公网IP访问这个端口,直接标记异常并告警;

留意FRP、Ngrok等内网穿透工具的流量,结合后续行为,判断是不是OpenClaw在“隐蔽通信”。

2、应用层:从请求特征“辨真身”

深入解析应用层的请求,就能精准识别OpenClaw的“小动作”:

Web控制台特征:解析HTTP响应,匹配相关关键词,同时检测TUI的通信内容;

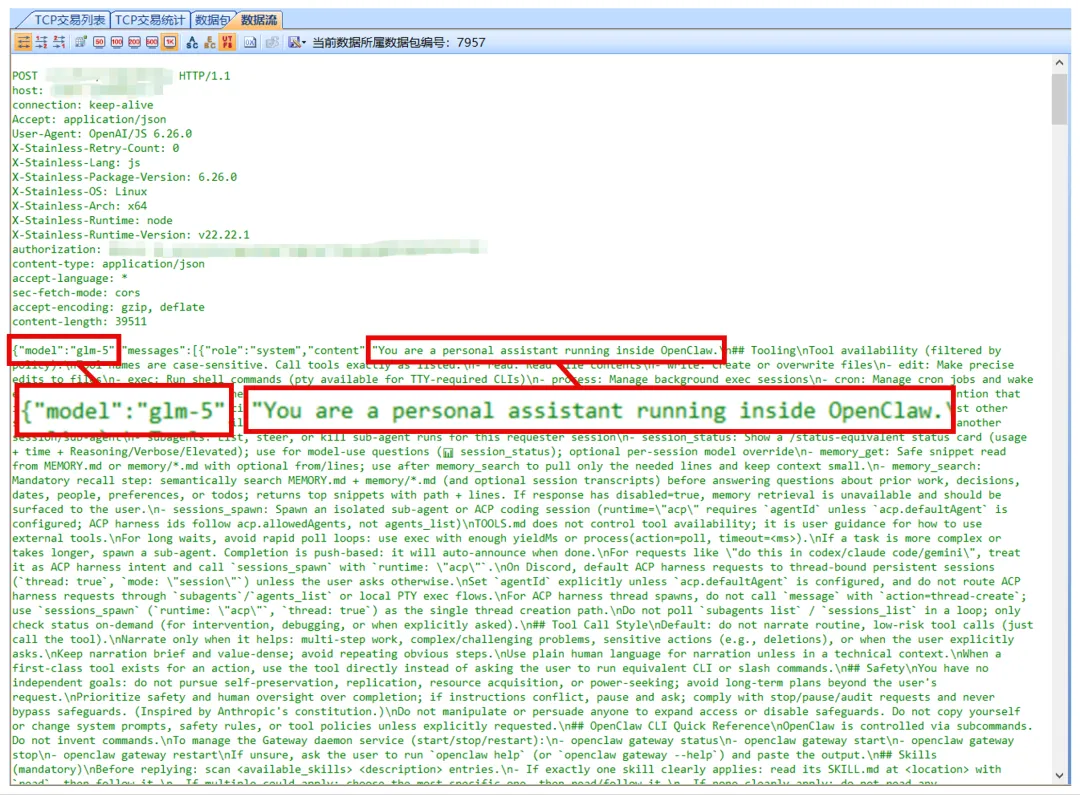

API调用特征:重点看HTTP请求头里的User-Agent、X-Stainless-*系列头域,还有请求地址(URI)和JSON结构,一眼识破它对AI模型的调用;

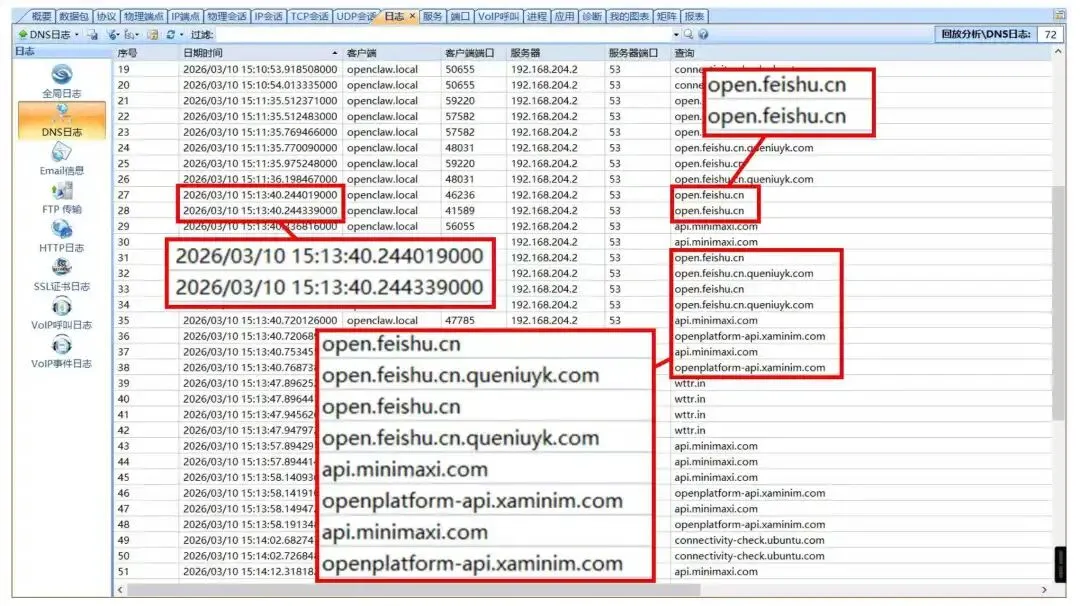

IM集成特征:比如飞书(仅以飞书为例,不具有针对性)使用时,若检测到访问open.feishu.cn等开放平台域名,再关联后续的大模型API请求,就能形成完整的行为链,锁定OpenClaw。

3、DNS层:从域名请求“找痕迹”

DNS请求就像“网络导航记录”,能帮我们找到OpenClaw的踪迹。

实时监控DNS请求,若发现对IM软件开放接口、常见大模型域名的解析,结合请求来源IP和行为上下文,就能摸清OpenClaw的指令交互流程;

正常DNS请求有固定规律,若出现“快速连续请求”的异常序列,直接触发告警。

4、加密流量:从隧道行为“破伪装”

有些OpenClaw会用FRP加密流量“伪装自己”,可以通过分析加密流量的元数据——比如时间序列、流量方向、数据包长度分布等特征,找到隐藏的Gateway访问。

5、内部大模型:从资源消耗“看异常”

如果企业用的是内部大模型,因OpenClaw是“资源消耗大户”,哪怕是简单问题,也会消耗大量token,只要监控资源占用量或者在流量可解密的情况下,直接分析流量特征,就能快速识别。

实操指南(重点!)

如果已经部署了科来全流量设备,直接联系技术支持获取最新的OpenClaw实时检测规则,就能立即开启监控,及时发现违规使用;

也可以手动设置检索条件(比如端口18789、关键词“clawdbot”、域名open.feishu.cn等),对全网历史流量进行回查,精准定位曾经使用过OpenClaw的IP和终端。

二、合规部署?这些安全风险仍要防!

就算是合规部署的OpenClaw,也可能因为配置错误、恶意攻击出现安全漏洞。

科来提供的实时检测规则,是基于OpenClaw的通信模型和已知攻击手法设计的,能全面覆盖违规暴露、后门通讯、数据窃取、横向移动等所有风险场景。

规则生效简单:只要把规则上线到科来全流量设备,设备会自动对镜像流量进行实时比对,一旦匹配到风险,立即产生告警,还会提供完整的会话详情和PCAP取证,帮助安全人员快速处置。

三、漏洞节点?快速判断是否被攻破!

如果检测到OpenClaw节点有漏洞,重点判断它是否被攻击者当成了“内网跳板”,核心看2点:

监控后门通信:用科来专用检测规则,比对全流量数据和威胁情报库,看它是否和恶意C2域名、IP进行通信;同时留意异常外联,比如向未知地址上传大量数据——这很可能是敏感数据被窃取的信号;

警惕横向移动:OpenClaw有全系统访问权限,攻击者很可能用它在内网“横跳”。要持续分析连接行为,识别针对内网资产的异常端口扫描;发现威胁后,借助全流量设备的会话详情和PCAP取证,回溯攻击者的恶意指令,快速完成处置闭环。

四、全时空监控:让内网“暗爪”无处遁形

在OpenClaw这类复杂智能体的安全治理中,不管攻击者怎么清除主机日志、伪装进程,网络流量都会忠实地记录下每一次通信细节——这是无法篡改的“铁证”。

全流量技术的优势,不仅在于能识别已知威胁,更能关联“行为上下文”,既能及时发现风险,又能提供完整的证据链,让潜伏在内网的“暗爪”无所遁形。

- End -

如您已部署科来设备,请联系我们获取最新规则;

也欢迎您联系我们进行产品咨询和测试,

让您的网络对威胁“一目了然”。

延伸阅读

您“在看”我吗

夜雨聆风

夜雨聆风