苹果罕见在3月18日清晨推出紧急补丁,专攻已升级至 iOS 26.3.1 的设备,发布版本为 iOS 26.3.1(a)。此次更新毫无新功能痕迹,聚焦点仅在 WebKit 渲染引擎漏洞修复,直面近期最受关注的潜在越狱路径。

不只是一个普通漏洞,而是系统信任的缺口

尽管官方未明确说明此漏洞是否与曝光的 Coruna 漏洞链 直接关联,但其影响范围已令人警觉:未经用户授权的网页内容竟能实现深度内核渗透。这已经超出传统“恶意网站攻击”范畴,等同于把越狱工具变成可远程植入的网页脚本。

更值得警惕的是,攻击者只需诱骗用户访问特定链接,就能绕过沙盒机制,获取越狱权限。换句话说,打开一个恶意外链,安卓式“一键越狱”便可能发生,安全防线几乎形同虚设。

如何确认你是否已被保护?检查路径已明确

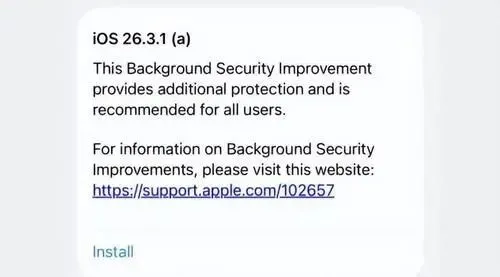

在支持的设备上,进入 设置 > 隐私与安全性,下拉至“后台安全改进”区域,若有可用更新提示“iOS 26.3.1(a)”,即代表系统已获得关键补丁。

请注意:该补丁是定向推送,**仅限已运行 26.3.1 的机型生效**,且不通过常规软件更新渠道传播——这是苹果应对零日威胁的典型操作。

从主动防护看趋势:苹果正重构移动安全边界

这场应急补丁背后,反映出的是移动操作系统演进的新拐点——不再只是防病毒、锁屏级别安全,而是在面对“网页作为攻击载体”的新格局时,重新定义系统可信执行环境。

相比前几代仅修复界面弹窗权限问题,如今的漏洞直接动摇内核底层。苹果若还停留在以往“更新=换壳+加图标”的策略,将再也无法维系生态信用。

当一条网页链就能让你的设备失去控制权,你还敢随意点击链接吗?如果你曾忽略一次警告,会不会成为下一个靶点?

夜雨聆风

夜雨聆风