你把Openclaw部署到生产环境之前,有没有做过系统性的安全审计?

大多数人没有。不是不想,而是不知道从哪里查起,也没有一份现成的检查清单——AI安全和传统软件安全不太一样,OWASP的Web安全清单对AI系统不完全适用,Openclaw特有的风险点散落在各种论文和安全报告里,没人帮你整理成可执行的检查项。

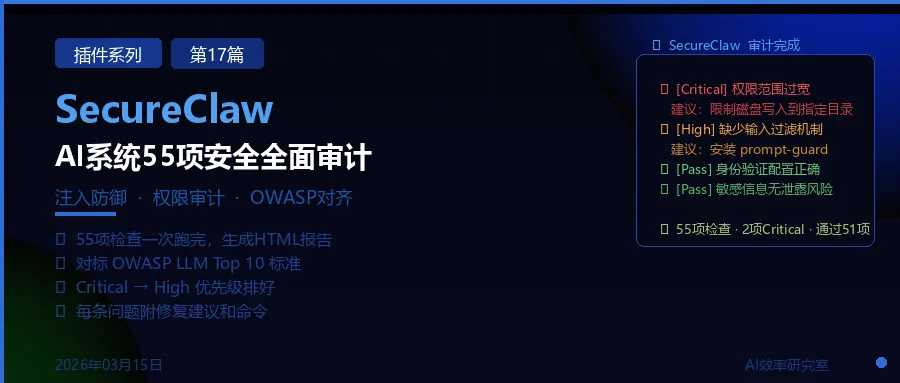

SecureClaw做的就是这件事:把Openclaw系统的安全检查项整理成55条,一次运行全部跑完,给你一份详细的审计报告。

它是什么

SecureClaw是由adversa-ai团队开发的OpenClaw安全审计插件,对标OWASP LLM Top 10安全框架,覆盖AI系统最常见的漏洞类型。

它做两件事:

第一,静态审计:检查你的OpenClaw配置、已安装插件、权限设置、系统提示词、数据访问边界,找出潜在的配置风险。

第二,行为规则注入:在审计的同时,给AI系统设置一套安全行为规则,限制危险操作,比如禁止AI在没有明确授权时访问某些路径、禁止AI将敏感信息输出到未知渠道等。

55项检查覆盖哪些方面

审计项按风险类型分为几大类,列举核心的:

提示注入防御:检测系统提示词里有没有容易被覆盖的弱点,验证是否有输入过滤机制。

敏感信息泄露:检查AI的输出渠道,确认敏感数据(API Key、个人信息、内部路径)不会被意外输出。

权限边界:审计AI拥有的系统权限范围,检查是否超出实际需要的最小权限原则。

插件安全:对已安装的第三方插件进行审计,检查插件的数据访问范围和网络请求行为。

供应链风险:检查依赖的外部服务和API,评估第三方依赖的安全性。

行为异常检测:验证是否有机制检测AI的异常行为模式,比如非常规时间的大量请求、访问了平时不访问的资源等。

身份验证:检查调用AI的接口是否有适当的身份验证,防止未授权访问。

能解决什么问题

场景一:正式上线前的安全检查

你在内网测试了很久,准备把AI助手开放给外部用户。上线前跑一遍SecureClaw,相当于过一遍安全验收,报告里标出的高风险项逐一修复再上线。

场景二:企业内部合规审计

公司有AI使用合规要求,需要证明AI系统的安全性符合标准。SecureClaw的审计报告可以作为合规文档,OWASP LLM Top 10的覆盖情况一目了然。

场景三:插件更新后的例行检查

每次新装插件或者更新OpenClaw版本后,跑一遍审计确认新变化没有引入安全风险。

场景四:安全加固的基准测量

如果你不确定当前系统有哪些薄弱点,SecureClaw可以作为基准测量,给你一份优先级排好的修复清单,从高风险到低风险逐步加固。

怎么装

clawcli install secureclaw

安装完成后直接运行完整审计:

clawcli run secureclaw --full-audit

审计过程大约需要2到5分钟,完成后生成报告:

clawcli report secureclaw --output ~/secureclaw-report.html

报告是HTML格式,用浏览器打开,每一条检查项的结果、风险等级、修复建议都写得很清楚。

如果只想检查某个类别,比如只审计权限设置:

clawcli run secureclaw --category permissions

可用的类别:injection、permissions、plugins、data-leakage、auth、supply-chain。

注入行为规则:

clawcli run secureclaw --inject-rules

这条命令会把SecureClaw推荐的安全行为规则写入OpenClaw的系统配置,之后AI的行为会受到这些规则约束。

怎么看报告

报告里每条检查项有四个字段:

· 状态:通过 / 警告 / 失败

· 风险等级:Critical / High / Medium / Low

· 描述:这条检查的内容是什么

· 修复建议:具体怎么修,有的直接给配置命令

优先处理 Critical 和 High 的失败项,Medium 的视情况处理,Low 的可以记录后续优化。

小结

Openclaw系统的安全性不是"上线了没出事就是安全的",而是要主动检查、主动加固。SecureClaw把这个过程标准化、自动化,让你有一份可以执行的清单,而不是心里没底地猜。

下一篇是openclaw-supermemory,一个云端高精度记忆方案,记忆准确率达到95%,适合对记忆精度要求极高的商业场景。

夜雨聆风

夜雨聆风