“OpenClaw(龙虾)全维度安全实战指南:从风险全防护到企业零信任防御架构”由前哨科技发布。指南系统性地分析了开源AI智能体网关OpenClaw的安全风险,并提供了从个人到企业的全维度防护策略。

本报告共计:66页。完整版PDF电子版报告下载方式见文末。

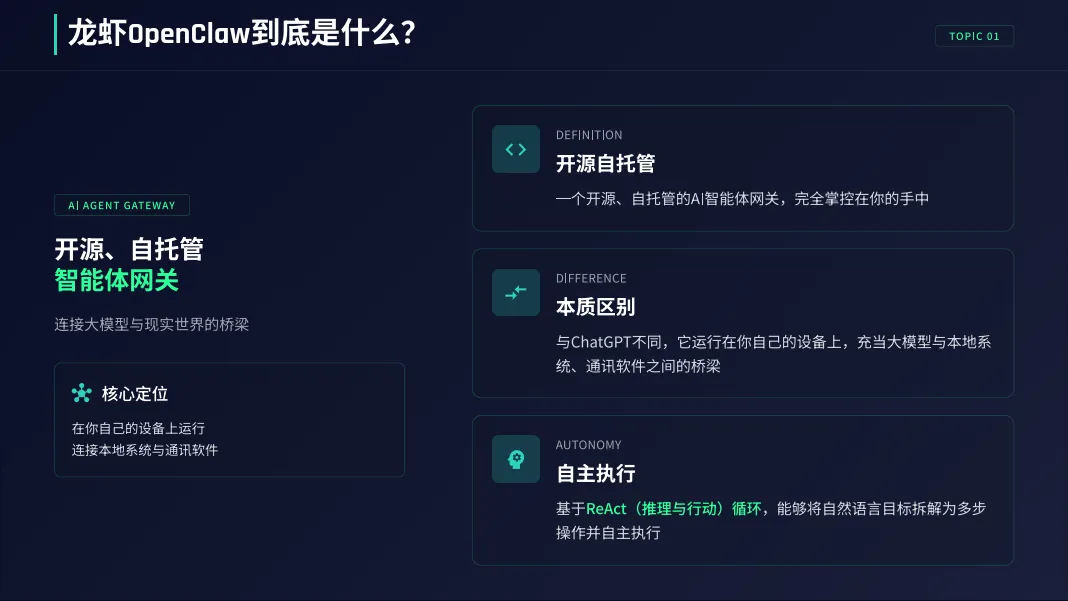

核心概览

OpenClaw是一个开源自托管的AI智能体网关,它使大模型能够连接本地系统与通讯软件,基于ReAct循环将自然语言目标拆解为多步操作并自主执行,实现了从“被动问答”到“主动执行”的范式转变,因此迅速流行。然而,其强大的自主执行能力也带来了前所未有的安全风险,引发了企业和监管机构的高度关注。

一、 安全风险根源 (“致命三要素”)

文档指出,OpenClaw的安全危机源于其架构固有的“致命三要素”组合:

- 1.

访问私密数据与底层的能力:拥有当前用户的完整Shell权限,可随意读写文件、访问密码和密钥。

- 2.

对外通信与API调用的能力:可自由连接互联网,发送邮件、调用API,导致数据可轻易外传。

- 3.

处理不可信输入的能力:日常任务需处理网页、邮件等未知内容,但技术上无法区分其中的正常信息与恶意指令。

这三者结合,使得OpenClaw一旦被恶意指令劫持,就会成为一个拥有高权限、能对外通信的“完美内部破坏者”。

二、 核心安全风险矩阵 (危机纪元)

文档详细剖析了五大类主要安全威胁:

- 1.

供应链投毒 (Supply Chain Poisoning):官方技能市场(ClawHub)审核门槛极低,导致大量恶意插件通过官方渠道传播。审计数据显示,约41%的流行技能存在高危漏洞,12-20%的技能被直接植入恶意代码。

- 2.

间接提示词注入 (IDPI):攻击者无需直接接触受害者,只需在AI会读取的数据源(如简历网页)中隐藏恶意指令,即可实现“零点击”劫持,操控AI执行如发送SSH密钥等危险操作。

- 3.

记忆中毒 (Memory Poisoning):OpenClaw具备长时记忆功能,恶意指令可被写入

Memory.md等持久化文件,导致AI每次启动都会自动加载并执行,形成长期隐蔽的后门。 - 4.

公网暴露 (Public Exposure):因默认配置不安全(如使用默认端口18789、未启用身份验证),全球有数万至十几万个OpenClaw实例直接暴露在公网,可被扫描器秒级发现并接管。

- 5.

明文存储风险:API密钥、Token等敏感信息默认以明文形式存储在

.env文件中,使得~/.openclaw目录成为窃密木马的终极目标,一旦泄露将导致“一站式”数字身份盗窃。

三、 个人与开发者防护思路 (防患未然)

- 1.

物理与环境隔离:绝对禁止在主力机或生产环境直接运行。应在独立的“牺牲节点”(如VPS、树莓派)上通过Docker容器化部署,并严格限制容器权限。

- 2.

网络锁定:必须将服务绑定到本地回环地址(

127.0.0.1),禁止绑定0.0.0.0。同时禁用mDNS广播,并通过VPN/Tailscale等加密隧道进行远程访问。 - 3.

强制二次确认 (Human-in-the-Loop):在系统层面配置对所有破坏性操作(如执行命令、删除文件、发送邮件)的强制拦截,必须通过UI弹窗等方式获得人工批准后方可执行。

- 4.

技能审计与零信任:对从市场下载的插件实施“零信任”原则,必须人工审查

skill.md源码,并使用自动化审计工具扫描,避免安装恶意代码。 - 5.

定期自检:定期使用官方命令进行安全扫描,并审查清理记忆文件(

Memory.md)。

四、 企业级风控攻略 (组织级护城河)

- 1.

非人类身份 (NHI) 治理:将AI智能体作为独立“非人类身份”纳入企业IAM(身份与访问管理)体系,分配专属服务账号,实现权限隔离与审计溯源。

- 2.

治理“影子AI”:主动探测内网中员工私自部署的实例,并监控异常网络流量(如WebSocket长连接)。

- 3.

凭证与数据管理:禁止明文存储密钥,需接入企业级密钥管理系统实现动态注入与轮换。实施数据最小化原则,定期清理对话历史与敏感信息。

- 4.

遵循监管要求:需严格遵守工信部“六要六不要”等监管指引,以及GDPR/HIPAA等数据合规框架,确保与生产环境隔离、最小授权、不暴露公网。

- 5.

构建Agentic零信任架构 (AZTA):传统基于权限的防御已失效,需建立基于意图和行为分析的动态零信任架构,在底层对AI指令进行语义级校验和实时拦截。

- 6.

红队测试与深度监控:上线前必须进行自动化红蓝对抗测试。同时,将AI的推理日志与SIEM系统深度集成,实现行为级溯源和主动威胁狩猎。

幻影视界整理分享报告原文节选如下:

戳“阅读原文”下载报告。

戳“阅读原文”下载报告。 夜雨聆风

夜雨聆风