本文将分为五个部分来阐述。首先,我们会了解OpenClaw的基本情况和它所带来的挑战。接着,我们将深入剖析其存在的五大核心安全风险。然后,我们会构建一套从基础到高级的三级防护体系。之后,针对不同的使用场景,我们会给出专项的安全建议。最后,进行总结并展望如何共同构建一个安全的AI未来。

一、OpenClaw的兴起与挑战

背景

简单来说,OpenClaw是一个强大的开源AI智能体平台。它的核心能力是连接大型语言模型和各种系统工具,从而实现任务的自动化执行。

无论是个人用户用来简化日常工作,还是企业用来优化复杂的业务流程,甚至政府部门也在探索其应用潜力。它将AI的“思考”能力和工具的“执行”能力完美结合,极大地提升了工作效率。但页正是这种强大的能力,也带来了不容忽视的安全风险,这也是我们需要重点关注的领域。

二、风险分析: 五大核心安全隐患

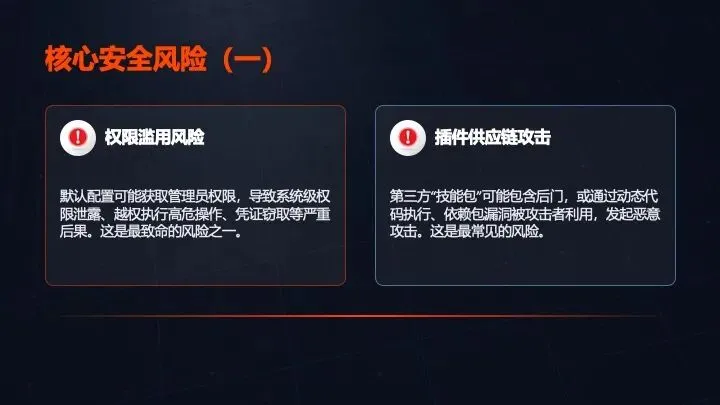

1. 权限滥用风险(最致命)

系统级权限泄露:默认配置可能获取管理员权限,被攻击后可删改文件、植入恶意程序

越权执行:AI 智能体可能执行超出预期的高危操作(如删除数据库、发送敏感信息)

凭证窃取:若获取 API 密钥、密码等,可能导致核心系统被入侵

如果配置不当,OpenClaw可能获得过高的系统权限,这意味着它可以随意删改文件、执行高危命令,甚至窃取敏感的账号凭证,后果不堪设想。

2. 插件供应链攻击(最常见)

恶意插件植入:第三方 "技能包" 可能包含后门,远程控制智能体

动态代码执行:部分插件从外部端点获取执行内容,攻击者可实时篡改逻辑

依赖包漏洞:开源依赖库存在未修复漏洞,被利用发起攻击

我们在使用第三方插件时,如果来源不可靠,这些插件可能本身就带有恶意代码,或者其依赖的库存在漏洞,从而成为攻击者的突破口。

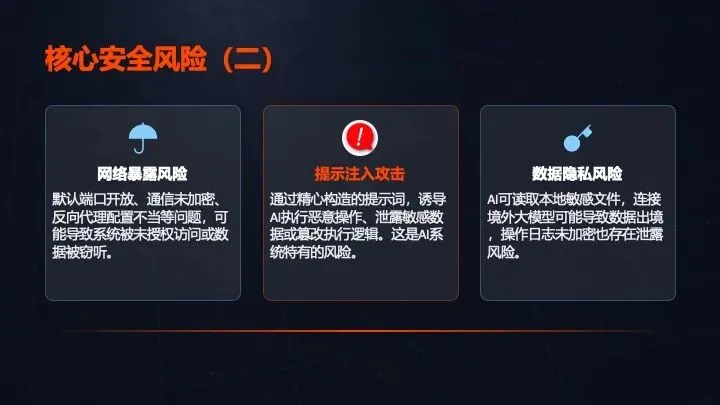

3. 网络暴露风险

默认端口开放:管理界面(如 8080、5000)直接绑定公网,无认证即可访问

通信未加密:HTTP 传输导致数据被窃听、篡改

反向代理风险:配置不当的代理可能成为攻击入口

如果OpenClaw的管理界面直接暴露在公网上,并且没有加密和认证措施,那么任何人都可能访问和控制它。

4. 提示注入攻击(AI 特有)

指令劫持:通过精心构造的提示词,诱导 AI 执行恶意操作

数据泄露:攻击者设计提示词,获取系统内敏感数据(如用户信息、商业机密)

逻辑篡改:修改 AI 执行流程,绕过安全控制

这是AI系统特有的风险。攻击者可以通过巧妙设计的对话,诱导AI智能体执行它本不应该执行的操作,比如删除文件或发送机密信息。

5. 数据隐私风险

本地数据访问:AI 可读取设备上的敏感文件(如文档、配置)

数据出境:连接境外大模型时,可能违反数据安全法规

日志泄露:操作日志未加密,包含敏感信息

AI智能体可能会访问到本地的敏感文件,或者在与境外大模型通信时,导致数据泄露或出境,这都需要我们高度重视。

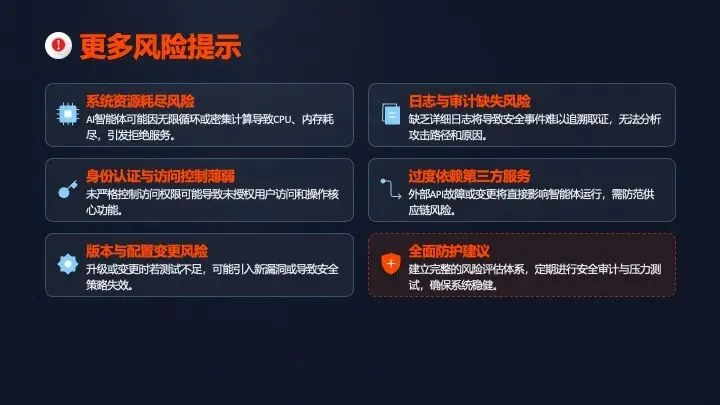

除了我们刚才分析的五大核心风险,还有一些其他风险也需要我们注意。比如,AI智能体可能会耗尽系统资源,导致服务不可用;如果日志记录不完善,我们将无法追踪安全事件;访问控制的薄弱环节也可能被攻击者利用;对第三方服务的过度依赖会带来连锁风险;而版本和配置的变更如果处理不当,也可能引入新的安全问题。全面认识这些风险,才能构建更完整的防护体系。

三、防范措施: 三级防护体系构建

了解了风险之后,我们该如何防范呢?接下来,我们将构建一套从基础到高级的三级防护体系,来全面应对这些安全隐患。

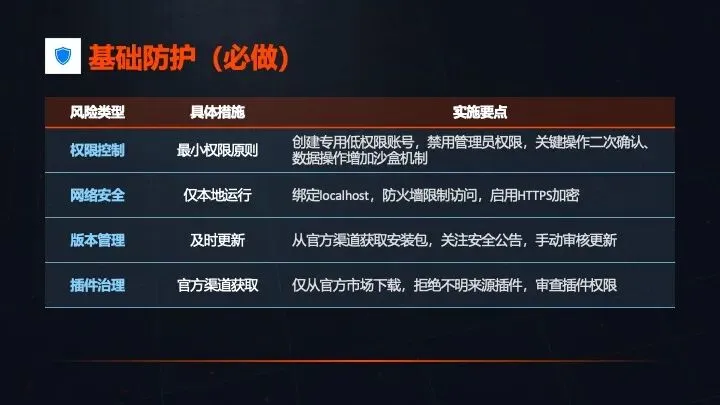

🔐 基础防护(必做)

基础防护是所有用户都必须执行的操作,也是最有效的防线。首先,遵循最小权限原则,用低权限账号运行,避免使用管理员权限。其次,确保OpenClaw仅在本地运行,不暴露在公网上,并启用HTTPS加密。同时,要及时更新软件版本,修复已知漏洞。最后,只从官方渠道获取插件,确保来源安全。

| 最小权限原则 | ||

| 仅本地运行 | ||

| 及时更新 | ||

| 官方渠道获取 |

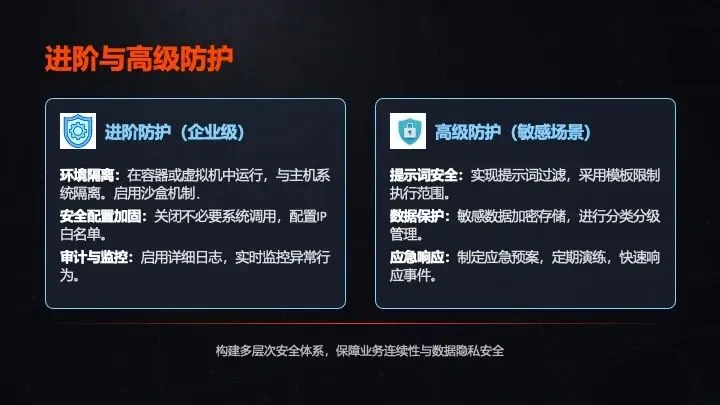

🛡️ 进阶防护(企业级)

1、环境隔离

在容器(Docker)或虚拟机中运行,与主机系统隔离 启用沙箱机制,限制资源访问范围 为不同任务创建独立环境,避免跨任务污染 2、安全配置加固

# 关键文件权限设置chmod 600 config.yaml # 仅所有者可读可写chmod 750 plugins/ # 仅所有者可执行,组可读# 禁用危险功能sed -i 's/enable_file_access: true/enable_file_access: false/' config.yaml

关闭不必要的系统调用接口 配置 IP 白名单,仅允许可信地址访问

3、审计与监控 启用详细日志,记录所有操作(执行命令、文件访问) 实时监控异常行为(如批量文件删除、频繁网络请求) 定期审计插件与依赖包安全状况

🚀 高级防护(敏感场景)

提示词安全

实现提示词过滤,拦截恶意指令 采用提示词模板,限制 AI 执行范围 对用户输入进行语义分析,识别攻击意图 数据保护

敏感数据加密存储,AI 仅获取解密后的数据 数据分类分级,限制 AI 访问机密数据 境内部署大模型,避免数据出境风险 应急响应

制定安全事件应急预案,明确处置流程 定期演练,模拟插件攻击、提示注入等场景 建立漏洞上报渠道,快速响应安全问题

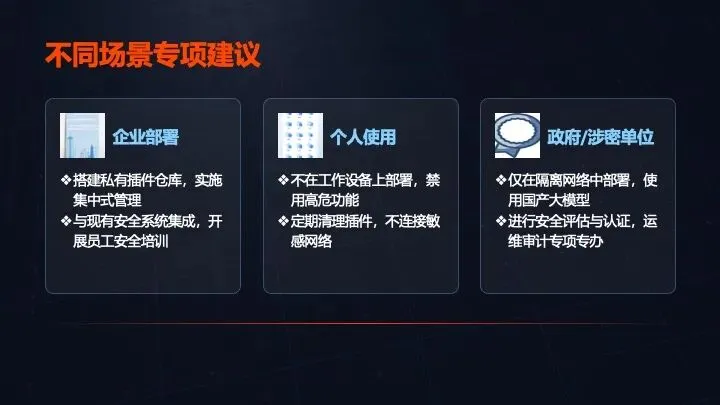

四、专项建议: 不同场景的安全策略

针对不同的使用场景,我们有不同的侧重点。企业用户应注重集中管理和与现有安全体系的融合;个人用户则应尽量降低风险,不在工作设备上使用,并禁用不必要的高危功能;而政府和涉密单位,安全要求最高,必须在物理隔离的环境中部署,并使用安全可控的大模型。

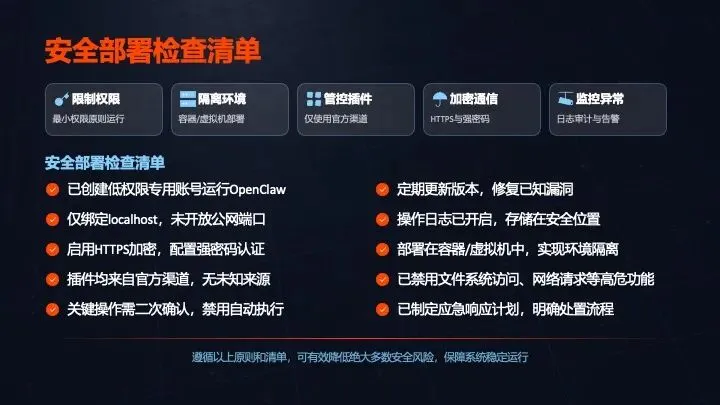

五、安全部署检查清单

最后, 防范OpenClaw安全风险的核心原则有五条:限制权限、隔离环境、严格管控插件、加密通信和监控异常。这里我们也提供了一份安全部署检查清单,大家可以对照这份清单,检查自己的部署是否安全。遵循这些原则和清单,可以有效降低绝大多数安全风险。

夜雨聆风

夜雨聆风