free or safe

OpenClaw v2026.03.31版本更新最大的影响应该就是安全策略了,这次更新更像是从一个极端到另一个极端,之前是肆意裸奔,而升级这个版本之后会发现,所有的动作几乎都被弹窗阻断,大量定时任务无法执行,梦回当年Windows Vista的体验。

01

先说安全总开关

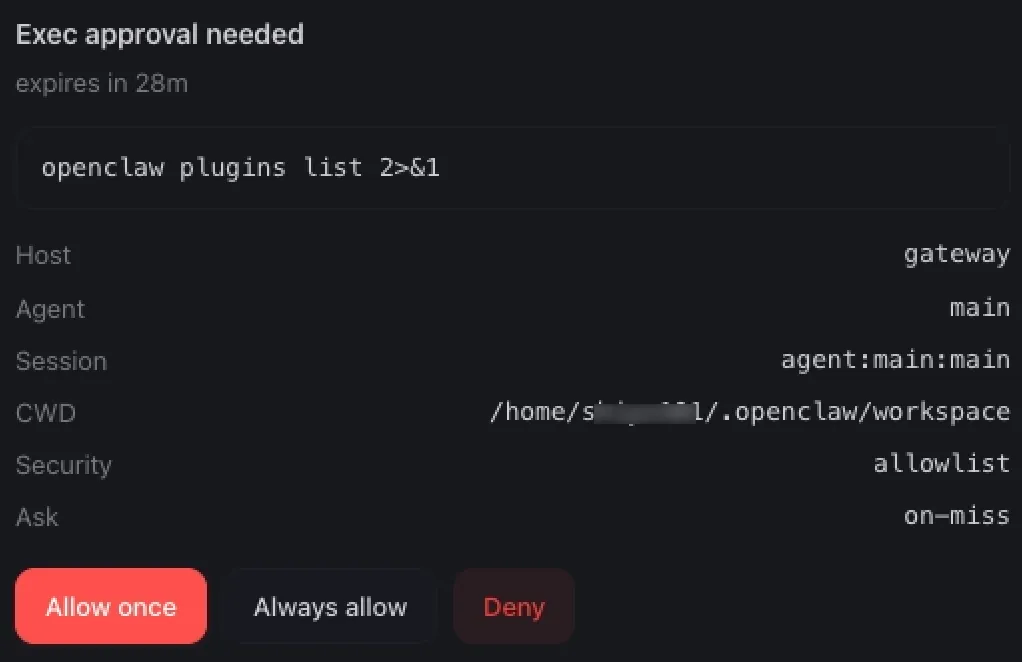

在 v2026.3.31 中,系统会优先遵循 ~/.openclaw/openclaw.json 中 tools.exec 的默认设置。通过关闭询问模式并启用完整安全级别,可以彻底回退到之前的体验。

→ask: "off" 彻底关闭执行命令时的审批弹窗

→security: "full" 允许执行所有命令(不再受 allowlist 限制)

对应的指令为

运行配置命令:openclaw config set tools.exec.ask off设置安全级别:openclaw config set tools.exec.security full重启 Gateway:openclaw gateway restart

" 但这并不能解决安全问题,后续还是需要结合新的安全机制做好配置更新 "

02

解决失联问题

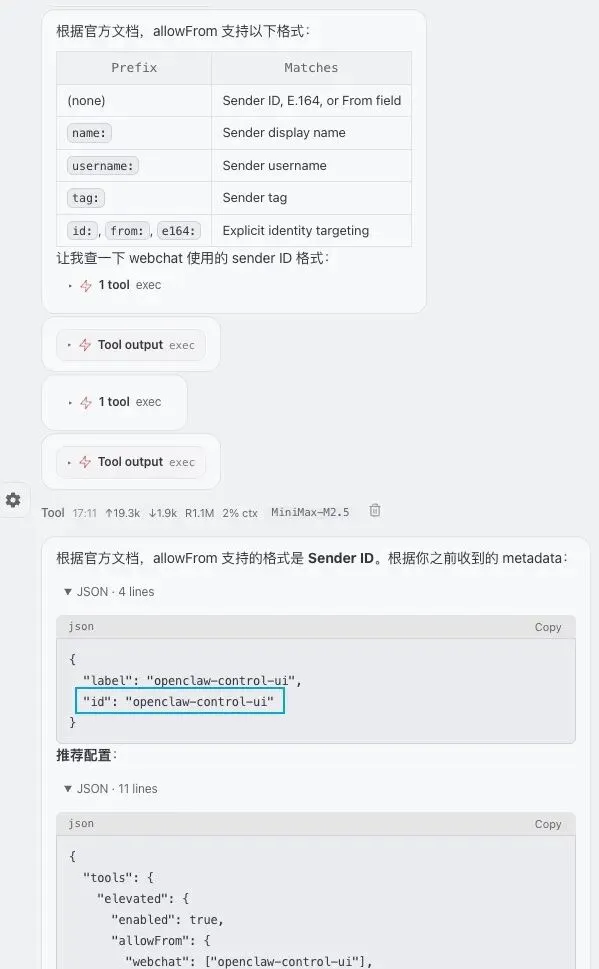

新版本更新后发现dashboard直接无法打开,webchat报错500,主要问题是这次更新后,配置文件tools中的elevated新增了allowFrom模块,其中需要配置webchat和当前生效的Channel,比如qqbot,完成配置后可以顺利进入dashboard聊天窗口

→webchat 需要配置Sender ID:openclaw-control-ui

→qqbot 配置同步Channel中的allowFrom即可

03

详解security模式

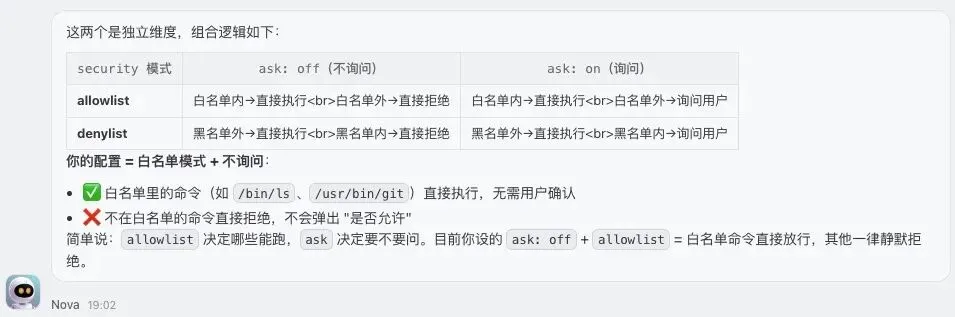

security除了full之外,还支持allowlist和denylist两种模式,再结合ask的开关可以组合出四种不同的安全策略,重点说下allowlist的配置。

这次的一个核心改动点是安全配置采取了动静分离的机制,allowlist的具体配置并不直接写入openclaw.json,而是在同级目录下单独通过exec-approvals.json这个配置文件维护。这里有一个潜在问题点是你的🦞可能并不知道这点改动,如果让它帮你添加allowlist它是有几率错误的加到openclaw.json配置中的,这样重启gateway之后,轻则status报错,重则失联,切记和它说清楚。

这个配置文件是通过区分不同的agent和list来维护的,理论上通配符下的规则应该对所有的agent都生效,但是这里有一个坑在于如果你把所有规则都配置成通配符,但是只留了一个main下的空allowlist,此时这个空allowlist会导致继承阻断,所以切记要么就是完整的维护好不同的agent规则,要么就是只留一个通配符规则,不维护的直接删掉。

另外需要注意的是allowlist的添加规则,官方文档明确指出:"Patterns should resolve to binary paths (basename-only entries are ignored)." 因此规则中的路径确定性尤为重要,因此需要针对常用工具链进行路径级批量授权,当然最好让OpenClaw自己去看看所有的定时任务涉及到的命令,整理出来后批量添加。

# 添加示例1. 放行系统命令openclaw approvals allowlist add "/bin/ls"openclaw approvals allowlist add "/bin/cat"openclaw approvals allowlist add "/bin/pwd"openclaw approvals allowlist add "/bin/grep"openclaw approvals allowlist add "/bin/mkdir"openclaw approvals allowlist add "/bin/cp"2. 工具类openclaw approvals allowlist add "/usr/bin/jq"3. docker 和 git(会包含所有子命令,依赖 ask 模式)openclaw approvals allowlist add "/usr/bin/docker"openclaw approvals allowlist add "/usr/bin/git"

04

彩蛋

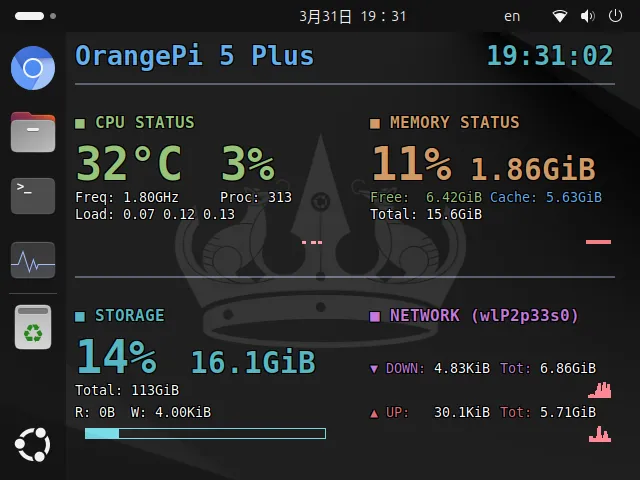

这几天给我的🦞盒子配了一台2.8寸超级迷你显示器,外壳是3D打印的麦金塔,然后让openclaw直接写了个conky插件,下次详细介绍下

夜雨聆风

夜雨聆风