时间:2026年4月14日 | 来源:@weezerOSINT、LOLDrivers GitHub | 风险等级:🔴 高危

你的杀毒软件,可能正在给你挖坑

昨天,安全研究员 Patrick Saif(@weezerOSINT)在 Twitter 发了条炸弹:

360 和金山毒霸的内核驱动存在高危漏洞,可被攻击者利用实现内核级代码执行,无需管理员权限,普通用户就能触发。

不是小道消息。漏洞已经被收录到 LOLDrivers 数据库(GitHub Issue #308、#309),国内 AI 巴士当天报道,阅读量 1.2 万。

问题来了:CVE 编号没有,厂商补丁没有。

漏洞是什么?

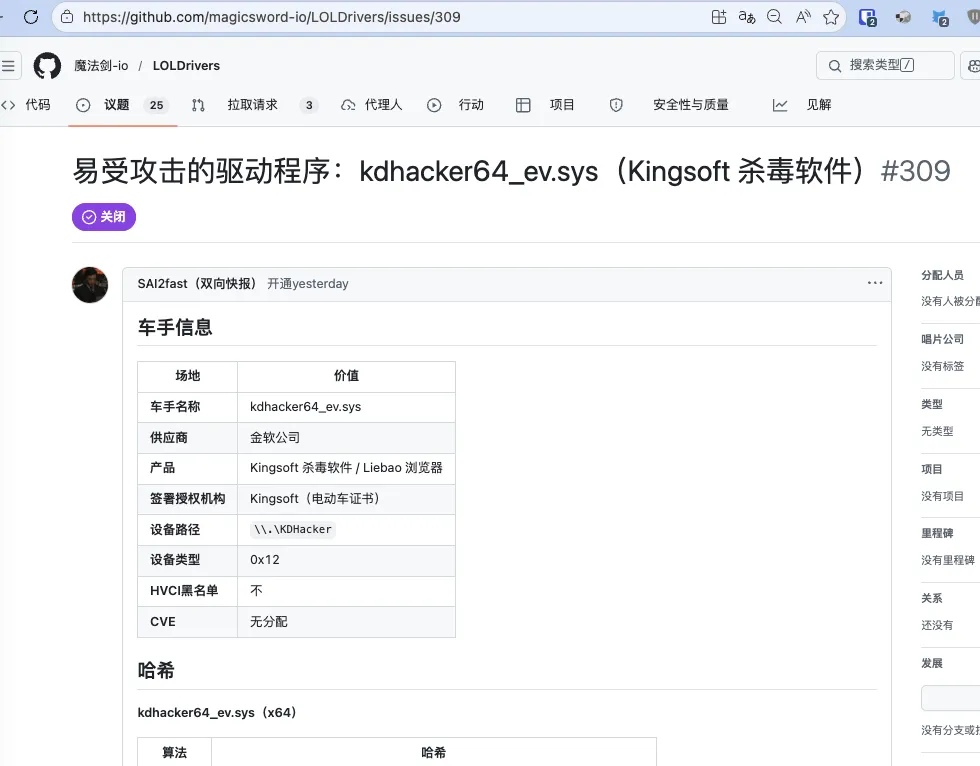

1️⃣ 金山毒霸 — 防火墙驱动

金山毒霸的防火墙驱动 kdhacker64_ev.sys 存在内核堆溢出。

技术细节:驱动在处理 IOCTL 请求时,输入验证用的大小参数是

0x488字节,但实际分配的内存只有0x248字节。差了快一倍。结果:~512 字节的数据会溢出到内核堆,可破坏内核池元数据,实现任意代码执行。

kdhacker64_ev.sys | |

0x120140 | |

| 无需认证 | |

597eff2718073b11da3d4bcade9a03fb4684f9be57d184fce65ac70a2ef07246 |

2️⃣ 360安全卫士 — 反Rootkit驱动

360 的问题更离谱。

问题一:签名校验可以用"进程空洞"(Process Hollowing)技术绕过。

问题二:驱动里有一个硬编码的 AES 密钥,攻击者可以直接拿来用,实现任意内核读写。

⚠️ 为什么这两个漏洞特别危险?

关键点:它们都有合法数字签名。

360 和金山毒霸的驱动都持有 EV 证书签名(扩展验证证书),Windows 默认信任这类签名。

这意味着什么?

"自带易受攻击驱动"攻击(BYOVD)

正常情况下,攻击者想在 Windows 内核执行代码,需要:

找到一个内核漏洞 绕过 KASLR(内核地址随机化) 绕过 PatchGuard

有了这两个驱动,攻击者只需要:

把带签名的恶意驱动打包进自己的工具 诱导目标机器加载 完成提权

💡 重点:不需要目标机器预先安装 360 或金山毒霸。攻击者自带"通行证"进门。

🔍 你现在怎么办?

老实说,现在没有完美的解法。

厂商补丁还没出,CVE 编号还没分配,完全修复可能要等一段时间。

但有几件事你可以做:

1️⃣ 确认自己有没有这些驱动

打开 PowerShell,运行:

# 检查金山毒霸驱动Get-WmiObject Win32_SystemDriver | Where-Object {$_.Name -like"*kdhacker*"-or$_.Name -like"*kingsoft*"} | Select Name, PathName# 检查360相关驱动Get-WmiObject Win32_SystemDriver | Where-Object {$_.Name -like"*360*"-or$_.Name -like"*Qihoo*"} | Select Name, PathName如果返回结果,说明你机器上有这些驱动。

2️⃣ 开启 HVCI(内核隔离)

HVCI(Hypervisor-Protected Code Integrity)是 Windows 10/11 自带的功能,可以阻止未授权的驱动加载。

开启方法:

Win + R → 输入 ms-settings:windowsdefender找到"内核隔离" 开启"内存完整性"

⚠️ 注意:部分老机器开启后可能和某些软件不兼容,出现蓝屏。如果出现,关闭它,再想别的办法。

3️⃣ 考虑换杀毒软件

这不是广告,纯粹技术建议:

如果你在企业环境,问问你们的 EDR 厂商能不能把这俩驱动的哈希加入检测规则。

📋 速查表

老宋说

这件事有两点让人不舒服。

第一,厂商反应速度。

漏洞 4 月 13 日被公开,到我写这篇文章(4 月 14 日),两家厂商都没有官方回应。

安全圈有条不成文的规矩:越早通知厂商,给的修复窗口越长;拖得越久,厂商越被动。

说实话,国内厂商这种"等风波过了再说"的态度,真的让人很无奈。

第二,EV 签名机制本身的问题。

EV 签名的初衷是验证软件厂商的真实身份,防止恶意软件伪装。但一旦签名驱动存在漏洞,签名本身就变成了攻击者的武器。

微软的 HVCI 阻止名单(Vulnerable Driver Blocklist)是最后一道防线,但更新速度能不能跟上漏洞披露速度,是个大问号。

建议:

先用上面的命令检查自己有没有这些驱动 企业用户把驱动哈希加入 EDR 规则 持续关注厂商补丁动态

转发给你身边用 360 和金山毒霸的朋友,让他们知道。

🔐 关于作者

我是网络安全老宋

专注把安全威胁翻译成你听得懂的实操建议。每周推送漏洞预警、工具测评、攻防笔记。

觉得有用,点个在看,转发给你身边的朋友,就是对我最大的支持。

我们下期见 👋

参考来源

@weezerOSINT (Twitter) LOLDrivers GitHub Issue #308、#309 AI巴士报道 数据截至 2026 年 4 月

夜雨聆风

夜雨聆风