千万不要用OpenClaw在本地跑任何涉及密钥的任务。

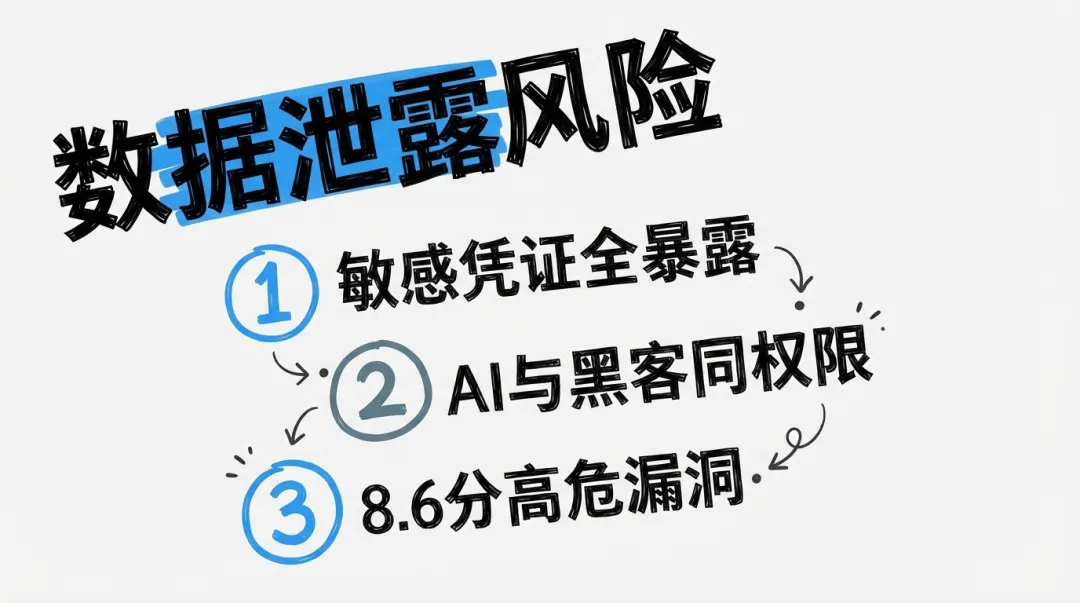

它最近出了一个高危漏洞,CVE-2026-33579,CVSS评分8.6。

攻击者不需要任何特殊权限,只要能访问你的OpenClaw实例,就可以把自己升级成管理员,然后拿走你所有的数据。

官方的建议是:假设你所有的凭据已经泄漏。

我看到这句话的时候,第一反应是打开自己的服务器查日志。

最火的AI框架,权限全开,你还在"养虾"?

OpenClaw是今年最火的AI Agent框架,没有之一。

独立开发者圈子里,用它做自动化工作流的人越来越多,还流行一个词叫"养虾"——把任务交给OpenClaw,让它在后台帮你跑,你去睡觉,醒来就有结果。

我也跑过几次。

问题就在这里。你让它跑的时候,它是用你本地的权限在跑的——包括你 ~/.ssh 里的 SSH 密钥,包括你配置好的OpenAI API Key、Anthropic API Key、各种第三方接口的Token。

它能读到的,攻击者也能读到。

AI工具先功能后安全,出海独立开发者最脆弱

这不只是OpenClaw一家的问题,是AI工具行业的通病。

绝大多数AI编程工具的设计逻辑是:先把功能做出来,安全是第二步。

为什么?因为功能决定用户量,安全不产生流量。

对做出海工具站的独立开发者来说,这个问题更扎心。

你的产品接了Stripe支付,接了邮件服务,接了各种SaaS的API,全都配在环境变量里。

你本地跑OpenClaw的时候,它一并继承了这些权限。

一旦被攻击,丢的不只是API Key——是你的用户数据,是你的支付账户,是你辛苦搭起来的整个产品。

我做了三件事,现在能睡着了

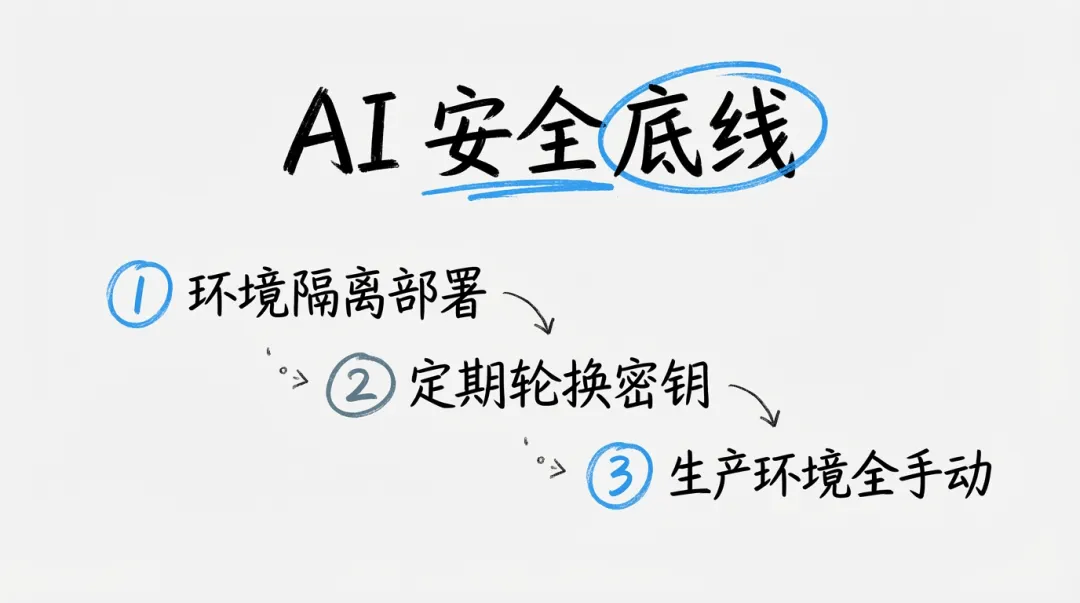

所以我现在的做法是三件事:

第一,OpenClaw跑在隔离环境里,不用本地,用Docker,单独建一个没有任何密钥权限的容器。

第二,API Key全部用完就轮换,不留长期Token。

第三,涉及生产环境的操作,不让AI Agent碰,手动来。

麻烦一点,但能睡着。

OpenClaw的功能是真好用,我不是说不要用它。

但有一件事你得想清楚——AI工具越强大,它能访问的权限越高,出了问题的后果就越严重。

"假设已被入侵",这句话不是危言耸听。

如果你现在本地跑着OpenClaw,花10分钟去查一下你的API Key有没有异常调用记录。

这10分钟,值的。

夜雨聆风

夜雨聆风