文档内容

内部资料 免费交流

计算机综合练习参考答案

一、单项选择题

1.【答案】B。解析:云计算中,之所以称为“云”,是因为它在某些方面具有现

实中云的特征:云一般都较大;云的规模可以动态伸缩,它的边界是模糊的;云在空中

飘忽不定,无法也无需确定它的具体位置,但它确实存在于某处。

2.【答案】B。解析:人工神经网络(Artificial Neural Network)简称ANN。

6

3.【答案】A。解析:聚类分析指将物理或抽象对象的集合6分组为由类似的对象组

n

e

成的多个类的分析过程。它是一种重要的人类行为。聚类分析r的目标就是在相似的基础

g

n

上收集数据来分类。无监督学习根据类别未知(无标记a)的训练样本解决模式识别中的

h

n

各种问题,因此聚类分析属于无监督学习。在不同

y

的i应用领域,很多聚类技术都得到了

信

发展,这些技术方法被用作描述数据,衡量不同数据源间的相似性,以及把数据源分类

微

到不同的簇中,但完全确定最优聚类的类加别数量的方法是不存在的。

题

4.【答案】D。解析:目前孤立点分析作为信用卡欺诈、网络非法入侵等安全检测

押

手段成为很有应用价值的研究分过支。

包

5.【答案】C。解析:云计算的特点包括超大规模、虚拟化、高可靠性、通用性、

密

高可扩展性、按需服务、绝极其廉价等。

前

6.【答案】A。解析:大数据概念最早由维克托·迈尔·舍恩伯格和肯尼斯·库克

考

耶在《大数据时代》中提出,指不用随机分析法(抽样调查)的捷径,而是采用所有数

据进行分析处理。

7.【答案】C。解析:大数据囊括了群体中的每个个体,从而对每个个体做出预判,

而做出决策。但是在群体中没有人是理性的,他们都会受群体的影响。所以说大数据能

否彻底化解群体事件至少在现在是不可能的。

8.【答案】B。解析:决策树是一种树形结构,其中每个内部节点表示一个属性上

的测试,每个分支代表一个测试输出,每个叶节点代表一种类别,比如本题中,每一个

判断都是一个西瓜的属性测试,通过这些测试,最终得到这个西瓜是否是好西瓜,因此

本题选择 B 选项;贝叶斯分类器的分类原理是通过某对象的先验概率,利用贝叶斯公

报名专线:400-6300-999 1 内部资料 免费交流内部资料 免费交流

式计算出其后验概率,即该对象属于某一类的概率,选择具有最大后验概率的类作为该

对象所属的类;神经网络是一种运算模型,由大量的节点(或称神经元)之间相互连接

构成;统计学习理论从一些观测(训练)样本出发,从而试图得到一些不能通过原理进

行分析得到的规律,并利用这些规律来分析客观对象,从而可以利用规律来对未来的数

据进行较为准确的预测。

9.【答案】B。解析:射频识别技术(RFID)是一项利用射频信号通过空间耦合(交

变磁场或电磁场)实现无接触信息传递并通过所传递的信息达到识别目的的技术。

10.【答案】D。解析:5G的接入密度可以达到每平方公里100万台设备。

11.【答案】A。解析:在微信“摇一摇”里点击“歌曲”,然后摇一摇手机,手机

6

6

程序将会识别听到的声音,这使用的是语音识别技术。语音识别n技术也被称为自动语音

e

识别(Automatic Speech Recognition,ASR),其目标是将g人 r 类的语音中的词汇内容转

n

a

换为计算机可读的输入,例如按键、二进制编码或者字符序列。

h

n

12.【答案】C。解析:由于非结构化数据的多y样i性带来了数据分析的新的挑战,需

信

要一系列的工具去解析、提取、分析数据。微语义引擎需要被设计成能够从“文档”中智

加

能提取信息。

题

13.【答案】D。解析:公有云通押常指第三方提供商为用户提供的能够使用的云,公

过

有云一般可通过Internet使用,可能是免费或成本低廉的。公有云使客户能够访问和共

包

享基本的计算机基础设施,密其中包括硬件、存储和带宽等资源。私有云是为一个客户单

绝

独使用而构建的。

前

14.【答案】C考。解析:数据颗粒度指的是数据的精细化程度,越细化的数据包含的

信息越多,价值越高,一般根据需求不同会挑选不同粒度的数据来分析数据。

15.【答案】D。解析:D 选项,智能手机和可穿戴式设备通过搭载NFC 技术来提

供更好的便携性和更广泛的服务,除此之外还可以实现电子票务、门禁、移动身份识别、

防伪等应用;A 选项,SIMpass 技术又称为双界面 SIM 卡,SIMpass 是一种多功能的

SIM 卡,用于手机支付;B 选项,蓝牙是一种支持设备短距离通信(一般 10m 内)的

无线电技术,主要用于包括移动电话、PDA 无线耳机、笔记本电脑、相关外设等众多

设备之间进行无线信息交换;C选项,RFID是自动识别技术的一种。

内部资料 免费交流 2 报名专线:400-6300-999内部资料 免费交流

16.【答案】C。解析:人工智能(Artificial Intelligence),英文缩写为AI,它是研

究、开发用于模拟、延伸和扩展人的智能的理论、方法、技术及应用系统的一门新的技

术科学。计算机能下围棋,是计算机在人工智能方面的一个应用。

17.【答案】C。解析:常用的异常点(孤立点)检测算法:基于统计学的方法、基

于聚类的方法、专门的异常点检测算法。

18.【答案】C。解析:区块链技术是比特币的底层技术,比特币是区块链的应用之

一。

19.【答案】C。解析:高可靠通信主要面向智能无人驾驶、工业自动化等需要低时

延高可靠连接的业务,能够为用户提供毫秒级的端到端时延和接近100%的业务可靠性

6

6

保证。 n

e

20【. 答案】A。解析:物联网的体系结构可以分为三个层g r 次:泛在化末端感知网络、

n

a

融合化网络通信基础设施与普适化应用服务支撑体系。人们也经常将它们称为感知层、

h

n

网络层、应用层,不包括会话层。 yi

信

21.【答案】D。解析:PaaS(平台即服微务)是指将软件研发的平台作为一种服务,

加

以SaaS的模式提交给用户。提供给消费者的服务是把客户采用提供的开发语言和工具

题

开发的或收购的应用程序部署到供押应商的云计算基础设施上去。用户无需关注平台背后

过

的基础设施细节。

包

22.【答案】C。解析:密计算的主机由CPU和内部存储器组成,其中CPU主要由运

绝

算器和控制器组成,是一台计算机的运算和控制核心。

前

23.【答案】B考。解析:一个汉字占2个字节,一个英文字符占1个字节,所以在微

型机中存储时所占字节数的比值为2:1。

24.【答案】C。解析:Windows7属于操作系统,所以是系统软件。

25.【答案】A。解析:MIPS的含义是百万条指令每秒的意思,是用来衡量计算机

运行速度的指标。

26.【答案】C。解析:键盘是输入设备;打印机、显示器是输出设备;硬盘既可以

读又可以写,既是输入设备又是输出设备。

27.【答案】A。解析:计算机处理的任何文件和数据只有读入计算机内存后才能进

行处理。

28.【答案】C。解析:通常所说的内存指的是RAM,即随机存储器。

报名专线:400-6300-999 3 内部资料 免费交流内部资料 免费交流

29.【答案】A。解析:显示器中点距越小或者分辨率越高,显示越清晰。

30.【答案】A。解析:在24×24点阵的字库中,每行需要3个字节,共24行,则

汉字“一”与“编”的字模占用字节数分别是72、72。

31.【答案】A。解析:在四个选项中,存取速度由高到低依次为:内存-硬盘-光盘

-软盘。

32.【答案】B。解析:绝大多数硬盘都是固定硬盘,被永久性地密封固定在硬盘驱

动器中,因此密封性良好,不用太担心潮湿和日光。由于硬盘进行读写时其磁头与磁盘

片表面相接触,此时硬盘受到震动会使磁头划伤磁盘片表面,导致磁盘损坏,所以在硬

盘工作时需特别注意避免震动。

6

6

33【. 答案】C。解析:应用软件是指用户编写或帮助用户完成n具体工作的各种软件。

e

r

银行的储蓄程序属于应用软件。 g

n

a

34.【答案】A。解析:计算机的外部设备包括外存储器、输入/输出设备、显示器、

h

n

打印机等。 yi

信

35.【答案】B。解析:操作系统的主要微功能是计算机的处理机管理、存储器管理、

加

设备管理、文件管理以及为用户提供接口。

题

36.【答案】B。解析:在随机押存储器中需要一个额外刷新电路进行刷新的是动态

过

RAM(DRAM)。

包

37.【答案】A。解析:密本题考查的是二进制加法,直接运算即可。在本题这种二进

绝

制位数小的时候可以转换为十进制进行计算,或者对选项答案进行验证。

前

38.【答案】A考。解析:冯·诺依曼计算机体系结构中提出:计算机可以进行自动处

理的基础为存储程序和程序控制。

39.【答案】C。解析:若一台计算机的字长为 4个字节,这意味着它在 CPU中作

为一个整体加以传送处理的代码为32位二进制数。

40.【答案】B。解析:总线(Bus)是系统部件之间连接的通道。

41.【答案】D。解析:“32位微型计算机”中的32是指机器字长。

42.【答案】A。解析:大写字母 A、B、C...H 的十进制 ASCII 码值依次增大,所

以是字符H的ASCII码值是72。

内部资料 免费交流 4 报名专线:400-6300-999内部资料 免费交流

43.【答案】A。解析:ROM中的信息是厂家焊化和嵌入的固定的引导信息,它的

特点是只能读出原有的内容,不能由用户再写入新内容,一般用来存放专用的固定的程

序和数据。

44.【答案】C。解析:一般常用的微型计算机的存储器有磁芯存储器和半导体存储

器,微型机的内存都采用半导体存储器。

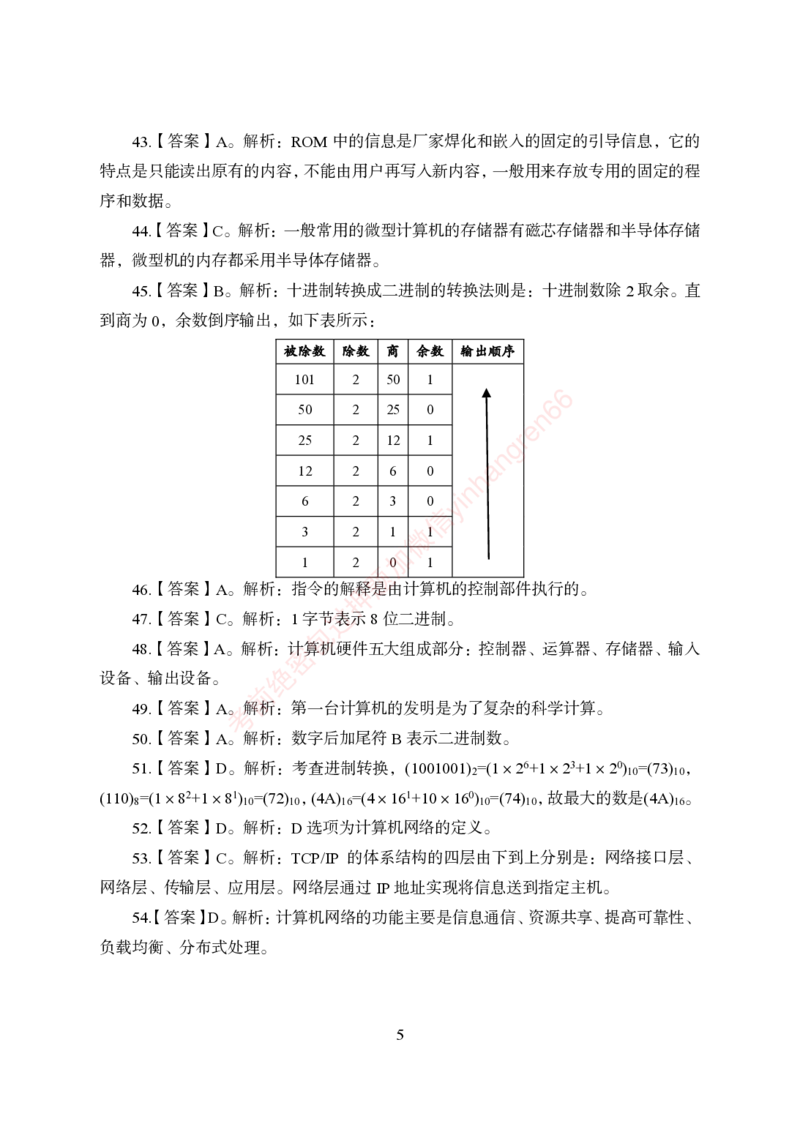

45.【答案】B。解析:十进制转换成二进制的转换法则是:十进制数除2取余。直

到商为0,余数倒序输出,如下表所示:

被除数 除数 商 余数 输出顺序

101 2 50 1

6

6

50 2 25 0 n

e

r

25 2 12 1 g

n

a

12 2 6 0 h

n

6 2 3 0

yi

信

3 2 1 微1

加

1 2 0 1

题

46.【答案】A。解析:指令的解押释是由计算机的控制部件执行的。

过

47.【答案】C。解析:1字节表示8位二进制。

包

48.【答案】A。解析:密计算机硬件五大组成部分:控制器、运算器、存储器、输入

绝

设备、输出设备。

前

49.【答案】A考。解析:第一台计算机的发明是为了复杂的科学计算。

50.【答案】A。解析:数字后加尾符B表示二进制数。

51.【答案】D。解析:考查进制转换,(1001001) =(1×26+1×23+1×20) =(73) ,

2 10 10

(110) =(1×82+1×81) =(72) ,(4A) =(4×161+10×160) =(74) ,故最大的数是(4A) 。

8 10 10 16 10 10 16

52.【答案】D。解析:D选项为计算机网络的定义。

53.【答案】C。解析:TCP/IP 的体系结构的四层由下到上分别是:网络接口层、

网络层、传输层、应用层。网络层通过IP地址实现将信息送到指定主机。

54.【答案】D。解析:计算机网络的功能主要是信息通信、资源共享、提高可靠性、

负载均衡、分布式处理。

报名专线:400-6300-999 5 内部资料 免费交流内部资料 免费交流

55.【答案】B。解析:OSI七层模型(开放式系统互联参考模型)是一种框架性的

设计方法,从底层向高层依次是物理层、数据链路层、网络层、传输层、会话层、表示

层、应用层。可知OSI模型的第二层是数据链路层,第四层是传输层。

56.【答案】A。解析:带宽的含义有两层:一是表示计算机网络传输的最高速度;

二是表示计算机网络能承载的频率范围,即带宽是媒体能够传输最高频率与最低频率的

差值。带宽是一种性能指标,宽带是一种业务。

57【. 答案】B。解析:调制是把数字信号转化为模拟信号,模拟信号是连续的信号,

数字信号是离散的信号。

58.【答案】B。解析:屏蔽层就是为了减少外界的电场或磁场对信号的干扰,以及

6

6

减少传输时电流产生的磁场对别的元件的影响。 n

e

59.【答案】B。解析:UDP是面向无连接,提供不可g靠 r 的传输。

n

a

60【. 答案】D。解析:OSI将层与层之间交换的数据单位称为服务数据单元(SDU);

h

n

对等层之间传送的数据单位称为该层的协议数据单yi元(PDU)。

信

61.【答案】C。解析:按通信范围分为局微域网、城域网、广域网,计算机局域网与

加

广域网最显著的区别是覆盖范围的大小。

题

62.【答案】A。解析:E-mail地押址格式为:用户名@域名。

过

63.【答案】C。解析:远程登录协议Telnet的端口是23号端口。

包

64.【答案】B。解析:密信道带宽的单位可以是位每秒或者Hz。

绝

65.【答案】A。解析:TCP 传输控制协议是一种面向连接的、可靠的、基于IP 的

前

传输层协议。 考

66.【答案】D。解析:中继器的功能是放大和再生信号,网桥和交换机只能连接两

个相同类型的网络,网关可以连接异种异构网络。

67.【答案】B。解析:在OSI参考模型中,会话层负责建立、管理、终止进程之间

的会话。

68.【答案】D。解析:RARP逆向地址解析协议,将物理地址转化成IP地址。

69.【答案】C。解析:Internet最初是阿帕网即ARPANET,是由美国国防部在1969

年创建的。

70.【答案】D。解析:物理层的四大特性为过程特性、机械特性、电气特性、功能

特性。其中,物理层的机械特性可以指明所使用的的接口特性。

内部资料 免费交流 6 报名专线:400-6300-999内部资料 免费交流

71.【答案】A。解析:OSI参考模型中,各个层次的作用一般不止一个,传输层提

供了建立连接并有序传输数据的功能。

72.【答案】B。解析:半双工通信是指通信双方都可以发送或接收,但不能同时发

生。

73.【答案】B。解析:B/S是浏览器/服务器式计算机网络。客户端先访问WEB服

务器,再由WEB服务器代理客户端去访问Internet中的相应的服务器。

74.【答案】D。解析:FTP是文件传输协议。

75.【答案】A。解析:中继器能使信号放大,可以延长线缆的传输距离。它是工作

在物理层的设备。

6

6

76.【答案】B。解析:计算机病毒指人为编制的一段具有破n坏性的,能够自我复制

e

的程序或者代码。 g

r

n

a

77.【答案】C。解析:计算机感染计算机病毒的一些常见症状如下:文件内容和长

h

n

度有所改变;计算机不能正常启动;计算机运行速y度i降低;外部设备工作异常;磁盘空

信

间迅速变小;经常出现“死机”现象;文件的日微期和时间被无故的修改成新的时间日期;

加

显示器上经常出现一些怪异的信息以及出现其他异常现象。明显的A、B选项都属于感

题

染计算机病毒的现象,D选项中磁盘押被频繁访问,硬盘灯狂闪的现象表明外部设备工作

过

异常,也属于感染计算机病毒的现象。排除之后选择 C 选项,基本内存不变,此时计

包

算机未出现不正常的现象,密可以证明目前计算机是安全的。

绝

78.【答案】D。解析:在数据加密中,待加密的报文称为明文。

前

79.【答案】C考。解析:对被动攻击的检测十分困难,因为攻击并不涉及数据的任何

改变。然而阻止这些攻击的成功是可行的,因此,对被动攻击强调的是阻止而不是检测。

主动攻击包含攻击者访问他所需信息的故意行为,正因为如此,如果要检测他们是很容

易的,而主动攻击难以绝对地阻止,因为要做到这些,就要对所有通信设施、通路在任

何时间进行完全的保护。

80.【答案】B。解析:文件型病毒是主要感染可执行文件的病毒,它通常隐藏在宿

主程序中,执行宿主程序时,将会先执行病毒程序再执行宿主程序。文件型病毒的感染

对象是扩展名为COM或者EXE的文件。

81.【答案】C。解析:3D 打印(3DP)即快速成型技术的一种,又称增材制造,

它是一种以数字模型文件为基础,运用粉末状金属或塑料等可粘合材料,通过逐层打印

报名专线:400-6300-999 7 内部资料 免费交流内部资料 免费交流

的方式来构造物体的技术。2019年4月15日,以色列特拉维夫大学研究人员以病人自

身的组织为原材料,3D打印出全球首颗拥有细胞、血管、心室和心房的“完整”心脏,

这在全球尚属首例(3D 打印心脏)。目前的人脸识别技术大多应用在手机上,而 3D

打印技术可以“骗过”大多数的手机,易造成安全隐患。因此本题选择C选项。

82.【答案】B。解析:强行关闭计算机对清除计算机病毒无效。

83【. 答案】A。解析:防火墙是一种位于内部网络与外部网络之间的网络安全系统,

由软件、硬件,或软件和硬件组合而成,依照特定的规则,允许或是限制传输的数据通

过。它实际上是一种访问控制技术,最大限度地阻止网络中的黑客来访问内部网络。防

火墙并不能防止病毒的侵入,故A选项错误。

6

6

84.【答案】D。解析:所谓生物识别技术,就是通过计算机n与光学、声学、生物传

e

r

感器和生物统计学原理等高科技手段密切结合,利用人体固g有的生理特性(如指纹、脸

n

a

象、虹膜等)和行为特征(如笔迹、声音、步态等)来进行个人身份的鉴定,DNA 识

h

n

别、虹膜识别、面部识别、指纹识别都属于生物识y别i技术,但是指纹识别却是当前社会

信

应用最广泛,也是最为方便和精准的一种生微物识别技术。

加

85.【答案】B。解析:得到授权的实体需要时就能得到资源和获得相应的服务,这

题

一属性指的是可用性。完整性,是押防止对信息的不当删除、修改、伪造、插入等破坏。

过

保密性,是指确保信息不泄露给未经授权的实体。可靠性,是在规定的条件下和规定的

包

时间内完成规定的功能。 密

绝

86.【答案】D。解析:SSL 及 TLS 协议,是为网络通信提供安全及数据完整性的

前

一种安全协议。T考LS 与 SSL 在传输层对网络连接进行加密,用于保障网络数据传输安

全,利用数据加密技术,确保数据在网络传输过程中不会被截取及窃听。SSL协议已成

为全球化标准,所有主要的浏览器和 WEB 服务器程序都支持 SSL 协议,可通过安装

SSL证书激活SSL协议。

87.【答案】C。解析:病毒的潜伏性是指病毒在进入计算机系统后一般不会马上发

作,只有在满足特定的条件时,即条件成熟时才发作。

88.【答案】D。解析:RSA是一种典型的公钥密码体制。

89.【答案】C。解析:计算机算法是以一步接一步的方式来详细描述计算机如何将

输入转化为所要求的输出的过程,或者说,算法是对计算机上执行的计算过程的具体描

述。

内部资料 免费交流 8 报名专线:400-6300-999内部资料 免费交流

90.【答案】C。解析:线性结构有线性表、栈、队列和字符串。非线性结构包括树、

图和广义表。

91.【答案】B。解析:将高级程序设计语言源程序翻译成计算机可执行代码的软件

称为编译程序。

92.【答案】C。解析:数据结构分为数据的逻辑结构和数据的物理结构。数据逻辑

结构分为线性结构和非线性结构。其中线性结构包括栈和队列,栈遵循先入后出的原则,

队列遵循先进先出的原则。因此本题选择C选项。

93.【答案】A。解析:页眉页脚和文档虽在同一个文档中,但无法在编辑页眉页脚

的同时编辑主文档内容。

6

6

94.【答案】B。解析:在Excel中,错误值总是以“#”开n头。

e

95.【答案】C。解析:表格的单元格中可以插入文字g、 r 图片、表格等信息。

n

a

96.【答案】C。解析:COUNT是计算包含数字单元格的个数。因为C3:C8区域内

h

n

的每个单元格中都保存着一个数值,那么函数= CyOiUNT(C3:C8)的值为6。

信

97.【答案】C。解析:插入和改写切换微一般是按Insert按键完成切换。

加

98.【答案】D。解析:表格中单元格可以根据需要进行拆分。

题

99.【答案】B。解析:回收站图押标中没有纸张图案露出,表明该回收站被清空,空

过

回收站中不显示相关的信息和内容。

包

100.【答案】B。解析密:已知性别一列(B 列)中“2”表示男,“1”表示女,可

绝

以看出B列的取值决定C列中取值为男或者女,可以使用一个条件函数IF来表示。根

前

据题意该函数应该考为 IF(B2=2,"男","女"),表示如果 B2 中的值为2,则红框中即 C2的

性别取值是男,否则性别为女。在 Excel 函数中,取值为文本时应使用双引号(“”)

将文本括起来。因此D选项是错误的,B选项是正确的。

101.【答案】A。解析:输入数字超过单元格能显示的位数时,以科学计数表示。

102.【答案】B。解析:在 Excel 中,文本数据类型的默认对齐方式是左对齐;日

期、数值数据类型的默认对齐方式为右对齐;逻辑数据类型的对齐方式为居中对齐。

103.【答案】C。解析:剪贴板是内存的区域,当计算机重新启动后,内存的数据

信息丢失。

104.【答案】D。解析:在 Excel 中,若要输入下午 6:30,则需要先输入 6:30,然

后输入空格,再输入PM。直接输入6:30默认是上午时间。

报名专线:400-6300-999 9 内部资料 免费交流内部资料 免费交流

105.【答案】B。解析:将数据转换成文本时,只需在输入时输入英文状态下的单

引号。

二、多项选择题

106【. 答案】ABCD。解析:广义上M2M可代表机器对机器(Machine to Machine)、

人对机器(Man to Machine)、机器对人(Machine to Man)、移动网络对机器(Mobile

to Machine)之间的连接与通信。

107.【答案】AD。解析:计算机要想接入互联网络必须要配置TCP/IP协议,最重

要的即是传输控制协议TCP和Internet协议IP。 6

6

n

108.【答案】ABCD。解析:区块链技术是利用块链式数据e结构来验证与存储数据、

r

g

利用分布式节点共识算法来生成和更新数据、利用密码学n的方式保证数据传输和访问的

a

h

安全、利用由自动化脚本代码组成的智能合约来编程n和操作数据的一种全新的分布式基

yi

础架构与计算方式。区块链中采用的技术包括信P2P 网络技术、非对称加密技术、共识

微

机制及智能合约、块链式数据结构等技术。因此选择A、B、C、D四项。

加

109.【答案】ABC。解析:计算机题可以执行的逻辑运算有与、或、非、异或。开方

押

属于算术运算。

过

110.【答案】ABCD。解包析:计算机病毒的特点是破坏性、隐蔽性、传染性以及潜

密

伏性与可激发性。

绝

111.【答案】AB前D。解析:Apriori 是关联规则分析算法;DBSCAN 是一个比较有

考

代表性的基于密度的聚类算法;K均值、Jarvis-Patrick(JP)都是聚类算法。

112【. 答案】BCD。解析:路由器工作在网络层;集线器和中继器属于物理层设备;

交换机是数据链路层设备。

113.【答案】ABCD。解析:键盘、鼠标、扫描仪、光笔都是输入设备。光笔又称

光电笔,用光线和光电管将特殊形式的数据,如条形码记录单等读入计算机系统的一种

装置。

114.【答案】ABCD。解析:5G技术具有高速度、泛在网、低功耗、低时延、万物

互联、重构安全六大基本特点。能够适应各种应用场景以及海量设备连接。

内部资料 免费交流 10 报名专线:400-6300-999内部资料 免费交流

115.【答案】ABCD。解析:TCP/IP协议从上到下依次为应用层、传输层、网络层

和网络接口层。

116【. 答案】BCD。解析:能实现工作表中单元格中回车换行的按键只有Alt+Enter。

117.【答案】BCD。解析:云计算的优点包括:虚拟化技术、灵活定制、动态可扩

展性、高可靠性和安全性、高性价比、数据和软件在云端(服务器端)、超强大的计算

和存储能力。

118.【答案】AC。解析:内存相对于外存而言,存储速度较快,存储容量小。

119.【答案】AD。解析:A 选项是对 A1 单元格进行 5 次方,D 选项是日期加 1,

其他选项无法进行运算。

6

6

120.【答案】AB。解析:对称密码体制中常用算法有DESn算法和AES算法。非对

e

称密码体制中常用算法有RSA算法和LUC算法。 g r

n

a

121.【答案】ABD。解析:大数据主要面向的数据类型包括结构化数据、半结构化

h

n

数据和非结构化数据。结构化数据包括预定义的数y据i类型、格式和结构的数据,如关系

信

数据库中的数据;半结构化数据是具有可识微别的模式并可以解析的文本数据,XML、

加

HTML 文档就属于半结构化数据;非结构化数据没有固定的数据结构,通常用于保存

题

不同类型的文件,如图片、音频和押视频。

过

122.【答案】ACD。解析:CAD指计算机辅助设计、CAM指计算机辅助制造、CAI

包

指计算机辅助教学。AI指密人工智能。

绝

123.【答案】ACD。解析:大写A的ASCII码值为65,小写a的ASCII码值为97,

前

数值0的ASCII码考值为48,空格的ASCII码值为32。

124.【答案】ABCD。解析:四个选项都可以防范计算机病毒。

125.【答案】ABCD。解析:区块链技术可以实现身份认证、个人隐私保护、数据

溯源(流向)、态势感知、供应链管理等功能。态势感知系统可以对私自挖矿、异常转

账、钓鱼诈骗、非法交易等进行预警并追踪溯源。

126.【答案】AD。解析:CPU 决定计算机的运算速度和主频,内存的大小也影响

计算机的速度。

127【. 答案】ABC。解析:现实世界的数据一般是不完整的、有噪声的和不一致的。

数据清理例程试图填充缺失的值、光滑噪声并识别离群点、纠正数据中的不一致。

报名专线:400-6300-999 11 内部资料 免费交流内部资料 免费交流

128.【答案】ABCD。解析:人工智能的研究包括机器人、图像识别、自然语言处

理、模式识别、人工神经网络等等。

129.【答案】ABC。解析:数据库管理系统、操作系统、语言处理系统都属于系统

软件。

130.【答案】BE。解析:1B=8bit、1KB=1024B、1MB=1024KB、1GB=1024MB。

6

6

n

e

r

g

n

a

h

n

yi

信

微

加

题

押

过

包

密

绝

前

考

内部资料 免费交流 12 报名专线:400-6300-999