OpenClaw 3.22:插件生态大换血,你的“龙虾”安全吗?

OpenClaw 3.22:插件生态大换血,你的“龙虾”安全吗?

🚀 一、3.22 四大核心升级:从工具到平台

1️⃣ 插件系统彻底重构:ClawHub 登场

-

旧模式终结:移除 openclaw/extension-api,无兼容层。所有第三方插件必须迁移至新 SDK。 -

ClawHub 成为唯一官方市场:以前插件安装默认走 npm(“露天菜市场”),现在强制首选ClawHub。官方已审计全部 5705 个 Skills,清理恶意插件。 -

生态兼容扩展:新增对Claude Code、Cursor、Codex三大开发工具插件包的发现与安装支持。

💡 意义:从“野蛮生长”转向“可控生态”,大幅降低供应链攻击风险(参考 2026 年 1 月 ClawHavoc 事件,恶意 Skill 窃取 SSH Key 和钱包助记词)。

2️⃣ 安全架构大修:封堵致命漏洞

-

SMB 凭证泄露:修复通过特殊路径触发 Windows 自动认证握手,导致 NTLM Hash 外泄。 -

环境变量注入: JVM、GLIBC、.NET 等构建工具链的注入路径。 -

Unicode 伪装攻击:转义不可见的韩文填充码位和零宽字符,防止伪装审批命令。 -

权限隔离强化:延续 3.2 版本的“工具执行权与聊天能力彻底隔离”策略,默认仅开放 messaging 权限。

3️⃣ 模型阵营大扩军

4️⃣ 体验细节打磨

🛡️ 二、安全警示:为什么 3.22 必须加固?

|

|

|

|

|---|---|---|

| 供应链攻击 |

|

|

| 配置不当 |

|

|

| 权限滥用 |

|

/etc/passwd |

🔴 工信部预警:OpenClaw 在默认或不当配置下存在较高安全风险,易引发网络攻击、信息泄露等问题。

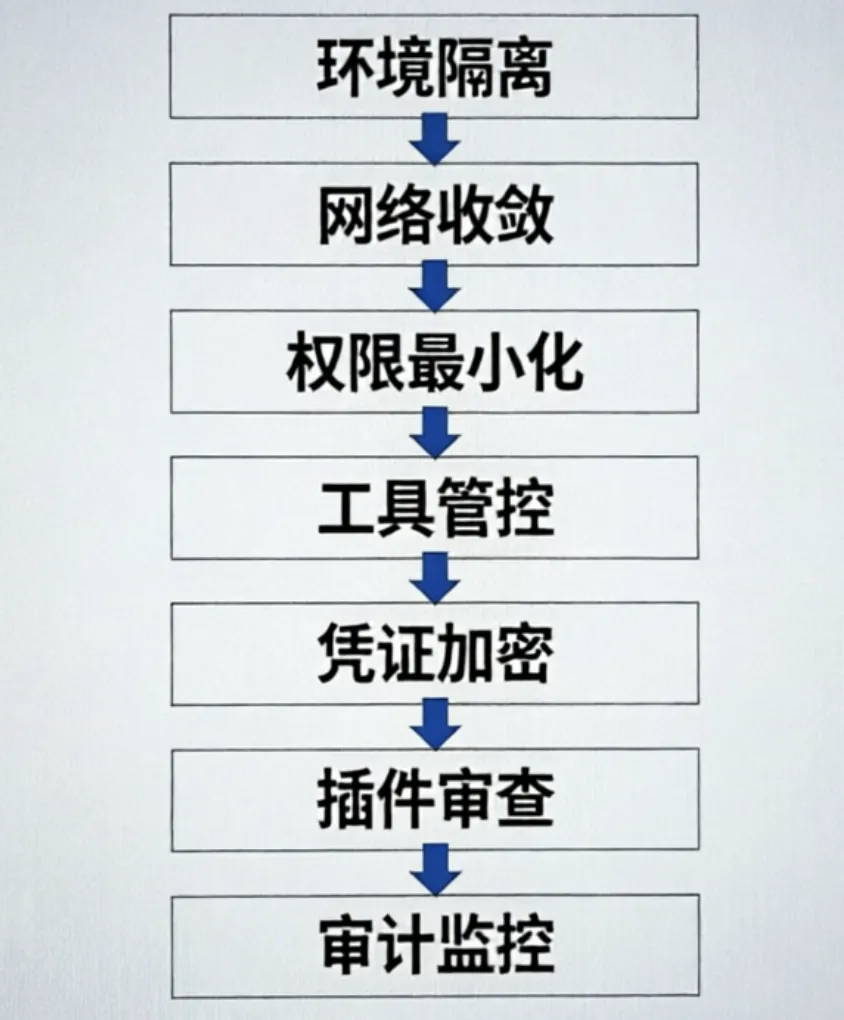

🔐 三、安全加固七步法(必做!)

✅ 步骤 1:环境隔离(最高优先级)

切勿在日常办公主力机上直接运行 OpenClaw。

推荐方案:

-

使用闲置旧电脑、虚拟机(VMware/VirtualBox)

-

Docker 容器部署(推荐镜像:openclaw/openclaw:3.22)

核心原则:即使智能体被攻破,攻击者也无法触达核心数据。

Docker 部署示例(限制权限)docker run -d \--name openclaw \--user 1000:1000 \ #非 root 用户--read-only \ #只读文件系统--tmpfs /tmp \ #临时目录可写--cap-drop=ALL \ #丢弃所有 Linux 能力--security-opt=no-new-privileges:true \-v ~/openclaw-data:/home/claw/data \openclaw/openclaw:3.22

✅ 步骤 2:网络收敛(拒绝公网暴露)

-

严禁将默认端口(1878919890)直接暴露在互联网上。 -

配置 config.yaml:

gateway:bind: "127.0.0.1" #仅本地访问port: 1878919890

-

使用 Tailscale / ZeroTier 组网

-

通过 VPN 访问

-

云服务器安全组:仅开放给可信 IP

✅ 步骤 3:权限最小化(非 Root 运行)

sudo useradd -r -s /bin/false openclawsudo chown -R openclaw:openclaw ~/.openclaw

chmod 700 ~/.openclaw/credentials #凭证目录仅所有者可读写chmod 755 ~/.openclaw/extensions #插件目录只读

✅ 步骤 4:工具权限精细化管控

-

修改 config.yaml:

tool_permission_policy: custom #推荐:自定义白名单custom_allowed_tools:- file_read- file_write- shell_exec #谨慎开启!

-

避免使用 permissive 模式(全能模式),除非在完全隔离的测试环境。

✅ 步骤 5:凭证安全管理

-

使用环境变量注入:

export OPENAI_API_KEY="sk-..."export FEISHU_APP_ID="..."

-

启用凭证加密(3.22 新功能)

openclaw credentials encrypt --all-

定期轮换密钥:建议每 90 天更换一次。

✅ 步骤 6:插件来源审查

-

只安装官方认证插件:认准 ClawHub 的“Verified”标识。 -

拒绝黑灰产插件:坚决不装“自动赚钱”、“破解”、“撸羊毛”类 Skill。 -

源码审查:高权限插件建议先审查源码,确认无恶意回连代码。

-

定期清理:

openclaw plugin list --unused #查看未使用插件openclaw plugin uninstall #删除不必要插件

✅ 步骤 7:启用安全审计与监控

-

运行自动审计:

openclaw security audit #自动检测并修复常见配置问题-

日志留存:

logging:level: infooutput: /var/log/openclaw/audit.logretention_days: 90

-

异常行为告警:集成企业 SIEM 系统,监控以下行为:

-

深夜高频 Shell 执行

-

大量文件导出操作

-

非常规 API 调用

📋 四、安全配置速查表

|

|

|

|

|---|---|---|

| 运行环境 |

|

|

| 网络暴露 |

|

|

| 运行权限 |

|

|

| 工具策略 | custom

|

|

| 凭证存储 |

|

|

| 插件来源 |

|

|

| 敏感操作 |

|

|

| 日志审计 |

|

|

💡 结语:能力越大,责任越大

-

环境隔离:不让“龙虾”进入核心区域; -

权限收敛:只给它必要的工具; -

持续监控:时刻关注它的行为。

🔐 真正的智能体安全,不是阻止 AI 干活,而是确保它只在安全的笼子里干活。

-

立即检查:你的 OpenClaw 是否暴露在公网? -

运行审计:openclaw security audit -

清理插件:卸载所有未使用的 Skills -

加固凭证:启用环境变量 + 加密存储

数据来源:

OpenClaw 官方 Release Notes (v2026.3.22) 工信部《AI 智能体安全使用指南》 科来网络《内网藏“暗爪”?OpenClaw 检测与治理全攻略》 OX Security《OpenClaw 卸载残留风险分析》 CVE-2026-25253 (ClawHavoc 事件)

夜雨聆风

夜雨聆风