OpenClaw类智能体部署使用安全指引

AI科普馆部分垂类内容转移至👆

【长三角人工智能联盟】公众号,快点进去瞧瞧!

2026年3月,围绕OpenClaw类智能体安全,国内密集出台了一些文件:工信部的”六要六不要”、AIIA的《部署风险管理指南》、以及网安标委这份《部署使用安全指引(征求意见稿)》。三份文件定位不同——前两份偏向治理框架,这份更偏向操作手册。

定位:给”自己动手部署”的人看的安全清单

首先明确这份文件的适用范围——它管的是个人使用者自行部署和组织对内部人员部署的安全管理。商业化智能体不在此列,另有标准覆盖。

起草单位包括中国电子技术标准化研究院、国家计算机网络应急技术处理协调中心(CNCERT)、清华大学、阿里云、腾讯云、华为云、安恒信息等。与AIIA那篇相比(见本期第二篇内容),这份多了CNCERT和清华北航的学术力量,技术视角更强。

一个值得注意的新概念:影子智能体

文件给出了一个精准的定义:

影子智能体(Shadow Agent)——未经组织审批、部署、监控与管理,由员工个人在组织内部私搭的OpenClaw类智能体。

这个概念直指企业痛点:员工觉得官方工具不好用,自己用开源框架搭一个接上公司数据和API,没人知道、没人管、出了事没人负责。文件要求组织建立发现机制——扫描内网典型服务端口、分析网络流量日志、识别与已知大模型API通信的内网主机。

部署全流程:安装、配置、使用、卸载

文件将安全措施按四个阶段组织,每个阶段都有具体到操作层面的指引:

安装阶段(四条)

- 不直接部署在日常工作终端,避免一台机器同时跑办公和智能体

-

安装安全防护软件 -

从官方可信渠道下载 -

减少授予的系统权限

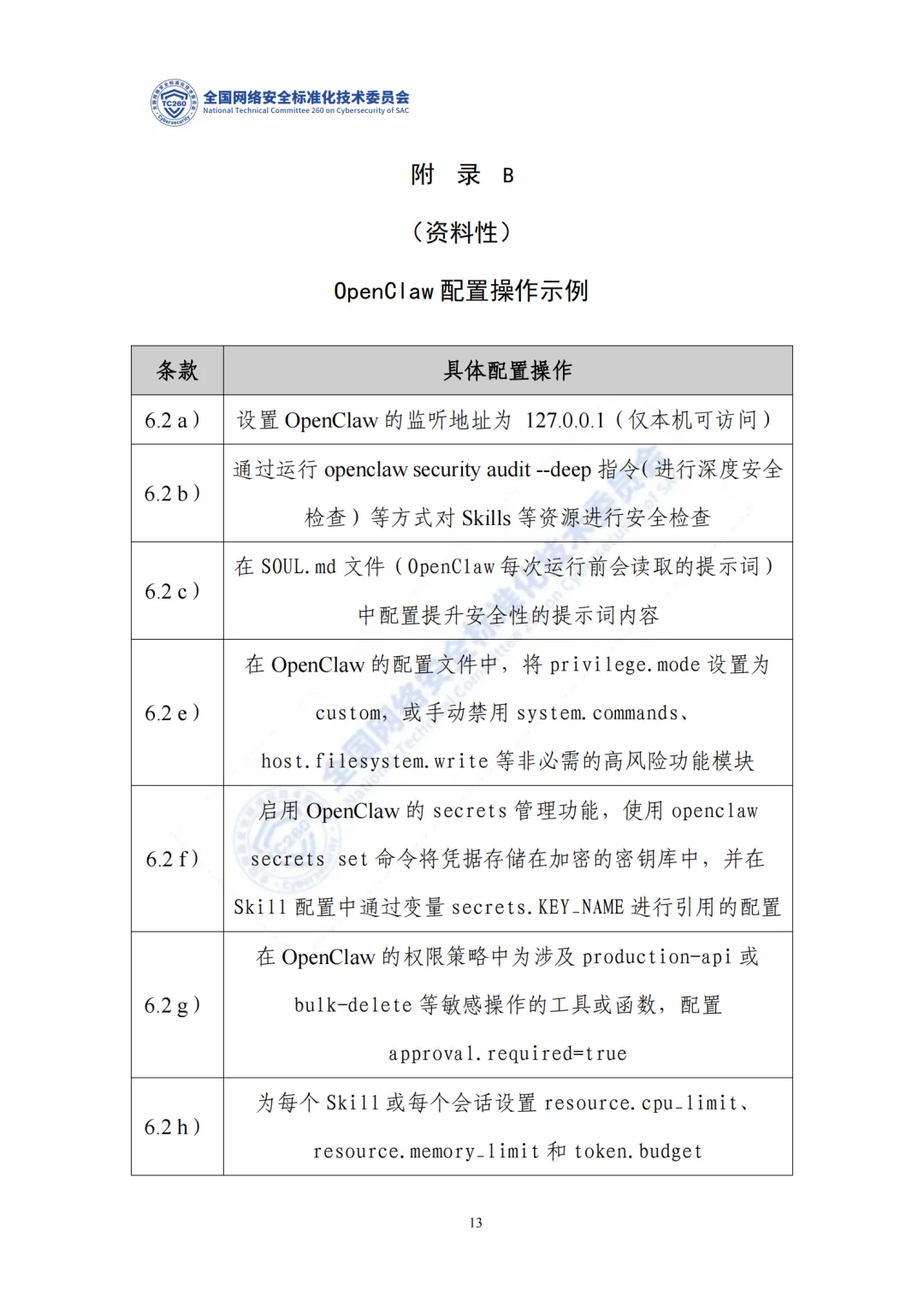

配置阶段(核心干货,八条)

这是实操性最强的部分:

-

监听地址设为 127.0.0.1(仅本机可访问) -

仅安装来源可信、经过审核的Skills -

API Key使用加密方式存储(OpenClaw有内置secrets管理功能) -

限制非必需权限使用 -

敏感操作开启人工审批 -

设置资源使用限制(CPU、内存、Token预算) -

在SOUL.md中配置安全性提示词 -

配置第三方应用白名单

附录B还给出了具体配置命令,以及配置文件中参数的具体设置方式。

使用阶段(五条)

-

减少部署环境中的敏感信息数量 -

减少敏感信息的输入(能不喂就不喂) -

对存储的敏感信息进行安全防护 -

及时通过官方渠道升级 -

定期检查API调用情况、进行漏洞扫描

卸载阶段(三条)

-

卸载前完成数据备份 -

清理残留数据、密钥、凭证 -

卸载后重启系统检查残留进程

云环境选择:五项安全防护能力

文件还提出了组织选择云环境时的五个评估维度:平台安全管理、身份安全防护、网络安全防护、运行安全防护、供应链安全防护。

其中供应链部分特别提到了Skills调用意图识别(识别高危工具调用)和插件后门/恶意元数据检测,直接呼应了此前算泥社区白皮书(见本期头版内容)中披露的供应链安全问题。

如果AIIA指南回答的是”该管什么”,这份文件回答的就是”具体怎么做”。

附录A的部署安全检查清单尤其实用——25个检查项,按安装、配置、使用、卸载四个阶段排列,每个标注重要性等级(三星到一星),可以直接打印出来逐项勾选。三颗星的有7项,包括监听地址设置、Skills来源审核、凭据加密存储等,是必须完成的基础项。

本文基于全国网络安全标准化技术委员会《OpenClaw类智能体部署使用安全指引(征求意见稿)》整理撰写,详细内容请查阅原文。

以下是指南全文↓↓↓ 文末点击链接免费下载pdf,扫二维码加入交流群

AI科普馆:打开AI世界之窗

夜雨聆风

夜雨聆风