Payouts King勒索软件利用QEMU虚拟机绕过终端安全防护

Payouts King 勒索软件使用 QEMU 模拟器作为反向 SSH 后门,在受感染的系统上运行隐藏的虚拟机,并绕过终端安全措施。

QEMU 是一款开源 CPU 模拟器和系统虚拟化工具,允许用户在主机上以虚拟机 (VM) 的形式运行操作系统。

由于主机上的安全解决方案无法扫描虚拟机内部,攻击者可以利用虚拟机执行有效载荷、存储恶意文件,并通过 SSH创建隐蔽的远程访问隧道。

正因如此,QEMU 在过去的行动中被多个威胁行为者滥用,包括3AM 勒索软件组织、LoudMiner 加密货币挖矿和“CRON#TRAP”网络钓鱼。

网络安全公司 Sophos 的研究人员记录了两起攻击者部署 QEMU 作为其武器库的一部分并收集域凭据的攻击活动。

Sophos 追踪到的 STAC4713 活动最早于 2025 年 11 月被发现,并且与 Payouts King 勒索软件行动有关。

另一个漏洞,编号为 STAC3725,于今年 2 月被发现,利用了 NetScaler ADC 和 Gateway 实例中的 CitrixBleed 2 (CVE-2025-5777) 漏洞。

运行 Alpine Linux 虚拟机

研究人员指出,STAC4713 攻击活动背后的威胁行为者与 GOLD ENCOUNTER 威胁组织有关,该组织以 VMware 和 ESXi 环境的虚拟机管理程序和加密器为目标。

据 Sophos 称,恶意行为者创建了一个名为“TPMProfiler”的计划任务,以 SYSTEM 身份启动一个隐藏的 QEMU 虚拟机。

他们使用伪装成数据库和 DLL 文件的虚拟磁盘文件,并设置端口转发,通过反向 SSH 隧道对受感染的主机提供隐蔽访问。

该虚拟机运行 Alpine Linux 版本 3.22.0,其中包含 AdaptixC2、Chisel、BusyBox 和 Rclone 等攻击者工具。

Sophos 指出,最初的访问是通过暴露的 SonicWall VPN 实现的,而最近的攻击则利用了 SolarWinds Web Help Desk 漏洞 CVE-2025-26399。

在感染后阶段,威胁行为者使用 VSS (vssuirun.exe) 创建卷影副本,然后使用 SMB 上的 print 命令将 NTDS.dit、SAM 和 SYSTEM 注册表单元复制到临时目录。

最近观察到的由该威胁行为者发起的攻击事件,则依赖于其他初始访问途径。研究人员表示,在2月份的一次攻击中,GOLD ENCOUNTER利用了暴露的思科SSL VPN;在3月份,他们冒充IT人员,诱骗员工通过Microsoft Teams下载并安装QuickAssist。

“在这两起事件中,攻击者都利用合法的 ADNotificationManager.exe 二进制文件侧载了 Havoc C2 有效载荷 (vcruntime140_1.dll),然后利用 Rclone 将数据泄露到远程 SFTP 位置。”

根据Zscaler本周发布的一份报告,Payouts King 可能与前 BlackBasta 联盟成员有关,因为它使用了类似的初始访问方法,例如垃圾邮件轰炸、Microsoft Teams 网络钓鱼和Quick Assist 滥用。

该病毒株采用大量的混淆和反分析机制,通过计划任务建立持久性,并使用底层系统调用终止安全工具。

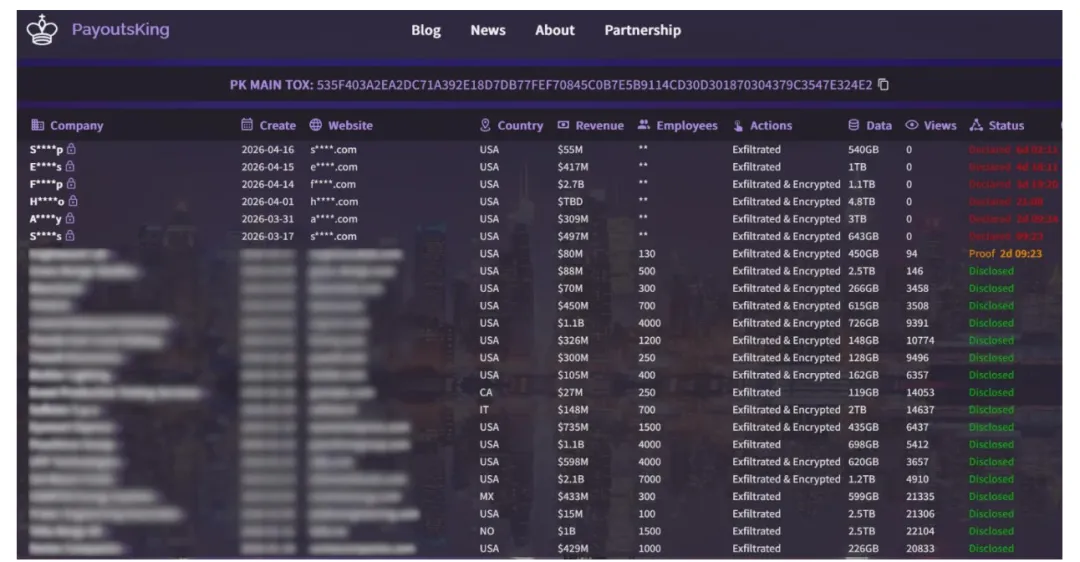

Payouts King 的加密方案采用 AES-256 (CTR) 和 RSA-4096,对于较大的文件则采用间歇式加密。勒索信中会引导受害者访问暗网上的泄露网站。

Sophos 观察到的第二个攻击活动(STAC3725)自 2 月以来一直很活跃,它利用 CitrixBleed 2 漏洞来获取对目标环境的初始访问权限。

在入侵 NetScaler 设备后,攻击者部署了一个包含恶意可执行文件的 ZIP 存档,该可执行文件会安装一个名为“AppMgmt”的服务,创建一个新的本地管理员用户 (CtxAppVCOMService),并安装一个 ScreenConnect 客户端以实现持久化。

ScreenConnect 客户端连接到远程中继服务器,建立具有系统权限的会话,然后释放并提取 QEMU 软件包,该软件包使用自定义的 .qcow2 磁盘映像运行隐藏的 Alpine Linux VM。

攻击者没有使用预先构建的工具包,而是在虚拟机内部手动安装和编译他们的工具,包括 Impacket、KrbRelayx、Coercer、BloodHound.py、NetExec、Kerbrute 和 Metasploit。

观察到的活动包括凭证收集、Kerberos 用户名枚举、Active Directory 侦察以及通过 FTP 服务器进行数据外泄的暂存数据。

Sophos 建议各组织查找未经授权的 QEMU 安装、以 SYSTEM 权限运行的可疑计划任务、不寻常的 SSH 端口转发以及在非标准端口上建立的出站 SSH 隧道。

夜雨聆风

夜雨聆风