一、 狂欢背后的隐患:

根据国家互联网应急中心(CNCERT)近日发布的《关于OpenClaw安全应用的风险提示》和《OpenClaw安全使用实践指南》,OpenClaw由于其高度自主的执行能力和默认的脆弱安全配置,正在成为企业内网的新鲜“突破口”:

权限滥用与全面接管:为实现“自主执行”,OpenClaw通常需要访问本地文件、读取环境变量等高权限。一旦被黑客利用,等同于将终端或服务器的控制权拱手相让。

“提示词注入”攻击:攻击者可通过恶意构造的自然语言指令,诱导智能体绕过安全限制,执行未授权的非法操作。

端口违规暴露:默认配置下,应用极易将本地服务(如18789/19890端口)暴露出去,且缺乏强身份验证机制。

二、 触目惊心:国内OpenClaw暴露面数据

很多人以为风险离自己很远。然而,根据最新专注OpenClaw资产探测的互联网扫描平台 openclaw.allegro.earth 的数据显示,当前中国区域内有大量未经任何安全加固的OpenClaw实例直接暴露在公网上。 这些暴露的数据节点涵盖了个人宽带、云服务器乃至部分企业的商用IP。这意味着,攻击者无需任何复杂的内网渗透技巧,只需通过浏览器访问这些暴露的控制台,就能直接获取受害者设备的完全控制权,肆意窃取企业代码、财务报表,或将其作为跳板对企业内网发起“勒索攻击”。

三、 企业级“养虾”指南:如何进行安全管控?

面对不可逆的AI提效浪潮,简单的“一刀切”封禁治标不治本,企业应建立行之有效的安全管控体系:

终端环境隔离与降权运行:严禁在涉及核心业务、敏感数据处理或金融交易的办公终端上直接安装OpenClaw。建议为员工分配专用的虚拟机(VM)或云端沙箱容器来运行该应用,并严格禁止使用管理员(Root/Administrator)权限启动,做好网络层和物理层面的双重隔离。

网络边界与访问控制:修改应用默认配置,绝不允许将管理界面直接映射到公网或宽泛的局域网中。必须设置高强度密码或Token认证,开启严格的白名单(Allowlist)配对策略,坚决关闭无安全认证的UI界面访问降级。

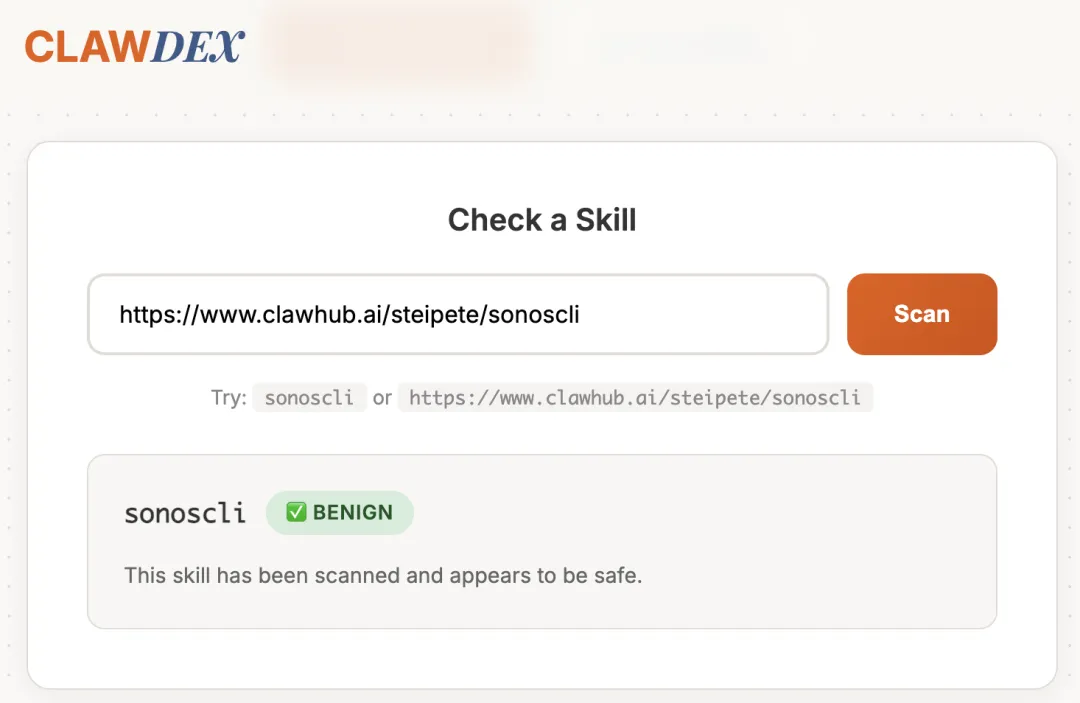

重点防范:插件(Skills)供应链安全:OpenClaw之所以强大,在于其丰富的技能插件生态(Skills)。但这也是最容易被黑客“投毒”的一环。企业在引入或允许员工安装外部插件时,必须将其纳入供应链安全审查范围。建议企业参考或接入

https://clawdex.koi.security/

四、 进阶防护:企业级安全架构

面对“小龙虾”这类高动态、强自主的 AI Agent,传统的静态防御往往会失效。企业需要从端点、网络边界到云端暴露面,建立一套自适应的纵深防御体系。Palo Alto Networks(派拓网络)提供了覆盖全生命周期的兜底方案:

Prisma Cloud 与 Cortex Cloud(云原生与云威胁检测响应):守护云端和容器里的“虾池”

许多企业选择在云主机或 Kubernetes 容器环境中大规模部署 OpenClaw。一旦这些实例被攻陷,攻击者可能直接横向渗透企业的云端核心资产。

Prisma Cloud 作为业界领先的云原生应用保护平台(CNAPP),能在运行时提供强大的云工作负载保护(CWPP)。如果 OpenClaw 容器被恶意提示词诱导,尝试进行容器逃逸、执行未经授权的恶意脚本,或违规访问云厂商的元数据服务(如 AWS IMDS 窃取高权限凭证),Prisma Cloud 能够实时拦截非法进程。此外,通过其微隔离(Micro-segmentation)技术,企业可以为 OpenClaw 划定严格的“安全围栏”,确保它只能与授权的内部 API 或数据库通信,彻底阻断利用 Agent 进行内网横向移动的可能。

Cortex Cloud 则补充了强大的云端检测与响应(CDR)能力。它能深度整合并分析云平台日志(如 CloudTrail)。如果黑客利用暴露的 OpenClaw 实例作为跳板,试图篡改云端 IAM 权限或违规拉起新的计算资源,Cortex Cloud 的 AI 引擎能敏锐捕捉到这些异常的身份和资源变更行为,并联动阻断。

Cortex XDR(端点防护与响应):精准揪出“影子AI”与终端异常行为

对于员工私自在办公电脑上安装的“影子 AI”,Cortex XDR 能够精准识别系统中运行的未经授权的 OpenClaw 相关进程(包括其曾用名 clawdbot、moltbot)及异常网络外联。

一旦检测到利用 OpenClaw 尝试读取系统凭证、大规模窃取敏感文件或执行高危系统命令,XDR 可以瞬间将受感染的主机进行网络隔离(Isolate),切断所有进出连接,防止威胁扩散。

(注:如果企业确实需要 Agent 辅助安全运营,PANW 提供的 Cortex AgentiX 是一个企业级的安全替代方案。它遵循严格的 RBAC 权限控制,内置完整的操作审计,比“裸奔”的开源 Agent 更合规、更安全。)

Next-Generation Firewalls (NGFW):基于 App-ID 的网络层强力封锁

员工随意修改默认端口并不能逃避监管。PANW 的 NGFW 已内置针对 OpenClaw 的专属应用识别特征(App-ID: 12799,归类于生成式 AI 业务系统)。

无论“小龙虾”通过 80、443 还是默认的 18789 端口进行通信,防火墙都能从应用层精准识别并阻断未授权的 AI Agent 流量,同时结合 WildFire 云沙箱,强效拦截通过 Agent 代理发出的间谍软件(Spyware)或恶意 Skills 插件下载。

Cortex Xpanse 与 XSOAR:收敛公网暴露面与自动化修复

很多风险源于云端或出口路由器的错误配置。Cortex Xpanse 作为“外部视角”,能持续扫描并发现企业名下意外暴露在公网(如文中提到的 openclaw.allegro.earth 探测到的节点)的 OpenClaw 控制台。

联动 XSOAR(安全编排自动化与响应)后,一旦 Xpanse 发现违规暴露,系统可自动触发工作流,秒级下发防火墙策略或云端安全组规则(Security Group Rules),直接掐断外部公网访问,实现无人值守的自动化止损。

Prisma AIRS 与 Prisma Browser:直击提示词注入与插件供应链

针对企业内受控部署的 OpenClaw,可以利用 Prisma AIRS(AI Runtime Security)直接介入其核心调用链,实时检测并拦截提示词注入(Prompt Injection)及越权抓取机密文件(RAG 数据污染)等高阶 AI 攻击。

结合 Prisma Browser,还能强制管控终端浏览器上的各类高危个人 AI 助手扩展,从源头切断员工无意间造成的数据外发泄露途径。

夜雨聆风

夜雨聆风