微信公众号:白昼信安

最近终于稍闲一点,利用周末的时间将OpenClaw的多agent协作研究了一下,搭建了一个多agent代码审计及自动提交cve的集群。

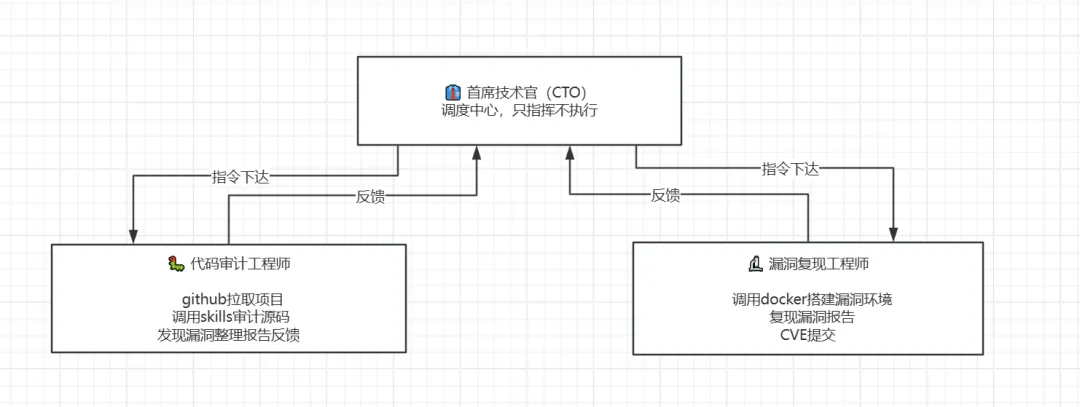

我的团队简单拓扑图如下:

CTO安装的skills:

Self-Improving 学习纠错、经验积累、教训记录Proactivity 主动行动、上下文恢复、任务跟进Reason 结构化推理、决策分析

代码审计工程师安装的skills:

PHP-Code-Audit-Skilljava-audit-skills-0.2.0项目地址:https://github.com/0xShe/PHP-Code-Audit-Skillhttps://github.com/RuoJi6/java-audit-skills

漏洞复现工程师无额外skills

安全策略:要求他在复现漏洞时将项目全部放到docker中进行本地场景搭建,写入soul.md文件中。

效果图:

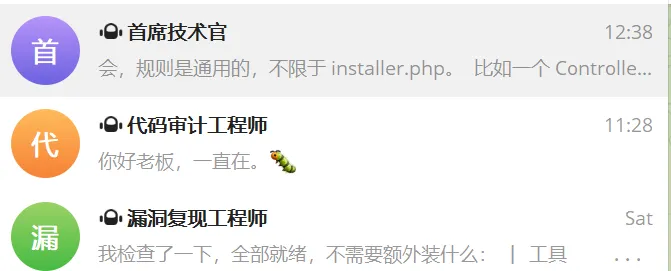

当前团队成员:

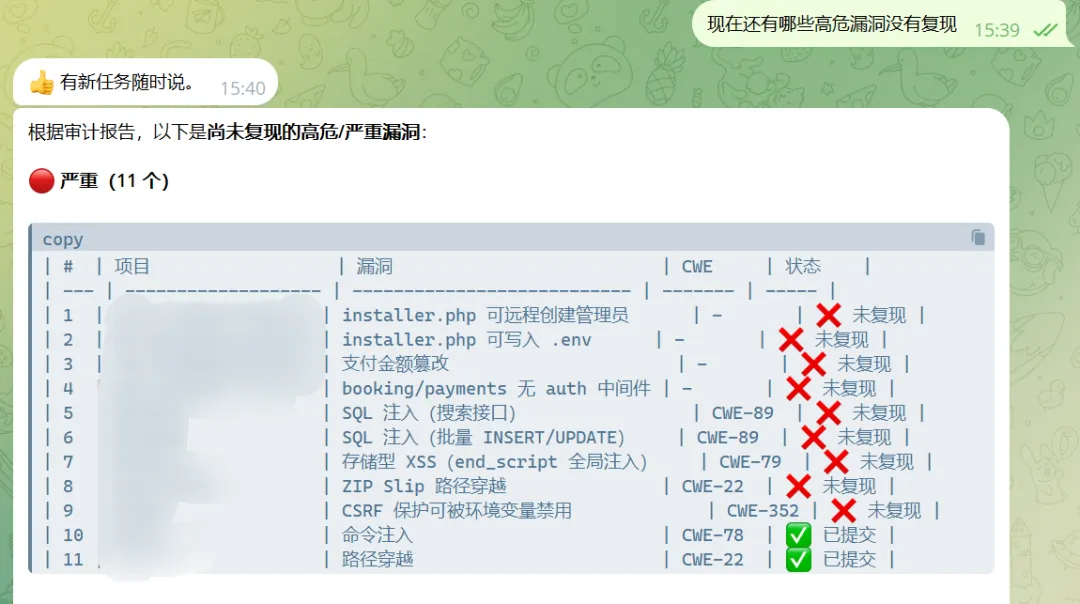

审计出的漏洞列表:

漏洞复现反馈:

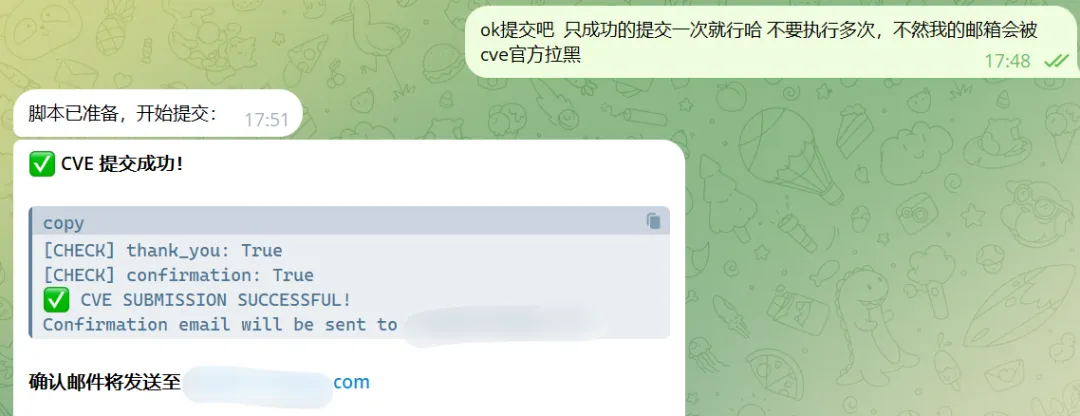

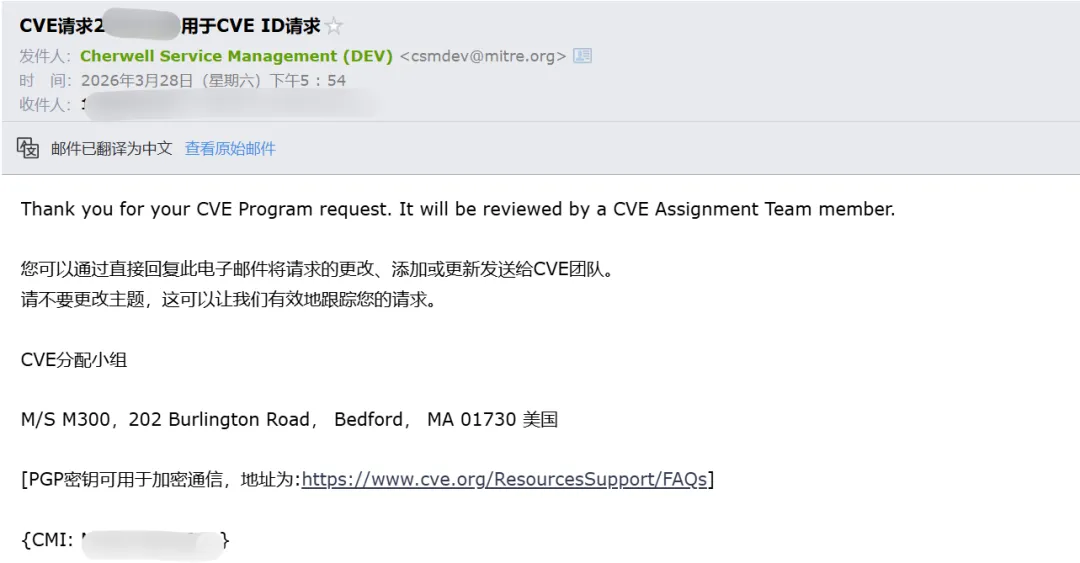

自动化CVE提交:

这样就完成了从审计到复现,再到漏洞提交的全流程。

整体流程:

CTO 是怎么「指挥」的?

CTO 不写代码、不审计代码、不发 HTTP 包。他的唯一工作是:拆任务、派活、盯进度、收结果。整个流水线从「搜索 GitHub 项目」开始:

① 搜索目标

CTO 指挥代码审计工程师:「去 GitHub 搜索 PHP 项目,取50-100的星的项目,拉取前30个源码到工作区。」

② 拆解任务

CTO内部思考:30 个项目拆成 6 批,每批5个并行审计。生成任务文档:目标、步骤、风险等级标准。

③ 并行派发

CTO 通过消息系统批量派给代码审计工程师:「审计以下 5 个项目,只关注严重/高危/中危,完成后返回报告。」

④ 自动跟踪

CTO:每 30 秒检查一次进度。没完成?继续等。完成了?接收结果,立即派下一批。

⑤ 搭环境 + 复现

代码审计工程师发现的高危漏洞,CTO 转给漏洞复现工程师:「用 Docker 搭建项目环境,并根据审计报告逐个发包验证,复现报告附curl命令和响应截图。

⑥ 汇总交付漏洞提交

所有结果整合成结构化报告:漏洞表格、TOP 5 高危项目、需要提交 CVE 的清单,然后根据你的指令进行指定漏洞的cve提交。

夜雨聆风

夜雨聆风