摘要:The DFIR Report 团队在一次入侵调查中发现,同一名威胁行为者竟然同时与 Play、RansomHub 和 DragonForce 三大勒索软件组织存在关联。从伪装成 EarthTime 软件的初始投递,到 SectopRAT → SystemBC → Betruger 的多阶段恶意软件部署,再到 DCSync 凭据窃取和明文 FTP 数据外传,这条攻击链堪称教科书级别的勒索软件入侵全过程。

────────────────

本文基于 The DFIR Report 于 2024 年 9 月记录的一起真实入侵事件。调查人员在取证过程中发现了一个令人震惊的事实:同一名威胁行为者竟然同时充当三个不同勒索软件组织的附属成员(Affiliate)——Play、RansomHub 和 DragonForce。这一发现打破了勒索软件生态系统中"忠诚度"的传统认知。

初始访问:伪装成地球时钟的特洛伊木马

入侵始于一名用户下载并执行了一个伪装成 DeskSoft EarthTime(一款世界时钟工具)的恶意可执行文件。该二进制文件使用了一个已被吊销的代码签名证书——来自"Brave Pragmatic Network Technology Co., Ltd.",这是一家已知的恶意签名实体,已被追踪到与中国(CN)相关联,其证书被用于签署多个 SectopRAT 样本。

⚠️ 额外发现:调查人员还发现了 DeskSoft 软件中的一个 CWE-427(不受控制的搜索路径元素)漏洞,安装程序会优先从当前目录加载资源文件。虽然本次攻击未利用此漏洞,但这可能解释了为什么该软件被选为伪装目标。

执行链:SectopRAT → SystemBC → Betruger

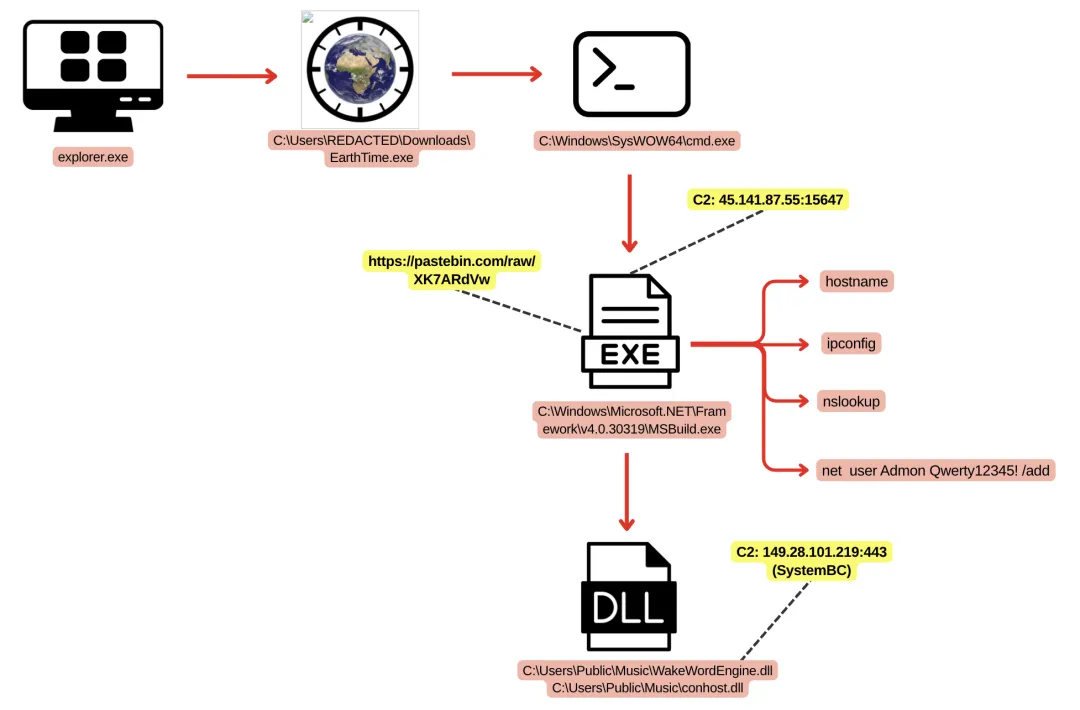

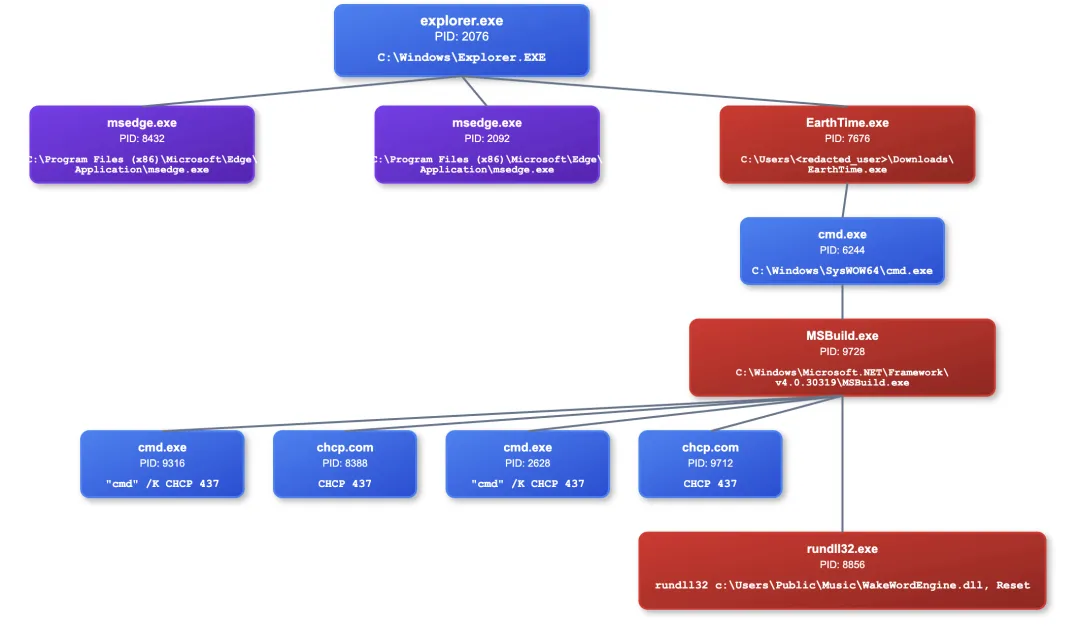

攻击者执行了精心设计的多阶段攻击链:

第一阶段 — SectopRAT 投递:EarthTime.exe 释放 cmd.exe,进而启动 MSBuild.exe(.NET 框架合法组件,被用于进程注入)。注入后的 MSBuild.exe 从 Pastebin 拉取 C2 配置,并与 45.141.87.55(端口 9000/15647)建立连接。

第二阶段 — SystemBC 隧道:MSBuild.exe 将 WakeWordEngine.dll(SystemBC 木马)写入 C:\Users\Public\Music\ 目录。SystemBC 通过 rundll32.exe 调用导出函数 'Reset' 执行,建立代理隧道,使攻击者能够通过 RDP 穿透内网。C2 地址:149.28.101.219:443。

第三阶段 — Betruger 后门(第6天):SectopRAT 在受感染主机上释放 ccs.exe——即 Betruger 多功能后门。该恶意软件伪装成 Avast 杀毒软件组件,执行后将自身注入到 172 个不同进程的内存中。Betruger 集成了截图、键盘记录、文件外传、网络侦察、权限提升和凭据收割等功能,专为简化勒索软件攻击前的准备阶段而开发。

凭据窃取:四种手段并行

攻击者使用了四种不同的凭据获取方式:

1. SectopRAT 信息窃取:扫描 Steam、Discord、Telegram、浏览器和加密货币钱包等应用,提取存储的凭据。

2. Veeam 数据库凭据转储:在备份服务器上执行 PowerShell 脚本,查询 VeeamBackup 数据库的 Credentials 表,使用 Veeam.Backup.Common.dll 中的 ProtectedStorage 类解密存储的密码。

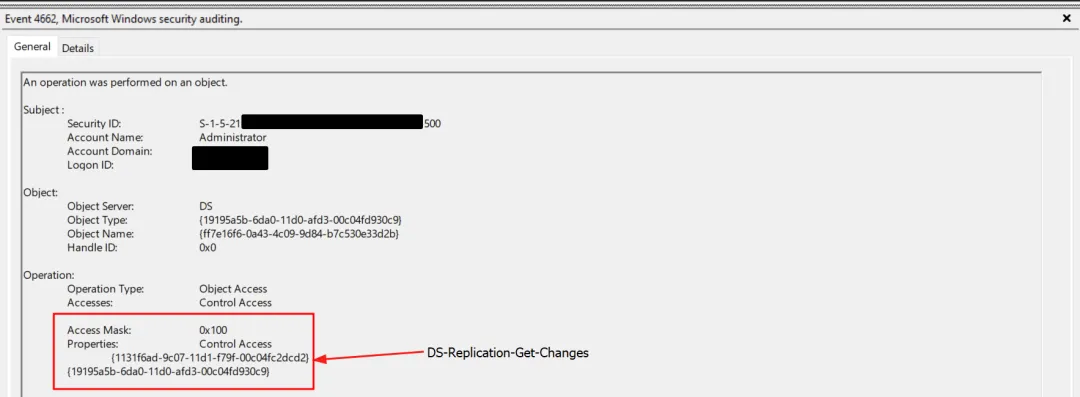

3. DCSync 攻击:利用特权账户执行 DCSync,通过 Windows Security Event ID 4662 可观测到 DS-Replication-Get-Changes(对象 ID:{1131f6ad-9c07-11d1-f79f-00c04fc2dcd2})的访问请求。

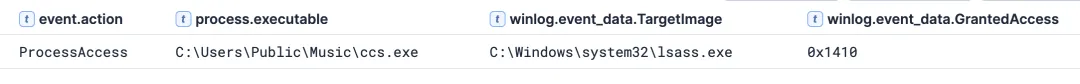

4. Betruger LSASS 访问:Betruger 后门以 GrantedAccess 值 0x1410 访问 LSASS 进程内存,收割系统凭据。

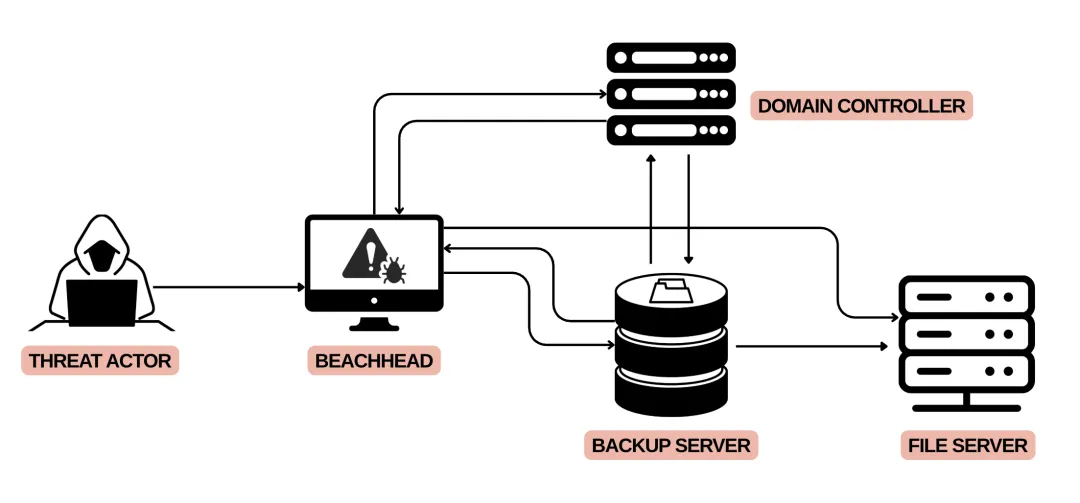

横向移动与网络侦察

横向移动主要依靠 RDP 远程桌面协议和 Impacket wmiexec。攻击者使用 SystemBC 隧道进行代理连接,在域控制器、备份服务器和文件服务器之间自由穿梭。观察到的工作站名称包括:DESCTOP-QPITRY(注意拼写错误)、DESKTOP-A1HRTMJ、DESKTOP-PGD76HT 和 WIN-FLGU1CC210K。

在网络侦察方面,攻击者部署了多种工具:

• Grixba(GT_NET.exe 和 GRB_NET.exe)——与 Play 勒索软件关联的自定义侦察工具,使用 WMI/WinRM 发现网络中的用户、计算机和已安装软件

• SharpHound(伪装为 sh.exe)——Active Directory 目录结构映射

• AdFind——查询 AD 子网和站点配置

• SoftPerfect NetScan——扫描 RPC(135)、SMB(445)和 RDP(3389)端口

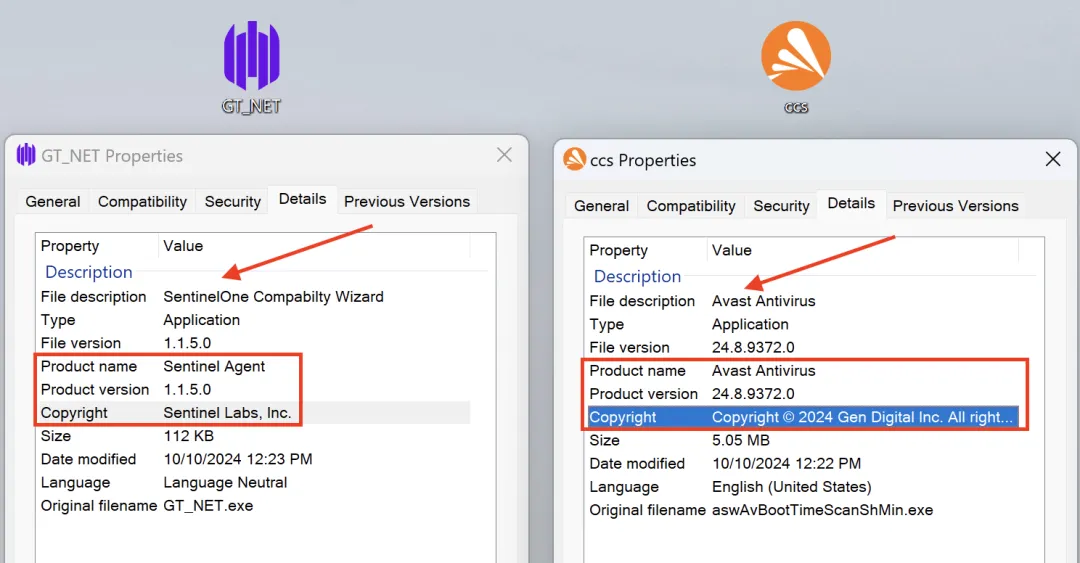

防御规避:冒充安全厂商

攻击者采用了多种防御规避技术:进程注入、时间戳篡改(timestomping,将文件时间设置为 2037 年)、禁用 Windows Defender 的多项防护功能(实时扫描、行为监控、反间谍软件和网络保护),以及——最令人警惕的——将恶意软件元数据伪装成知名安全厂商的产品:

• GT_NET.exe(Grixba)→ 伪装为 SentinelOne

• ccs.exe(Betruger)→ 伪装为 Avast Antivirus

数据外传:明文 FTP 泄露攻击者凭据

攻击者在文件服务器上使用 WinRAR 压缩目标文件共享(包含敏感业务文档和保险单),然后通过 WinSCP 使用未加密的 FTP 协议(而非 SFTP)传输到美国云服务器 144.202.61.209。这一操作失误使得取证人员在流量分析中以明文获取了攻击者的 FTP 凭据。

WinSCP 配置文件还揭示了攻击者精心设置的文件过滤掩版,专门针对网页内容(.html, .php, .js)、配置文件(.cfg, .ini, .htaccess)和源代码(.sh, .pl, .c, .cpp)。

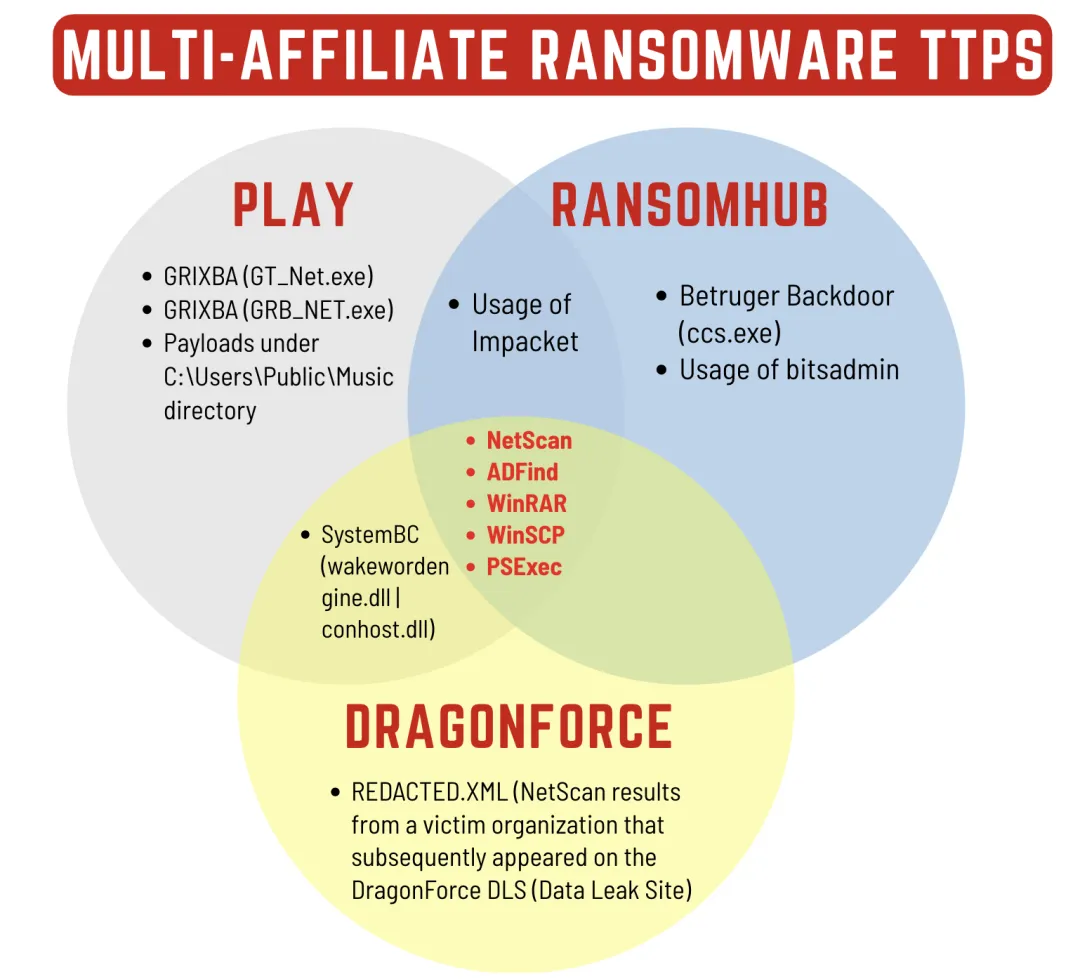

归因:一名附属成员,三个勒索软件组织

尽管攻击者在勒索软件部署前被驱逐,但数据已被成功外传。更引人注目的是归因分析——调查人员发现该威胁行为者与三个不同的勒索软件组织存在关联:

Play 勒索软件:Grixba 侦察工具(GT_NET.exe 和 GRB_NET.exe)已被证实与 Play 组织关联。

RansomHub:Betruger 后门(ccs.exe)和载荷投递路径(C:\Users\Public\Music\)与 RansomHub 附属成员的 TTP 高度吻合。

DragonForce:攻击者操作安全(OPSEC)失误——遗留的旧版 NetScan 输出文件包含了一家已被 DragonForce 发布在泄露网站上的公司数据。

关键洞察:这一发现表明,勒索软件生态系统中的"附属成员"并不一定忠于单一组织。同一名攻击者可能同时在多个 RaaS(勒索软件即服务)平台上运营,根据目标环境和收益最大化策略选择部署不同的勒索软件。这种"多栖"模式对威胁情报归因和防御策略提出了新的挑战。

────────────────

IoC 情报指标

| 类型 | 值 |

| SectopRAT C2 | 45.141.87.55:9000,15647 |

| SystemBC C2 | 149.28.101.219:443 |

| Betruger C2 | 504e1c95.host.njalla.net |

| FTP 外传服务器 | 144.202.61.209 |

| EarthTime.exe SHA256 | bcff246f0739ed98f8aa615d256e7e00bc1cb24c8cabaea609b25c3f050c7805 |

| WakeWordEngine.dll SHA256 | 6f9326224e6047458e692cd27aeb1054b9381c67aaf2fe238dbebfbc916c4b33 |

| ccs.exe (Betruger) SHA256 | ae7c31d4547dd293ba3fd3982b715c65d731ee07a9c1cc402234d8705c01dfca |

| 恶意签名者 | Brave Pragmatic Network Technology Co., Ltd. |

MITRE ATT&CK 映射

| 阶段 | 技术 |

| 初始访问 | T1204.002 用户执行恶意文件 |

| 执行 | T1127 MSBuild 混淆执行, T1218 rundll32 |

| 持久化 | T1547.001 启动文件夹, T1136.001 本地账户创建 |

| 权限提升 | T1078 有效账户, T1570 PsExec |

| 防御规避 | T1055 进程注入, T1070.006 时间戳篡改, T1562.001 禁用 Defender |

| 凭据访问 | T1003.006 DCSync, T1003.001 LSASS 转储 |

| 发现 | T1087 账户发现, T1018 远程系统发现, T1482 域信任发现 |

| 横向移动 | T1021.001 RDP, T1047 WMI (wmiexec) |

| 数据外传 | T1048.003 未加密协议外传 (FTP) |

────────────────

来源:The DFIR Report — Blurring the Lines: Intrusion Shows Connection With Three Major Ransomware Gangs

原文链接:https://thedfirreport.com/2025/09/08/blurring-the-lines-intrusion-shows-connection-with-three-major-ransomware-gangs/

分析师:r3nzsec, EncapsulateJ, rkonicekr, Adam Rowe

发布时间:2025 年 9 月 8 日 | 翻译发布:2026 年 4 月 8 日

夜雨聆风

夜雨聆风