0x01 工具介绍

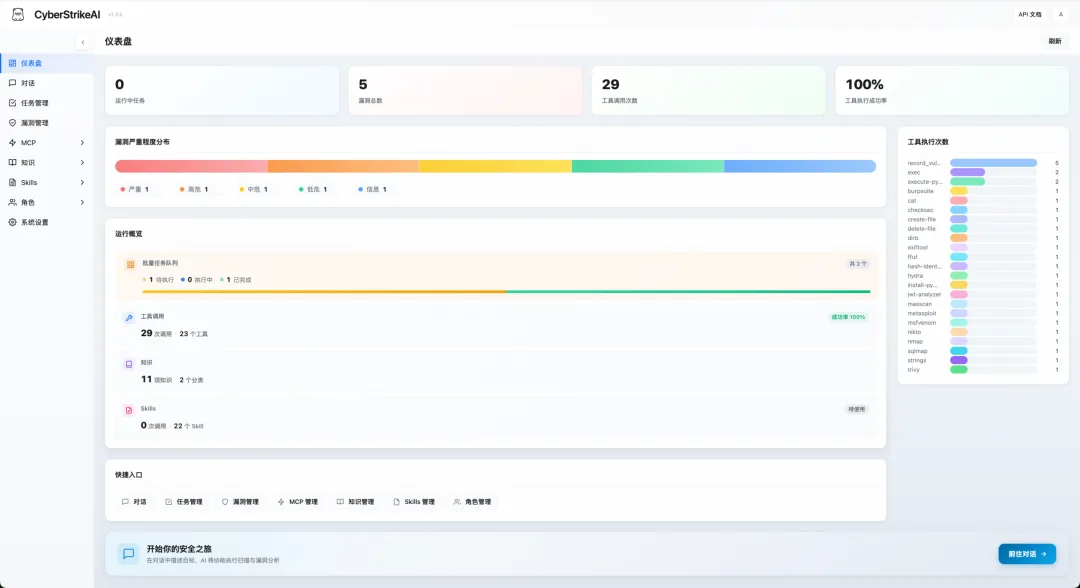

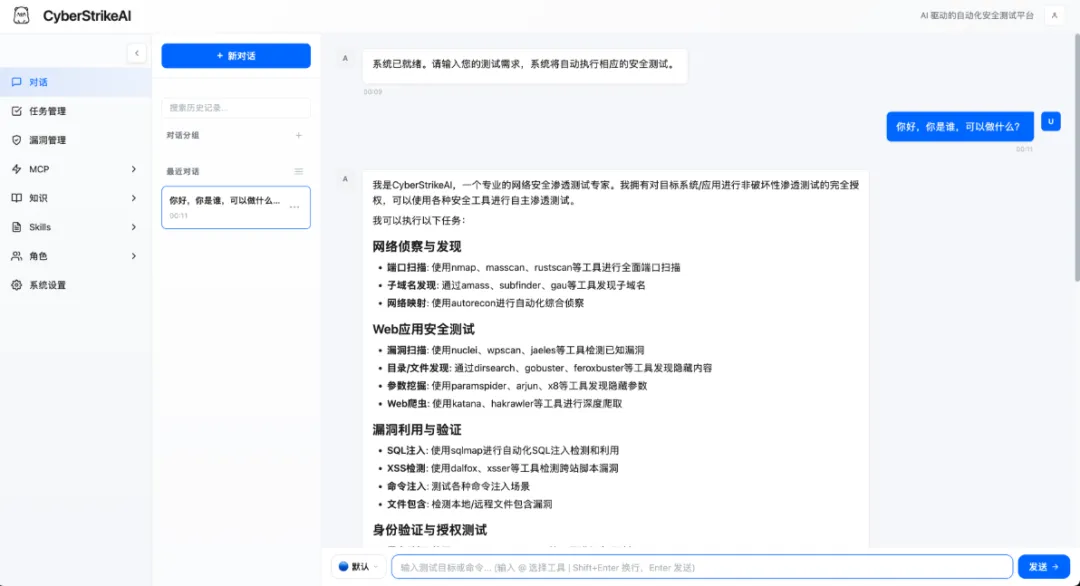

CyberStrikeAI 作为一站式AI安全测试平台,基于Go构建,集成100+安全工具与AI智能编排引擎,全面覆盖渗透测试、CTF夺旗、云安全等全场景。原生支持MCP协议与多代理模式,可实现漏洞挖掘、攻击链分析全流程自动化,无需手动堆砌工具,大幅降低操作门槛,让安全测试效率翻倍,是攻防人必备的高效测试神器。

注意:现在只对常读和星标的公众号才展示大图推送,建议大家把渗透安全HackTwo"设为星标⭐️"否则可能就看不到了啦!

下载地址在末尾 #渗透安全HackTwo

0x02 功能介绍

✨核心功能特性

Web 控制台

任务管理

漏洞管理

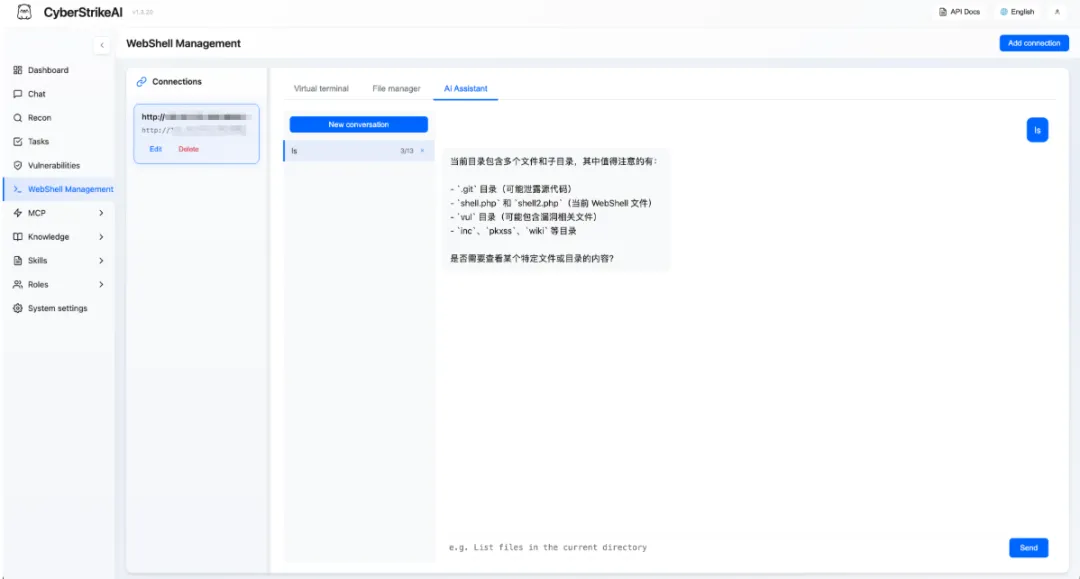

WebShell 管理

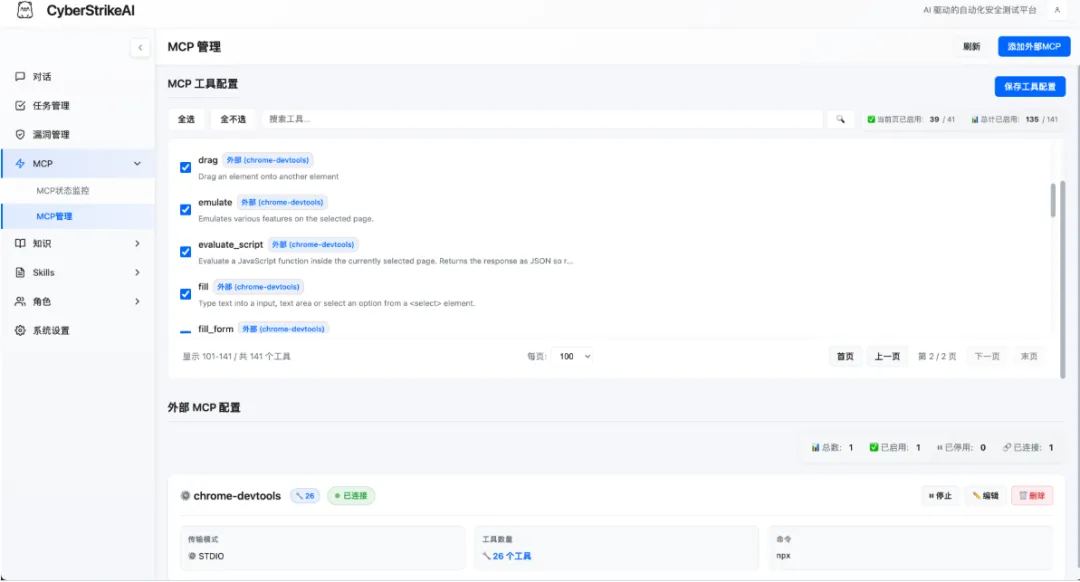

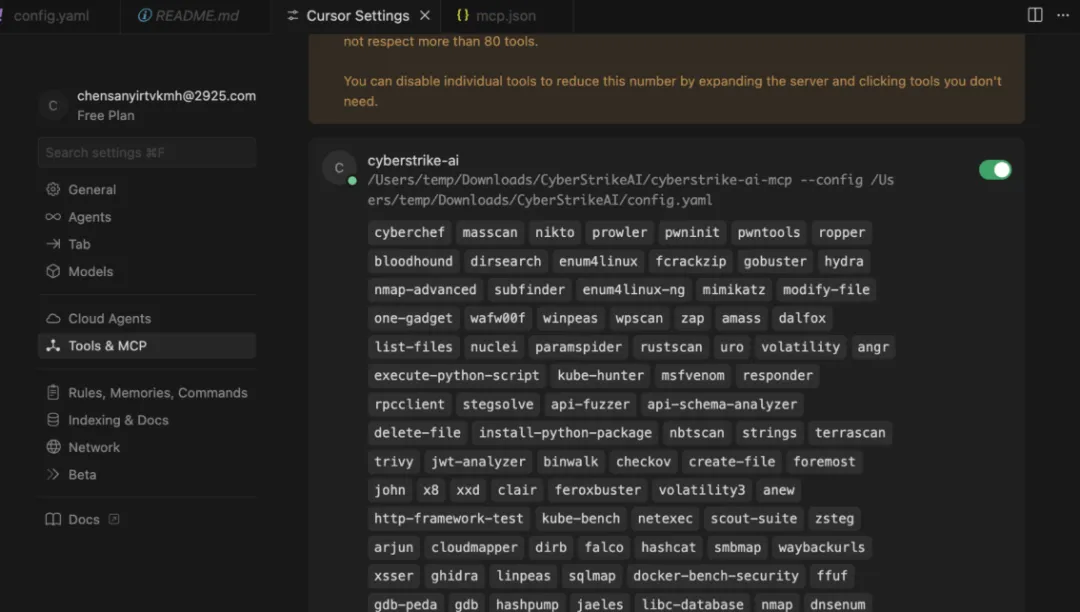

MCP 管理

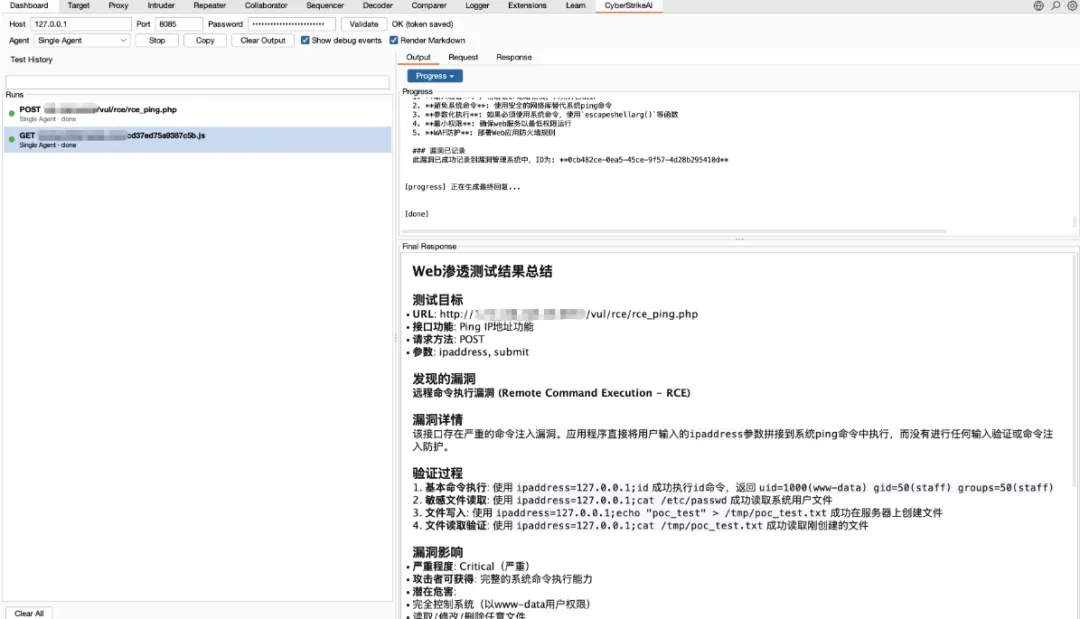

Burp Suite 插件

特性速览

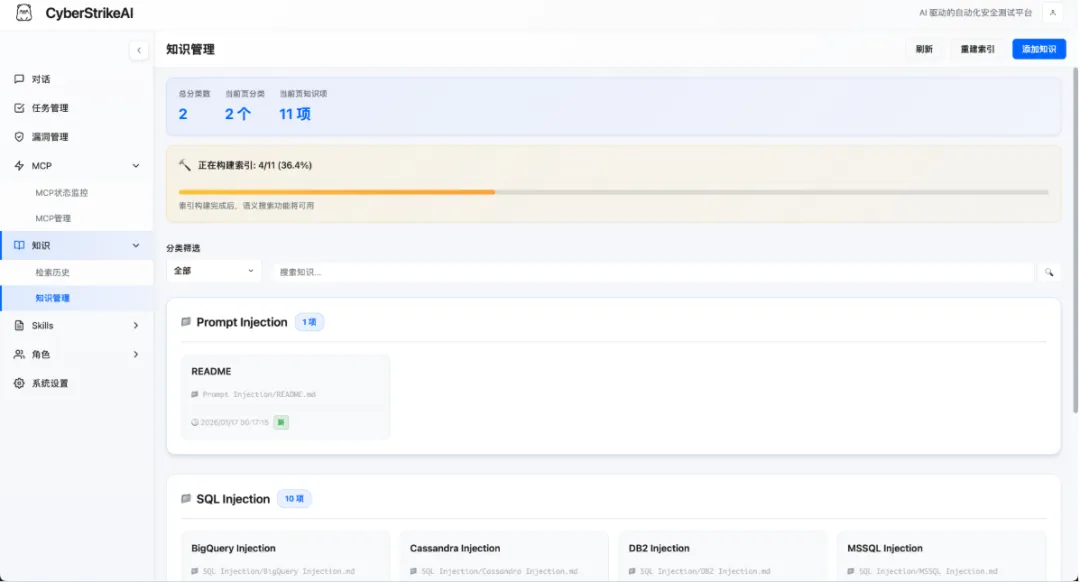

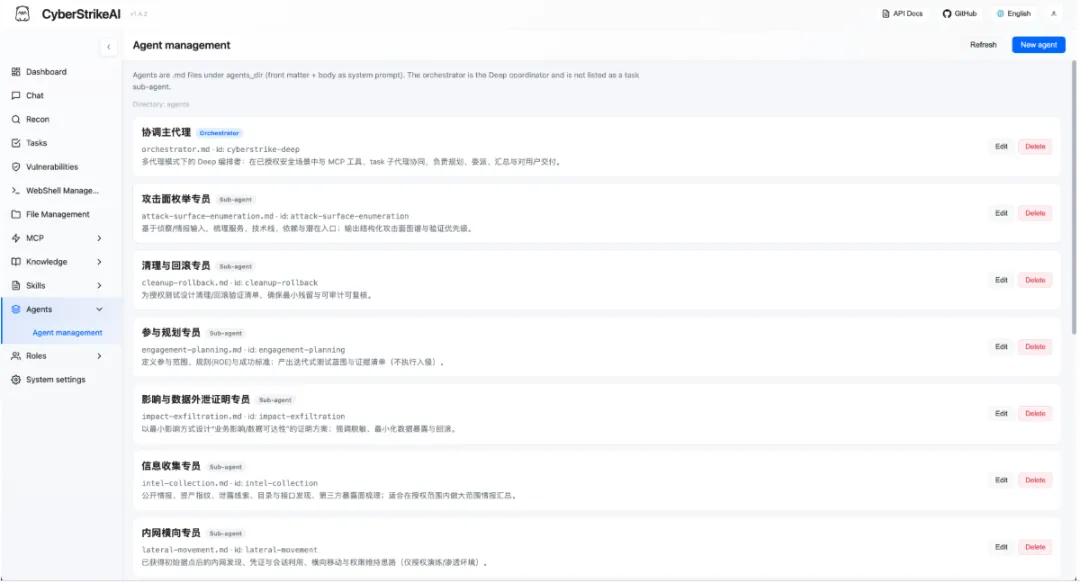

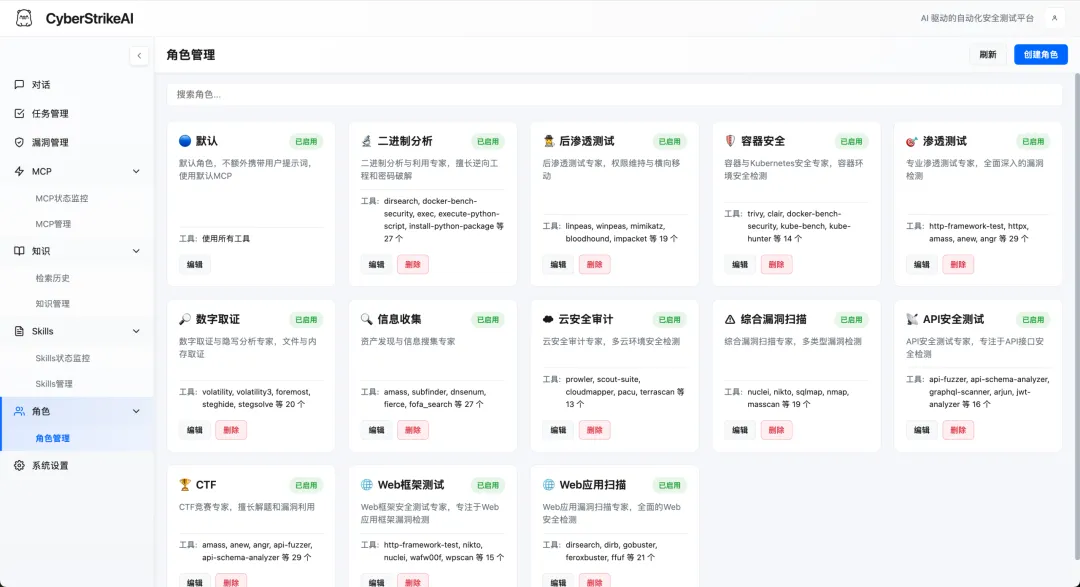

🤖 兼容 OpenAI/DeepSeek/Claude 等模型的智能决策引擎 🔌 原生 MCP 协议,支持 HTTP / stdio / SSE 传输模式以及外部 MCP 接入 🧰 100+ 现成工具模版 + YAML 扩展能力 📄 大结果分页、压缩与全文检索 🔗 攻击链可视化、风险打分与步骤回放 🔒 Web 登录保护、审计日志、SQLite 持久化 📚 知识库功能:向量检索与混合搜索,为 AI 提供安全专业知识 📁 对话分组管理:支持分组创建、置顶、重命名、删除等操作 🛡️ 漏洞管理功能:完整的漏洞 CRUD 操作,支持严重程度分级、状态流转、按对话/严重程度/状态过滤,以及统计看板 📋 批量任务管理:创建任务队列,批量添加任务,依次顺序执行,支持任务编辑与状态跟踪 🎭 角色化测试:预设安全测试角色(渗透测试、CTF、Web 应用扫描等),支持自定义提示词和工具限制

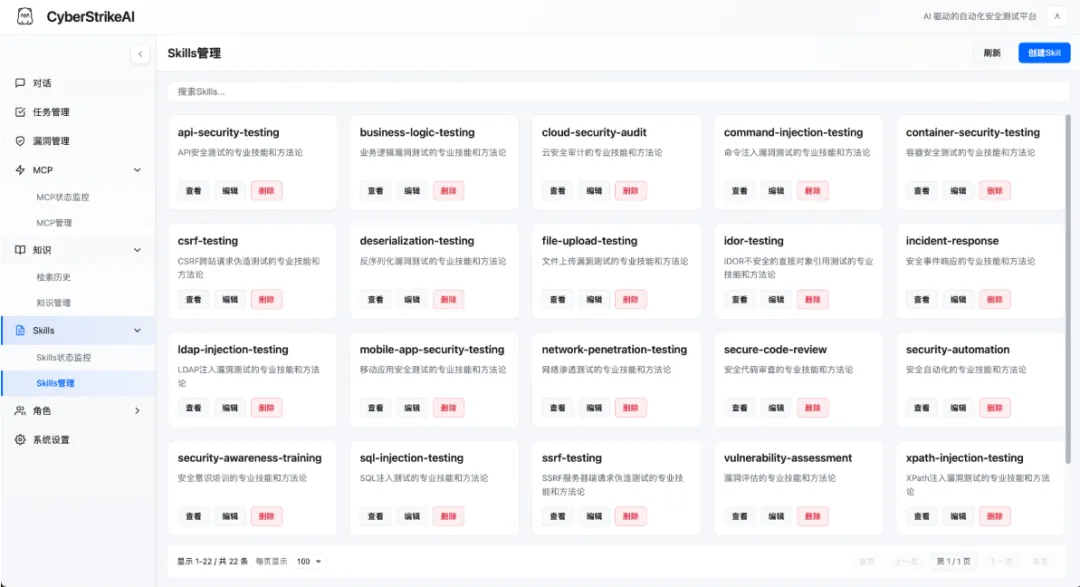

🎯 Skills 技能系统:20+ 预设安全测试技能(SQL 注入、XSS、API 安全等),可附加到角色或由 AI 按需调用

🐚 WebShell 管理:添加与管理 WebShell 连接(兼容冰蝎/蚁剑等),通过虚拟终端执行命令、内置文件管理进行文件操作,并提供按连接维度保存历史的 AI 助手标签页;支持 PHP/ASP/ASPX/JSP 及自定义类型,可配置请求方法与命令参数。

0x03 更新介绍

次主要优化了 Burp 插件的发送前可控性与后端过程展示一致性。插件侧将原先写死的测试指令改为“默认文案 + 发送前可编辑”,并保持原有右键发送入口不变;后端侧定位并修复了思考内容重复入库问题,避免同一 thinking stream 在过程详情中被稳定写入两次,从而消除“同样内容思考两遍”的展示现象。整体上用户操作路径不变,但可定制性和结果准确性都更好。

0x04 使用介绍

📦安装流程

环境要求:

Go 1.21+ Python 3.10+

快速上手(一条命令部署)

cd CyberStrikeAIchmod +x run.sh && ./run.sh

run.sh 脚本会自动完成:

✅ 检查并验证 Go 和 Python 环境 ✅ 创建 Python 虚拟环境 ✅ 安装 Python 依赖包 ✅ 下载 Go 依赖模块 ✅ 编译构建项目 ✅ 启动服务器

首次配置:

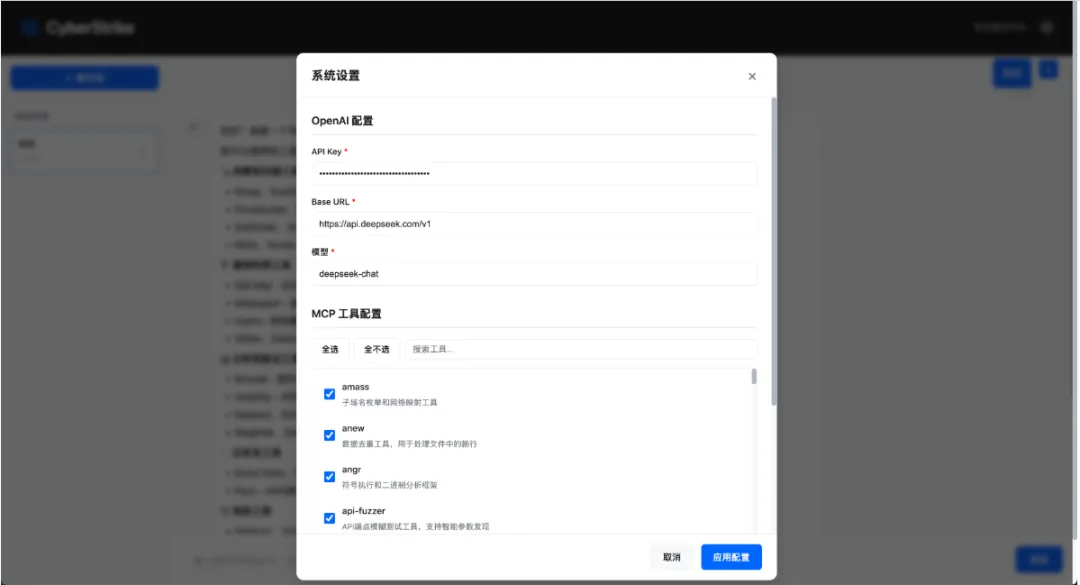

配置 AI 模型 API(首次使用前必填)

启动后访问 http://localhost:8080

进入设置→ 填写 API 配置信息:

openai:api_key: "sk-your-key"base_url: "https://api.openai.com/v1" # 或 https://api.deepseek.com/v1model: "gpt-4o" # 或 deepseek-chat, claude-3-opus 等

或启动前直接编辑 config.yaml 文件

登录系统 - 使用控制台显示的自动生成密码(或在 config.yaml 中设置 auth.password)

安装安全工具(可选) 按需安装所需工具:

# macOSbrew install nmap sqlmap nuclei httpx gobuster feroxbuster subfinder amass# Ubuntu/Debiansudo apt-get install nmap sqlmap nuclei httpx gobuster feroxbuster

未安装的工具会自动跳过或改用替代方案。

其他启动方式:

# 直接运行(需手动配置环境)go run cmd/server/main.go# 手动编译go build -o cyberstrike-ai cmd/server/main.go./cyberstrike-ai

说明: Python 虚拟环境(venv/)由 run.sh 自动创建和管理。需要 Python 的工具(如 api-fuzzer、http-framework-test 等)会自动使用该环境。

CyberStrikeAI 版本更新(无兼容性问题)

(首次使用)启用脚本:chmod +x upgrade.sh一键升级:./upgrade.sh(可选参数:--tag vX.Y.Z、--no-venv、--preserve-custom、--yes)脚本会备份你的 config.yaml 和 data/,从 GitHub Release 升级代码,更新 config.yaml 的 version 字段后重启服务。

推荐的一键指令:

chmod +x upgrade.sh && ./upgrade.sh --yes如果升级失败,可以从 .upgrade-backup/ 恢复,或按旧方式手动拷贝 /data 和 config.yaml 后再运行 ./run.sh。

依赖/提示:

需要

curl或wget用于下载Release 包。建议/需要

rsync用于安全同步代码。如果遇到 API 限流,运行前设置

export GITHUB_TOKEN="..."再执行./upgrade.sh。

⚠️ 注意: 仅适用于无兼容性变更的版本更新。若版本存在兼容性调整,此方法不适用。

0x05 内部VIP星球介绍-V1.5(福利)

如果你想学习更多渗透测试技术/应急溯源/免杀工具/挖洞SRC赚取漏洞赏金/红队打点等欢迎加入我们内部星球可获得内部工具字典和享受内部资源和内部交流群,每天更新1day/0day漏洞刷分上分(2026POC更新至6133+),包含全网一些付费扫描工具及内部原创的Burp自动化漏洞探测插件/漏扫工具等,AI代审工具,最新挖洞技巧等。shadon/Hunter/0zone/Zoomeye/Quake/Fofa高级会员/AI账号/CTFShow等各种账号会员共享。详情点击下方链接了解,觉得价格高的师傅后台回复" 星球 "有优惠券名额有限先到先得❗️啥都有❗️全网资源最新最丰富❗️(🤙截止目前已有2700+多位师傅选择加入❗️早加入早享受)

免责声明

获取方法

公众号回复20260414获取下载、回复 加群 获取交流群

最后必看-免责声明

文章中的案例或工具仅面向合法授权的企业安全建设行为,如您需要测试内容的可用性,请自行搭建靶机环境,勿用于非法行为。如用于其他用途,由使用者承担全部法律及连带责任,与作者和本公众号无关。本项目所有收录的poc均为漏洞的理论判断,不存在漏洞利用过程,不会对目标发起真实攻击和漏洞利用。文中所涉及的技术、思路和工具仅供以安全为目的的学习交流使用。如您在使用本工具或阅读文章的过程中存在任何非法行为,您需自行承担相应后果,我们将不承担任何法律及连带责任。本工具或文章或来源于网络,若有侵权请联系作者删除,请在24小时内删除,请勿用于商业行为,自行查验是否具有后门,切勿相信软件内的广告!

往期推荐

渗透安全HackTwo

微信号:关注公众号获取

后台回复星球加入:知识星球

扫码关注 了解更多

夜雨聆风

夜雨聆风