在全球 Android 应用出海的版图中,大量的开发者将主要精力放在了代码混淆、UI 防查重以及马甲包的变异技术上,试图以此来规避 Google Play 的机审扫描。然而,在2026年的风控体系下,这种单纯的“代码级对抗”已经显得极其单薄。

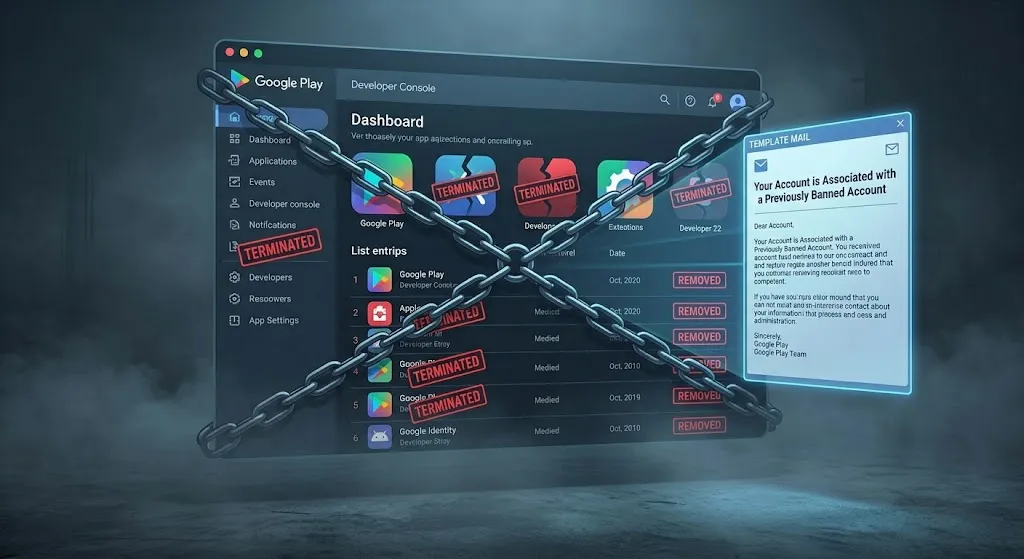

如今,Google Play 真正致命的杀手锏早已转移到了企业身份核验(KYC)以及深不可测的“Section 8.3 关联封禁”条款上。许多代码写得极其干净、甚至尚未开始买量推广的应用,会毫无征兆地遭遇下架,紧接着整个开发者账号被直接终止(Terminated)。当开发者试图申诉时,收到的仅仅是一封冰冷的模板邮件:“您的账号与已被封禁的违规账号存在高度关联”。本文将深度拆解这场机审深水区中的账号溯源风暴,为出海团队梳理底层安全隔离体系。

为了彻底肃清平台上的垃圾应用制造商和黑产团伙,Google 强制引入了更高标准的组织身份验证。每一个企业开发者不仅需要提供营业执照,还必须绑定并公开一致的邓白氏编码(D-U-N-S Number)。

数据孤岛被打破,跨国信息比对 过去,部分开发者习惯购买市面上的空壳公司或伪造的海外资料来注册账号。现在,Google 会通过 API 直接与全球邓白氏数据库进行实时校验。审核系统不仅会核对公司名称和统一社会信用代码,还会深度扫描法人的注册地址、企业联系电话以及存续状态。 如果系统发现,开发者在 Google Play 后台填写的联系方式与邓白氏档案中的注册信息存在严重的不一致,或者多个完全不同的应用主体,竟然在邓白氏数据库中指向了同一个极其偏僻的共享办公地址或同一个虚假电话号码,机器算法会立刻将这些主体标记为“高风险伪造身份”。这不仅会导致新账号注册失败,还会引发对存量账号的追溯性封禁。

支付与税务资料的一致性审查 这是很多出海团队最容易疏忽的死穴。开发者在绑定 Google 支付中心(Google Pay Profile)以缴纳注册费或接收内购分成时,往往会使用第三方的虚拟信用卡或离岸收款平台。 Google 的金融风控系统会严格核对:你的 D-U-N-S 认证企业,与你绑定的信用卡开卡人、以及税务声明(W-8BEN 表格)中的实体是否属于同一实质控制人。如果出现严重的跨国割裂(例如:一家登记在英国的企业,使用了东南亚的虚拟信用卡,并且法人税务信息填的是中国大陆),这种不合常理的资金链路会被反洗钱(AML)系统直接拦截,账号秒封。

Google Play 开发者分发协议的第 8.3 条赋予了 Google 极大的单边处置权:如果发现某账号与另一个违规被封的账号存在关联,Google 有权终止该账号及任何关联账号。

物理与网络环境的“硬关联” 机器审核抓取的特征远比你想象的深。当你在不同账号间切换登录时,如果使用了同一个未清理 Cookies 和本地缓存的浏览器,或者使用了相同的内网 IP 和路由器 MAC 地址,甚至是在打包时,使用了同一个电脑的 Android Studio 生成了不同主体的签名密钥(Keystore),这些细微的硬件和网络痕迹,都会被上传并永久记录在 Google 的底层数据库中。 一旦其中某个老账号因为违规被注销,所有带有这些“硬关联”指纹的周边账号,会在 24 小时内遭遇毁灭性的连坐清理。

测试资源与运营轨迹的“软关联” 更隐蔽的是软关联。许多团队为了方便,在多个完全不同主体的应用中,留下了相同的开发者反馈邮箱、使用了同一套 Firebase 项目后台、甚至在提交测试包时,分配了同一个封闭测试人员列表(Testers List)。 在系统的大数据拓扑图中,这些交叉的运营数据节点,清晰地描绘出了一张“实控人关联网”。只要网内的一个节点“暴雷”,算法就会执行全网切断。

在极其严密的账号风控体系下,“亡羊补牢”是毫无意义的,出海团队必须在业务开展的绝对前端,建立一套最高标准的安全隔离屏障。

所有的多账号矩阵运营,必须遵循“物理级切割”原则。这要求不仅是从云服务器、防关联指纹浏览器上进行 IP 隔离,更要从法务和财务源头,确保每一个 D-U-N-S 实体、每一张支付卡、每一个后台运营人员的联系方式,都形成绝对独立的闭环,彼此之间不能产生任何微小的物理与数据交集。

敬畏规则,尊重平台的数据溯源能力。在合规与隔离的基础设施上稳扎稳打,才是 Android 应用出海能够抵御封禁风暴、长线发展的根本命脉。

🎁 底部福利引导

遭遇了莫名其妙的账号关联封禁不知如何排查?不知道如何准备合规的 D-U-N-S 认证资料?私信后台回复关键词【安卓账号】,免费获取权威团队整理的《Google Play 开发者账号 KYC 核验避坑指南与防关联隔离部署手册》,助您搭建稳健底层架构。

夜雨聆风

夜雨聆风