文档内容

内部资料 免费交流

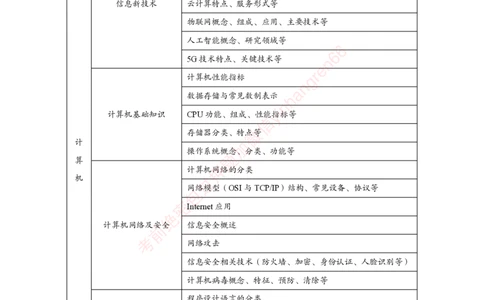

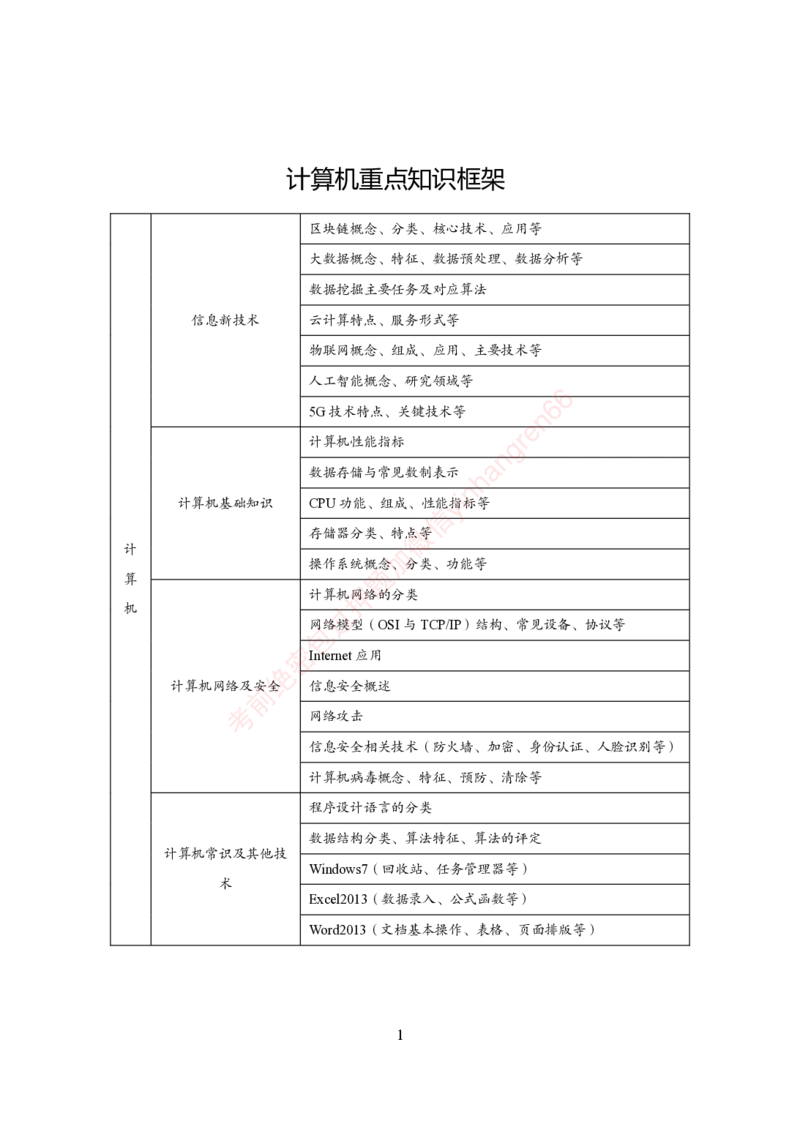

计算机重点知识框架

区块链概念、分类、核心技术、应用等

大数据概念、特征、数据预处理、数据分析等

数据挖掘主要任务及对应算法

信息新技术 云计算特点、服务形式等

物联网概念、组成、应用、主要技术等

人工智能概念、研究领域等

6

6

5G技术特点、关键技术等 n

e

r

计算机性能指标 g

n

a

数据存储与常见数制表示 h

n

计算机基础知识 CPU功能、组成、性能y指 i 标等

信

存储器分类、特

微

点等

计 加

操作系统题概念、分类、功能等

算

押

计算机网络的分类

机 过

包网络模型(OSI与TCP/IP)结构、常见设备、协议等

密

Internet应用

绝

计算机网络及前安全 信息安全概述

考

网络攻击

信息安全相关技术(防火墙、加密、身份认证、人脸识别等)

计算机病毒概念、特征、预防、清除等

程序设计语言的分类

数据结构分类、算法特征、算法的评定

计算机常识及其他技

Windows7(回收站、任务管理器等)

术

Excel2013(数据录入、公式函数等)

Word2013(文档基本操作、表格、页面排版等)

报名专线:400-6300-999 1 内部资料 免费交流内部资料 免费交流

计算机综合练习

一、单项选择题

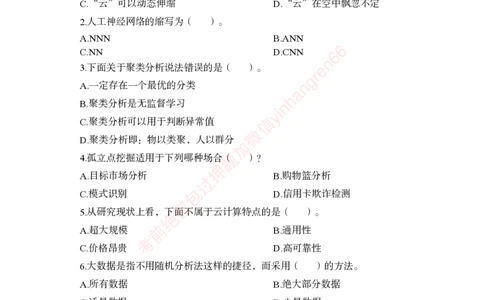

1.云计算中,“云”的特征不包括( )。

A.“云”一般都较大 B.“云”的边界确定

C.“云”可以动态伸缩 D.“云”在空中飘忽不定

2.人工神经网络的缩写为( )。

A.NNN B.ANN

6

C.NN D.CNN 6

n

3.下面关于聚类分析说法错误的是( )。 e

r

g

A.一定存在一个最优的分类 n

a

h

B.聚类分析是无监督学习 n

yi

信

C.聚类分析可以用于判断异常值

微

D.聚类分析即:物以类聚,人以群分加

题

4.孤立点挖掘适用于下列哪种场合( )?

押

A.目标市场分析 过 B.购物篮分析

包

C.模式识别 D.信用卡欺诈检测

密

5.从研究现状上看,绝下面不属于云计算特点的是( )。

前

A.超大规模 B.通用性

考

C.价格昂贵 D.高可靠性

6.大数据是指不用随机分析法这样的捷径,而采用( )的方法。

A.所有数据 B.绝大部分数据

C.适量数据 D.少量数据

7.下面陈述不正确的是( )。

A.大数据将实现科学决策 B.大数据使政府决策更加精准化

C.大数据彻底将群体性事件化解在萌芽状态 D.大数据将实现预测式决策

8.训练机器学习如何找到“好西瓜”,并通过如下步骤实现:首先判断西瓜的色泽

是否为青绿色?接着判断瓜蒂是否蜷缩?第三是判断敲起来,西瓜的声音是否为浑浊?

内部资料 免费交流 2 报名专线:400-6300-999内部资料 免费交流

经过这些判断,如果都是“是”便可得到这个瓜是好瓜的结论。这个过程是哪种机器学

习方法( )?

A.贝叶斯分类器 B.决策树

C.神经网络 D.统计学习

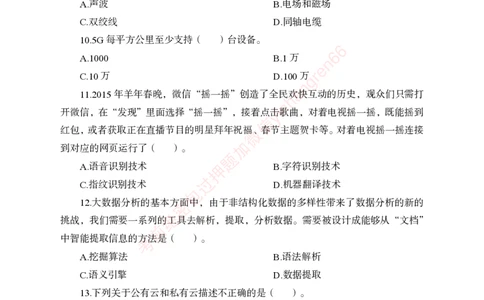

9.物联网技术是基于射频识别技术发展起来的新兴产业,射频识别技术主要是基于

( )方式进行信息传输的。

A.声波 B.电场和磁场

C.双绞线 D.同轴电缆

10.5G每平方公里至少支持( )台设备。

6

6

A.1000 B.1万 n

e

C.10万 D.100万g r

n

a

11.2015年羊年春晚,微信“摇一摇”创造了全民欢快互动的历史,观众们只需打

h

n

开微信,在“发现”里面选择“摇一摇”,接着点y击i歌曲,对着电视摇一摇,既能摇到

信

红包,或者获取正在直播节目的明星拜年祝微福、春节主题贺卡等。对着电视摇一摇连接

加

到对应的网页运行了( )。

题

A.语音识别技术 押 B.字符识别技术

过

C.指纹识别技术 D.机器翻译技术

包

12.大数据分析的基本密方面中,由于非结构化数据的多样性带来了数据分析的新的

绝

挑战,我们需要一系列的工具去解析,提取,分析数据。需要被设计成能够从“文档”

前

中智能提取信息的考方法是( )。

A.挖掘算法 B.语法解析

C.语义引擎 D.数据提取

13.下列关于公有云和私有云描述不正确的是( )。

A.公有云是云服务提供商通过自己的基础设施直接向外部用户提供服务

B.公有云能够以低廉的价格,提供有吸引力的服务给最终用户,创造新的业务价值

C.私有云是为企业内部使用而构建的计算架构

D.构建私有云比使用公有云更便宜

14.( )反映数据的精细化程度,越细化的数据,价值越高。

A.规模 B.关联度

报名专线:400-6300-999 3 内部资料 免费交流内部资料 免费交流

C.颗粒度 D.活性

15.智能手机与可穿戴移动设备中,采用( )功能可实现门禁、移动身份识别防

仿等应用。

A.Simpass技术 B.蓝牙技术

C.非接触式射频识别(RFID) D.近场通信(NFC)

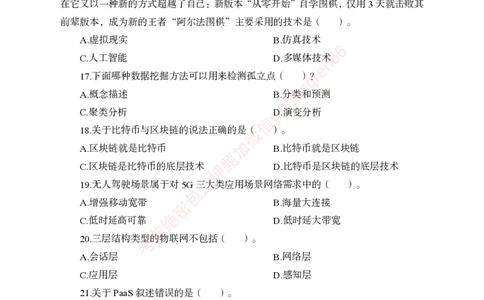

16.“阿尔法围棋”(AlphaGo)在几次世界瞩目的人机大战后站在了围棋之巅,现

在它又以一种新的方式超越了自己:新版本“从零开始”自学围棋,仅用3天就击败其

前辈版本,成为新的王者“阿尔法围棋”主要采用的技术是( )。

A.虚拟现实 B.仿真技术

6

6

C.人工智能 D.多媒体技n术

e

17.下面哪种数据挖掘方法可以用来检测孤立点( )g r ?

n

a

A.概念描述 B.分类和预测

h

n

C.聚类分析 yiD.演变分析

信

18.关于比特币与区块链的说法正确的是微( )。

加

A.区块链就是比特币 B.比特币就是区块链

题

C.区块链是比特币的底层技术 押 D.比特币是区块链的底层技术

过

19.无人驾驶场景属于对5G三大类应用场景网络需求中的( )。

包

A.增强移动宽带 密 B.海量大连接

绝

C.低时延高可靠 D.低时延大带宽

前

20.三层结构类考型的物联网不包括( )。

A.会话层 B.网络层

C.应用层 D.感知层

21.关于PaaS叙述错误的是( )。

A.这种服务背后是强大而稳定的基础运营平台

B.实质是将互联网的资源服务化为可编程接口

C.为第三方开发者提供有商业价值的资源和服务平台

D.用户要关注平台背后的基础设施细节

22.微机的硬件系统中,最核心的部件是( )。

A.内存储器 B.输入输出设备

内部资料 免费交流 4 报名专线:400-6300-999内部资料 免费交流

C.CPU D.硬盘

23.一个汉字和一个英文字符在微型机中存储时所占字节数的比值为( )。

A.4:1 B.2:1

C.1:1 D.1:4

24.下列软件中,属于系统软件的是( )。

A.航天信息系统 B.Office2013

C.Windows7 D.决策支持系统

25.在计算机领域中常用MIPS(Million Instructions Per Second)来描述( )。

A.计算机的运算速度 B.计算机的可靠性

6

C.计算机的可扩充性 D.计算机的可运行性

6

n

26.( )既是输入设备又是输出设备。 e

r

g

A.键盘 B.打印n机

a

h

C.硬盘 Dn.显示器

yi

信

27.计算机处理的任何文件和数据只有读入计算机( )后才能进行处理。

微

A.内存 加 B.外存

题

C.CPU D.运算器

押

28.通常所说的内存条指的是过( )条。

A.ROM 包 B.EPROM

密

C.RAM D.Flash Memory

绝

29.为提高字符和图形显示的清晰度,应选择( )的显示器。

前

A.分辨率较高考 B.对比度较高

C.亮度较大 D.屏幕尺寸较大

30.在24×24点阵的字库中,汉字“一”与“编”的字模占用字节数分别是( )。

A.72、72 B.32、32

C.32、72 D.72、32

31.下列存储器中存取速度最快的是( )。

A.内存 B.硬盘

C光盘 D.软盘

32.硬盘工作时应特别注意避免( )。

A.噪声 B.震动

报名专线:400-6300-999 5 内部资料 免费交流内部资料 免费交流

C.潮湿 D.日光

33.银行的储蓄程序属于( )。

A.表格处理软件 B.系统软件

C.应用软件 D.文字处理软件

34.( )都是计算机的外部设备。

A.打印机、鼠标和辅助存储器 B.键盘、光盘和RAM

C.ROM、硬盘和显示器 D.主存储器、硬盘和显示器

35.操作系统的主要功能包括( )。

A.运算器管理、存储器管理、设备管理、处理机管理

6

6

B.文件管理、处理机管理、设备管理、存储器管理 n

e

C.文件管理、设备管理、系统管理、存储器管理 g r

n

a

D.处理机管理、设备管理、程序管理、存储器管理

h

n

36.随机存储器中,有一种存储器需要周期性的yi补充电荷以保证所存储的信息正确,

信

它称为( )。 微

加

A.静态RAM(SRAM) B.动态RAM(DRAM)

题

C.RAM 押 D.Cache

37.二进制数1011+1001=(过 )。

包

A.10100 B.10101

密

C.11010 D.10010

绝

38.计算机可以进前行自动处理的基础是( )。

考

A.存储程序 B.快速运算

C.能进行逻辑判断 D.计算精度高

39.若一台计算机的字长为4个字节,这意味着它( )。

A.能处理的数值最大为4位十进制数9999

B.能处理的字符串最多为4个英文字母组成

C.在CPU中作为一个整体加以传送处理的代码为32位

D.在CPU中运行的结果最大为2的32次方

40.CPU、存储器、I/O设备是通过( )连接起来的。

A.接口 B.总线

内部资料 免费交流 6 报名专线:400-6300-999内部资料 免费交流

C.系统文件 D.控制线

41.“32位计算机”中的32是指( )。

A.微机型号 B.存储单位

C.内存容量 D.机器字长

42.如果字符A的十进制ASCII码值是65,则字符H的ASCII码值是( )。

A.72 B.4

C.115 D.104

43.ROM中的信息是( )。

A.由生产厂家预先写入的

6

B.在安装系统时写入的

6

n

C.根据用户需求不同,由用户随时希望写入的 e

r

g

D.由程序临时写入的 n

a

h

44.微型计算机中的内存储器所用材料通常为(n )。

yi

信

A.光介质 B.磁介质

微

C.半导体 加 D.Flash

题

45.十进制数101转换成二进制数等于( )。

押

A.1101011 B.1100101

过

C.1000101 包 D.1110001

46.指令的解释是电子计密算机的( )来执行。

绝

A.控制部分 B.存储部分

前

C.输入输出部考分 D.算术和逻辑部分

47.1字节表示( )位。

A.1 B.4

C.8 D.10

48.计算机硬件的组成部分主要包括:运算器、存储器、输入设备、输出设备和( )。

A.控制器 B.显示器

C.磁盘驱动器 D.鼠标器

49.计算机的发明和发展首先是为了( )。

A.科学计算 B.数据处理

C.人工智能 D.实时控制

报名专线:400-6300-999 7 内部资料 免费交流内部资料 免费交流

50.101101B表示一个( )进制数。

A.二 B.十

C.八 D.任意

51.下列四个不同进制的数中,数值最大的是( )。

A.二进制数1001001 B.八进制数110

C.十进制数71 D.十六进制数4A

52.通常把计算机网络定义为( )。

A.以共享资源为目标的计算机系统,称为计算机网络

B.能按网络协议实现通信的计算机系统,称为计算机网络

6

6

C.把分布在不同地点的多台计算机互联起来构成的计算机n系统,称为计算机网络

e

D.把分布在不同地点的多台计算机在物理上实现互联g,按 r 照网络协议实现相互间的

n

a

通信,共享硬件、软件和数据资源为目标的计算机系统,称为计算机网络

h

n

53.TCP/IP的体系结构分为四层,其中( )y负i责将信息从一台主机传送到指定接

信

收的另一台主机。 微

加

A.应用层 B.传输层

题

C.网络层 押 D.网络接口层

过

54.计算机网络的主要功能包括( )。

包

A.日常数据收集、数据密加工处理、数据可靠性、分布式处理

绝

B.数据通信、资源共享、数据管理与信息处理

前

C.图片视频等考多媒体信息传递和处理、分布式计算

D.数据通信、资源共享、提高可靠性、分布式处理

55.国际标准化组织 ISO 提出的不基于特定机型、操作系统或公司的网络体系结构

OSI模型中,第二层和第四层分别为( )。

A.物理层和网络层 B.数据链路层和传输层

C.网络层和表示层 D.会话层和应用层

56.在下列关于带宽的说法中,正确的是( )。

A.带宽是媒体能够传输最高频率与最低频率的差值

B.带宽就是比特率

C.带宽和宽带是一个概念

内部资料 免费交流 8 报名专线:400-6300-999内部资料 免费交流

D.通信系统的最大数据传输率不受带宽的影响

57.模拟通信系统中产生的调制信号一定是( )。

A.数字信号 B.连续信号

C.语音信号 D.离散信号

58.在电缆中,屏蔽层有什么好处( )。

(1)减少信号衰减(2)减少电磁干扰辐射和对外界干扰的灵敏度

(3)减少物理损坏(4)减少电磁的阻抗

A.仅(1) B.仅(2)

C.(1),(2) D.(2),(4)

6

6

59.下列哪项是用户数据报协议(UDP)的特点( )。n

e

A.流量控制 B.无连g接 r

n

a

C.面向连接 D.序列和确认

h

n

60.服务与协议是完全不同的两个概念,下列关yi于它们的说法错误的是( )。

信

A.协议是水平的,即协议是控制对等实微体间通信的规则。服务是垂直的,即服务是

加

下层向上层通过层间接口提供的

题

B.在协议的控制下,两个对等实押体间的通信使得本层能够向上一层提供服务。要实

过

现本层协议,还需要使用下面一层所提供的服务

包

C.协议的实现保证了能密够向上一层提供服务

绝

D.OSI将层与层之间交换的数据单位称为协议数据单元

前

61.计算机局域考网与广域网最显著的区别是( )。

A.后者可传输的数据类型要多于前者 B.前者网络传输速度较快

C.前者传输范围相对较小 D.后者网络吞吐量较大

62.E-mail地址格式为:usename@hostname,其中usename称为( )。

A.用户名 B.某网站名

C.某网络公司名 D.主机域名

63.对应Telnet服务的TCP端口是( )。

A.20 B.21

C.23 D.25

64.下列可以表示信道带宽单位的是( )。

考前绝密包过押题加微信yinhangren66获取

报名专线:400-6300-999 9 内部资料 免费交流内部资料 免费交流

A.字节每秒 B.位每秒

C.兆位每毫秒 D.厘米

65.为应用程序之间的数据传送提供可靠连接的TCP/IP协议是( )。

A.TCP协议 B.IP协议

C.ICMP协议 D.UDP协议

66.应当使用( )使异种异构网络实现互连。

A.中继器 B.网桥

C.交换机 D.网关

67.OSI参考模型的( )负责建立、维护和管理应用程序之间的会话。

6

6

A.传输层 B.会话层 n

e

C.应用层 D.表示g层 r

n

a

68.将物理地址转换为IP地址的协议是( )。

h

n

A.IP yiB.ICMP

信

C.ARP D.RARP

微

69.下面哪个网络是Internet的最早雏加形( )。

A.NSFNET 题 B.CERNET

押

C.ARPANET D.CSTNET

过

70.物理层的特征不包括( )。

包

A.机械特性 密 B.电气特性

绝

C.功能特性 D.接口特性

前

71.在OSI七层考模型中,提供一种建立连接并有序传输数据的方法的层是( )。

A.传输层 B.表示层

C.会话层 D.应用层

72.通信双方在每一时刻只能由甲方传给乙方或由乙方传给甲方,这种通信属于

( )通信方式。

A.单工 B.半双工

C.双工 D.单向

73.某公司开发了一个软件系统,所有的应用服务只需要通过WEB浏览器访问网络

服务器即可完成,该工作模式属于( )。

A.C/S B.B/S

内部资料 免费交流 10 报名专线:400-6300-999内部资料 免费交流

C.工作站/文件服务器 D.对等模式

74.FTP是指( )。

A.远程登录 B.网络服务器

C.域名 D.文件传输协议

75.以下设备在网络互联中,能实现物理层互联,具有信号再生与放大作用的是

( )。

A.中继器 B.路由器

C.网关 D.网桥

76.计算机病毒是可以造成计算机故障的( )。

6

6

A.一种微生物 B.一种特殊n的程序

e

C.一块特殊芯片 D.一个g程 r 序逻辑错误

n

a

77.小李想了解自己的电脑是否感染了病毒,请你帮助他从以下哪方面特征可以判

h

n

断电脑目前是安全的( )? yi

信

A.文件内容和长度有所改变 微

加

B.软件运行速度减慢,系统频繁死机

题

C.基本内存不变 押

过

D.端口异常或硬盘被频繁访问,硬盘灯狂闪

包

78.在数据加密技术中,密将待加密的报文称为( )。

绝

A.密文 B.正文

前

C.短文 考 D.明文

79.从攻击方式区分攻击类型,可分为被动攻击和主动攻击。被动攻击难以( ),

然而( )这些攻击是可行的;主动攻击难以( ),然而( )这些攻击是可行

的。

A.阻止、检测、阻止、检测 B.检测、阻止、检测、阻止

C.检测、阻止、阻止、检测 D.上面3 项都不是

80.文件型病毒传染的对象主要是( )类文件。

A..EXE和.WPS B..COM和.EXE

C..WPS D..DBF

81.以下哪项技术对人脸识别技术造成安全隐患( )?

报名专线:400-6300-999 11 内部资料 免费交流内部资料 免费交流

A.虚拟现实 B.数码打印

C.3D打印 D.3D全息投影

82.计算机感染病毒后,肯定不能清除病毒的措施是( )。

A.升级杀毒软件并运行 B.强行关闭计算机

C.找出病毒文件并删除 D.格式化整个硬盘

83.以下关于防火墙的描述,错误的是( )。

A.最大限度地阻止网络黑客来访问用户的网络和消除计算机病毒

B.防火墙是根据“合法”来判定任何数据是否能够进入网络

C.防火墙可以是一个由软件和硬件设备组合而成的网络保护墙

6

6

D.防火墙是一种位于内部网络与外部网络之间的网络安全n系统

e

84.在所有生物识别技术中,( )是当前应用最为方g r 便和精准的一种。

n

a

A.DNA识别 B.虹膜识别

h

n

C.面部识别 yiD.指纹识别

信

85.得到授权的实体需要时就能得到资源微和获得相应的服务,这一属性指的是( )。

加

A.保密性 B.可用性

题

C.完整性 押 D.可靠性

过

86.主要用于加密机制的协议是( )。

包

A.HTTP 密 B.FTP

C.TELNET 绝 D.SSL

前

87.某些病毒进入系统后,在满足其特定的条件时才发作,这体现了病毒的( )。

考

A.传染性 B.非授权性

C.潜伏性 D.破坏性

88.下面关于密码的描述中,叙述错误的是( )。

A.密码体制可以分为公钥密码和私钥密码体制

B.在单钥密码系统中,每一对通信者就需要一对密钥

C.在公钥密码系统中,加密和解密使用的是不同的密码

D.RSA体制是一种典型的私钥密码体制

89.计算机算法指的是( )。

A.计算方法 B.排序方法

内部资料 免费交流 12 报名专线:400-6300-999内部资料 免费交流

C.解决问题的步骤序列 D.调度方法

90.以下数据结构属于非线性数据结构的是( )。

A.队列 B.线性表

C.二叉树 D.栈

91.将高级程序设计语言源程序翻译成计算机可执行代码的软件称为( )。

A.汇编程序 B.编译程序

C.管理程序 D.服务程序

92.下列数据结构中,按先进后出原则组织数据的是( )。

A.顺序表 B.循环链表

6

6

C.栈 D.线性链表n

e

93.关于编辑页眉、页脚,下列叙述中不正确的是( g r )。

n

a

A.文档内容和页眉、页脚可在同一窗口同时编辑

h

n

B.文档内容和页眉、页脚一起打印 yi

信

C.编辑页眉、页脚时不能编辑文档内容微

加

D.页眉、页脚中也可以进行格式设置和插入剪贴画

题

94.在Excel中,错误值总是以押( )开头。

过

A.$ B.#

包

C.@ D.&

密

95.可以在Word表格绝中填入的信息( )。

前

A.只限于文字形式 B.只限于数字形式

考

C.可以是文字、数字和图形对象等 D.只限于文字和数字形式

96.在 Excel2013 的工作表中,假定 C3:C8 区域内的每个单元格中都保存着一个数

值,则函数=COUNT(C3:C8)的值为( )。

A.4 B.5

C.6 D.8

97.在 Word2013 软件中,下列操作中能够切换“插入和改写”两种编辑状态的是

( )。

A.按Ctrl+I键 B.按Shift+I键

C.按Insert按键 D.用鼠标单击状态栏中的“修订”

98.对Word的表格功能说法正确的是( )。

报名专线:400-6300-999 13 内部资料 免费交流内部资料 免费交流

A.表格一旦建立,行、列不能随意增、删

B.对表格中的数据不能进行运算

C.表格单元中不能插入图形文件

D.可以拆分单元格

99.如果Windows的回收站图标中没有纸张图案露出,则表明该回收站( )。

A.不能用 B.已被清空

C.已满 D.以上说法均不对

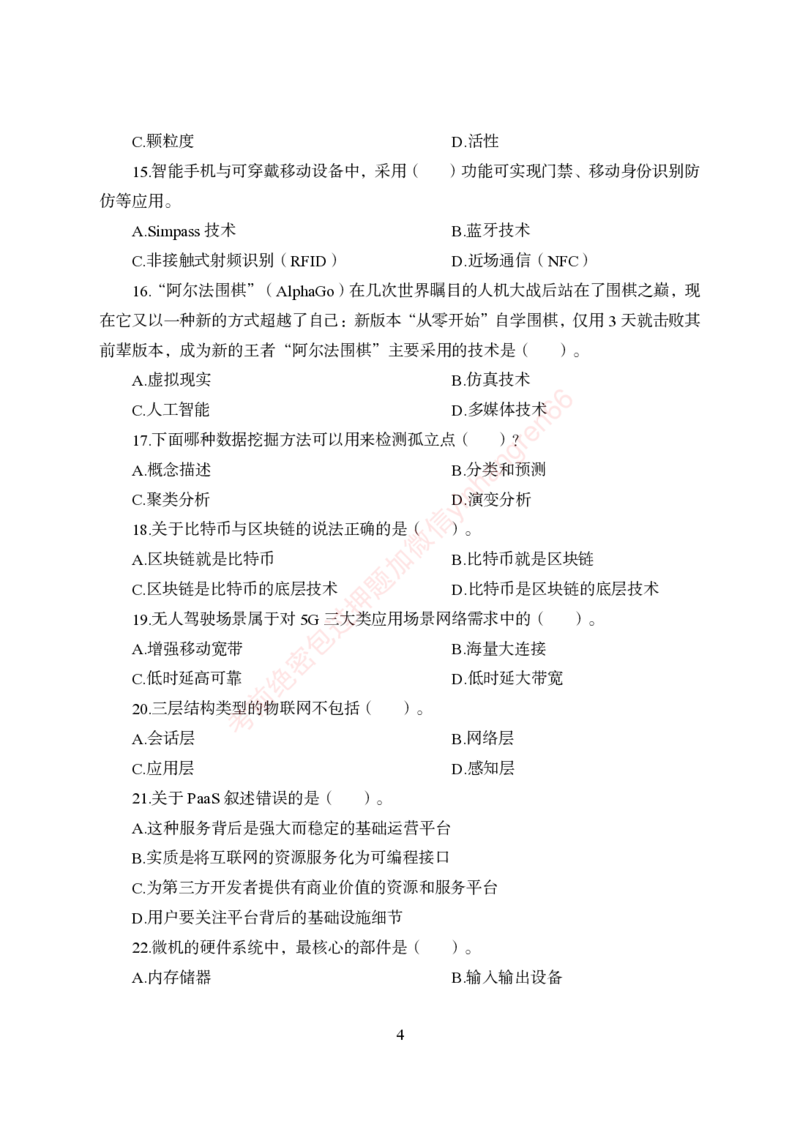

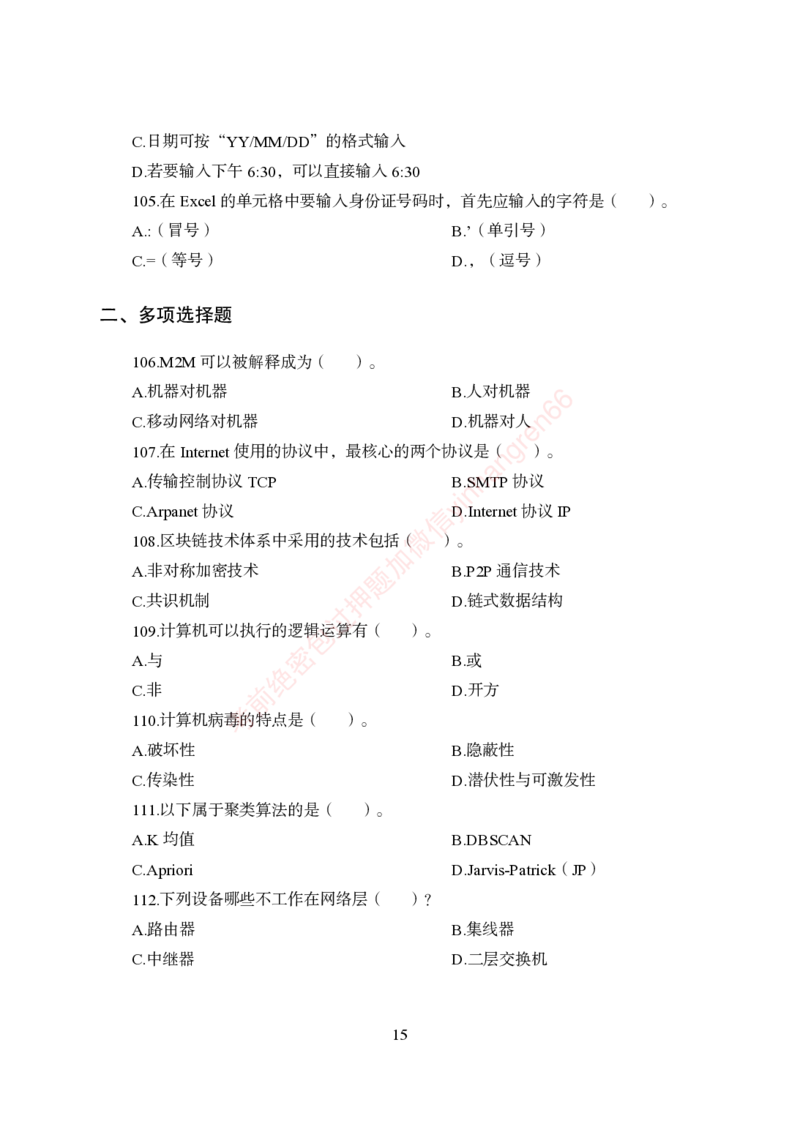

100.下表中,性别一列中,“2”表示男,“1”表示女,则将数字转换为汉字(红

框内),使用的函数是( )。

6

6

n

e

r

g

n

a

h

n

yi

信

微

加

题

A.SQ(C2>2,"女","男") B.IF(B2=2,"男","女")

押

C.SQ(C2<2,女,男) 过 D.IF(B2=2,男,女)

包

101.当输入数字超过Excel单元格能显示的位数时,则以( )表示。

密

A.科学计数 绝 B.百分比

前

C.货币 D.自定义

考

102.在Excel常规输入中,自动左对齐的是( )。

A.数值 B.文字

C.日期 D.时间

103.Windows中剪贴板是( )。

A.硬盘上某个区域 B.软盘上的一块区域

C.内存中的一块区域 D.Cache中一块区域

104.在Excel中,向单元格中输入数据的错误操作是( )。

A.输入文本数字时,先输入一个单引号,再输入数字

B.输入分数时,先输入数字0和一个空格,再输入分数

内部资料 免费交流 14 报名专线:400-6300-999内部资料 免费交流

C.日期可按“YY/MM/DD”的格式输入

D.若要输入下午6:30,可以直接输入6:30

105.在Excel的单元格中要输入身份证号码时,首先应输入的字符是( )。

A.:(冒号) B.’(单引号)

C.=(等号) D.,(逗号)

二、多项选择题

106.M2M可以被解释成为( )。

A.机器对机器 B.人对机器 6

6

n

C.移动网络对机器 D.机器对人e

r

g

107.在Internet使用的协议中,最核心的两个协议是n( )。

a

h

A.传输控制协议TCP B

n

.SMTP协议

yi

C.Arpanet协议 信D.Internet协议IP

微

108.区块链技术体系中采用的技术包括( )。

加

A.非对称加密技术 题 B.P2P通信技术

押

C.共识机制 D.链式数据结构

过

109.计算机可以执行的逻包辑运算有( )。

密

A.与 B.或

绝

C.非 前 D.开方

考

110.计算机病毒的特点是( )。

A.破坏性 B.隐蔽性

C.传染性 D.潜伏性与可激发性

111.以下属于聚类算法的是( )。

A.K均值 B.DBSCAN

C.Apriori D.Jarvis-Patrick(JP)

112.下列设备哪些不工作在网络层( )?

A.路由器 B.集线器

C.中继器 D.二层交换机

报名专线:400-6300-999 15 内部资料 免费交流内部资料 免费交流

113.属于输入设备的有( )。

A.键盘 B.鼠标

C.扫描仪 D.光笔

114.5G的基本特征包括( )。

A.高速率 B.低时延

C.海量连接 D.低功耗

115.TCP/IP协议栈分为哪几层( )。

A.应用层 B.传输层

C.网络层 D.网络接口层

6

6

116.工作表中输入数据时,如果需要在单元格中回车换行,n哪组按键不能实现( )。

e

A.Alt+Enter B.Ctrl+Ernter

g

n

C.Shift+Enter D.Catrl+Shift+Enter

h

117.云计算是一种新的信息服务形式,其关键在n于网页所连接的后台服务器,分析

yi

信

世界各地的成千上万台服务器被网络汇聚成一片拥有巨大处理能力的“云”,云计算的

微

优点是( )。 加

题

A.节能 B.灵活制定

押

C.安全 过 D.高效

包

118.内存相对于外存而言,具有( )。

密

A.存取速度快 绝 B.存取速度慢

前

C.存储容量小 D.存储容量大

考

119.在Excel中,设A1,A2,A3,A4单元格中分别输入了3,星期三,5X,2002-4-13,

则下列可以进行计算的公式是( )。

A.=A1^5 B.=A2+1

C.=A3+6X+1 D.=A4+1

120.下列哪几项是对称密码体制中常用密钥的算法( )。

A.AES算法 B.DES算法

C.RSA算法 D.LUC算法

121.大数据主要面向的数据类型包含( )。

A.半结构化数据 B.非结构化数据

C.描述性数据 D.结构化数据

内部资料 免费交流 16 报名专线:400-6300-999内部资料 免费交流

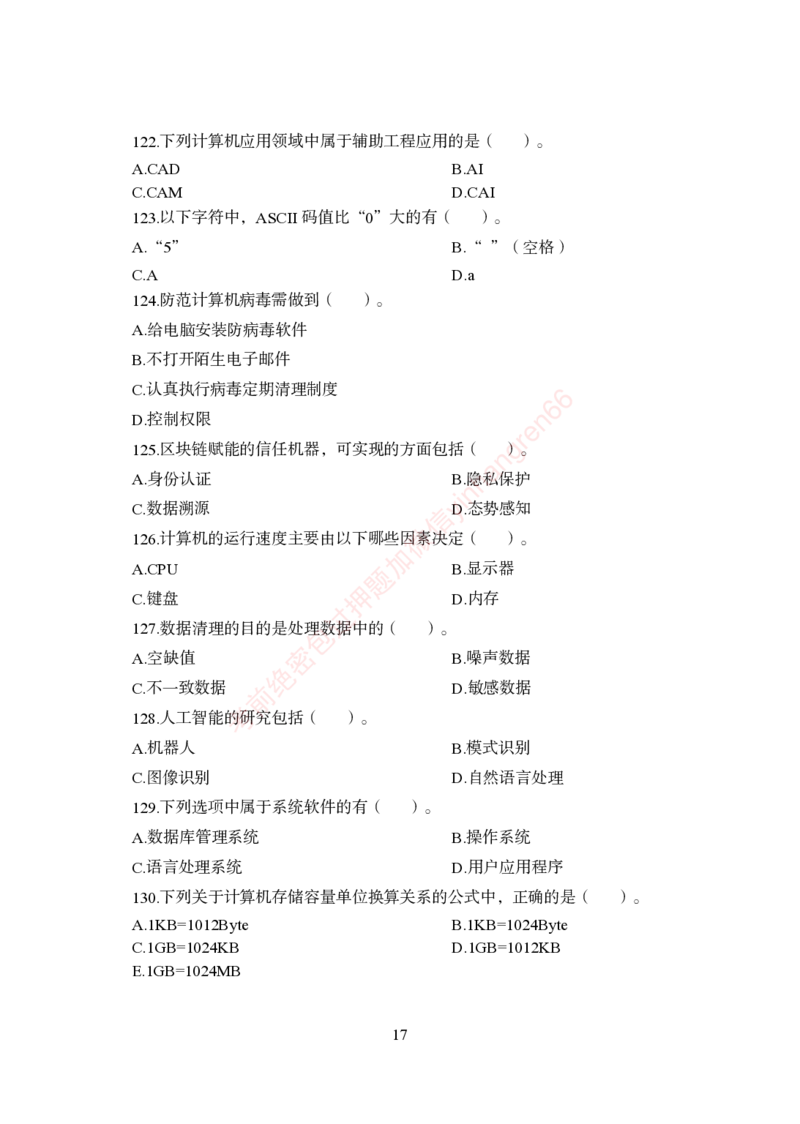

122.下列计算机应用领域中属于辅助工程应用的是( )。

A.CAD B.AI

C.CAM D.CAI

123.以下字符中,ASCII码值比“0”大的有( )。

A.“5” B.“ ”(空格)

C.A D.a

124.防范计算机病毒需做到( )。

A.给电脑安装防病毒软件

B.不打开陌生电子邮件

C.认真执行病毒定期清理制度 6

6

n

D.控制权限

e

r

g

125.区块链赋能的信任机器,可实现的方面包括( n )。

a

A.身份认证 B.h 隐私保护

n

yi

C.数据溯源 信D.态势感知

微

126.计算机的运行速度主要由以下哪些因素决定( )。

加

A.CPU 题 B.显示器

押

C.键盘 D.内存

过

127.数据清理的目的是处包理数据中的( )。

密

A.空缺值 B.噪声数据

绝

C.不一致数据 前 D.敏感数据

考

128.人工智能的研究包括( )。

A.机器人 B.模式识别

C.图像识别 D.自然语言处理

129.下列选项中属于系统软件的有( )。

A.数据库管理系统 B.操作系统

C.语言处理系统 D.用户应用程序

130.下列关于计算机存储容量单位换算关系的公式中,正确的是( )。

A.1KB=1012Byte B.1KB=1024Byte

C.1GB=1024KB D.1GB=1012KB

E.1GB=1024MB

报名专线:400-6300-999 17 内部资料 免费交流