快来看,编辑器正在帮我挖漏洞啦!

今日未发现新的 SRC 活动上线,目前在活动期内的 SRC 如下:

今天来分享个好玩儿,昨天收集了一些 js map 泄露的路径,为了方便测试,做了一点研究,JavaScript 的 .map 文件是 Source Map(源码映射)文件,用于将压缩、编译后的代码映射回原始源代码。

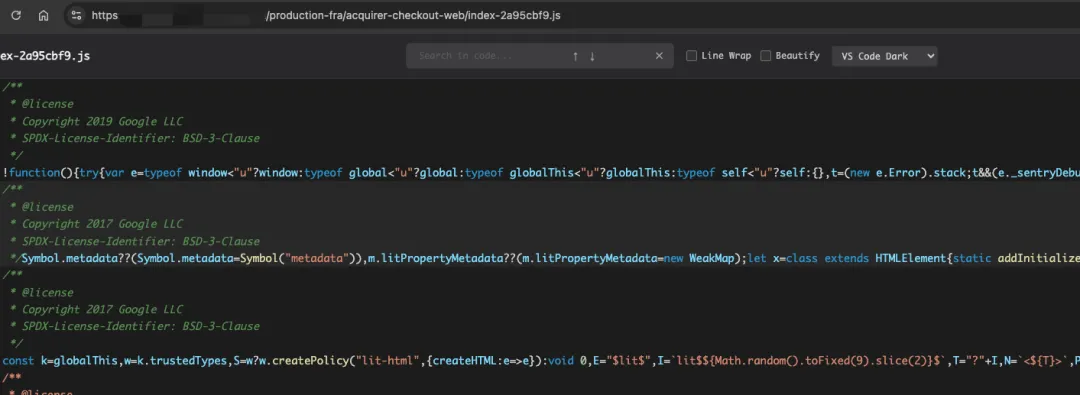

也有不少网站在发布系统时,没有将 .map 文件删除,导致 map 文件泄露,有了这个 map 文件就可以将混乱的 js 代码还原出来,比如原本的 js 文件内容是这样的:

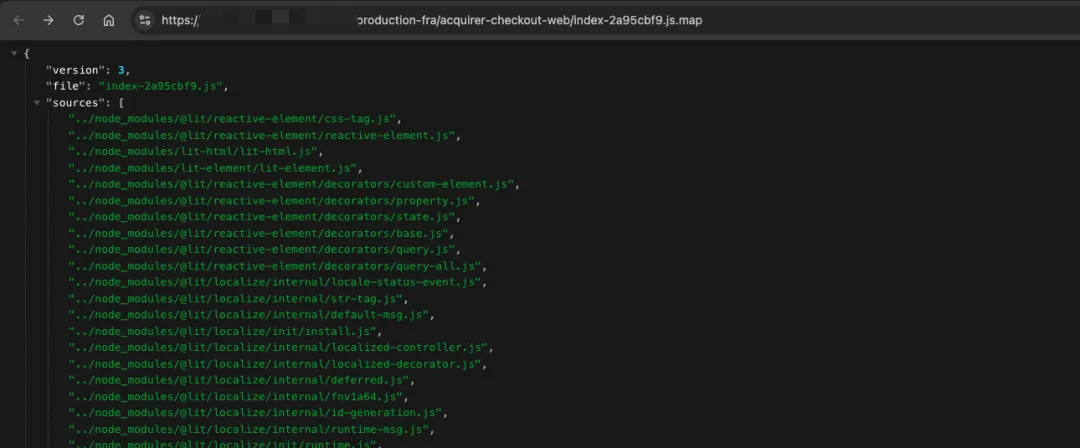

在 js 的后面增加 .map 后缀,返回的内容是这样的:

接下来可以使用工具将 map 文件进行还原,我用的是一个脚本:

github.com/rarecoil/unwebpack-sourcemap

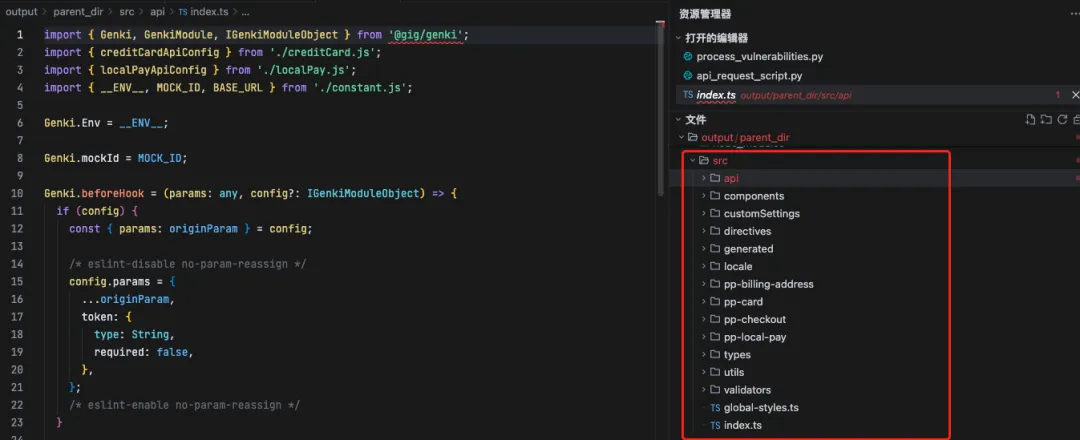

还原后的代码是这样的:

目录源码一目了然,这代码阅读起来就方便多了,也不知道大家能不能看出我的编辑器,用的是 Trea 集成了 AI 的编辑器,写起代码来很方便,SRC 资产管理系统就是用它一点一点完成的,如果没有它,我也写不出 SRC 资产管理系统。

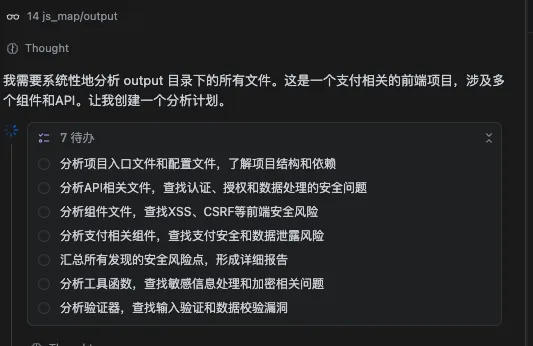

今天的重点不是用它来写代码,而是用它分析代码中的安全风险,比如上面我已经还原出了 js 的源码,那么接下来就交给 AI 来完成代码分析,找出其中的安全风险,比如告诉它:

帮我只分析 output 目录下的所有文件,找出其中可利用的安全风险点,形成详细的报告

它设计的分析计划如下:

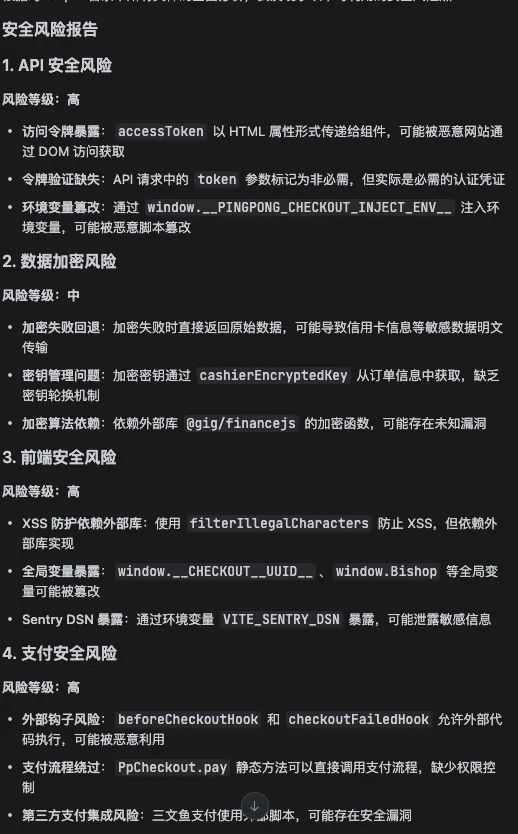

它在思考的过程也极具学习价值,看看如何分析其中的安全风险,部分结果如图:

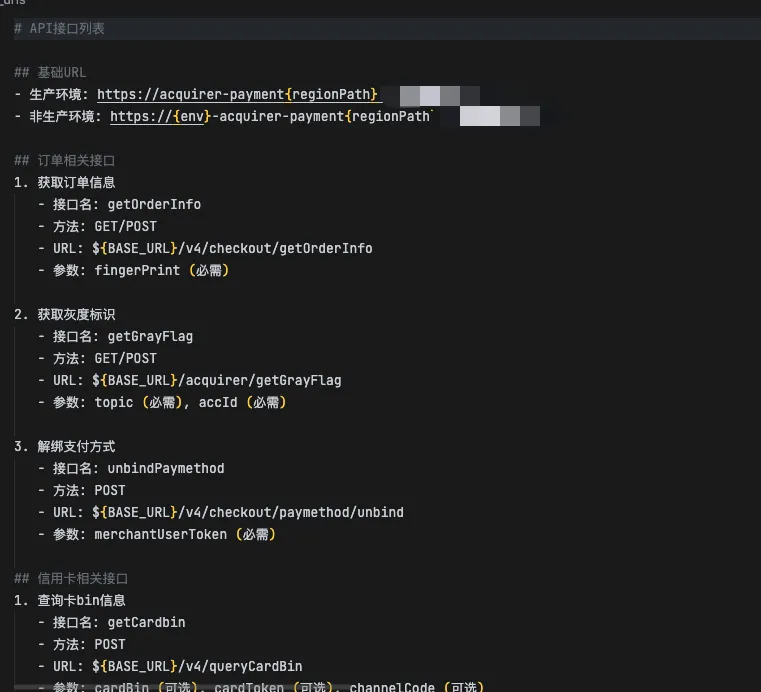

可以基于分析的结果进行下一步的动作,比如验证风险能否被利用,除此之外,还可以让 AI 帮我们整理其中的 API 接口,然后编写脚本,完成接口的请求并使用 burp 的代理,这样就可以在 burp 上查看是否存在未授权访问的接口问题,比如下面就是 AI 梳理出来的 api 接口列表:

至于还能怎么用,大家自己去玩儿吧,这里只做抛砖引玉,剩下的就看你自己喽。

最后欢迎大家注册体验 SRC 资产监控系统,使用上有任何问题都可以跟我反馈:

注册地址:http://src.xazlsec.com(注册码:XAZLSEC 有效期自 4 月 30 日,过时后不再对外随意注册)

如果你想体验一下非 10 积分的 SRC 项目,可以选择小积分充值,10 积分等于 10 元,联系我即可,新加入知识星球、新续费知识星球以及当前知识星球有效期内的同学,可以联系我获得 100 积分赠与。

夜雨聆风

夜雨聆风