论人工智能对软件开发全生命周期的影响与挑战

中科软通

摘要:随着大语言模型(LLM)的爆发,人工智能正从辅助工具转变为软件开发的核心引擎。本文探讨了 AI 在代码自动化、测试优化及项目管理中的深远影响,分析了开发人员角色从“码农”向“架构师/审计师”的转变,并对知识产权、安全漏洞及技术债等新挑战进行了批判性思考。

一、 引言

在过去的十年中,软件开发经历了从瀑布流到敏捷开发,再到 DevOps 的演进。而今,以生成式 AI 为代表的技术正在引发一场更底层的变革。它不仅提高了代码编写的速度,更在重新定义软件工程的本质。

二、 AI 对软件开发周期的深度渗透

1. 编码阶段:从“手工业”到“自动化生产线”

AI 辅助编程工具(如 GitHub Copilot、Cursor)通过上下文理解,能够实时生成复杂的算法逻辑和业务代码。这使得初级重复性劳动大幅减少,开发效率提升了 30% 至 50%。

2. 测试与维护:精准打击与预测

AI 能够自动生成测试用例,并在代码提交前识别潜在的逻辑缺陷。通过静态代码分析,AI 可以预测系统在高并发下的瓶颈,将传统的“事后补救”转变为“事前预防”。

3. 需求转化:自然语言即代码

低代码与无代码平台在 AI 的加持下,使得非技术人员(产品经理、业务专家)能够通过自然语言直接生成原型。这极大地缩短了从创意到产品的交付周期。

三、 面临的核心挑战

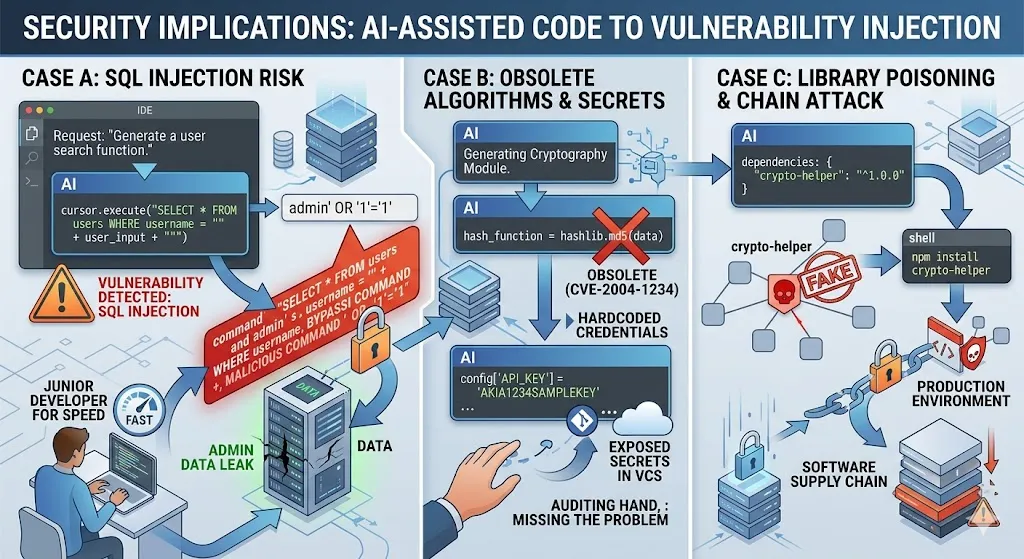

1. 安全性隐忧:从“代码补全”到“漏洞引入”

虽然 AI 显著提升了开发速度,但它本质上是基于概率分布的预测模型,而非具备安全意识的逻辑专家。这导致 AI 在生成代码时,往往会忽略复杂的边界条件和安全防护机制。

案例分析 A:AI 诱发的经典 SQL 注入风险在处理用户登录或搜索功能时,AI 辅助工具常倾向于生成直观但危险的字符串拼接代码。例如,当开发者要求“生成一个根据用户名查询用户的 Python 函数”时,AI 可能会给出如下片段:

# AI 可能生成的危险代码

cursor.execute(“SELECT * FROM users WHERE username = ‘” + user_input + “‘”)

这种代码直接将用户输入 user_input 嵌入 SQL 语句,导致了典型的 SQL 注入漏洞。攻击者只需输入 ' OR '1'='1 即可绕过身份验证。虽然资深开发者能一眼识破,但对于依赖 AI 快速产出的初级工程师或非专业开发者来说,这种“看似运行正常”的代码极易被直接部署到生产环境,留下巨大的安全隐患。

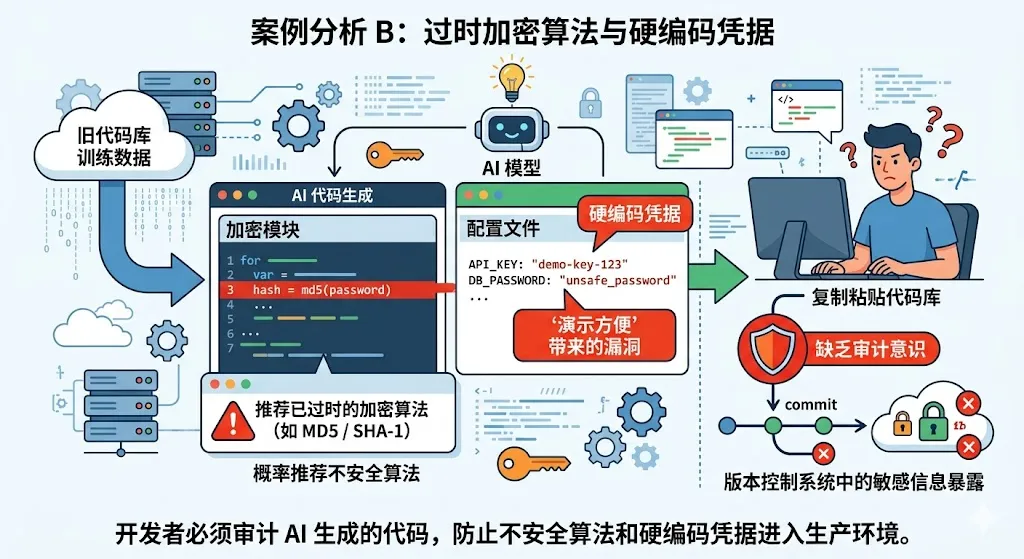

案例分析 B:过时加密算法与硬编码凭据AI 的训练数据包含大量旧代码库。实验研究发现,在生成加密相关的模块时,AI 有一定概率推荐已被宣布为不安全的加密算法(如 MD5 或 SHA-1)。此外,AI 有时会为了“演示方便”而在生成的配置文件中提供硬编码的 API 密钥或数据库密码。如果开发者在复制粘贴时缺乏审计意识,这些敏感信息将随代码库一同暴露在版本控制系统中。

案例分析 C:库投毒(Library Poisoning)与虚假依赖一种新型的安全威胁正在浮现:AI 可能会推荐一些在互联网上并不存在、或是已被黑客接管的第三方库(即“AI 幻觉”导致的代码包名)。如果开发者不加甄别地执行 npm install 或 pip install,极有可能引入恶意软件,导致整个软件供应链遭到破坏。

2. 知识产权与伦理困境

AI 的训练数据多来源于开源社区。AI 生成的代码是否存在版权侵权?其生成的代码归属于公司还是平台?这些法律空白是企业大规模应用 AI 必须面对的难题。

3. “技术债”的隐形积累

由于 AI 生成代码的成本极低,开发者可能会倾向于生成大量未经优化的冗余代码。这种“代码膨胀”会导致长期的维护困难,形成难以清理的新型技术债。

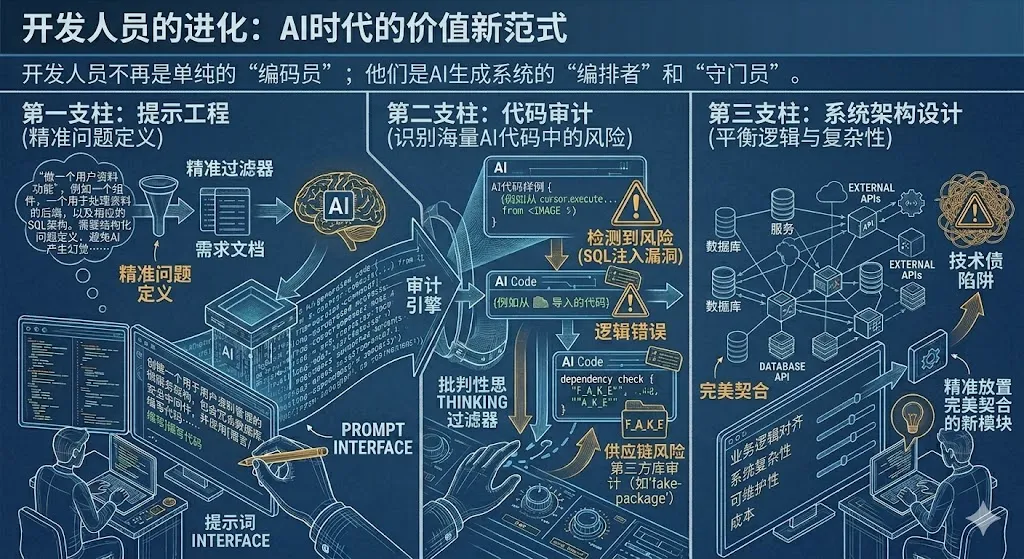

四、 开发者的角色转型

在 AI 时代,开发者的价值不再体现在“写出代码”,而在于:

-

Prompt Engineering(提示工程能力): 如何更精准地定义问题。

-

代码审计能力: 能够从 AI 生成的海量代码中识别风险。

-

系统架构设计: 理解业务逻辑与系统复杂性的平衡点。

五、 结论

人工智能并非软件开发的终结者,而是人类能力的倍增器。尽管它带来了安全和伦理上的挑战,但其对效率的提升和创新边界的扩展是不可逆转的。未来的软件工程将是“人机协作”的艺术,开发者应积极拥抱工具,同时保持批判性思维,以确保软件世界的安全与纯粹。

长按扫码关注

夜雨聆风

夜雨聆风