扫码领资料

获网安教程

本文由掌控安全学院 - 我是大白 投稿

来Track安全社区投稿~

千元稿费!还有保底奖励~( https://bbs.zkaq.cn)

环境

mumu模拟器 、burp、adb、openssl(kali)

配置

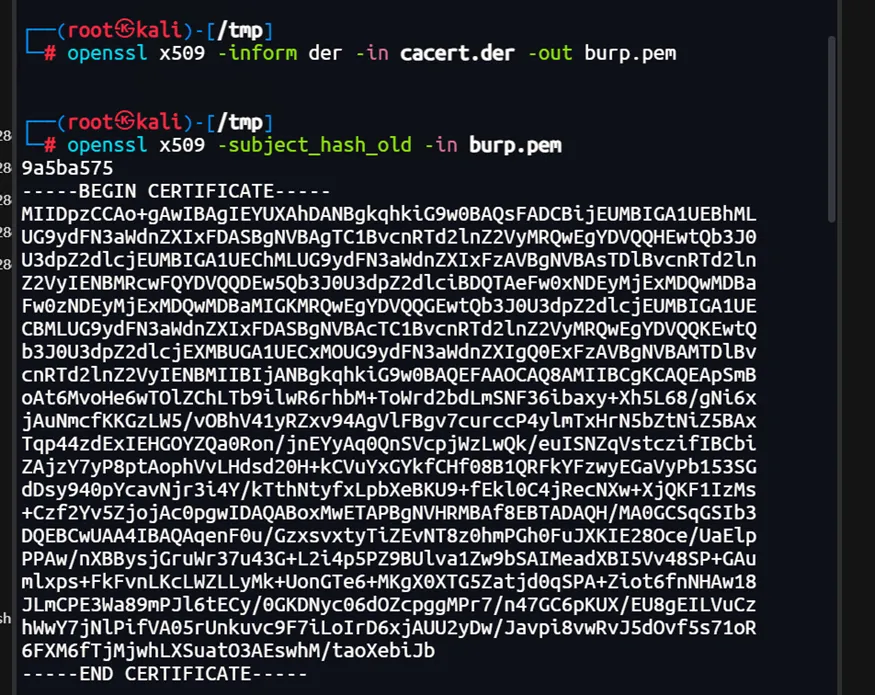

burp证书格式转换

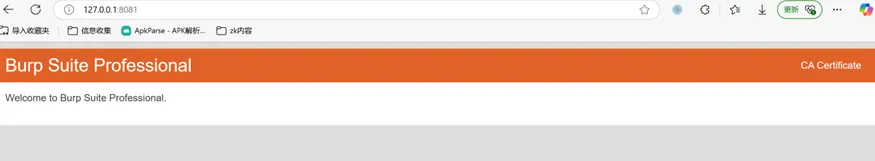

下载burp证书

下载好后,可以选择在本机安装openssl,当然如果你有kali或者其他linux带有openssl的就可以省去麻烦了,将burp的证书复制进kali,然后直接使用kali的openssl,依次执行以下命令:

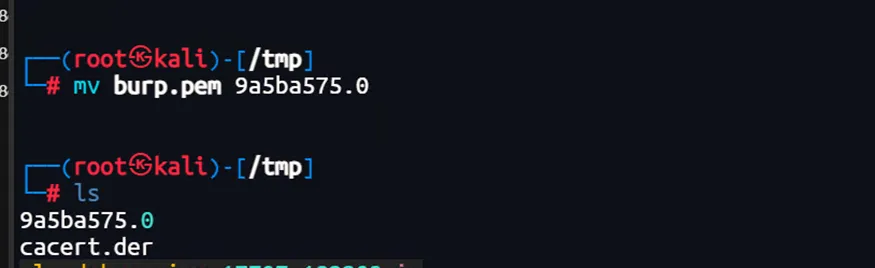

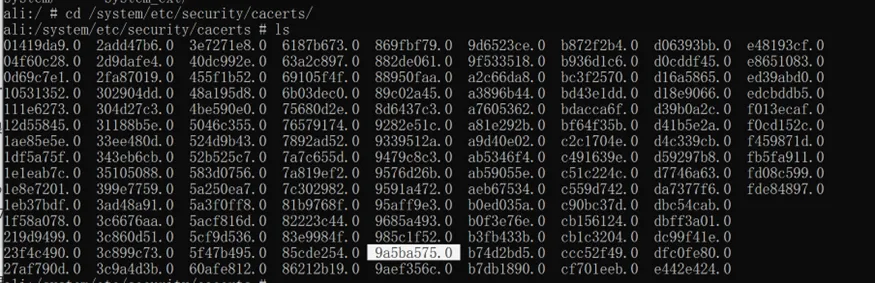

openssl x509 -inform der -in cacert.der -out burp.pemopenssl x509 -subject_hash_old -in burp.pem# 重命名证书为 9a5ba575.0mv burp.pem 9a5ba575.0

将转换好的证书从kali中复制出来。

mumu模拟器配置

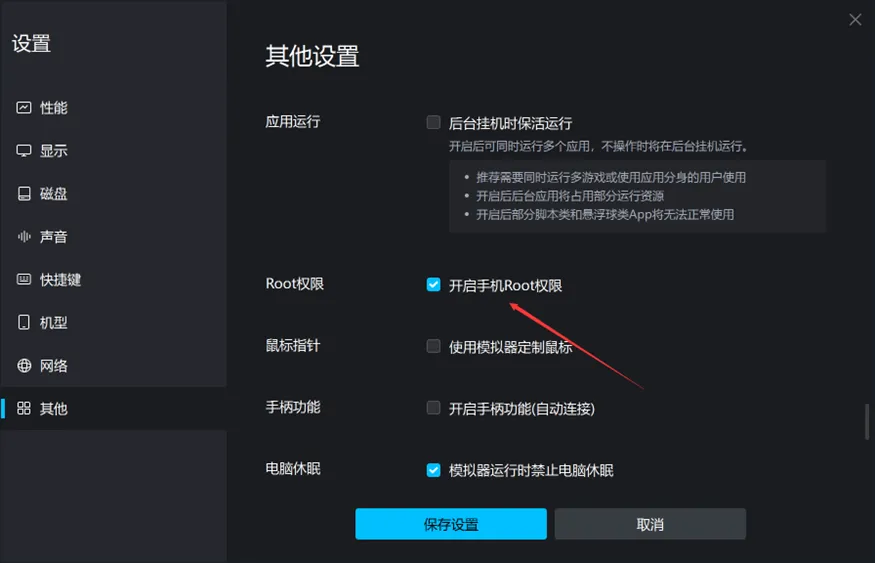

开启root以及文件访问权限

记得每一步都要保存设置才能生效。

记得每一步都要保存设置才能生效。

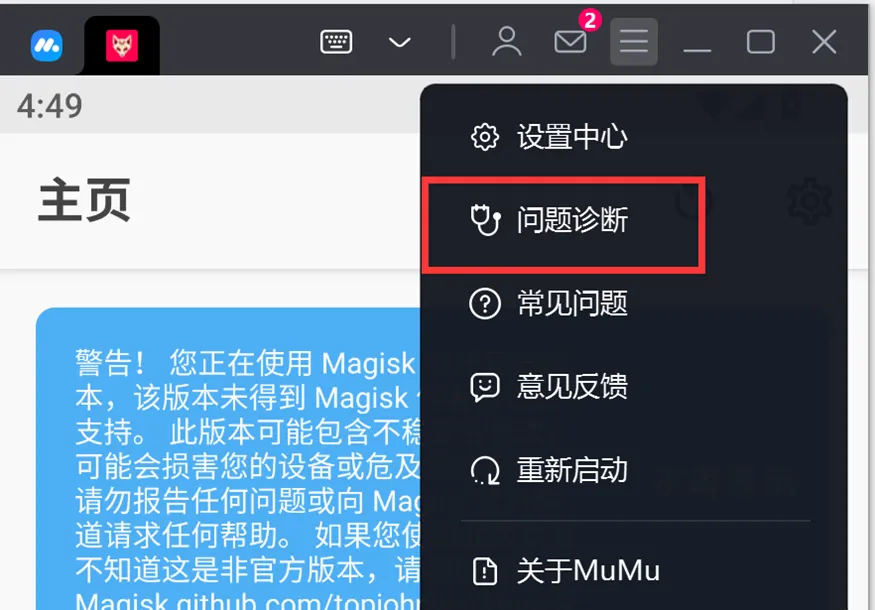

在问题诊断中查看adb调试端口:

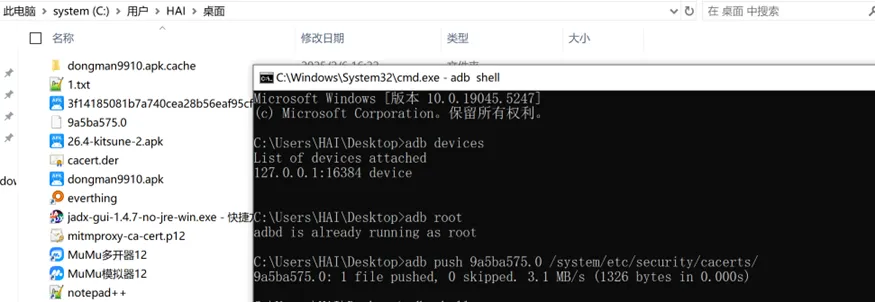

使用adb导入证书

此步骤之前,需要先安装好adb,adb安装参考文末。

打开cmd,依次输入命令:

# 查看设备列表adb devices # 连接设备adb connect 127.0.0.1:16384# adb获取root权限adb root# 将当前目录下的 9a5ba575.0 复制到设备的 /system/etc/security/cacerts/ 路径下adb push 9a5ba575.0 /system/etc/security/cacerts/

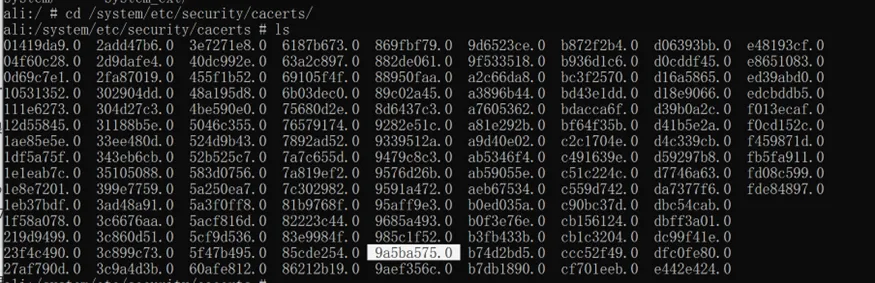

可以进adb shell ,确认是否导入成功了。

抓包测试

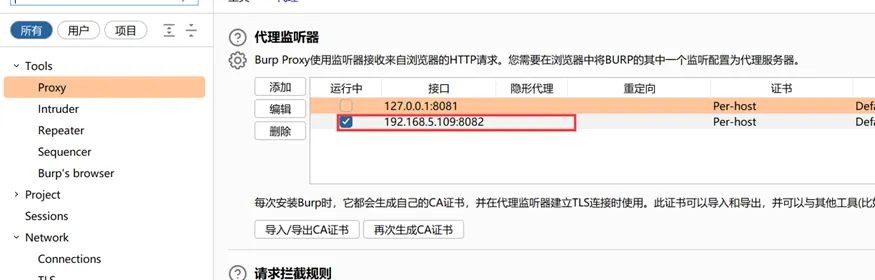

burp设置IP为内网IP,端口可自行选择,只要不被占用的。

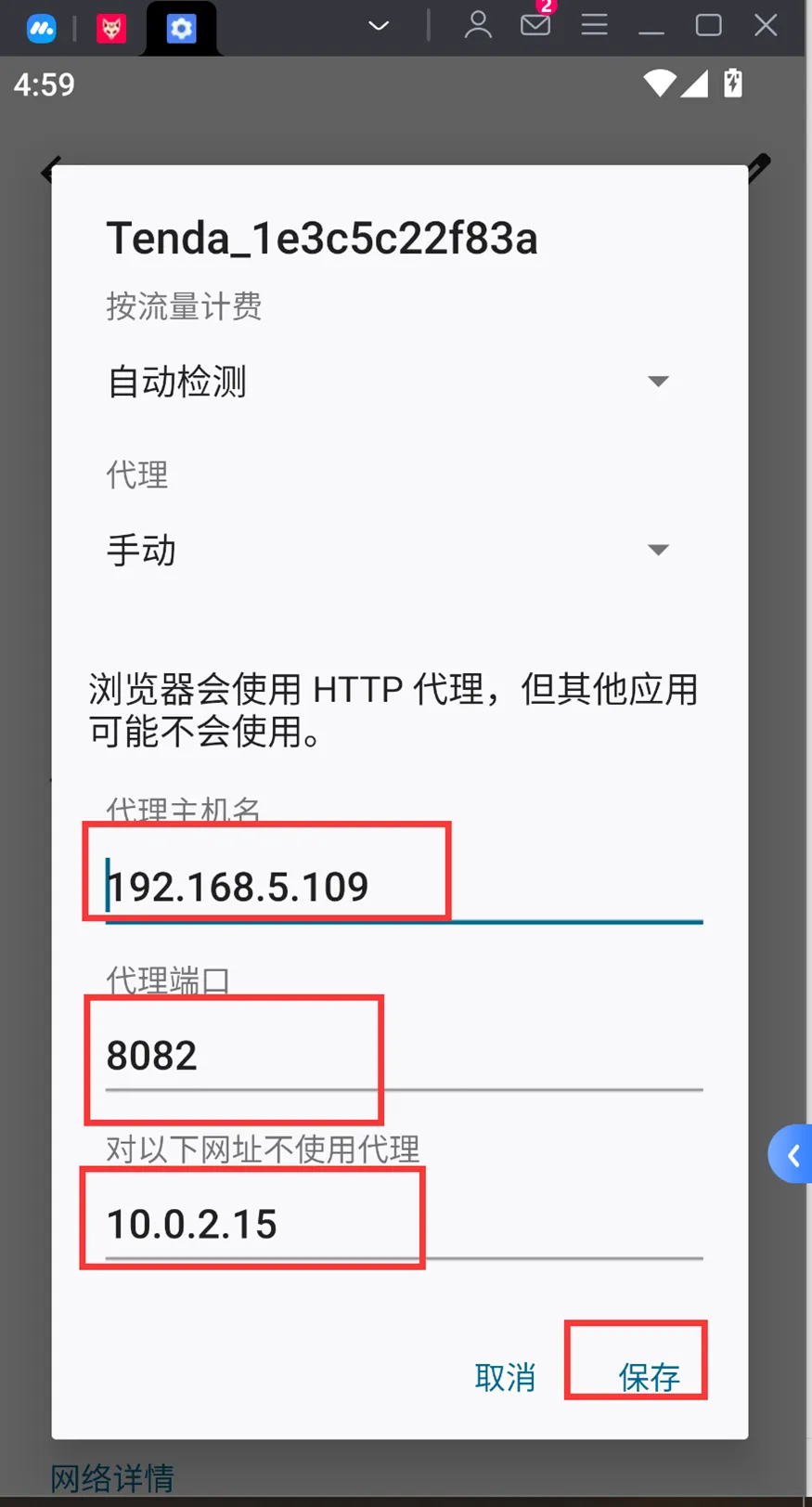

mumu模拟器设置burp代理:

设置->网络和互联网->互联网

代理选择手动,填上burp上对应的IP和端口,不适用代理栏填上mumu模拟器获取的IP,然后保存即可。

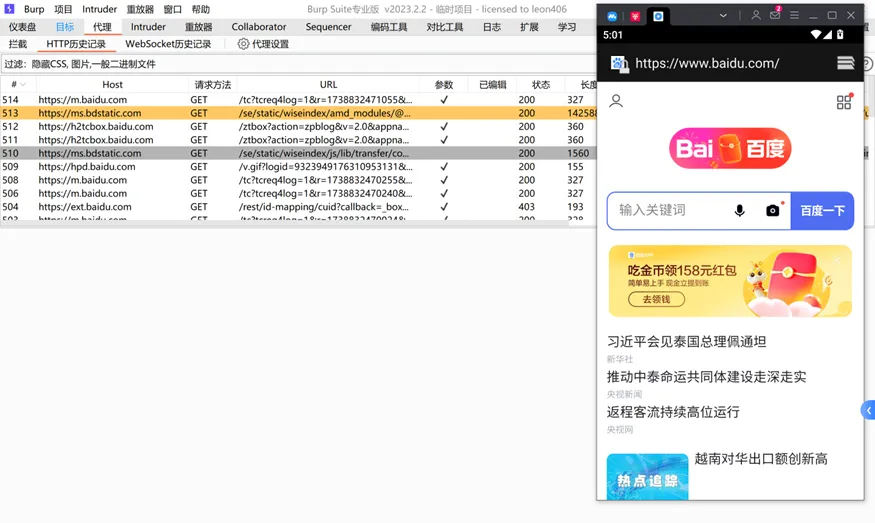

打开浏览器,即可看到burp上抓到数据包了:

参考

mumu模拟器下载:https://mumu.163.com/help/20230214/35047_1073151.html

面具下载:https://github.com/HuskyDG/magisk-files/releases/tag/v26.4-kitsune-2

adb下载:https://dl.google.com/android/repository/platform-tools-latest-windows.zip

openssl下载(可选可不选):https://slproweb.com/products/Win32OpenSSL.html

https://blog.csdn.net/m0_46607055/article/details/137638350

openssl安装:https://blog.csdn.net/zyhse/article/details/108186278

adb安装:https://blog.csdn.net/x2584179909/article/details/108319973

申明:本公众号所分享内容仅用于网络安全技术讨论,切勿用于违法途径,

所有渗透都需获取授权,违者后果自行承担,与本号及作者无关,请谨记守法.

没看够~?欢迎关注!

分享本文到朋友圈,可以凭截图找老师领取

上千教程+工具+交流群+靶场账号哦

分享后扫码加我!

回顾往期内容

代理池工具撰写 | 只有无尽的跳转,没有封禁的IP!

点赞+在看支持一下吧~感谢看官老爷~

你的点赞是我更新的动力

夜雨聆风

夜雨聆风