今天凌晨4点40,OpenAI发布了一个网络安全模型Daybreak,同时还推出了Codex Security来搭配一起使用。

Daybreak中文名字叫“破晓”,这名字挺有画面感的,清晨的第一缕阳光嘛。放到网络安全的语境下,其实说的就是一种防患于未然的思路,赶在危险彻底爆发前就揪出来。

并且,能把之前重复、繁琐、枯燥的几小时安全分析工作压缩至几分钟,极大提升咱们的工作效率。

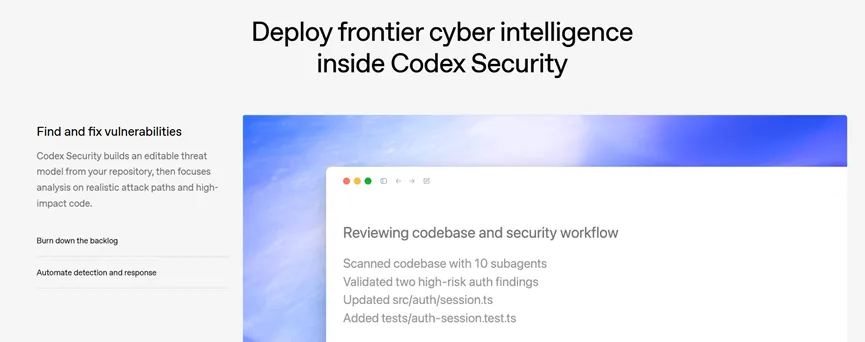

咱们先直接看下效果,例如,让Codex Security调用10个子智能体扫描整个代码库,核验风险等级最高的漏洞结果,完成漏洞修复,同时新增回归测试用例。

使用 Codex Security 对照我们的威胁模型核查近期公开漏洞编号,通过子智能体展开深度溯源排查,检索日志里的漏洞利用攻击痕迹,同步更新检测规则与应急响应策略。

调用Codex Security,结合自身威胁模型核查近期新增通用漏洞,启用子智能体开展深度研判,检索日志中的漏洞利用攻击行为,并同步更新检测规则与应急响应预案。

OpenAI觉得网络防御的下一个时代不该是天天跟在黑客屁股后面擦屁股修漏洞,而是得把防御手段直接揉进写代码的过程里。

现在AI确实能帮上大忙了,它能把整个代码库盘明白,找出那些藏得很深的坑,帮你验证怎么修才管用,还能去分析那些你完全摸不着头脑的陌生系统。

以前从发现问题到解决问题得磨蹭很久,现在速度直接拉满。当然了,这么好用的东西万一被坏人拿去作恶怎么办。

所以Daybreak在给防御者加Buff的同时,也绑定了信任验证和一堆风控措施,总之就是得把权力关在笼子里。

目标也特别朴素,就是让安全防守方跑得更快,让软件能一直安安稳稳的。

具体怎么实现呢,Daybreak把OpenAI模型的聪明脑瓜、Codex那个能干苦力的智能体框架,再加上各路安全圈大佬的实战经验全凑一块了。

以后搞防御的同学就能把代码安全审查、威胁建模、补丁验证这些繁琐活儿直接塞进日常开发流程里,不用像以前那样等代码写完再回来擦屁股,真正的把安全左移做到了极致。

那在实际的现代网络防御里,这AI到底该怎么用呢。首先就是得抓大放小关注重要威胁,把那些影响极坏的隐患排在前面。

以前分析这些可能得熬好几个小时,现在几分钟就搞定了,顺带还能省点算力Token。

接着就是大规模打补丁,这活儿向来烦人,现在AI能直接在你的代码库里生成补丁并且跑测试,而且它不是脱缰的野马,是有范围访问控制和审查机制的,不会乱改一气。

最后一步也很关键,得验证每一次修复,AI会把结果和能过审计的证据直接塞回你的系统里,以后谁来查账都一目了然。

OpenAI这次还专门搞了个Codex Security。这玩意挺有意思,会根据你的代码库先搭一个威胁模型出来,而且你还能自己改。

有了模型之后,就不会像无头苍蝇一样乱扫了,而是直接盯着那些真正容易被攻破的路径和核心代码猛看,效率一下子就上去了。

既然能力分了三六九等,访问级别自然也得拉开差距,免得大炮打蚊子或者小马拉大车。

最基础的是GPT-5.5默认版,带标准的安全护栏,适合日常写代码查资料。

稍微进阶一点的是带网络安全可信访问权限的GPT-5.5,护栏更精准,只要你是正经搞防御的,比如做安全代码审查、漏洞分类、恶意软件分析或者补丁验证,用它就特别顺手。

最猛的当属GPT-5.5-Cyber,这玩意行为权限给得很足,当然对应的验证和账户级控制也卡得更严。

这属于专门给大佬准备的高端局,像授权的红队演练、渗透测试这种硬核操作才需要动用它。

想详细了解功能,可以查看OpenAI官网哈:https://openai.com/daybreak/

想系统掌握AI核心技能、获取行业认可资质?

CAIE注册人工智能工程师认证

助你拓宽职业赛道,成为AI领域持证实力派

企业、高校及渠道合作

请联系微信:FYLlaoshi

夜雨聆风

夜雨聆风