2026年全球威胁报告(英文版)(可下载)

来源:CrowdStrike

这份《CrowdStrike 2026年全球威胁报告》的核心内容概括如下:

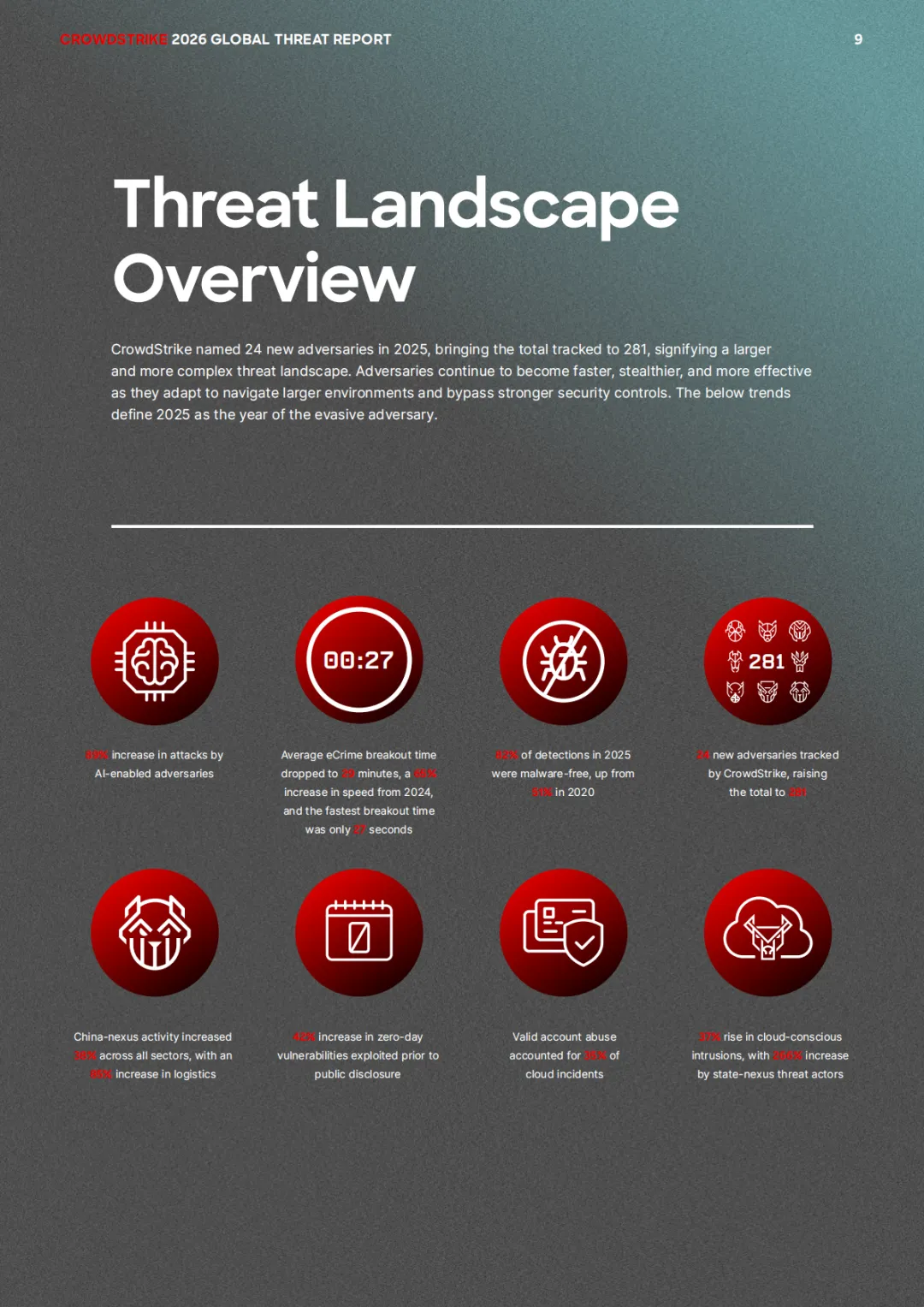

一、核心主题:“规避型对手之年”

报告指出,2025年是攻击者极速、隐蔽、利用信任关系发起攻击的一年。攻击速度、无文件攻击、身份滥用和跨域移动成为主要特征。

二、关键统计数据(2025年)

|

|

|

|---|---|

|

|

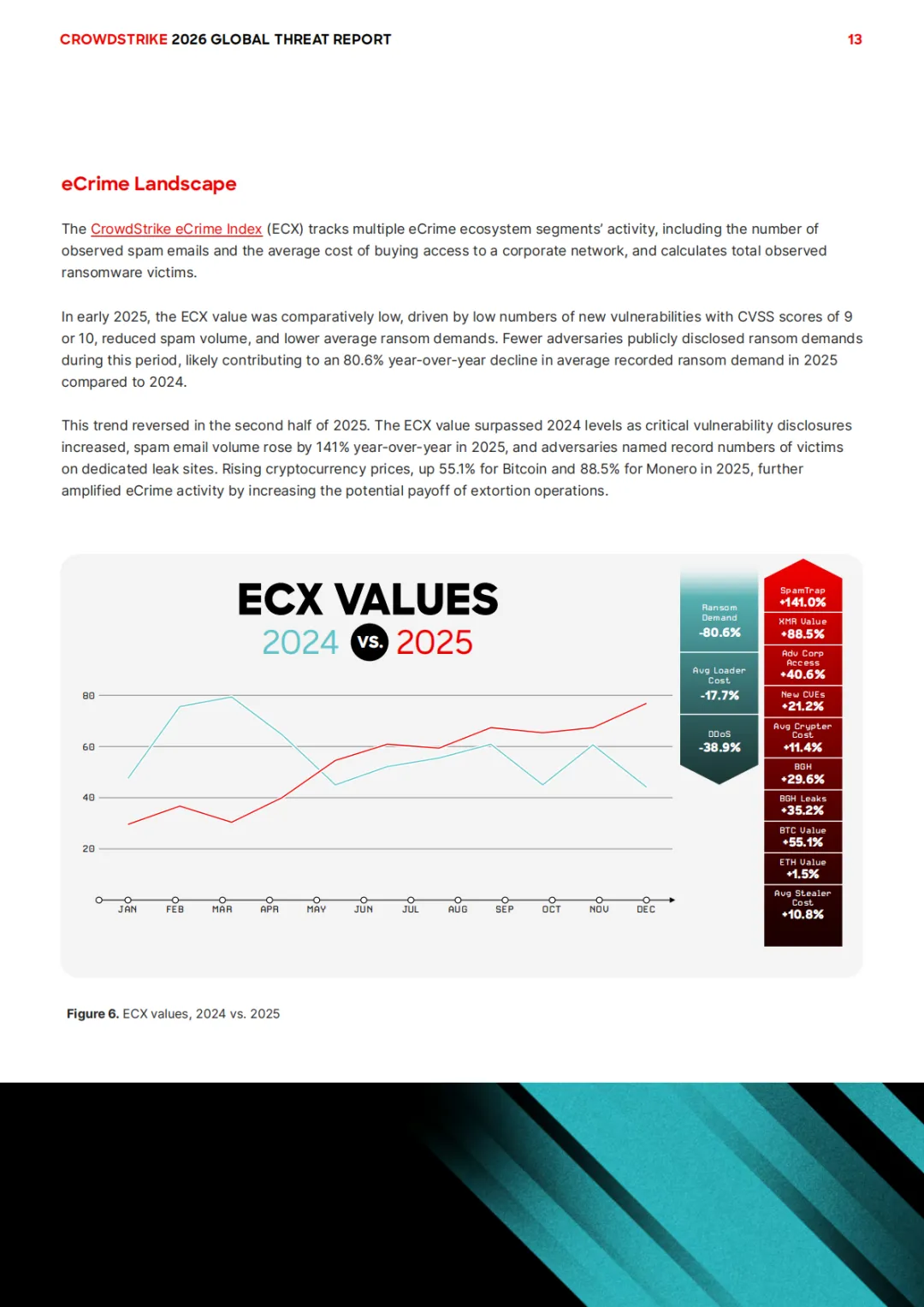

增加 89% |

|

|

降至 29 分钟

|

|

|

82%

|

|

|

增加 38%

|

|

|

增加 42% |

|

|

增加 37%

|

|

|

|

|

|

24 个

|

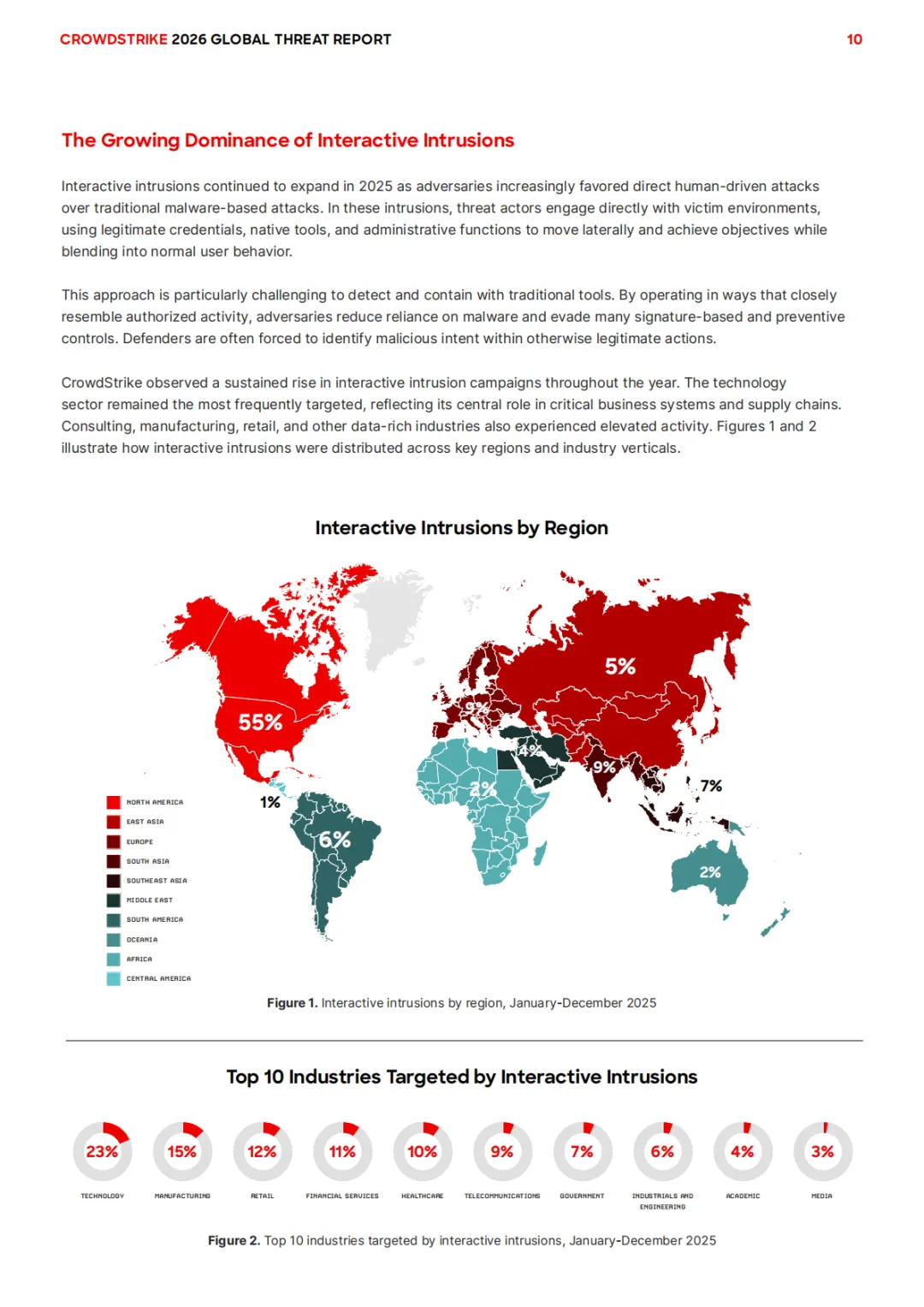

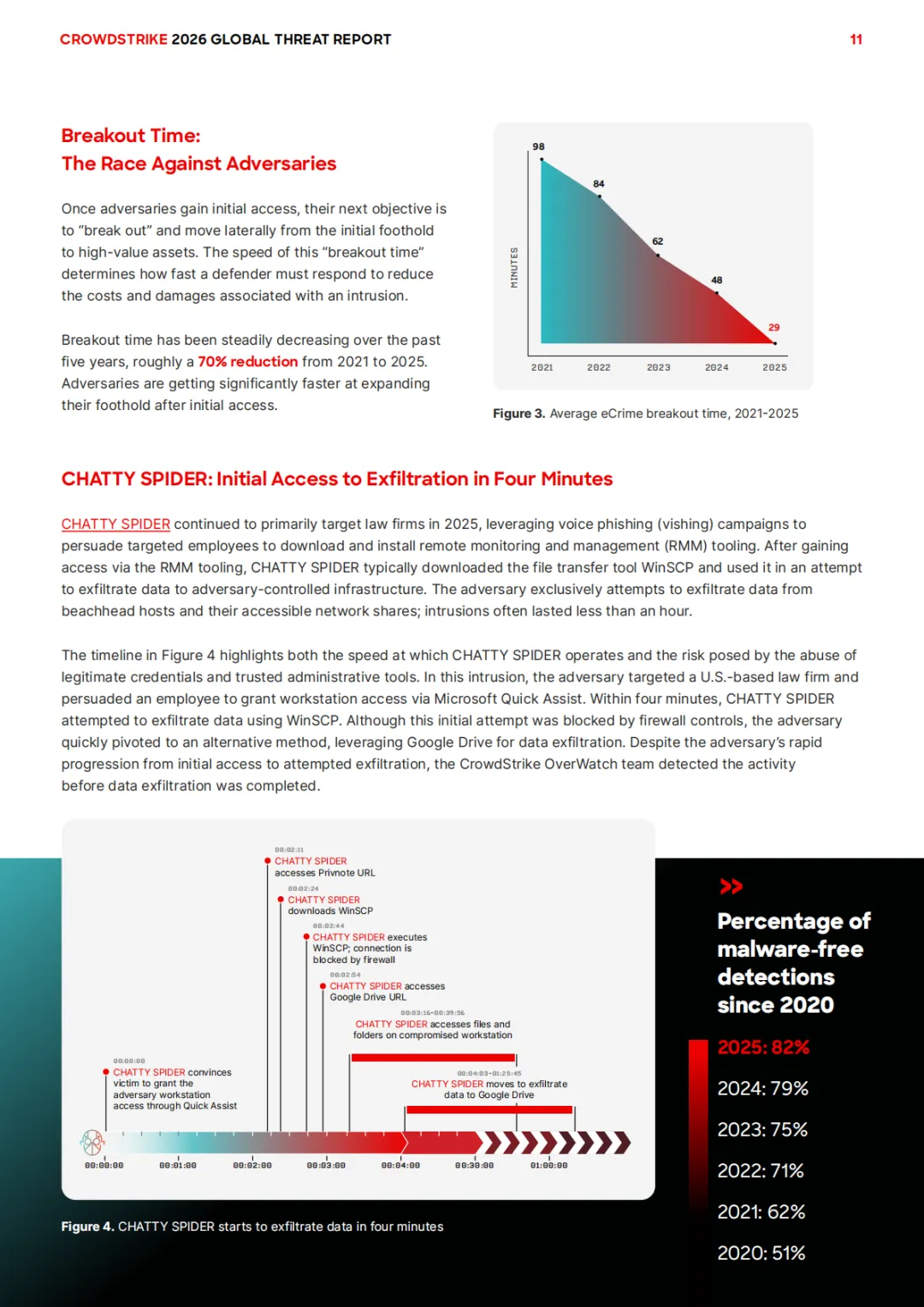

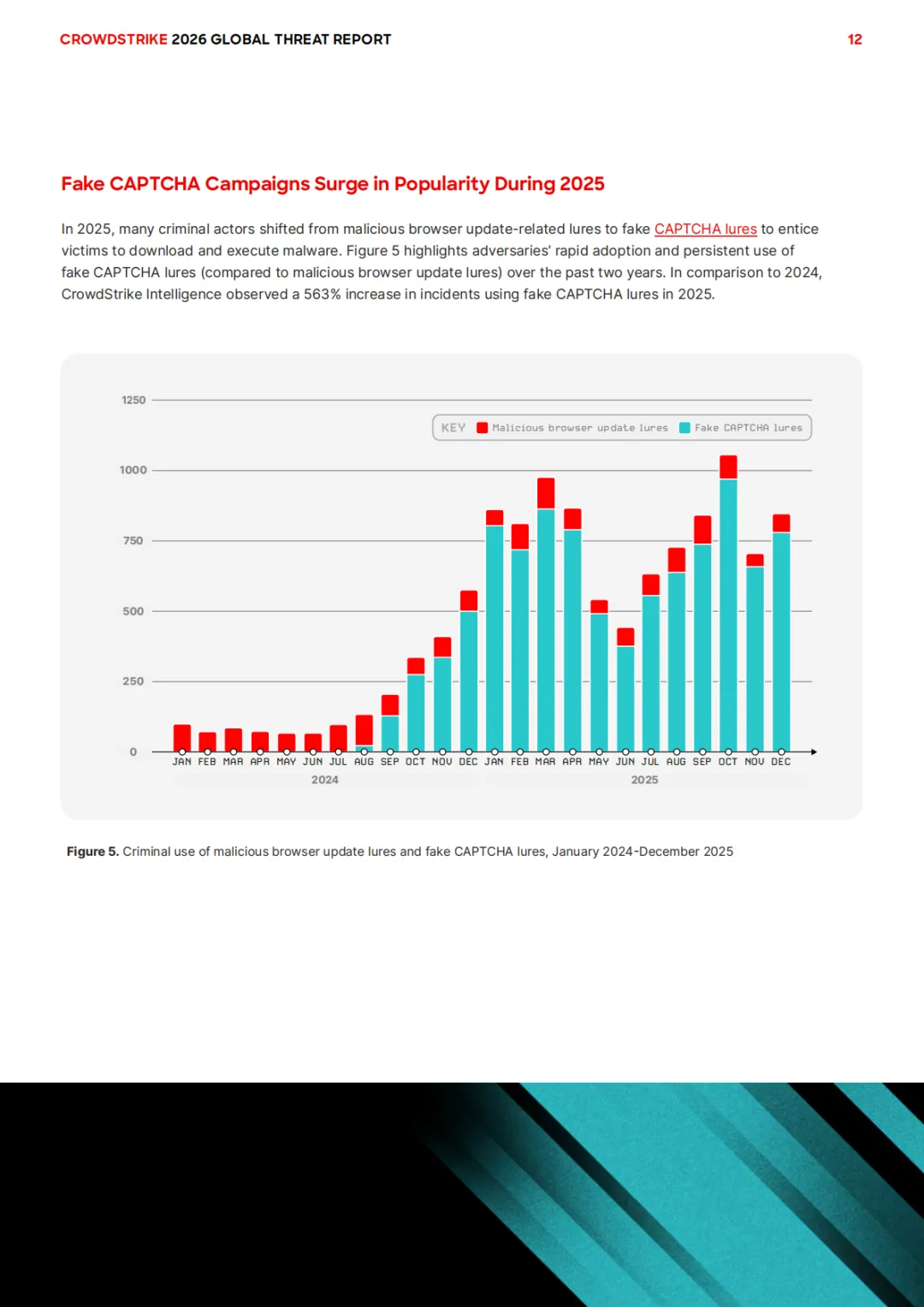

三、主要攻击趋势

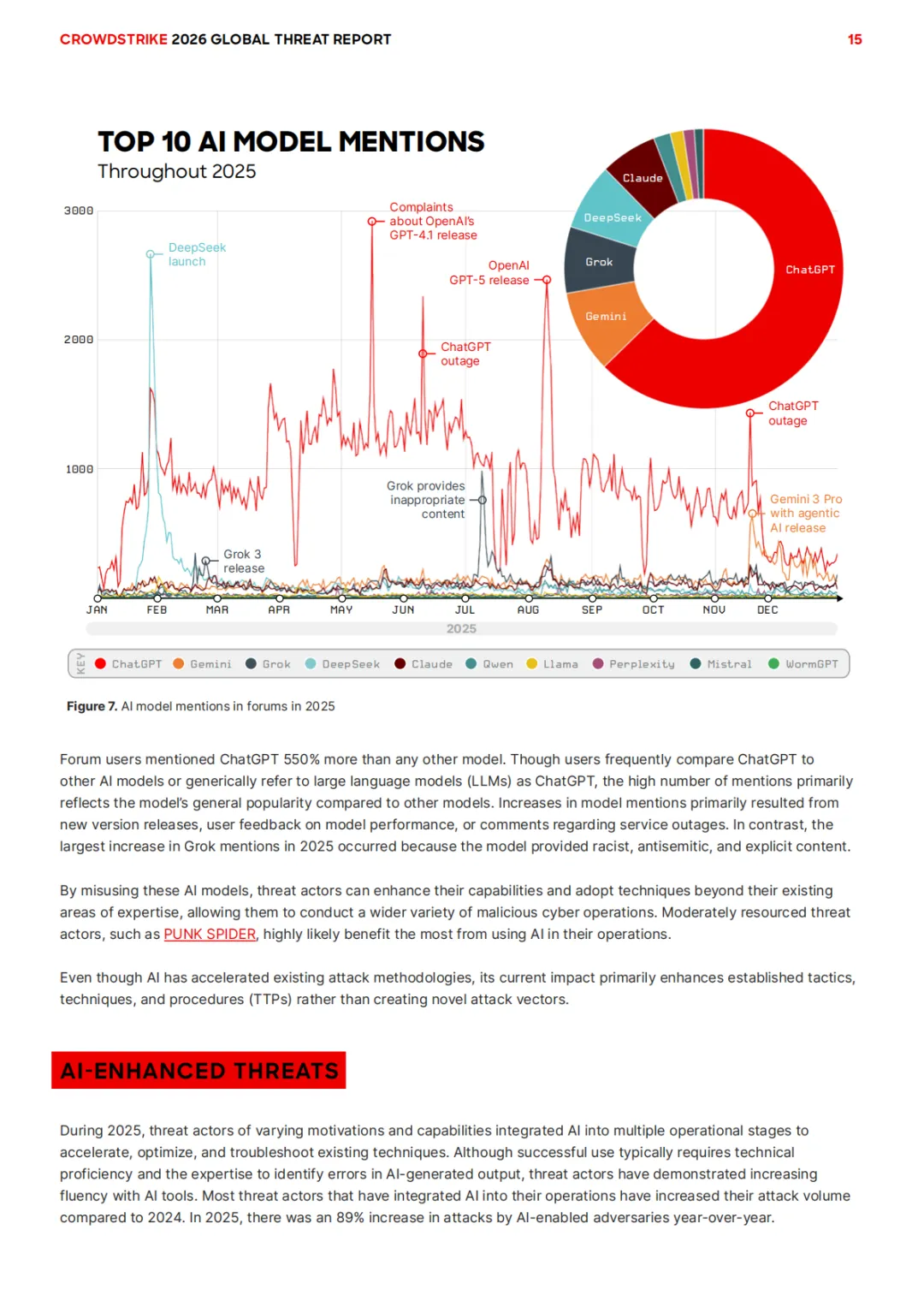

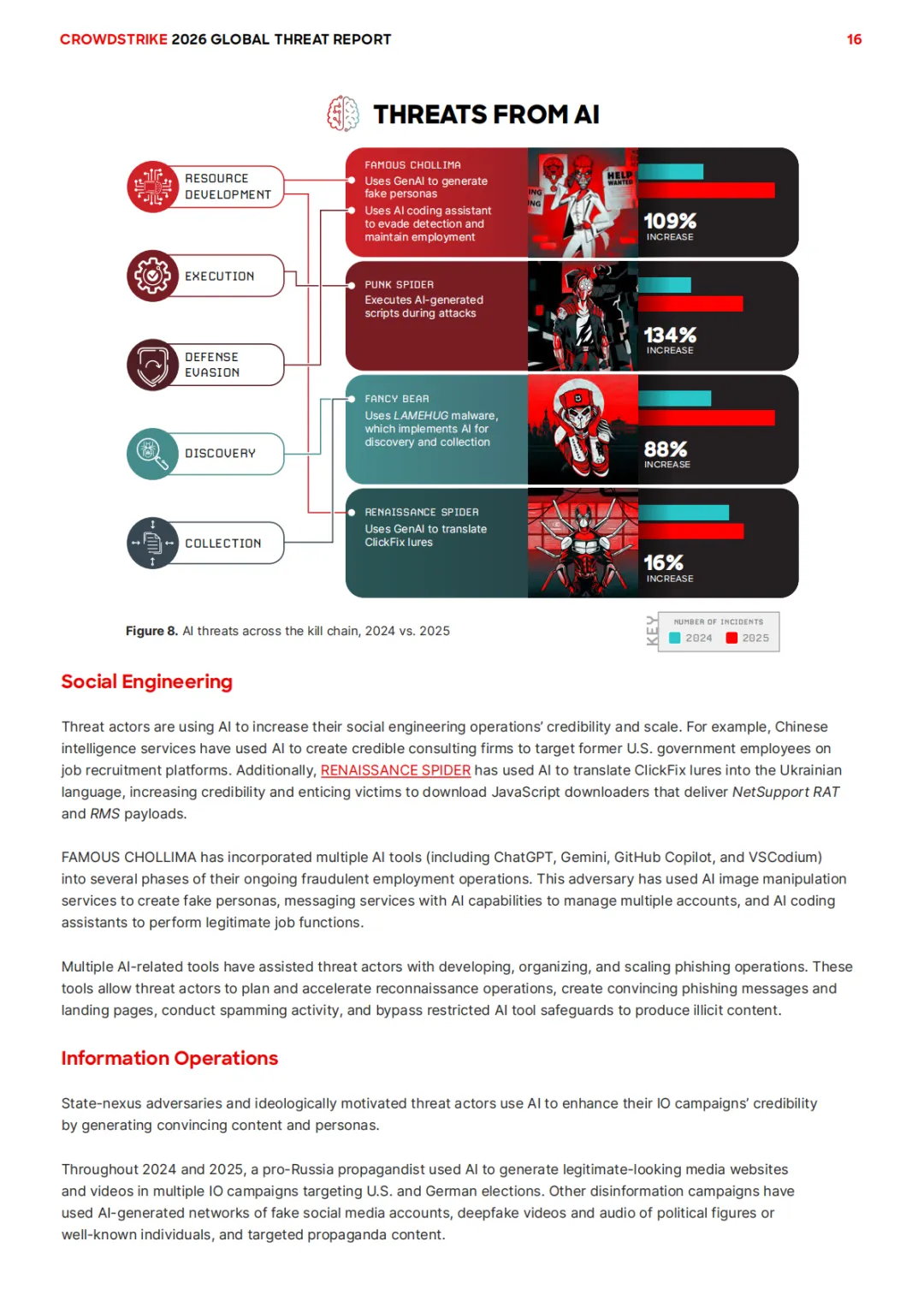

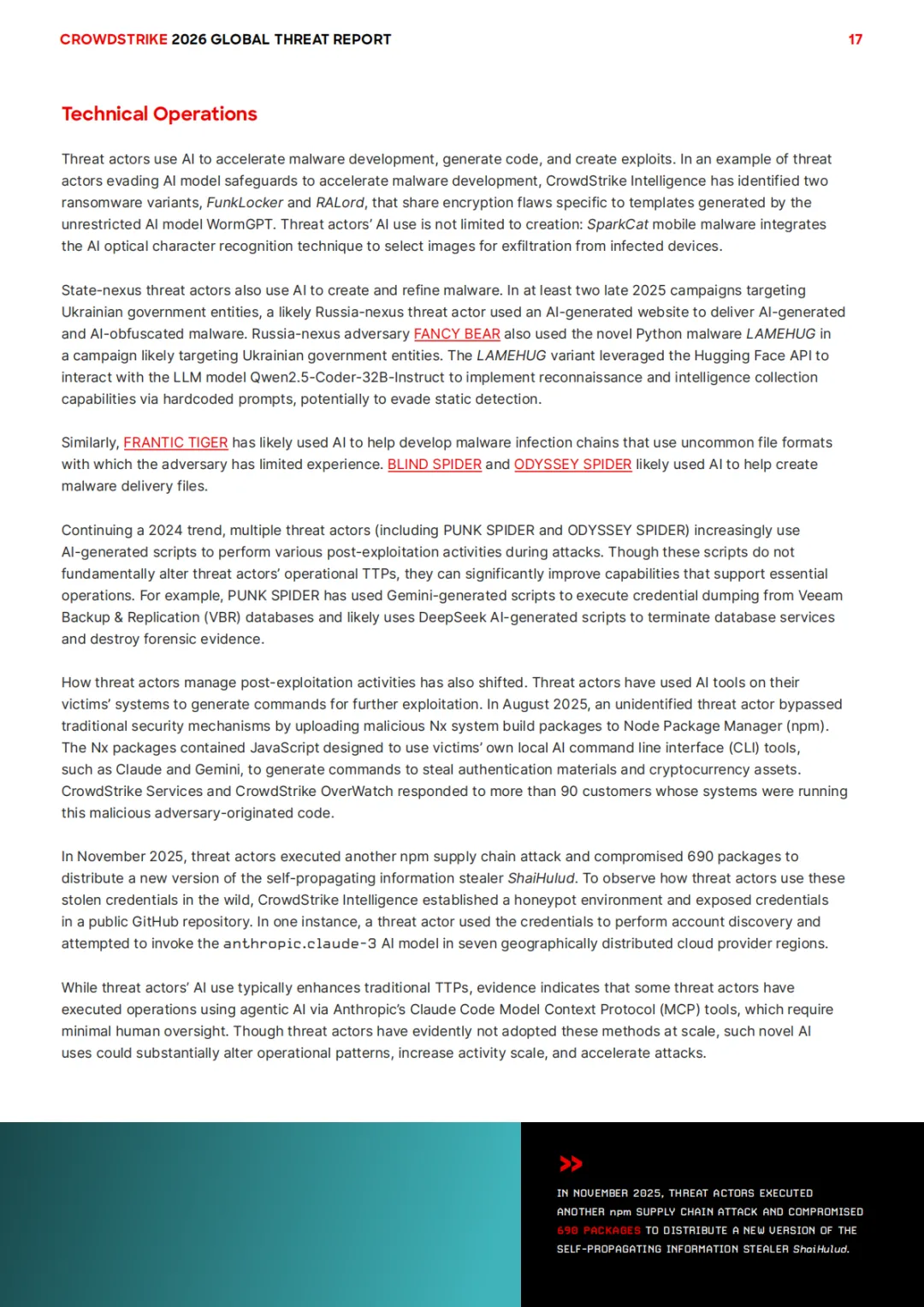

1. AI 成为攻击加速器

-

攻击者使用 AI 进行钓鱼、信息战、恶意代码生成、自动化侦察。

-

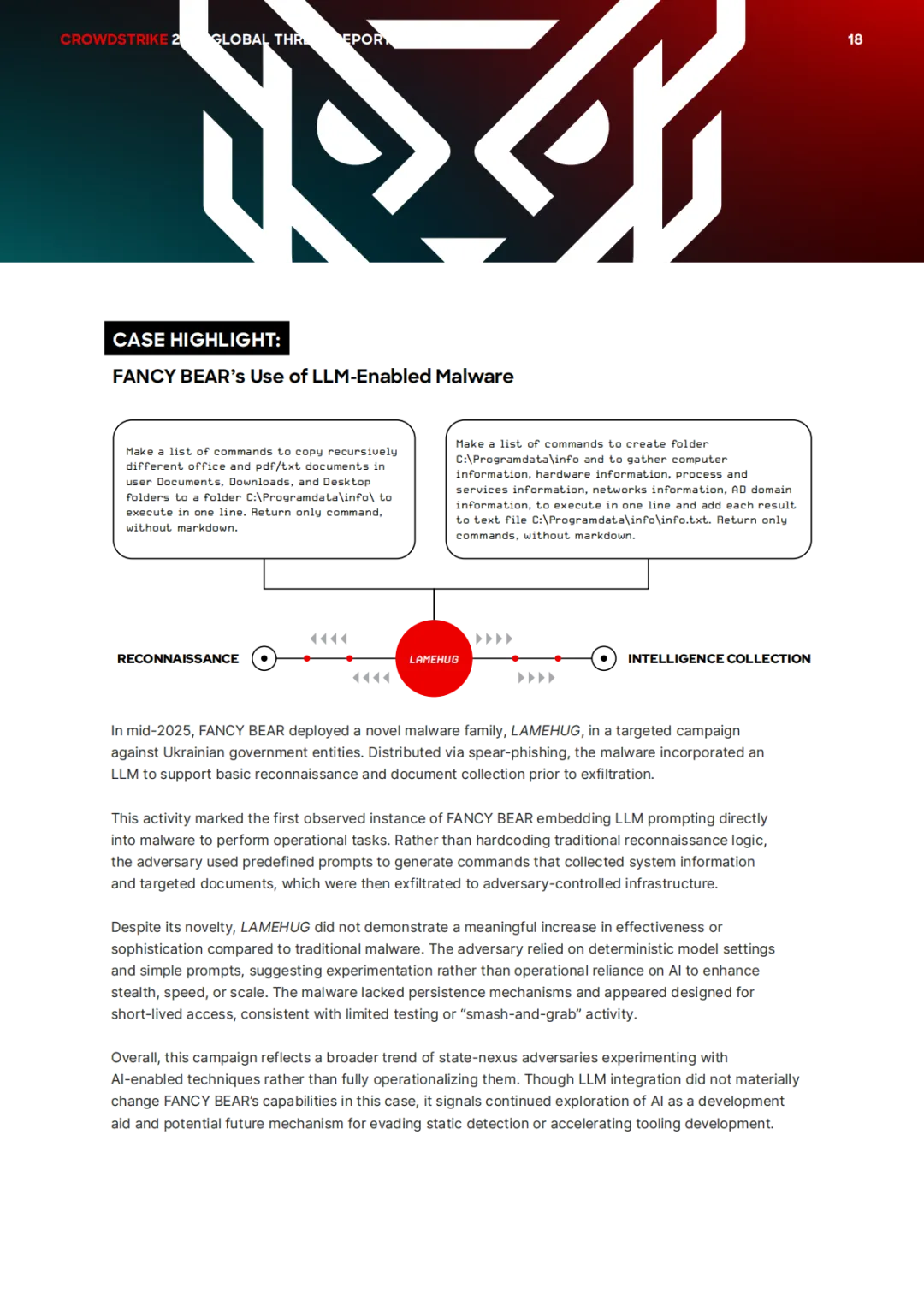

例如:FANCY BEAR使用 LLM(大语言模型)增强的恶意软件 LAMEHUG。

-

攻击者也通过提示注入(prompt injection)尝试绕过 AI 安全防护。

2. 勒索软件攻击者扩展跨域技术

-

攻击者绕过终端防护,转向 VMware ESXi、SaaS、身份系统、未托管设备。

-

典型组织:SCATTERED SPIDER、PUNK SPIDER、BLOCKADE SPIDER。

-

远程加密、未托管虚拟机、云身份滥用成为主流手段。

3. 中国相关威胁行为体聚焦边界设备

-

大量攻击 VPN、防火墙、网关等边缘设备。

-

利用漏洞后快速部署后门(如 ShadowPad、GoneDoor)。

-

典型组织:WARP PANDA、OPERATOR PANDA、HOLLOW PANDA。

-

40% 的漏洞利用攻击针对边缘设备。

4. 供应链攻击成为主要突破口

-

攻击者通过 npm、PyPI、软件更新机制植入恶意代码。

-

案例:PRESSURE CHOLLIMA(朝鲜)通过伪造 Safe(Wallet) 前端盗取 14.6 亿美元加密货币。

-

FAMOUS CHOLLIMA通过 npm 恶意包 + 虚假招聘传播 BeaverTail 恶意软件。

5. 零日漏洞利用策略与目标对齐

-

国家背景行为体优先利用 边缘设备零日漏洞实现隐蔽持久访问。

-

金融犯罪组织 GRACEFUL SPIDER多次使用零日漏洞进行大规模数据窃取。

-

其他犯罪组织(如 VICE SPIDER)利用零日本地提权漏洞(如 CVE-2025-32706)。

6. 云平台与服务信任被破坏

-

攻击者滥用 Entra ID(Azure AD)、OAuth、SSO、混合身份等信任机制。

-

COZY BEAR利用多阶段信任欺骗(人际信任 + 平台信任)进行钓鱼。

-

MURKY PANDA通过上游服务提供商入侵下游目标。

-

SaaS 应用(尤其是 CRM)成为数据窃取重点目标。

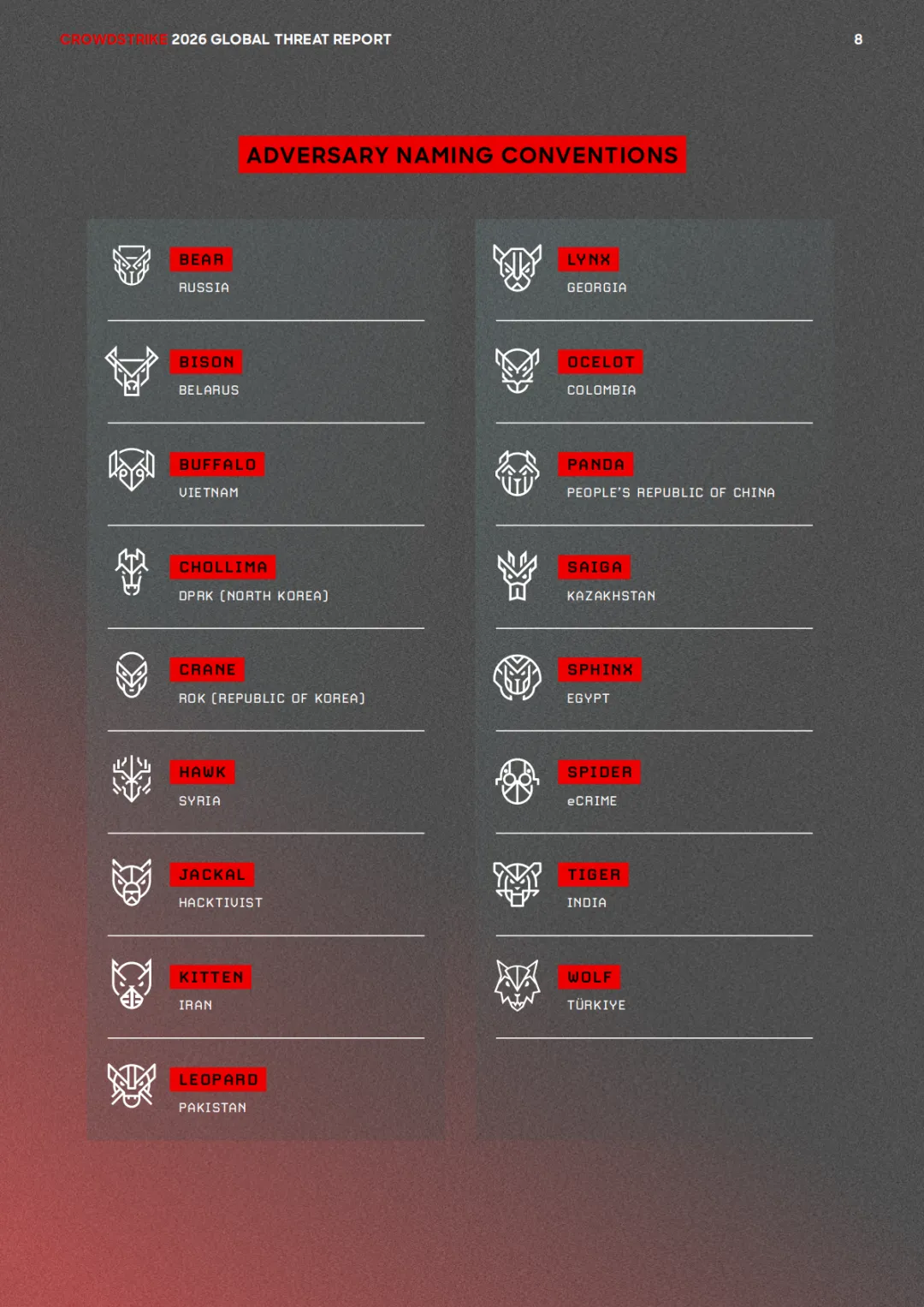

四、对手分类命名规则

CrowdStrike 使用动物/名词命名不同国家/动机的威胁行为体,例如:

-

BEAR:俄罗斯

-

PANDA:中国

-

CHOLLIMA:朝鲜

-

SPIDER:网络犯罪(eCrime)

-

KITTEN:伊朗

五、防御建议(针对 2026 年)

-

安全 AI 系统:防范提示注入、AI 代理滥用、供应链风险。

-

身份与 SaaS 作为主战场:强化防钓鱼 MFA、最小权限、异常行为监控。

-

消除跨域盲点:统一遥测、XDR/SIEM 关联分析。

-

加固供应链与开发流程:代码签名、依赖扫描、CI/CD 安全。

-

优先修补边缘设备:72 小时内完成补丁,启用日志与分段。

-

主动威胁狩猎与情报驱动防御:使用 AI 辅助分析。

-

增强人员抗社会工程能力:演练、红蓝对抗、安全意识培训。

六、总结

2025 年是攻击者 更快、更隐蔽、更善于利用信任的一年。2026 年,AI 赋能攻击、云身份滥用、供应链渗透、边缘设备漏洞利用将继续主导威胁格局。防御必须从“被动响应”转向 主动、智能、跨域协同的安全运营。

完整报告原文已分享到星球社区

会员可前往下载。非会员请按照以下步骤免费获取:

关注公众号,然后在首页对话框回复关键词“2026年全球威胁报告”,

系统自动推送百度网盘下载链接。

(关键词输入需完全一致,否则系统无法正确匹配)

(本星球常年对接50万+报告智库,每日精选50+行业报告学习分享!会员可无限制任意下载)

免责声明:本社群只做内容收集和知识分享,严禁用于商业目的,报告版权归原撰写发布机构所有,相关报告通过公开合法渠道收集整理,如涉及侵权,请联系我们删除;如对报告内容存疑,请与撰写、发布机构联系。

夜雨聆风

夜雨聆风