React遭黑客攻破!AI工具惹祸!200万美金天价勒索震惊前端圈

你天天用的 React / Next.js 部署神器,后院起火了。黑客号称拿到了内部源码和海量 API 密钥,甚至开出了 200 万美元的勒索天价。而这一切的导火索,竟然是一个被攻破的第三方 AI 工具。

全球无数前端开发者的“快乐老家”——云部署巨头 Vercel,出事了。

刚刚,Vercel 官方正式确认了一起严重的内部系统安全入侵事件。

要知道,Vercel 可是爆火的 React 框架 Next.js 的母公司,也是目前全球前端开发者(特别是 React 玩家)最依赖的云端托管与部署平台。

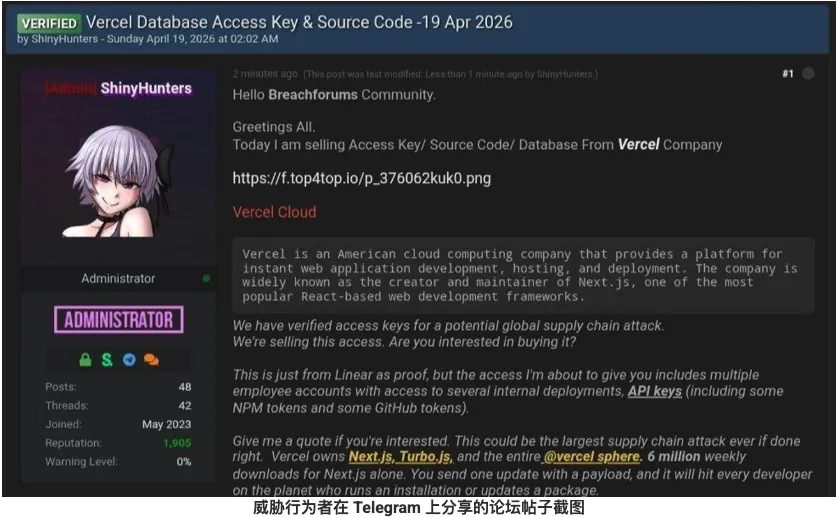

此时此刻,在某个暗网黑客论坛上,一个自称属于著名勒索团伙“ShinyHunters”的黑客,正在大肆叫卖据称是从 Vercel 偷来的内部源代码、数据库数据、内部部署访问权限,以及最要命的——海量的 API 密钥(包括 NPM 和 GitHub token)。

甚至黑客已经直接找上门,向 Vercel 狮子大开口索要 200 万美元的赎金。

要是 Vercel 里的环境变量(Environment Variables)被端了,多少公司的生产环境得瞬间底裤掉光?

🚨 黑客狂飙:晒出员工名单与内部看板

最先引爆舆论的,是黑客在论坛上极其嚣张的“带图发帖”。

为了证明自己不是在吹牛,黑客直接甩出了一份包含 580 名 Vercel 员工信息的文本文件(包括姓名、内部邮箱、账号状态和活动时间戳),以及一张据称是 Vercel Enterprise(企业版)内部管理仪表盘的高清截图。

黑客在帖子里嘲讽道:“这只是 Linear 上的证据,但我即将出售的访问权限,包含了多个拥有极高权限的员工账号,能直接访问你们的内部部署和 API 密钥库。”

🕵️♂️ CEO 紧急辟谣与复盘:都是 AI 惹的祸?

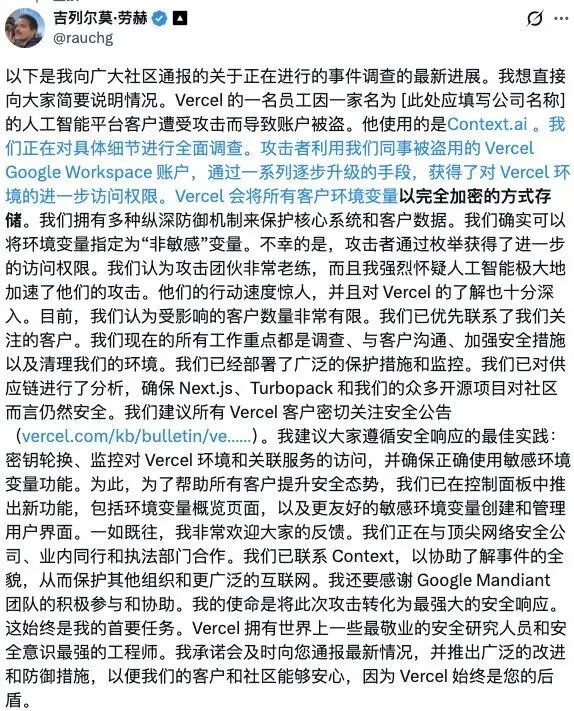

面对满天飞的“脱裤(数据泄露)”传闻,Vercel 官方紧急发布了安全公告,CEO Guillermo Rauch 更是亲自在 X(推特)上发长文“灭火”。

Rauch 给出了一份极其硬核且有些令人啼笑皆非的技术复盘:这次入侵,Vercel 其实是被一个第三方 AI 平台给“坑”了。

完整的攻击链是这样的:

-

破门而入:一个名为 Context.ai 的第三方 AI 分析平台遭到了黑客攻击。

-

凭据窃取:不幸的是,一位 Vercel 员工的 Google Workspace 账号授权了这个 AI 工具的 OAuth 应用。黑客顺藤摸瓜,通过这个被污染的 OAuth 应用,黑进了该员工的谷歌账号。

-

横向移动:拿到员工账号后,黑客成功侵入了 Vercel 的部分内部环境。

-

致命的“非敏感”标签:这是最关键的一步。Vercel 强调,客户的敏感环境变量在静止状态下都是“完全加密”的。但是,Vercel 提供了一个功能,允许开发者将某些变量标记为 “非敏感(non-sensitive)”,这类变量是不加密的。黑客就是通过枚举这些未加密的“非敏感”变量,获取了进一步深入系统的线索和权限。

目前大家最关心的是:我跑在 Vercel 上的 React 项目和数据库密码安全吗?

Vercel 官方给出了几颗“定心丸”:

-

核心项目安全:Next.js(React 的元框架)、Turbopack 以及其他的开源项目源码目前确认是安全的,没有被篡改。

-

核心服务未断:Vercel 的整体托管和部署服务没有受到影响。

但 Vercel 同时也发出了极其严厉的警告,建议所有受影响的客户(官方称是“一小部分”)和广大开发者立刻采取行动:

-

全面排查环境变量:立刻登录 Vercel 面板,检查你的环境变量里是否把包含数据库密码、API Key 的字段错误地标记成了“非敏感”。

-

强制轮换(Rotate):如果不放心,立刻去重置你的 GitHub Tokens、NPM 密钥以及各类第三方服务的 API 密钥。

同时,Vercel 提醒所有 Google Workspace 管理员,立刻检查并撤销一个特定 ID 的异常 OAuth 应用授权。

这场突发事件,给所有沉浸在 AI 浪潮中的开发者敲响了警钟。

在今天的云原生时代,你系统的安全性,不再取决于你最坚固的那道防火墙,而是取决于你接入的最弱的那个第三方工具。

一个为了方便数据分析而随手授权的 AI 插件,竟然成为了击穿一家百亿估值云部署巨头内部网络的“特洛伊木马”。这种极其隐蔽的供应链攻击(Supply Chain Attack),防不胜防。

另外,开发者们也该改改“嫌麻烦”的坏毛病了。别为了图省事,就把生产环境的密码随手存成明文变量。当雪崩来临的时候,系统底层默认的“加密”,才是你最后一块遮羞布。

夜雨聆风

夜雨聆风