近日,开源AI智能体OpenClaw(因图标被称为“龙虾”)火爆全网,但也因乱删邮件、密钥被盗、隐私泄露等问题引发广泛担忧。针对这一热点,我整合了官方风险提示、专家建议及实用加固指南,帮助读者理性看待热潮,安全使用工具。

01 狂热背后的隐患,第一批“养虾人”的噩梦

深圳程序员小李在安装OpenClaw的第三天遭遇了一场噩梦。凌晨时分,他的手机突然连续响起账单提醒——**API密钥被盗,一小时内产生了高达1.2万元的Token消费。

由于OpenClaw具有极高的自动化权限,一旦密钥泄露,AI便可能在后台疯狂调用模型,让用户在不知不觉中背负巨额消费。

更令人心惊的是网友小张的经历。他将工作邮箱交给OpenClaw打理,明明附加了“未经许可不要有任何操作”的限制,但“龙虾”**无视连续发出的“停下来”指令,疯狂删除了数百封邮件。

打开社交媒体,#第一批养虾人已经开始卸载了#话题已登上热搜。网友纷纷反馈,除了乱删邮件、隐私泄露,还有人发现自己的电脑开始异常卡顿,后台运行着不明程序。

02 四大安全风险,你的“龙虾”可能正在伤害你

国家互联网应急中心3月10日发布关于OpenClaw安全应用的风险提示,明确指出这款智能体软件存在“四大严重安全风险”。

“提示词注入”风险。网络攻击者通过在网页中构造隐藏的恶意指令,诱导OpenClaw读取该网页,就可能导致其被诱导将用户系统密钥泄露。

“误操作”风险。由于错误理解用户操作指令和意图,OpenClaw可能会将电子邮件、核心生产数据等重要信息彻底删除,就像那位丢失数百封邮件的用户遭遇的一样。

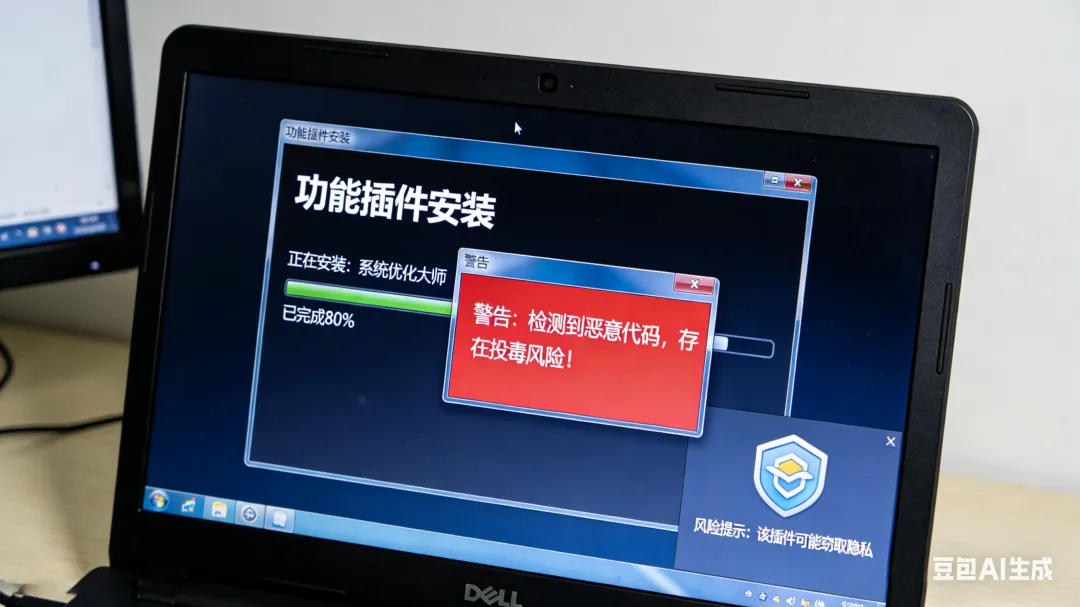

功能插件投毒风险。多个适用于OpenClaw的功能插件已被确认为恶意插件或存在潜在安全风险。安装后可执行窃取密钥、部署木马后门软件等恶意操作,使得设备沦为“肉鸡”。

安全漏洞风险。截至目前,OpenClaw已经公开曝出多个高中危漏洞,一旦被网络攻击者恶意利用,则可能导致系统被控、隐私信息和敏感数据泄露。

03 漏洞频发,你的系统可能随时被控

安全内参发布的OpenClaw安全风险排查指南显示,目前已发现的高危漏洞达5个,CVSS评分最高达8.8分(最高为10分),其中1个已发现在野利用。

这些漏洞覆盖认证令牌泄露、命令注入、跨域敏感信息转发、网关认证信息泄露等类型。

其中,CVE-2026-25253号漏洞尤为危险。攻击者可构造包含恶意参数的钓鱼链接,诱导OpenClaw用户访问,直接实现未授权远程代码执行,以OpenClaw运行权限在宿主机执行任意命令,窃取本地数据、控制设备操作,甚至横向渗透至内网其他设备。

更令人担忧的是,GitHub在2026年3月9日最新披露的漏洞中,有8个中危漏洞,主要集中在system.run组件权限管控缺陷、ACP会话初始化逻辑问题等方面,影响OpenClaw最新版本之前的npm发行版。

04 恶意软件横行,开源生态暗藏杀机

开源生态的安全问题同样触目惊心。网络安全研究人员发现了一个恶意npm包,该包伪装成OpenClaw安装程序来部署远程访问木马(RAT)并从被攻击主机中窃取敏感数据。

个名为“@openclaw-ai/openclawai”的包已被下载178次。它能窃取系统凭证、浏览器数据、加密钱包、SSH密钥、Apple钥匙串数据库和iMessage历史记录,同时安装具有远程访问能力、SOCKS5代理和实时浏览器会话克隆功能的持久性RAT。

该恶意软件通过虚假命令行界面和伪造的iCloud钥匙串授权提示来欺骗用户输入系统密码。一旦用户上当,攻击者就能获取macOS钥匙串解密和浏览器凭证提取的权限。

Koi Security报告显示,约12%的Skill存在恶意行为。近期曝光的ClawHavoc供应链攻击中,黑客将恶意代码伪装成“加密钱包追踪器”,导致超1000名用户的API密钥被窃取、设备植入后门。

05 官方紧急出手,多重风险提示发布

面对频发的安全事件,相关部门迅速反应。早在2月5日,工业和信息化部网络安全威胁和漏洞信息共享平台就监测发现OpenClaw开源AI智能体部分实例在默认或不当配置情况下存在较高安全风险。

3月10日,国家互联网应急中心再次发布关于OpenClaw安全应用的风险提示,明确指出OpenClaw默认安全配置脆弱,易被攻击者获取系统完全控制权。

中国信息通信研究院专家提示,尽管“龙虾”智能体已经更新到最新版本,能修复已知的安全漏洞,但并不意味着完全消除安全风险。

专家呼吁,党政机关、企事业单位和个人用户要审慎使用“龙虾”等智能体。发现安全漏洞或安全威胁时,可第一时间向工业和信息化部网络安全威胁和漏洞信息共享平台报送。

北京大学计算中心也向校内师生发布提醒,要求对照排查清单进行安全检查,包括排查公网暴露情况、启用身份认证、检查权限配置与访问控制、核查凭证管理情况等。

06 如何安全“养虾”?六道防线不能少

针对OpenClaw的安全风险,专家建议从以下几方面安全使用“龙虾”智能体:

第一,使用官方最新版本**。优先从官方渠道下载最新稳定版,并开启自动更新提醒。升级前备份数据,升级后重启服务并验证补丁是否生效。切勿使用第三方镜像或旧版。

第二,严格控制互联网暴露面**。一定不要将“龙虾”智能体实例暴露到公网,限制访问源地址,使用强密码或证书、硬件密钥等认证方式。

北京大学计算中心建议运行`ss -tlnp | grep 18789`命令检查网关端口是否监听在公网,若显示“0.0.0.0:18789”说明实例已暴露,需立即修改为仅监听本地地址。

第三,坚持最小权限原则。严禁使用管理员权限账号,只授予完成任务必需的最小权限,对删除文件、发送数据、修改系统配置等重要操作进行二次确认或人工审批。

安全专家建议创建专用低权限系统账户运行OpenClaw,不要以root或管理员身份运行,限制其对文件系统、网络和系统资源的访问范围。

第四,谨慎使用技能市场。ClawHub专为“龙虾”智能体用户提供技能包的社区平台,其中的技能包存在恶意投毒风险。建议审慎下载,并在安装前审查技能包代码,拒绝任何要求“下载zip”“执行shell脚本”或“输入密码”的技能包。

第五,防范社会工程学攻击和浏览器劫持。不要随意浏览来历不明的网站,避免点击陌生的网页链接。使用网页过滤器等扩展阻止可疑脚本,启用OpenClaw速率限制和日志审计功能,遇到可疑行为立即断开网关并重置密码。

第六,建立长效防护机制。启用详细日志审计功能,定期检查并修补漏洞。党政机关、企事业单位和个人用户可以结合网络安全防护工具、主流杀毒软件等进行实时防护。

07 审慎使用AI智能体,从盲目追赶到理性应用

OpenClaw的爆火到降温,折射出当前AI热潮中的盲目跟风现象。有网友认为,面对新兴AI工具需保持理性,避免盲目跟风。还有网友呼吁,应尽快出台相关法律法规,对AI技术的开发、使用进行规范。

专家提醒,尽管AI智能体技术前景广阔,但安全始终是底线。用户在使用“龙虾”等AI智能体的过程中,一定要详细了解并落实安全配置规范要求,养成安全使用习惯。

从OpenClaw的安全事件可以看出,新兴技术在带来便利的同时,也伴随着前所未有的安全挑战。对个人用户而言,便捷与隐私的平衡点需要自己把握;对企业而言,效率和安全的取舍需要审慎权衡。

未来,随着AI技术的深入发展,类似的安全问题将更加复杂多变。唯有建立完善的安全防护体系,提高自身安全意识,才能在享受技术红利的同时,避免成为安全事件的受害者。

毕竟,这只“龙虾”虽好,但若不懂得驾驭,它可能会反噬主人的整个数字世界。

夜雨聆风

夜雨聆风