AI 做题日记 03

拿到题目后,按照标准流程跑了 pwn MCP healthcheck,结果直接报错:ida.reachable=false, probe_error="failed to reach IDA plugin at http://172.23.48.1:18080/mcp: timed out"

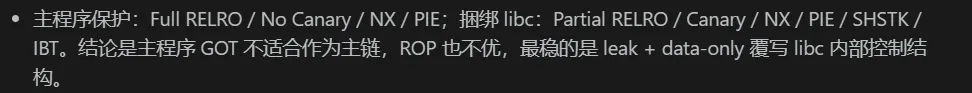

WSL 后端也是本地环境,无法联动 IDA 插件,这条路客观上走不通了。AI 立刻给出预案:放弃 IDA 联动,转用 pwn MCP 本地工具 + objdump + gdb,聚焦反汇编和动态调试证据链。

五、日记小结:VM 题的解题思路与收获

这道题给我最大的感受是,全保护环境下,硬刚栈 ROP 往往是死路,而 libc 内部的控制结构才是真正的突破口。AI 在整个过程中帮我做了几件关键的事:

-

开局 IDA 插件故障时,立刻切换本地证据链,避免了无意义的排查。 -

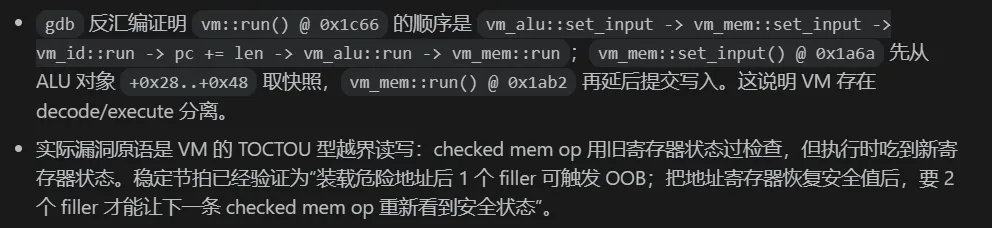

精准识别 VM 的 decode/execute 分离,点破 TOCTOU 漏洞的本质。 -

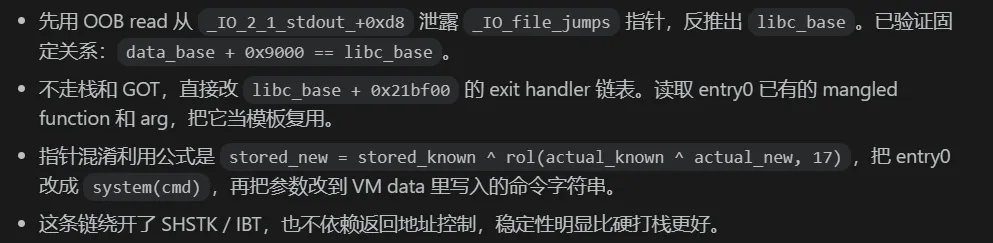

结合保护机制,直接排除了栈 ROP 和 GOT 劫持的思路,锁定 exit_handler 链攻击。 -

给出可直接复用的指针混淆公式和完整 EXP 结构,帮我省去了大量调试时间。

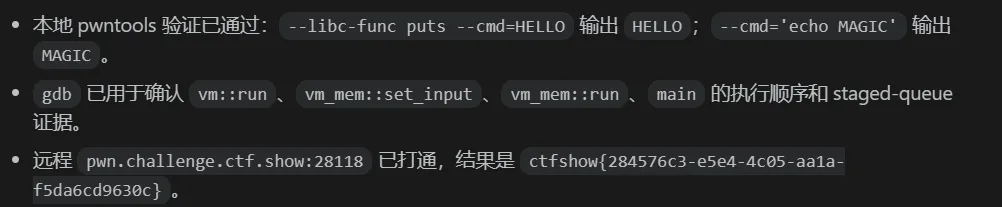

VM 题看起来复杂,其实核心还是 “找漏洞 – 绕保护 – 搭稳定利用链”,AI 帮我把这个过程拆解得清清楚楚,让我第一次完整通关了带 TOCTOU 漏洞的 VM 题。

夜雨聆风

夜雨聆风