AI 模型部署工具 Xinference 供应链投毒,腾讯云安全已支持防护

事件概述

2026 年 4 月 23 日,腾讯云安全中心监测到 AI 模型部署工具 Xinference(Xorbits Inference)被披露存在供应链投毒风险,其发布至 PyPI 仓库的 2.6.0、2.6.1、2.6.2 三个版本被植入经过多层混淆(Base64 编码)的恶意载荷。当开发者安装受影响的包,或在代码中执行import xinference时,该恶意代码会被自动解码并在内存中执行,进而遍历主机收集云服务凭证、API 密钥、SSH 密钥、加密货币钱包文件、数据库连接字符串、Shell 历史及系统环境变量等敏感信息,并将其打包后回传至攻击者预设的 C2 服务器 whereisitat[.]lucyatemysuperbox[.]space。Xinference 作为 AI 推理与模型部署的常用开源组件,相关用户分布广泛,腾讯云安全建议及时开展安全自查,如在受影响范围,请立即进行更新修复。

技术分析

Xinference 是一个开源的 AI 模型部署与推理工具,让用户以简洁的方式运行和管理包括大语言模型、嵌入模型、图像模型、语音模型在内的多种 AI 模型,适用于研究、开发和实际应用。

据描述,在 PyPI 仓库的 Xinference 包 2.6.0、2.6.1 及 2.6.2 版本中,攻击者通过入侵合法贡献者的账户(或利用自动化机器人),在项目的__init__.py初始化文件中植入了经过多层混淆(Base64 编码)的恶意载荷。当开发者安装受影响的包或在代码中执行import xinference时,Python 解释器会加载__init__.py,其中的恶意载荷被自动解码并在内存中执行,整个过程不依赖额外的文件落地,具备较高的隐蔽性。

恶意载荷执行后,会在主机上系统性地遍历以下类型的敏感信息:

-

云服务凭证:云环境的访问密钥配置文件;

-

集群与密钥信息:Kubernetes 令牌、SSH 私钥;

-

加密货币钱包:多种主流加密货币的本地钱包文件;

-

数据库凭据:SQL、Redis、MongoDB 等服务的连接字符串;

-

开发与执行痕迹:Shell 历史记录、系统环境变量。

收集完成后,恶意载荷会将上述信息打包并回传至预先设定的 C2 服务器域名whereisitat[.]lucyatemysuperbox[.]space。

注:在恶意版本暴露窗口内执行过pip install xinference安装或更新操作,并命中 2.6.0、2.6.1、2.6.2 任一版本的主机,均应视为存在受影响风险。Xinference 常部署于具备云服务凭证与模型数据访问权限的开发与推理环境中,相关用户应立即排查并回滚至安全版本。

影响版本

-

xinference (pypi) == 2.6.0

-

xinference (pypi) == 2.6.1

-

xinference (pypi) == 2.6.2

安全版本

-

xinference <= 2.5.0

-

后续请关注 PyPI 官方发布的安全修复版本

排查方法

1. 恶意版本检测:

pip show xinference 2>/dev/null | grep -E "Version:\s*2\.6\.(0|1|2)" && echo "AFFECTED"pip list 2>/dev/null | grep -E "xinference\s+2\.6\.(0|1|2)" && echo "AFFECTED"2. C2 外连痕迹检测:

在企业 DNS 解析日志、VPC Flow Log、EDR / HIDS 的 DNS 遥测数据中检索以下 IoC:

# C2 域名whereisitat[.]lucyatemysuperbox[.]space3. 敏感信息泄露排查:

# 检查 SSH 密钥是否被异常访问或替换ls -la ~/.ssh/id_rsa ~/.ssh/authorized_keys 2>/dev/null# 检查 Shell 历史中是否存在异常的 curl / wget / base64 解码命令grep -E "curl|wget|base64" ~/.bash_history ~/.zsh_history 2>/dev/null# 检查环境变量是否存在敏感信息env | grep -E "SECRET|TOKEN|PASSWORD|KEY"修复建议

1. 卸载恶意版本并降级至安全版本(立即执行)

# 卸载恶意版本pip uninstall -y xinference# 降级至安全版本pip install xinference==2.5.02. 清理残留后门与缓存

# 清理 pip 缓存pip cache purge# 精准定位 site-packages 下的 xinference 目录并检查残留python -c "import site; print(site.getsitepackages())"find <上述 site-packages 路径> -path "*xinference*" 2>/dev/null3. 凭证与密钥强制轮换

由于恶意载荷在受感染主机上具备完整的敏感信息访问能力,凡确认命中受影响版本的主机,相关凭证均应视为已泄露,须立即完成轮换:

-

云服务访问密钥:云访问密钥(AccessKey / SecretKey);

-

代码与协作平台:GitHub、GitLab、Docker Hub 等平台的 Token、Webhook 与 SSH 公钥;

-

数据库凭据:SQL、Redis、MongoDB、LDAP 等服务密码;

-

SSH:删除旧公钥,重新生成密钥对。

4. C2 通信阻断与横向移动排查

在防火墙、主机安全、DNS层面封禁恶意域名whereisitat[.]lucyatemysuperbox[.]space及其解析 IP。同步排查受感染主机是否存在异常的内网扫描、SSH 连接记录或新增的计划任务 / systemd timer,判断攻击者是否已进行横向移动与持久化。

5. 云上资产审计

-

审计云访问管理的角色与权限变更,重点关注CAM 是否出现可疑的策略绑定或子账号新增;

-

审计腾讯云操作审计日志,是否存在异常的cam写操作API 调用;

-

排查 Kubernetes 集群kube-system命名空间下 Secret 是否被异常挂载或读取;

-

审查 GitHub Actions、GitLab CI、Jenkins 等 CI/CD 平台的构建日志,排查是否在构建过程中意外泄露了凭证。

腾讯云安全响应

腾讯云主机安全与云防火墙已于事件公开后第一时间完成检测规则、IOC 与恶意域名情报策略更新,支持客户对受影响资产进行快速定位、风险处置及持续防护。

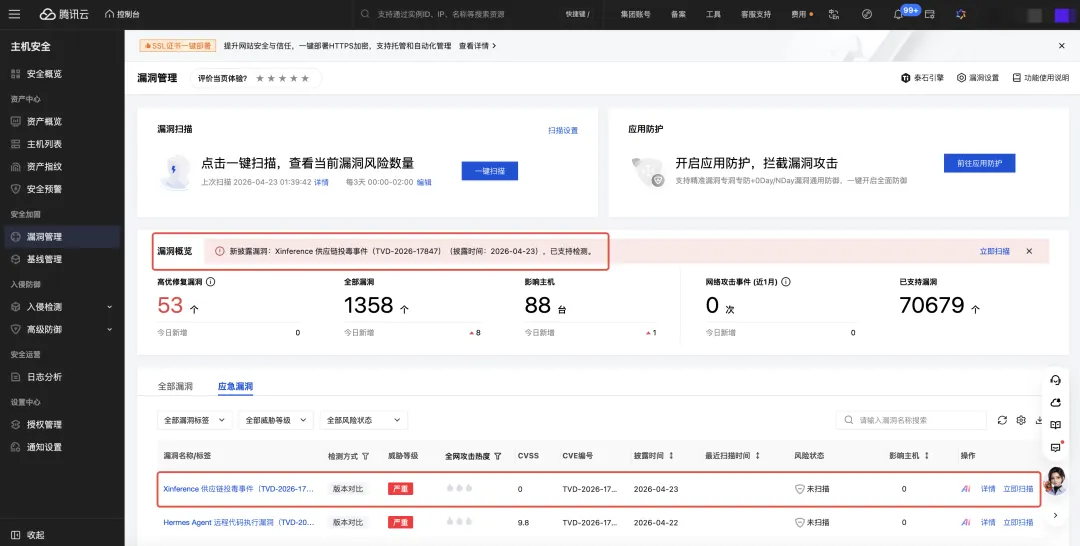

1. 腾讯云主机安全已支持 Xinference 供应链投毒威胁的事前脆弱性检测与事中异常行为告警:

-

事前检测:安全漏洞管理 > 应急漏洞模块,支持一键扫描云上主机中安装的 Xinference 组件版本,识别存在供应链投毒风险的脆弱性版本(2.6.0 / 2.6.1 / 2.6.2),并输出受影响资产清单与修复建议。

-

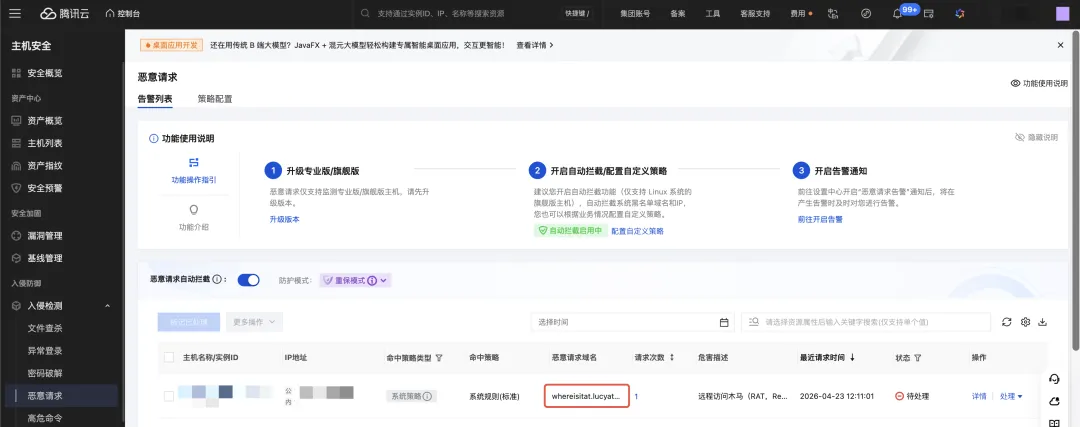

事中告警:当主机上的 Xinference 进程触发异常行为(如敏感文件读取、向恶意 C2 域名whereisitat[.]lucyatemysuperbox[.]space发起外连等)时,主机安全可实时告警并输出处置建议,协助客户第一时间感知风险、联动实施拦截。

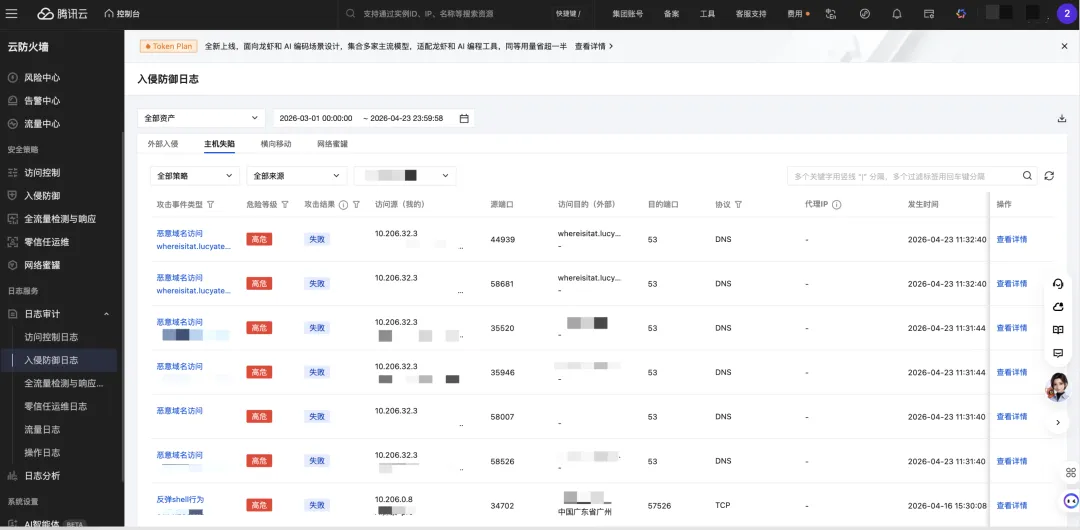

2. 腾讯云防火墙已支持对 Xinference 供应链投毒威胁的事后恶意请求自动拦截:

-

事后拦截:当被植入恶意代码的 Xinference 组件向 C2 服务器(whereisitat[.]lucyatemysuperbox[.]space)发起通信时,云防火墙基于威胁情报可对出站流量中的恶意域名访问进行实时识别与拦截,切断攻击链路,阻止后续恶意指令下发与敏感数据外泄等高风险行为。

3. 腾讯云安全中心–云API风险治理支持对AK/SK异常的调用进行检测

-

云安全中心通过实时监测云 API 访问密钥的日志和权限,梳理 AK 权限配置与调用路径,并基于腾讯云独有的丰富情报识别泄露事件、异常调用、权限配置风险,并进行告警。

https://cloud.tencent.com/announce/detail/2263

https://www.ox.security/blog/xinference-allegedly-hacked-by-teampcp-malicious-package-in-pypi/

夜雨聆风

夜雨聆风