AI 智能体最大的「隐形杀手」被揪出来了!Kernel 发布 Managed Auth 2.0,稳定性飙升 8 倍

你的 AI Agent 跑着跑着突然「失忆」了——任务做到一半,登录态悄悄过期,模型浑然不觉,继续对着错误页面疯狂操作。Kernel 昨日发布 Managed Auth 2.0,官方称内部基准测试中认证可靠性提升至原来的8 倍,直指这个让无数开发者抓狂的生产级痛点。

你的 Agent 在「裸奔」,你知道吗?

想象一个场景:你给 AI Agent 布置了一个需要跨三个 SaaS 平台的自动化任务。它登录了 LinkedIn,抓完数据,跳到内部管理后台继续操作——然后 LinkedIn 的 session 过期了。

人类遇到这种情况会怎样?刷新页面,看到登录框,重新输密码,继续干活。整个过程不超过 30 秒。

Agent 呢?它根本不知道自己已经「掉线」了。

它会继续在未登录的页面上操作,把错误信息当成正常数据处理,甚至在后续的每一步中,都在错误的基础上「层层加码」。一次登录态丢失,可能让整条自动化流水线全部报废。

这就是为什么 Kernel 在 4 月 23 日发布 Managed Auth 2.0 时,社区里最热的讨论,不是那个8 倍的数字本身。

近万人围观的官宣,到底说了什么?

Kernel 的官宣推文简洁到近乎冷酷:

“today we’re rolling out managed auth 2.0 — now 8x more reliable in our internal benchmarks.”

「今天我们推出 Managed Auth 2.0,在内部基准测试中,可靠性提升到了原来的 8 倍。」

“it’s your standard interface for managing auth for all your agents across any site.”

「它是你用来管理所有 Agent 在任意网站上认证问题的标准接口。」

“2fa/sso/1password and re-auth automagically handled.”

「2FA、SSO、1Password 和重新认证会自动处理。」

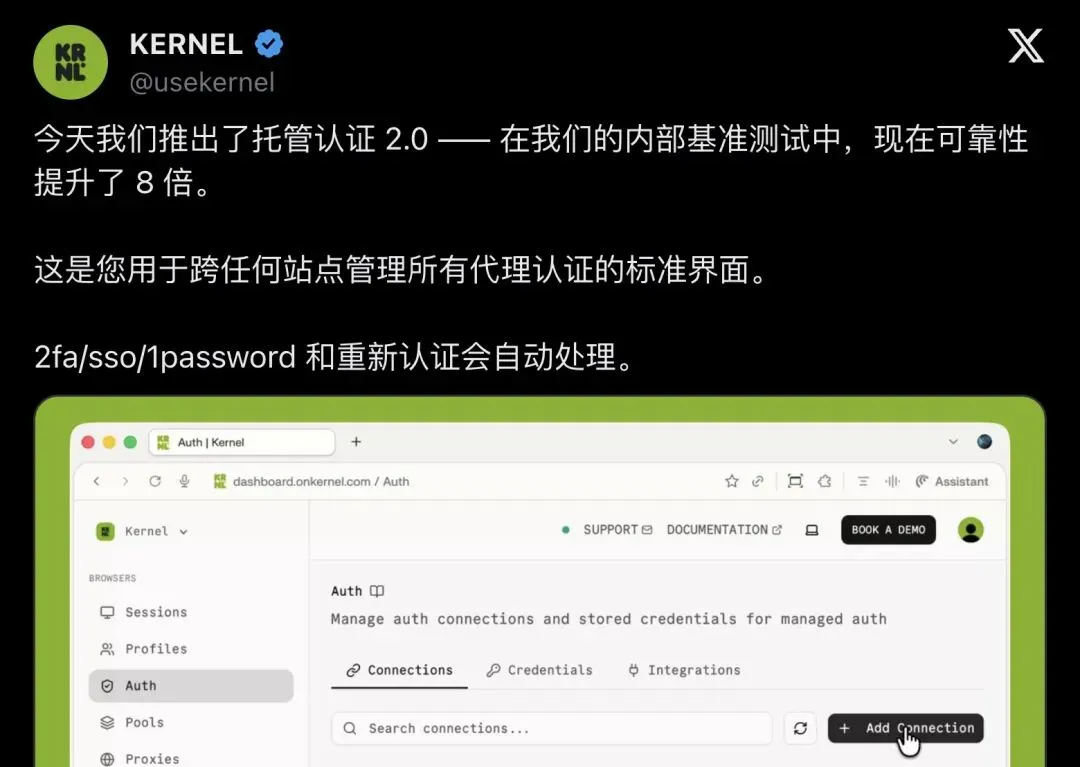

▲ Kernel 官宣 Managed Auth 2.0,附带产品仪表盘截图,可以看到 LinkedIn、ESPN 等多个域名均显示「Authenticated」状态。约 9800 人浏览,41 人点赞。

三句话,把三个重磅信息砸了出来:可靠性翻了 8 倍、覆盖任意网站、连 2FA 和 SSO 都自动搞定。

Mason Williams 在评论区直接给了一句最通俗的翻译:

“it’s the api for signing into any site on the internet”

「它就是帮 Agent 登录互联网上任何网站的 API。」

▲ Mason Williams 的评论——把 Managed Auth 2.0 的本质压缩成了一句话。

社区炸了:「Agent 掉登录态」比你想象的更可怕

在所有社区反馈中,Nikhil Sonti 的回复质量最高。他一针见血地指出了 Agent 认证失败和人类认证失败之间的本质差异:

“re-auth mid-task is the failure mode that looks nothing like a user failure mode. humans notice when they lose a session. agents don’t, or they hallucinate around it. that’s the 8x worth fighting for”

「任务中途重新认证是一种完全不像用户故障的故障模式。人类丢了 session 会立刻察觉。Agent 察觉不到,或者干脆围绕这个错误产生幻觉。这才是值得为之奋斗的 8 倍价值。」

▲ Nikhil Sonti 的评论,被社区认为是对「为什么 8 倍很重要」最精准的解释。

这段话值得所有正在搭建 Agent 工作流的开发者反复咀嚼。你以为登录失败只是「重试一下」的小事?对 Agent 来说,它可能根本意识不到自己需要重试。更可怕的是,它会把「未登录状态下的错误页面内容」当作真实数据,继续往下执行。

一次 session 过期,后续十个步骤全部跑偏。

这就是 mid-task re-auth failure——生产环境里的沉默杀手。

从 1.0 到 2.0:Kernel 这两个月干了什么?

Managed Auth 并非横空出世。它的时间线清晰地展示了一条从概念到基础设施的进化路径:

2 月 11 日,Kernel 首次推出 Managed Auth 1.0,定位就已经很明确:

“Introducing Managed Auth: a standardized way for agents to log in and stay logged in across the internet.”

「让 Agent 登录,并在整个互联网上持续保持登录状态。」

当时这条推文获得了185 个点赞、114 个收藏——开发者社区对这个方向的需求可见一斑。

3 月 17 日,关键一步:Kernel 宣布与1Password达成合作。这回答了企业最关心的问题——我不想再维护一套新的凭证库,我的 Agent 能不能直接用我现有的密码管理器?

答案是:可以。而且凭证值不会存储在 Kernel 里,始终保留在 1Password 中。

“we’ve partnered with @1Password to take the next step toward solving authentication for agents.”

「我们与 1Password 合作,向解决 Agent 认证问题迈出了关键一步。」

4 月 23 日,2.0 版本落地。从首次发布到重大升级,只用了两个半月。

拆开 Managed Auth 2.0,里面是什么?

根据 Kernel 公开文档,Managed Auth 2.0 的核心架构可以拆解为三层:

第一层:Connection 层。每个域名对应一条独立的 auth connection。LinkedIn 一条,ESPN 一条,内部管理后台一条。官宣截图里就能看到——多个域名并列显示着绿色的「Authenticated」标签。

第二层:Profile 层。多个 auth connection 挂到同一个浏览器 profile 下。这意味着 Agent 启动浏览器时,可以直接处于「已登录」状态——多个网站同时在线,无需逐个登录。

第三层:Credential 层。凭证来源有三种:登录时自动捕获保存、预先存入 Kernel、或者连接 1Password 外部 vault。这套设计让凭证管理足够灵活,同时满足安全合规的要求。

官方文档的原话是:

“Managed Auth creates and maintains authenticated browser sessions for your AI agents. Store credentials once, and Kernel re-authenticates automatically when needed.”

「Managed Auth 为你的 AI Agent 创建并维护已认证的浏览器会话。凭证只需存储一次,Kernel 会在需要时自动重新认证。」

这套设计瞄准的目标,是让 Agent 拥有持久的浏览器身份层——跨域名、跨会话、跨任务。

别高兴太早:这些场景它还搞不定

必须说清楚的是,Managed Auth 2.0 的自动化能力有明确的边界。

Kernel 自己的 FAQ 写得很坦诚:

“Automatic re-authentication only works when the stored credentials are complete and don’t require human input.”

「自动重新认证只有在存储的凭证完整且不需要人工输入时才有效。」

具体来说:

- 能自动搞定的

:完整的用户名密码 + 可自动生成的 TOTP + SSO/OAuth 跳转 + 1Password 中的凭证和动态验证码。 - 搞不定的

:短信验证码、邮件 OTP、推送审批通知、需要人工选择 MFA 方式的流程。

“If login needs SMS/email OTP, push notifications, or manual MFA selection, you’ll need to trigger a new login session manually.”

「如果登录需要短信/邮件 OTP、推送通知或手动选择 MFA,你需要手动触发新的登录会话。」

换句话说,Kernel 解决了一大块现实场景中的认证摩擦,但凡是依赖「另一台设备上的人类操作」的验证步骤,仍然是自动化的禁区。

这很诚实。也很重要。

8 倍的背后:一场关于 Agent 基础设施的卡位战

回到那个8 倍的数字。

必须指出:这是 Kernel 自己的内部基准测试结果,目前没有公开的第三方评测方法论。但这个数字指向的问题——Agent 认证稳定性——是实打实的行业痛点。

社区里有人兴奋地喊「huge unlock」「it just works」:

▲ erin nielsen 在评论区表示「对众多用例来说这是一个巨大的解锁!它就是能用」。

这种反应说明了一件事:开发者在 Agent 认证这个环节上被折磨太久了。

当所有人都在讨论模型能力有多强、推理有多深、上下文有多长的时候,一个残酷的现实摆在眼前——你的 Agent 连网站都登不稳,谈什么自动化?

Kernel 的 Managed Auth 2.0 就像是给 Agent 世界装上了一套「身份证系统」。模型负责思考,Auth 层负责证明「我是谁」。

这场基础设施的卡位战才刚刚开始。而谁先把「登录」这件看似不起眼的事情做到足够稳定,谁就可能成为整个 Agent 生态的底层标准。

— END —

夜雨聆风

夜雨聆风