版本 | 修复漏洞数 | 累计修复 |

2026.1.5 | 1 | 1 |

2026.1.20 | 1 | 2 |

2026.1.29 | 3 | 5 |

2026.1.30 | 2 | 7 |

2026.2.1 | 4 | 11 |

2026.2.2 | 9 | 20 |

2026.2.3 | 2 | 22 |

2026.2.6 | 2 | 24 |

2026.2.12 | 7 | 31 |

2026.2.13 | 7 | 38 |

2026.2.14 | 38 | 76 |

2026.2.15 | 9 | 85 |

2026.2.17 | 7 | 92 |

2026.2.19 | 19 | 111 |

2026.2.21 | 18 | 129 |

2026.2.22 | 33 | 162 |

2026.2.23 | 15 | 177 |

2026.2.24 | 12 | 189 |

2026.2.25 | 18 | 207 |

2026.2.26 | 15 | 222 |

2026.3.1 | 11 | 233 |

2026.3.2 | 11 | 244 |

2026.3.7 | 10 | 254 |

2026.3.8 | 3 | 257 |

2026.3.11 | 17 | 274 |

2026.3.12 | 8 | 282 |

2026.3.13 | 4 | 286 |

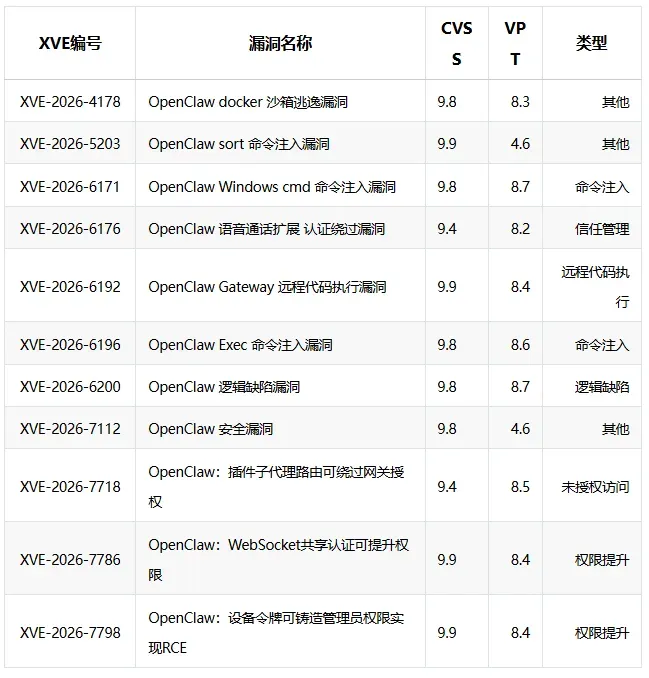

1、定期更新。关注OpenClaw漏洞信息,重点关注高风险(公开POC或在野利用行为)漏洞,及时升级到最新版本。

2、启用认证机制,避免未授权访问。

3、网络隔离。将OpenClaw网关部署在受保护的网络环境中。

4、最小权限原则。限制Docker容器权限,避免沙箱逃逸。对所有外部输入(包括 WebSocket、API请求)进行严格的访问控制限制。

5、结合官方SECURITY.md信任模型配置部署,未来需持续关注插件扩展与Webhook模块的安全边界。

夜雨聆风

夜雨聆风