开局一张报错图,AI帮不会写APP的我逆向跨端找Bug

我不会写 Android App。也没有前端源码。手里拿到的,只有一个 APK,外加一张用户发来的报错切图。

按以前的经验,这种问题基本属于“看一眼就头大”的类型。因为你既不是这个技术栈的人,又没有完整代码,还要从一句看起来像前端吐出来的话里,反推出到底是哪一层出了问题。

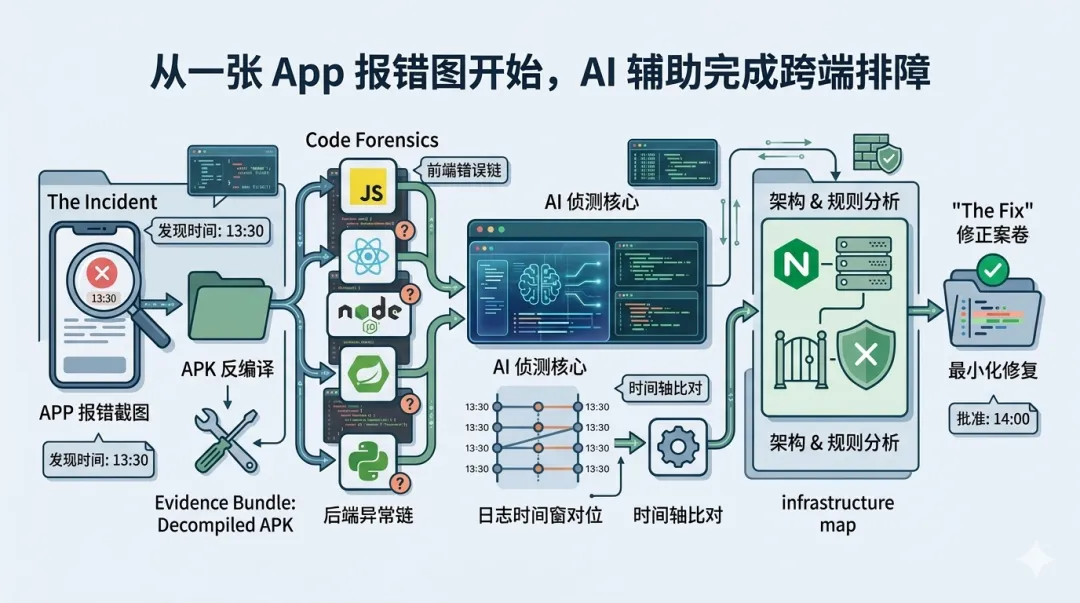

但这次不一样。AI 帮我把这件事拆开了:先拆 APK,看错误是谁说的;再联查后端代码,看异常是从哪一层冒出来的;最后对日志、看配置,把整条证据链串起来。

结果是,一个原本我可能根本不敢碰的问题,半天不到就基本收敛了。而且最后查出来,问题还真不在前端。

我不会写 App,也没有前端代码,但这次还是把问题查出来了

朋友的一个app出错了,开发商跑路不解决问题. 他让我帮看看到底是啥问题.

出错是这样的:

然后次我手里没有前端源码。没有 Android 工程。(其实我没弄过app开发啊)没有现成的接口说明。甚至一开始,连“这句报错到底是谁报的”都不知道。

我拿到的材料,差不多只有这些:

-

一个 APK -

一张报错切图 -

一些后端代码 -

几份日志 -

后面再慢慢补上的配置和规则文件

那张切图里,页面底部飘着一句:

cURL error 52: Empty reply from server

乍一看,这种东西很容易让人本能地觉得:

-

像前端问题 -

或者像后端偶发不稳定 -

又或者像网络抖了一下

但真开始查以后才发现,事情完全没那么简单。

更准确地说,它是那种特别典型的“谁都像有锅,但一时谁都说不清”的问题。

真正难的,不是技术有多深,而是你手里的信息太碎了

这种问题最折磨人的地方,不是某一层逻辑特别难。而是线索根本不在一个地方。

你看到的是前端页面上的一句报错。但这句话,未必是前端自己生成的。它也可能是后端返回的。甚至可能是后端访问别的服务时,底层 HTTP 库抛出来的。

而你手里的材料又是碎的:

-

客户端没有源码,只有 APK -

前端页面只能靠切图和反编译去猜 -

后端代码只知道大概框架 -

日志很多,但不知道该翻哪一段 -

配置很多,但不知道哪一条真正生效了

这种场景下,人最容易做的事情就是“先猜”。

但排障最怕的,其实就是先猜。

所以这次我换了个思路:

我不去硬扛,没装作自己会 App 开发,而是先让 AI 帮我把现场搭起来。

第一步,不是查 Bug,而是先让 AI 帮我把地基铺好

这一步其实特别重要。

因为像我这种并不写 App 的人,真正卡住的往往不是“不会分析逻辑”,而是连分析入口都不顺。

比如:

-

APK 怎么拆 -

拆完先看哪 -

哪些目录有价值 -

哪些脚本要先补 -

后端代码怎么和 APK 放一起 -

该怎么把中间结论记下来,避免查着查着又丢了

这类活本身不高深,但特别耗神。以前你得自己一点点摸,现在 AI 很适合先把这部分接过去。

它先帮我把工作区理顺:

-

APK 反编译目录准备好 -

后端代码放进同一个分析目录 -

日志、截图、配置放在固定位置 -

分析文档模板先建好 -

脚本不通的地方先修到能跑

这一步其实已经值回不少时间了。因为很多 Bug 不是死在“分析不出来”,而是死在“还没开始分析,人就已经在环境和材料上消耗掉了”。

第二步,拆 APK,但目标不是“看懂整个 App”

这次我自己一个非常直观的感受是:

不会写 App,不等于不能排查 App 的错误。

关键不在于你要不要看懂整个客户端。关键在于,你要先回答那几个最关键的问题。

这次拆 APK,我们根本不是为了全面逆向。目标非常窄:

-

这个页面从哪进来的 -

首页由谁承载 -

网络请求在哪一层发 -

错误提示从哪一层弹 -

后端返回的 msg会不会被前端直接展示

AI 在这里特别有用。因为反编译产物一大坨,人自己翻很容易迷路。但 AI 很适合先帮你把关键点拎出来:

-

启动入口是什么 -

主页面和消息页在哪 -

网络层有没有统一封装 -

toast 是不是统一处理 -

错误文案是不是直接取后端字段

最后,最关键的一条结论被 AI 很快拎出来了:

客户端会直接把后端 JSON 里的 msg 显示给用户。

这句话一出来,排查方向就完全变了。

因为它意味着,用户看到的 cURL error 52,不一定是前端自己报的。它很可能只是前端把后端返回的报错,原样显示了一下。

很多时候,排障最关键的一步,不是先找到根因。而是先搞清楚:

这句话,到底是谁说的。

第三步,再去后端把这句话对上

既然前端可能只是“代为展示”,那下一步就该去后端里找这句话从哪来。

继续联查后,很快又拿到了两条特别关键的事实:

-

全局异常处理会把异常消息原样写进 JSON 响应 -

底层 HTTP 请求失败时,会抛出类似 cURL error {errno}: {message}这样的错误格式

到这里,事情一下就清楚多了。

前端不是根因。前端只是把错误展示出来了。真正的异常,是后端在访问别的 HTTP 服务时冒出来的。

这一步为什么重要?

因为很多团队查到这里就会直接停住,说:“哦,那就是后端问题。”

但其实不是。

这一步只能说明:

-

前端没乱报 -

后端也确实报错了 -

但后端报错,不代表问题就在第一跳接口

换句话说,后端也可能只是“事故现场里的一个中转站”。

第四步,真正有用的突破,不是在代码里,而是在“对时间窗”

后面最有效的一步,不是继续啃代码。而是开始把截图、录屏和日志对起来。

这也是我这次特别强烈的一个感受:

用户给你的切图,不只是“现象”,它其实是日志检索的起点。

这次我们先用录屏大致确认,报错出现在第几秒。再反推出服务器 access log 该切哪一小段时间窗。

这件事听起来很土,但很有用。

因为没有时间窗,你面对的就是海量日志。而一旦时间窗被缩小,你就不再是“大海捞针”,而是在一个有限范围里做关联分析。

AI 在这里帮了很大忙。它不是神奇地“自动定位根因”,而是帮我把这些原本非常机械、又非常费注意力的动作接过去:

-

先根据录屏估时间点 -

再切出前后几分钟日志 -

再同时去对客户端请求、后端访问、上游日志和错误信息

这样一来,排查就不是“翻日志”,而是在“对证据”。

第五步,真正的问题,出在第二跳

后面对日志一对,关键线索终于出来了。

一边,业务站点日志显示:

-

客户端请求对应接口时,HTTP 状态是 200 -

但响应体非常小,只有几十个字节

另一边,上游站点日志显示:

-

同一时间窗里 -

有来自 127.0.0.1的内部请求 -

请求特征和服务端 HTTP 请求库一致 -

多次出现 444 0

这两边一对,事情就很清楚了。

客户端表面上拿到了 200,但这个 200 不代表业务成功,而更像是后端把异常包装成 JSON 再返回了。

真正出问题的地方,不在第一跳。而在第二跳:业务后端去请求上游站点时,被直接掐断了。

也就是说,整条链路其实是这样的:

-

用户在 App 里点了一下 -

App 调业务后端 -

业务后端再去调上游站点 -

第二跳请求被中断 -

cURL 收到 empty reply -

异常被包装进 JSON -

前端 toast 把 msg展示出来

所以最后用户看到的,是前端。但真正的事故点,不在前端。

这也是为什么我前面一直说:

不会写 App,不等于不能查 App 的错误。

因为你最后要查的,很多时候压根不是 App 本身。App 只是故障链路最外层的一层壳。

第六步,再往下看,发现不是“整体系统问题”,而是一条规则误伤了内部请求

但查到“第二跳被掐断”还不够。因为这时候你还要继续回答两个问题:

-

到底是谁掐断的 -

修的时候该怎么改,才不至于一把把别的防护也拆了

继续看配置和规则以后,最后锁定的结论是:

-

目标接口本身其实已经在白名单里 -

但站点级还有一条额外参数规则 -

这条规则在特定参数形态下会直接返回 444 -

而内部回环请求里,正好有一段鉴权参数在部分情况下命中了这条规则

到这里,整件事就闭环了。

它不是“App 写得差”。不是“后端接口不稳定”。也不是“整个安全策略有问题”。

它更具体,也更真实:

一条站点级规则,误伤了内部正常请求。

这类问题最容易做错的,是修法。

最省事的办法,当然是直接大关特关。但这种修法通常也是后患最大的。

这次最后选的修复方式很克制:

-

不关整体防护 -

不大改外部访问策略 -

只让内部回环请求绕过这条误伤规则 -

外部该防的继续防

这就是工程上很典型的一个好味道:

最小改动,闭环修复。

这次最让我有感触的,不是 AI 会不会写代码,而是它真的帮我“敢查”了

如果这件事放在以前,我大概率会怎么做?

看到一张前端报错图。手里没有前端代码。自己也不会写 App。大概率心里第一反应就是:

“这事先找 Android 同学吧。”

但这次 AI 介入以后,整个感觉完全不一样。

它不是把答案直接喂给我。而是把原本我不敢碰的东西,拆成了我能一层层跟下去的步骤:

-

先搭环境 -

再拆 APK -

先判断错误是谁说的 -

再去后端对异常链 -

再去按时间窗切日志 -

最后再看配置和规则

也就是说,AI 真正帮我的,不是“替我会写 App”。

而是:

它把一个我原本不熟的领域,变成一个我至少能推进解决问题的地盘。

这点我觉得特别重要。

因为很多工程问题,真正限制你的,不是能力绝对不够。而是你不在这个栈里,天然就缺一个分析入口。而 AI 现在很适合干的,就是把这个入口搭出来。

效率上,真不是省一点点

这次没有特别精确地按分钟打点,中途AI干活的时候我外出吃饭了.我参与的过程大概2小时. 除了写spec和给他装工具,真干时候其实给AI打下手,切了一下服务端日志.

但一个很直观的感受是:

如果完全靠人工,这种跨端问题,真的很容易拖到两三天。

不是因为某一段代码特别难。而是因为每一步都要切上下文:

-

先看 APK -

再看后端 -

再翻日志 -

再看上游 -

再查配置 -

最后还得自己把前面结论重新整理一遍

而这次在 AI 帮助下,整体基本在半天不到就已经把主要方向收敛出来了。后面更多是在验证和落地修复。

最值钱的,不只是“搜索更快”。

而是:

我不用再靠体力,把这些碎片硬拼在一起。

AI 先帮我把证据链拉起来,我再做判断。这件事一旦成立,效率提升就不只是线性的。

这套方法,真的可以复用

把这次经验抽出来,我觉得至少有六条是能复用的。

第一,先判断错误是谁说的

别看到前端提示,就默认问题在前端。先搞清楚文案来源。

第二,拆 APK 不是为了逆向全项目

只找入口、页面、网络层、错误展示逻辑。目标越窄,越快出结果。

第三,没有前端代码,也照样能先推进

APK、切图、录屏、日志,足够先把链路画出来。

第四,日志一定按时间窗切

截图和录屏不是“辅助材料”,而是排障入口。

第五,一定要有多跳意识

前端看到的,未必是第一跳真正出错的地方。

第六,AI 的边界要先定好

让它做本地分析、脚本整理、文档沉淀、证据链串联。边界越清晰,协作越稳。

最后想说几点

如果只看这次结果,表面上是:

“一个前端报错,最后查到了站点规则。”

但我自己真正觉得更值的,是另外一句话:

我根本不会写 App,手里也没有前端代码,结果还是把问题查出来了。

这不是因为我突然学会了 Android。而是因为 AI 真的开始能帮工程师把陌生系统拆开、把零碎线索接起来、把问题缩到可判断的范围里。

所以这次最想留下来的,不只是某个 Bug 的修法。而是一个更现实的结论:

过去很多问题,不是没人能查,而是证据太碎、系统太散、切换成本太高。而 AI 真正改变的,不是工程师要不要思考,而是它先帮你把那些分散在线索、代码、日志和配置里的“半成品信息”串起来。

AI 不是替代工程师排障,而是让“串证据链”这件事第一次变得足够便宜。

对我的启发:

我感觉那个我一直认为存在,但各部门的同学,都告诉我没问题的疑点,我也可以试试这个思路去解决一下,无非就是系统更比今天的复杂一点.

AI是孤勇者的船桨!

驾驭它,用它武装和扩展自己的能力上限!

夜雨聆风

夜雨聆风